软件安全开发的"总控台":5 大核心管理过程拆解与闭环设计

点击蓝字,关注我们

在数字化时代,软件已渗透到各行各业,其安全性直接关乎业务稳定、数据安全乃至用户权益。软件安全并非“事后补救”的附加项,而是贯穿开发全生命周期的核心议题。

今天,我们继续系统拆解软件安全开发的重要管理过程,筑牢软件安全的第一道防线。

一.

项目安全需求分析与安全设计

构建安全的软件,必须从源头锚定安全性,摒弃“先开发再补安全”的被动模式——诸多系统因前期未考量安全,后续新增安全部件时,不仅成本攀升,还可能留下兼容性、隐蔽性安全隐患。

这一阶段的核心任务的是:

-

明确安全需求:精准开发、划分安全性需求,确保需求被充分理解并形成完整文档,为后续开发、测试提供明确依据。

-

排查安全风险:全面分析安全场景,识别潜在风险点,提前预判可能遭遇的安全威胁。

-

聚焦安全设计:结合需求与风险分析,科学选择应用软件结构、确定系统平台及编程/开发软件,从设计层面规避安全漏洞。

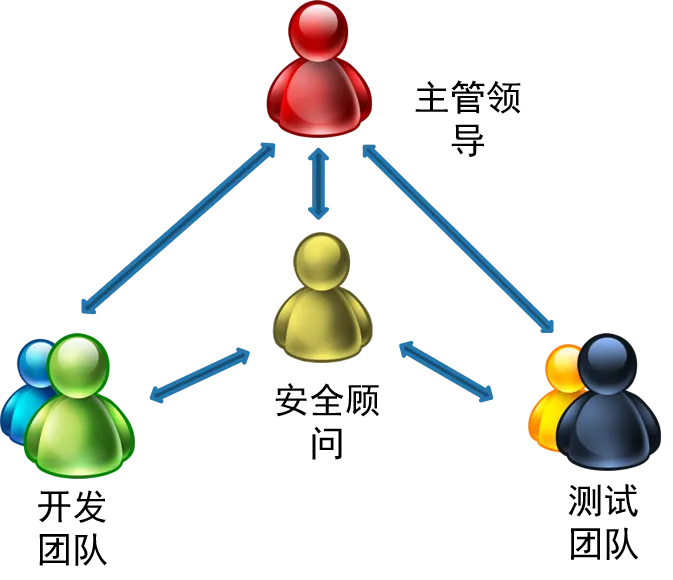

1. 软件安全开发核心角色

安全开发需多方协同,每个角色都承担着关键职责:

-

项目高管:作为决策层,需高度关注安全问题,为安全开发提供资源支持与方向把控。

-

安全群组/安全顾问(SSG):专业安全支撑力量,BSIMM3 研究显示,42 个调研项目中均配备了相当规模的 SSG,为开发全流程提供安全指导。

-

开发团队:涵盖项目经理、架构师、开发人员,是安全设计、安全编码的直接执行者,需将安全要求融入每一个开发环节。

-

测试团队:建议组建独立测试团队,客观排查软件中的安全漏洞,避免“开发者自测”的局限性。

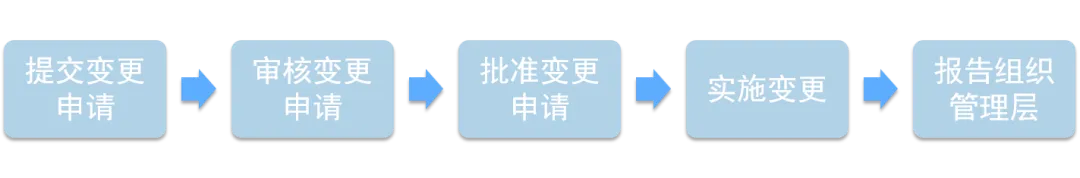

2. 变更管理过程

软件开发过程中,变更难以避免,其常见原因包括需求调整、调试与测试优化等。但变更往往伴随安全风险,因此必须建立严格的变更管理机制。

核心原则是:杜绝任何未经授权的变更,所有变更均需遵循正式流程。通常,变更管理过程包含五个核心步骤,确保每一项变更都经过评估、审批、实施、验证与复盘,将安全风险降到最低。

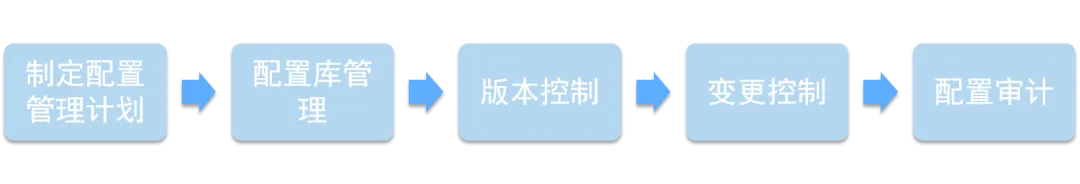

3. 配置管理过程

配置管理是通过技术与行政双重手段,对软件产品、开发过程及生命周期进行规范化控制的系列措施。其核心目标是记录软件产品的演化轨迹,确保开发者在生命周期各阶段都能获取精确的产品配置。

配置管理需遵循标准化流程,从配置项识别、版本控制,到配置审计、状态报告,全流程把控,避免因配置混乱导致的安全漏洞与开发故障。

4. 安全培训过程

安全开发的核心是人,因此安全培训需贯穿软件开发全流程,实现“人人懂安全、事事讲安全”。培训内容需全面覆盖:

-

环境、网络、代码、文档等全维度管理培训;

-

配置管理专项培训,确保流程落地;

-

安全设计、安全编程培训,从源头规避漏洞;

-

安全测试培训,提升漏洞识别能力;

-

知识产权意识培训,兼顾安全与合规。

5. 安全监理过程

-

安全监理的主要作用

安全监理的核心是检查、控制开发流程,确保各项安全措施落地执行,避免流程“走样”、安全要求“打折扣”。

关键原则:安全监理必须由第三方担任,可外包或由公司其他部门负责,严禁开发者兼任,确保监理的客观性与独立性。

-

安全监理工作的内容

-

核查开发环境的安全性,筑牢基础防线;

-

对开发流程进行安全检查与评估,及时发现流程漏洞;

-

验证各环节安全措施的实施情况与合规性;

-

针对发现的安全问题,提出切实可行的响应策略与整改建议。

-

安全监理的工作流程

-

成立项目监理机构,明确职责分工;

-

全面收集项目相关资料,梳理安全需求与标准;

-

编写监理规划与监理细则,制定监理方案;

-

审核项目开工条件、相关合同,确认安全准备到位;

-

检查并评估开发环境、开发流程的安全性;

-

项目开工实施,全程跟踪监理;

-

参与测试、初验,督促问题整改,完成最终验收;

-

移交监理资料,做好归档管理;

-

提供监理后续服务,保障软件上线后安全闭环。

下期预告:物理环境与网络通信安全

软件安全不仅依赖开发过程的管控,物理环境的防护与网络通信的安全同样是不可或缺的环节。后续我们将聚焦物理环境安全规范、网络通信加密技术、边界防护等核心内容,带你全面构建软件安全体系。

点个“看一看”吧

夜雨聆风

夜雨聆风