记一次SRC-APP测试实战

s

“证书站的未授权漏洞,忆校园青春阅edu证书站的未授权漏洞,忆校园青春

点击蓝字 关注我 共筑信息安全

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任!

1

背景

本次实战的案例,源于某高校的人脸采集系统,听着都感觉危害很大,因为全是敏感信息,如身份证、人脸等,拿到就是高危漏洞。从无账号到登录系统,靠的就是fuzz,详细的过程见实战过程。

2

实战过程

通过一系列的信息收集,高校的人脸采集系统引起了作者注意,为什么?因为有敏感信息。

连Hunter、Fofa都没索引到这个系统,作者靠灯塔拿到了,灯塔确实好使,关键还免费,需要的师傅可以文末获取下载链接!

系统的首页如下图,可以看到,只用一个登录按钮。

看下findsomething,也没有找到“注册”功能相关的关键字,同时也跑了下接口,并无接口未授权问题。

本次案例的关键操作来了,首先抓包观察下登录系统的数据包情况,随意输入账号密码,点击登录。

可以看到登录的数据包中有个login关键字,秉着试试的心态!

作者将login改为register,惊喜时刻,注册账号成功。

使用注册成功的账号登录系统。

可以看到获取到了身份凭证。

登录到了个人信息首页。

任意用户注册账号漏洞拿下,这个fuzz操作确实有点妙。都登录系统,肯定得把全量的功能测一遍,一般可以测试sql注入、越权、文件上传等漏洞。

co

点击蓝字 关注我 共筑信息安全

免责声明:请勿利用文章内的相关技术从事非法测试,由于传播、利用此文所提供的信息、工具而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任!

1

背景

2

实战过程

前一段时间某药app在地铁站里做广告,于是就下了看了下,抓包一看请求全是明文的,感觉渗透有戏,于是,开始渗透先从登陆界面开始。

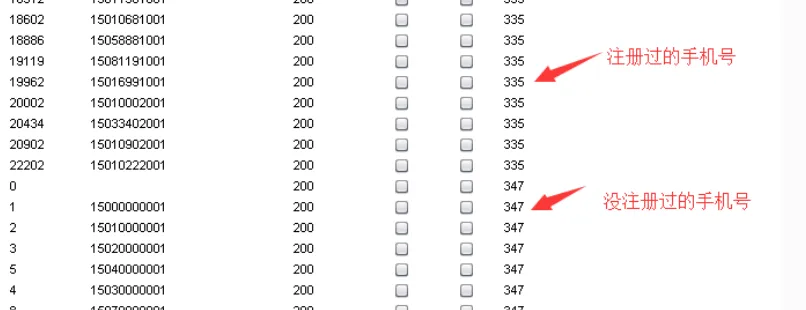

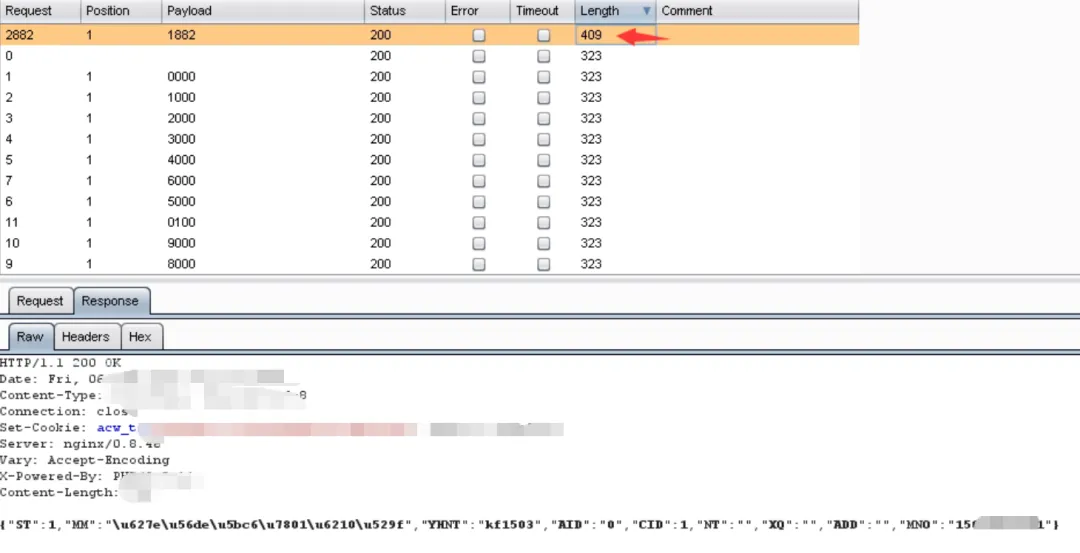

从登陆界面上看,使用手机号登陆的,随便输入几个手机号和密码,发现返回内容不一样,手机号没有注册过的,返回手机号不存在,手机号注册过的,返回用户名密码错误,这就好办了,自己构造个手机号字典去刷,如图:

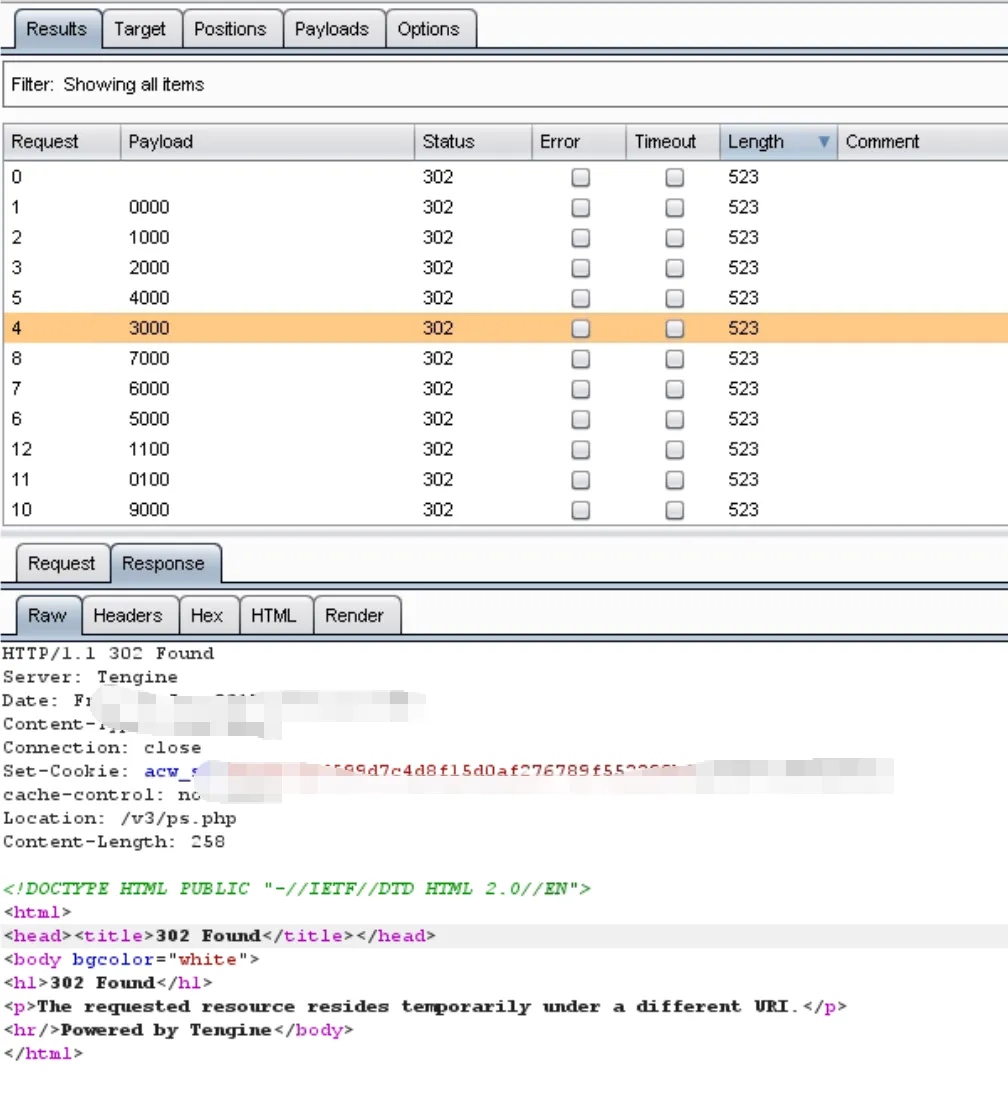

拿到手机号了,下面就开始暴力破解验证码了,用自己手机试了下,验证码是 4 位的,而且请求也是明文的,接下来暴力破解验证码。

刚开始成功了,但是用这个验证码却登录不上去,于是就关了那个爆破结果,后来我静下来想想,想到人家验证码可能是一次有效的,后来又刷了一遍,但是可能被发现了,再刷结果返回302了,失败。

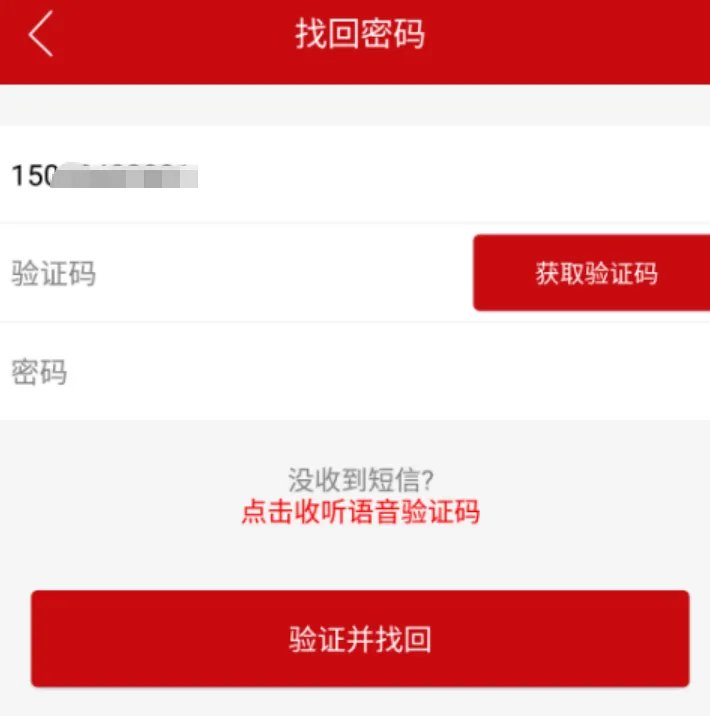

于是转战找回密码功能,也是手机验证码,填上自己自定义的密码,然后

取验证码,抓包。

成功重置密码。

使用重置后的密码,登录别人账号。

3

经验总结

往期好文推荐

入交流群扫下方二维码:

夜雨聆风

夜雨聆风