软件供应链故障:看似安全的“补给线”,藏着致命漏洞

一、原理通俗讲:什么是软件供应链故障?

二、危害警示:这些风险,离我们并不远

-

个人层面:隐私泄露、设备受控。比如我们常用的办公软件、手机APP,若其依赖的第三方插件被植入恶意代码,攻击者可通过插件窃取我们的手机号、通讯录、聊天记录,甚至远程控制手机、电脑,偷取支付信息,造成财产损失。 -

企业层面:核心数据泄露、业务瘫痪。对企业而言,供应链故障可能导致客户信息、商业机密、财务数据被窃取;若核心业务系统依赖的组件出现漏洞,还会导致系统崩溃、服务中断,比如电商平台无法交易、金融机构无法正常办公,造成巨额经济损失和声誉危机——2019年SolarWinds事件就是典型,攻击者入侵软件供应商,在官方更新中植入后门,导致下游约18000家机构被间接入侵。 -

行业层面:连锁式风险扩散。现代软件生态高度互联,一个底层基础组件出现问题,会像病毒一样沿依赖链向上传播,波及无数看似无关的上层应用。比如Log4j漏洞,一个普通的日志库漏洞,几乎撼动了整个互联网,涉及金融、医疗、交通等多个关键行业。 -

特殊场景:关键基础设施受威胁。电力、交通、医疗等关键基础设施的系统,若存在软件供应链故障,可能被攻击者利用,导致基础设施瘫痪,影响公共安全——比如医院系统故障导致诊疗无法正常进行,交通系统故障导致调度失灵。

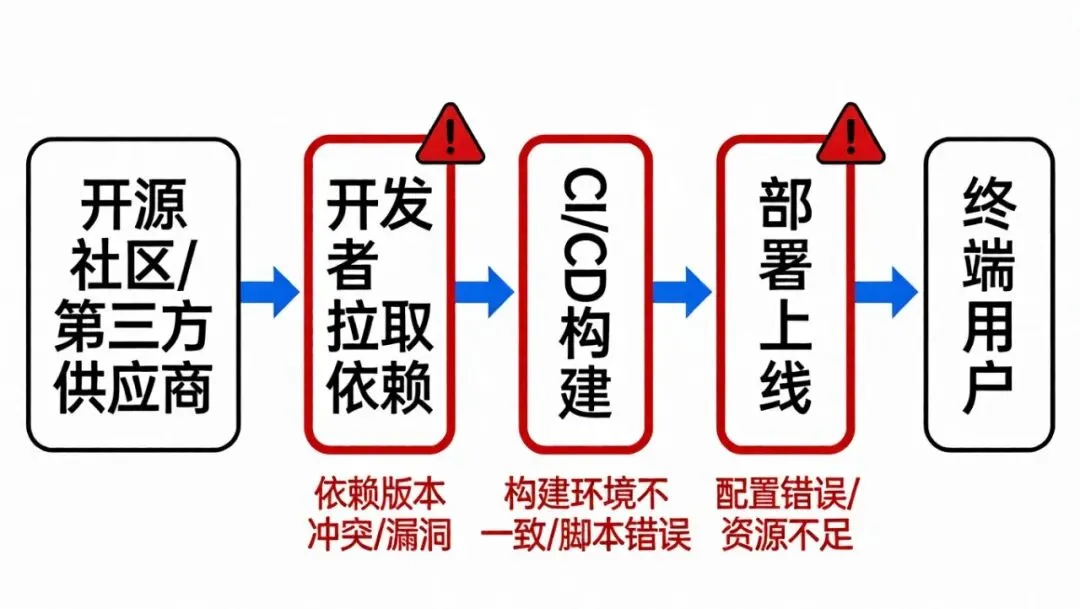

三、成因剖析:为什么软件供应链会出问题?

-

组件依赖混乱,漏洞未及时修复。开发者为了提高开发效率,会大量使用开源组件、第三方库,但很多时候不会对这些组件进行严格审核,甚至使用来源不明、未经过安全检测的组件;同时,部分组件存在已知漏洞,但开发者未及时更新、修复,导致漏洞长期存在,成为攻击者的突破口——据统计,91%的代码库包含过去24个月内无安全补丁更新的开源代码。 -

供应链环节过多,管控难度大。现代软件供应链链条长、参与方多,涵盖开源社区、外包团队、云服务商、包管理平台等多个环节,任何一个环节的管理不善,都可能引入风险;而很多企业对上下游供应商的安全管控薄弱,甚至没有建立供应商安全评估机制,无法及时发现第三方环节的安全隐患。 -

开发流程不规范,被攻击者劫持。部分企业的开发流程缺乏安全管控,比如CI/CD(持续集成/部署)管道未设置安全校验,攻击者可通过劫持开发工具、入侵代码仓库,向软件中植入恶意代码;还有开发者因疏忽,将含有敏感信息的代码上传至公开仓库,或使用弱密码导致账号被劫持,间接污染供应链。 -

人为疏忽与认知不足。很多开发者、企业对软件供应链安全的重视程度不够,认为“只要自己编写的代码安全就够了”,忽视了第三方环节的风险;同时,部分开发者缺乏安全意识,比如误引用仿冒知名组件的恶意包(如将lodash仿冒为Iodash),进一步加剧了供应链风险。

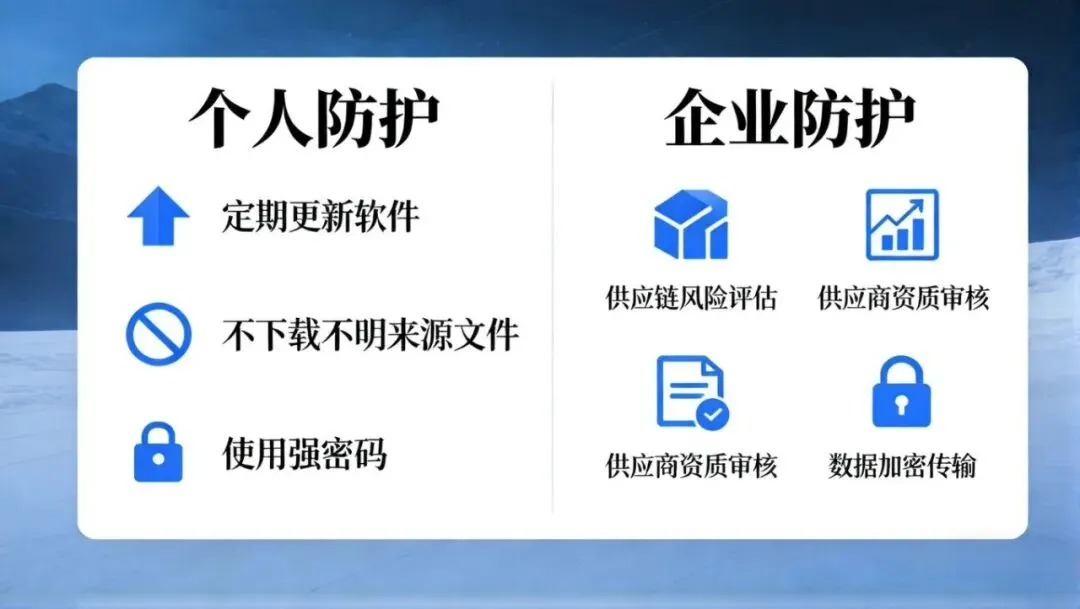

四、防护建议:个人+企业,这样做最落地

(一)普通用户:3个小技巧,避开日常风险

-

从官方渠道下载软件/APP,拒绝第三方破解版、修改版。无论是电脑软件还是手机APP,优先从官方网站、应用商店下载,避免下载来源不明的版本——这类版本很可能被篡改,植入恶意代码,污染供应链末端。 -

及时更新软件,不忽视“更新提示”。软件的更新,很多时候是修复已知漏洞(包括供应链相关漏洞),不要因为“怕麻烦”而长期不更新,尤其是办公软件、支付APP、安全工具,建议开启“自动更新”,及时封堵安全漏洞。 -

谨慎授权,关闭不必要的权限。安装软件时,仔细查看权限申请,比如一款普通的计算器APP,若申请“读取通讯录、定位”等无关权限,大概率存在风险,直接拒绝;同时,定期清理手机、电脑中不常用的软件,减少供应链环节的潜在风险。

(二)企业技术人员:5点核心防护,筑牢供应链防线

-

建立组件审核机制,管控依赖来源。优先使用经过安全检测、知名度高、维护活跃的开源组件和第三方库,禁止使用来源不明、无维护的组件;同时,生成并维护软件物料清单(SBOM),清晰列出软件的所有构成组件及其版本,像食品成分表一样,实现组件可追溯、可管控,方便快速排查漏洞。 -

加强供应商安全管控,建立评估体系。对上下游供应商、外包团队进行安全评估,优先选择安全资质齐全、管控严格的合作伙伴;同时,签订安全协议,明确双方的安全责任,定期对供应商进行安全审计,及时发现潜在风险。 -

规范开发流程,强化安全校验。在CI/CD管道中加入安全扫描、代码审计环节,自动检测组件漏洞、恶意代码;对开发工具、代码仓库进行安全加固,开启双因素认证,防止账号被劫持、开发流程被入侵;同时,加强开发者安全培训,规范代码编写和管理习惯,避免人为疏忽引入风险。 -

建立漏洞监测与应急响应机制。定期对软件供应链中的组件、工具进行漏洞扫描,及时更新、修复已知漏洞;同时,制定应急响应预案,若发生供应链故障(如组件被篡改、漏洞被利用),能快速隔离风险、排查问题、恢复系统,减少损失。 -

采用“最小权限”原则,减少攻击面。限制软件、组件、开发工具的访问权限,只授予必要的权限,避免过度授权;同时,实施零信任架构,假设网络已被渗透,不再信任内部网络中的任何组件,通过严格的访问控制、微隔离和持续验证,防范供应链风险扩散。

夜雨聆风

夜雨聆风