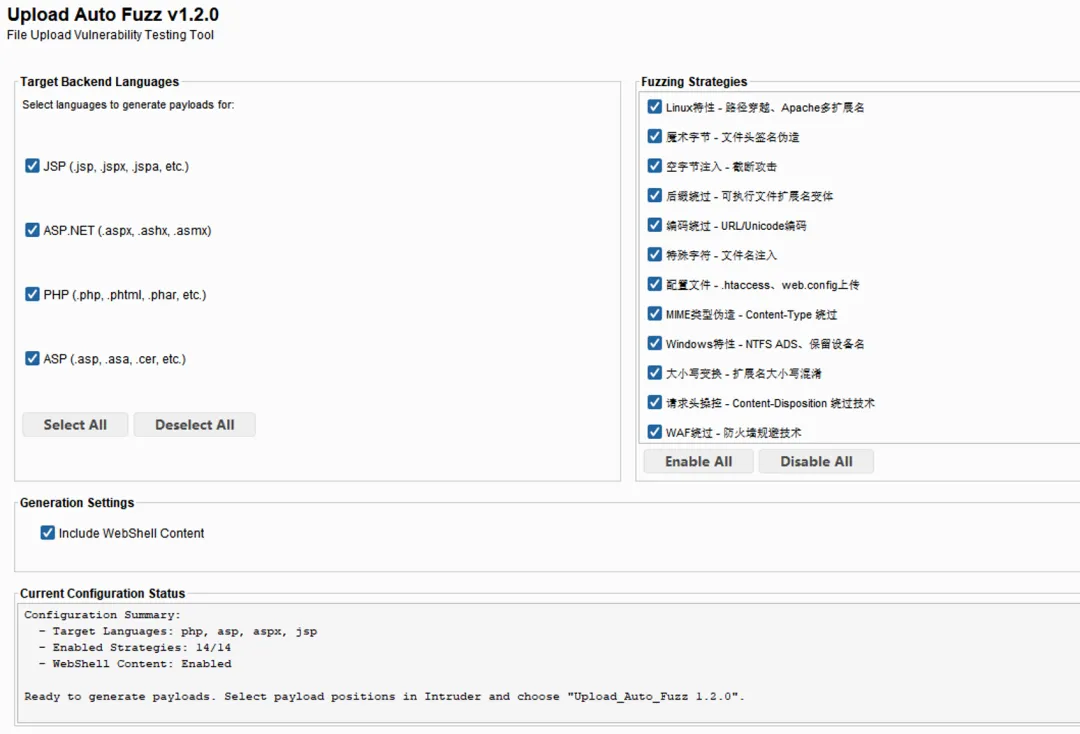

一款文件上传漏洞Fuzz插件|集成1000+精心设计Payload|一键自动化突破上传!

后缀绕过

-

可执行扩展名变体:php3/php5/phtml/phar/asa/cer/ashx/jspx 等 -

大小写混淆:pHp、PhP、aSp、JsP -

双写绕过:pphphp、aspasp、jspjsp -

特殊字符:空格、点号、分号( shell.php.、shell.php;.jpg) -

空字节截断: shell.php%00.jpg

请求头操控

-

Content-Disposition 大小写: ConTENT-DisPoSition -

form-data 污染:删除、替换为脏数据、多分号 -

filename 参数:双 filename、空 filename、未闭合引号、多等号 -

换行注入: filename\n="shell.php"

Content-Type 绕过

-

MIME 类型伪造:image/gif、image/png、application/octet-stream -

URL 编码: image%2Fgif、image%2Fphp -

双重 Content-Type 头 -

大小写变换

系统特性利用

-

NTFS 数据流: shell.php::$DATA -

IIS 分号解析: shell.asp;.jpg -

保留设备名:con.php、aux.asp -

尾部空格/点号

Linux

-

Apache 多扩展名: shell.php.jpg -

路径穿越: ../shell.php -

隐藏文件: .shell.php

编码绕过

-

URL 编码扩展名: %70%68%70 -

双重 URL 编码 -

MIME 编码(RFC 2047) -

Unicode 字符替换

配置文件上传

.htaccess

:SetHandler 解析任意文件为 PHP .user.ini

:auto_prepend_file 文件包含 web.config

:IIS handlers 配置

文件内容

-

魔术字节注入:GIF89a、PNG 头、PDF 头 -

WebShell 内容(可选) -

图片头 + WebShell 组合

Payload示例

|

|

|

|

|---|---|---|

|

|

shell.phtml |

|

|

|

shell.pphphp |

|

|

|

shell.asp;.jpg |

|

|

|

shell.php%00.jpg |

|

|

|

shell.jpg.php |

|

|

|

shell.php::$DATA |

|

|

|

filename="1.jpg";filename="shell.php" |

|

|

|

filename="shell.php |

|

|

|

.htaccess |

|

策略说明

|

|

|

|

|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

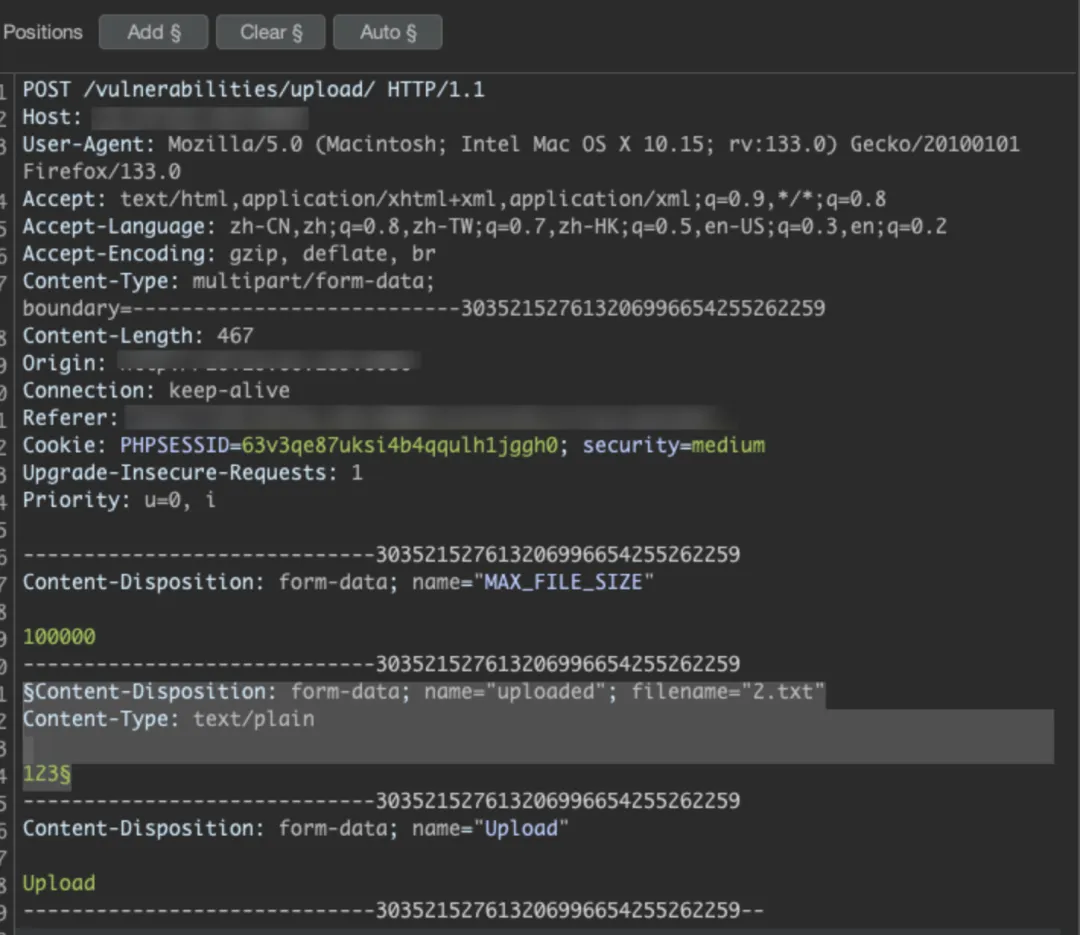

测试步骤

-

抓取文件上传请求,发送到 Intruder

-

选中需要 Fuzz 的区域(建议选中整个文件部分):

Content-Disposition: form-data; name="file"; filename="test.jpg"Content-Type: image/jpeg[文件内容]

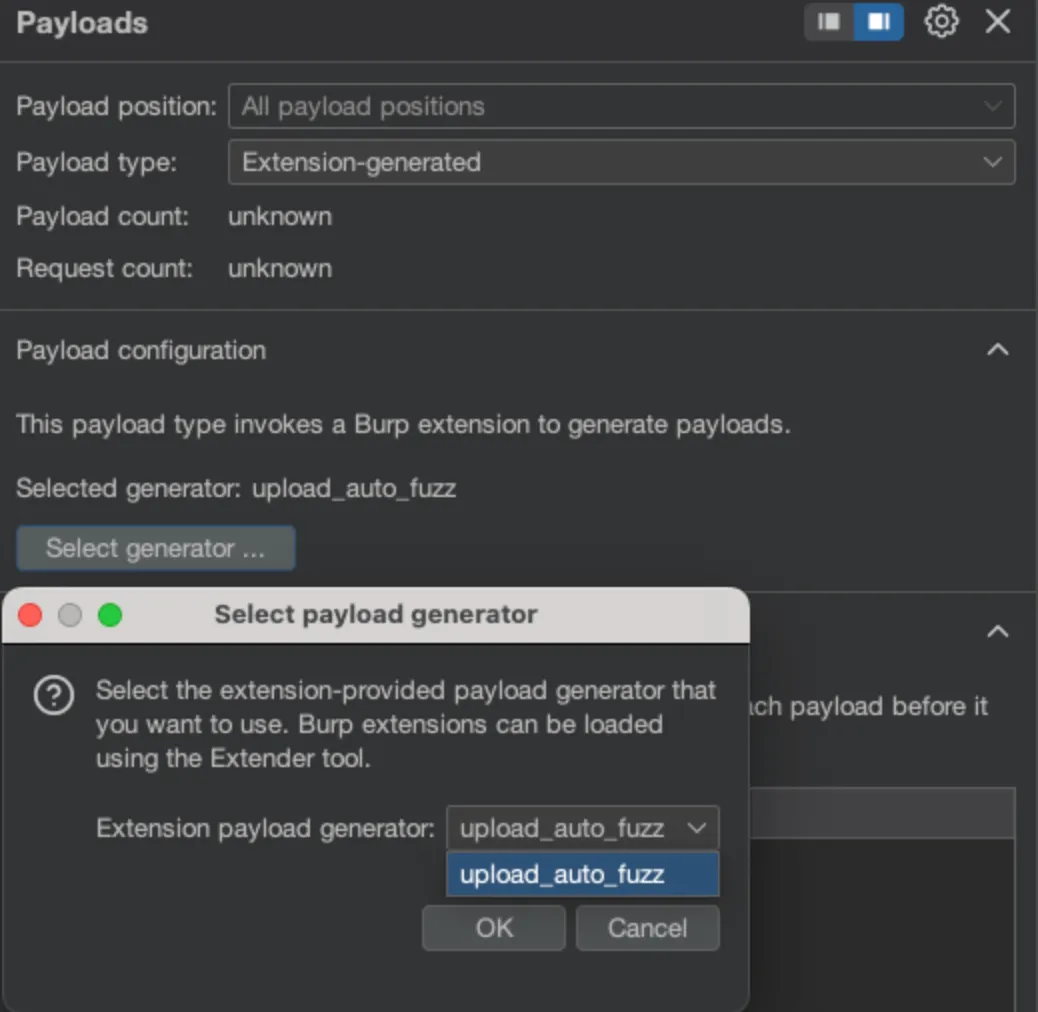

3.Payloads 标签页配置:

-

Payload type: Extension-generated -

Select generator: Upload_Auto_Fuzz 1.2.0

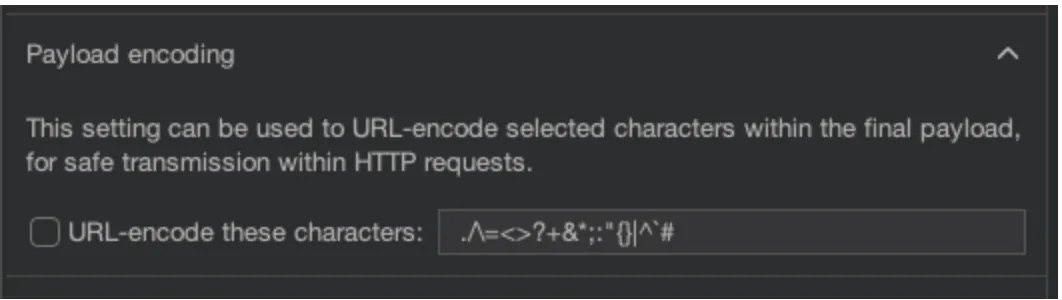

Payload Encoding

5.开始测试,根据响应长度/状态码筛选结果

-

下载 Upload_Auto_Fuzz.py -

Burp Suite → Extender → Add -

Extension type 选择 Python -

选择下载的文件,点击 Next 即可

如果你对网络安全有着浓厚兴趣,无论你是0基础的小白,还是已有一定知识储备的探索者。只要你有决心,有梦想,我们都热烈欢迎你加入本次网络安全的学习之旅,一起开启守护网络世界的征程!

夜雨聆风

夜雨聆风