国民级 APP 沦为网络武器:从伊朗事件看关键信息基础设施安全

近期,中东地区的网络空间硝烟四起。伴随美以对伊朗目标的联合打击,一场有组织的网络攻击浪潮席卷了伊朗多个新闻网站和政府服务,其中最为引人注目的是一款名为 “BadeSaba”的宗教日历与朝拜应用,这款下载量超过500万次的应用被黑客成功篡改,向用户推送了呼吁“清算时刻”和劝说武装力量“放下武器、加入人民”的政治信息。

此次攻击并非孤立事件。根据多家外媒报道,攻击发生在军事行动同期,目标明确且具有协同性。

被篡改的应用:BadeSaba是一款在伊朗被广泛使用的宗教日历应用,主要用于提醒信徒祈祷时间和宗教节日。由于其用户群体多为宗教人士和政府支持者,此次攻击被认为是一次精心选择的心理战术——通过对亲政府人群常用的应用进行渗透,直接动摇支持者信心。

攻击范围:除该应用外,IRNA、ISNA等多家伊朗半官方媒体网站也遭遇了网页篡改。

网络防御状态:攻击发生后,伊朗互联网连接急剧下降。据全球互联网监测机构Netblocks的数据显示,伊朗的网络连通性一度降至仅4%,这通常是为了防止进一步的攻击扩散和信息外流。

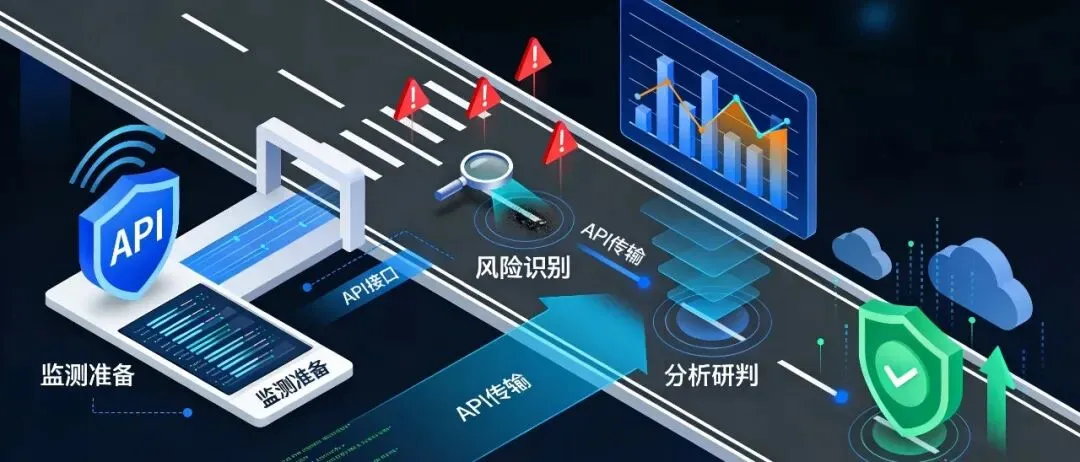

虽然目前公开的技术细节有限,但结合现有情报,我们可以对此次攻击的技术路径进行推演:

针对拥有庞大用户基础的移动应用进行篡改,攻击者极有可能并非直接攻击数百万终端设备,而是攻破了应用开发者的后台或应用分发渠道。

这是一种典型的供应链攻击——通过污染一个上游节点(如开发者证书、代码签名服务器或更新包分发机制),向下游所有用户批量投递恶意内容。

虽然此次事件表现为政治信息推送,但这种对客户端的控制能力,完全可以被用于更具破坏性的目的,例如:

窃取隐私:植入恶意代码收集用户的通讯录、地理位置、甚至语音信息。

键盘记录:如果应用包含登录功能,黑客可以记录用户输入的每一字符,用于后续的密码窃取。

僵尸网络:将感染的手机变成被控节点,用于发起更大规模的DDoS攻击。

此次攻击表明,网络攻击已成为现代混合战争的前哨站。电信安全专家指出:此次网络攻击的时机与军事打击同步,这表明,网络空间与物理空间的边界正在模糊。与此同时,Anomali公司的分析也证实,在此次攻击前,伊朗支持的黑客组织已对以色列目标发动了数据擦除攻击(wiper),网络空间的攻防已成为冲突的“默认模式”。

此次伊朗的网络攻击事件,虽然地理上离我们遥远,但其暴露出的风险却近在咫尺。电信安全专家建议从以下三个维度审视自身的安全防护:

在DevOps和敏捷开发盛行的今天,许多企业大量使用第三方库、开源组件和外部API。攻击者往往不直接攻击坚固的核心系统,而是寻找那些被忽视的第三方依赖。电信安全专家建议:建立软件物料清单,对引入的第三方组件进行持续的安全扫描和漏洞监测。

许多企业的安全重心放在服务器端,认为App或网页本身是“公之于众”的,无需过度保护。然而,此次事件证明,客户端才是接触用户的“最后一公里”,一旦失守,将直接导致品牌声誉崩塌和用户信任危机。电信安全专家建议:在前端防护环节,引入运行时自我保护技术,及时检测并阻止对网页脚本的非法篡改和恶意注入;在完整性校验环节,确保分发给用户的代码是未经篡改的原始版本。

传统安全策略往往等待攻击发生后再响应。但在国家级力量的攻击面前,响应速度永远追不上攻击速度。电信安全专家建议:构建持续威胁暴露面管理,提前发现并收敛那些可能被攻击的薄弱点。同时建立完善的应急响应预案,包括下线恶意内容、阻断攻击源、启动灾备页面的一整套流程。

伊朗朝拜APP被篡改事件,是数字时代战争形态的一个缩影。当数百万虔诚的信徒打开应用准备祈祷时,看到的却是政治劝降书,这种心理冲击力不亚于一次精准空袭。

对于任何一家企业或机构而言,应用就是领土。确保这片领土不被敌人插上旗帜,不仅是安全需求,更是生存底线。

中国电信天翼安全将持续关注事件后续,并为我们的客户提供最新的技术分析与防护策略。

在这个动荡的数字化时代,唯有提前布局,方能临危不乱。

供稿:网站安全专家产品线

排版:武云龙

编辑:陈师慧

校对:李雪

执行主编:田金英

主编:冯晓冬

推荐阅读

夜雨聆风

夜雨聆风