“零日RAT”间谍软件将iPhone和安卓手机变成“开放数据库”

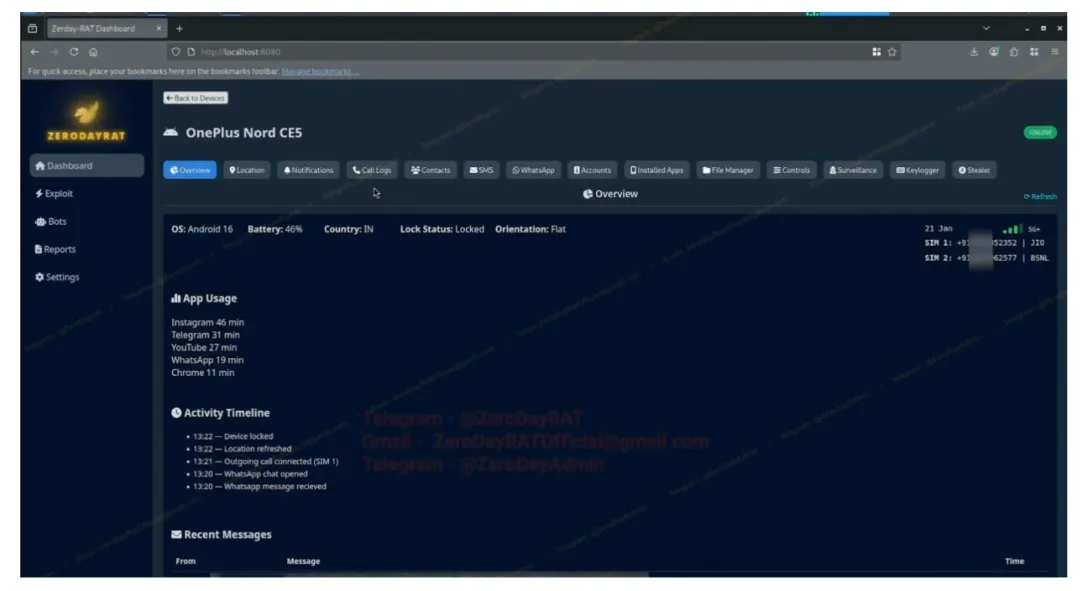

Telegram 频道中发现了一个名为 ZeroDayRAT 的新兴移动间谍平台。该平台的开发者行事极其透明,维护着多个频道,分别用于销售、客户支持和发布更新。该软件的支持者可以获得一个即插即用的管理控制面板,无需复杂的专业技术即可全面控制被入侵的手机。

该架构专为 Android 5 至 16 版本以及 iOS 系统设计,涵盖最新版本和 iPhone 机型。一旦感染成功,攻击者即可远程访问智能手机的几乎所有功能。这不仅包括数据窃取,还包括实时监控和非法盗取金融资产。

入侵通常通过嵌入短信中的欺骗性链接进行。用户被诱骗点击链接并安装伪装成合法应用程序的文件。其他途径包括欺诈性通知邮件、伪造的应用程序仓库以及即时通讯软件中的恶意链接。对于安卓系统,攻击通常使用标准应用程序包;而对于iOS系统,则使用专门的恶意模块。

一旦恶意软件被激活,它就会向控制面板传输详细的遥测数据,包括设备型号、操作系统版本、电池状态、地理位置、网络运营商、SIM 卡信息以及应用程序使用模式。控制面板还会汇总近期通信记录,包括来自金融机构和数字服务的关键双因素身份验证 (2FA) 代码。利用这些数据,可以迅速构建受害者身份和日常行为模式的完整画像。

该平台进一步聚合地理空间数据,生成详细的移动历史记录,并将当前坐标和先前位置投影到交互式地图上。同时,它还会拦截所有已安装应用程序的通知。即使用户从未使用这些应用程序,即时通讯软件的通信记录、社交媒体提醒、未接来电和系统事件也会被记录下来。

一个专门的版块列出了设备上所有已注册的账户,涵盖电子邮件、即时通讯平台、电商平台和多媒体服务。这种信息收集方式简化了账户劫持流程,并有助于实施精准的网络钓鱼攻击。

主动监控功能同样强大。该界面使操作人员能够实时激活摄像头、录制屏幕内容并通过麦克风捕捉环境音频。此外,键盘记录机制还会记录按键操作、应用程序交互以及解锁尝试。攻击者可以同时观察屏幕的视觉输出和用户的触觉输入。

特定模块经过专门设计,用于窃取金融资产和数字资产。该恶意软件会扫描设备上的加密货币钱包应用程序,并窃取其元数据。它还采用剪贴板复制技术,悄悄地将复制的钱包地址替换为攻击者的地址。对于银行应用程序,该软件会部署欺诈性叠加窗口来窃取凭证,同时拦截短信可以有效地绕过多因素身份验证。

此类平台的出现意味着,用于全面监控智能手机的工具不再需要复杂的开发或庞大的资源。这些即用型工具包几乎可以公开交易,使攻击者能够完全控制受害者的设备。对于受害者而言,这意味着账户访问权限的丧失、隐私的泄露以及直接的经济损失。安全专家建议对未经请求的链接保持高度警惕,避免使用第三方应用程序,并定期进行移动安全审计。

夜雨聆风

夜雨聆风