Burp 插件:SRC 白帽子资产梳理利器

Burp 插件:SRC 白帽子资产梳理利器

⚠️

请勿利用文章内的相关技术从事非法渗透测试,由于传播、利用此文所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,作者不为此承担任何责任。工具和内容均来自网络,仅做学习和记录使用,安全性自测,如有侵权请联系删除。

⚠️注意:现在只对常读和星标的公众号才展示大图推送,建议大家把”0x八月“设为星标⭐️”否则可能就看不到了啦,点击下方卡片关注我哦!

💡项目地址在文章底部哦!

📖 项目/工具简介

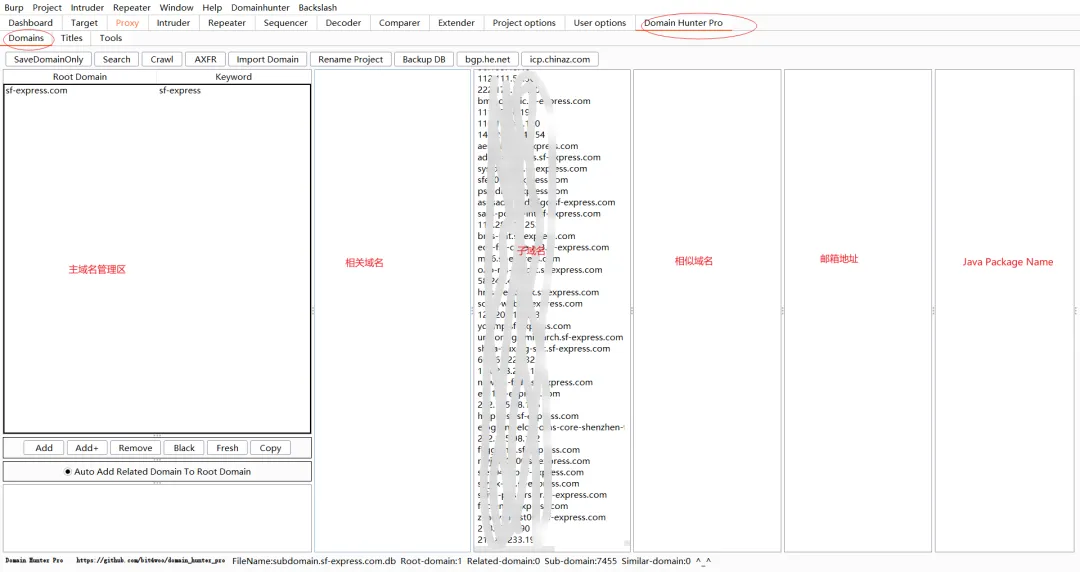

Domain Hunter Pro 是一款基于 Burp Suite 的插件化目标管理工具,通过流量驱动的自动化信息收集,帮助 SRC 白帽子 替代 Excel 进行资产梳理。

🚀 一句话优势

将 Burp 流量自动转化为结构化资产库,彻底解决手工复制粘贴的重复劳动。

📋 核心能力速览

|

|

|

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

📸 运行截图

|

|

|

|---|---|

|

|

|

|

|

|

|

|

|

✨ 核心亮点

1. 流量驱动的被动信息收集

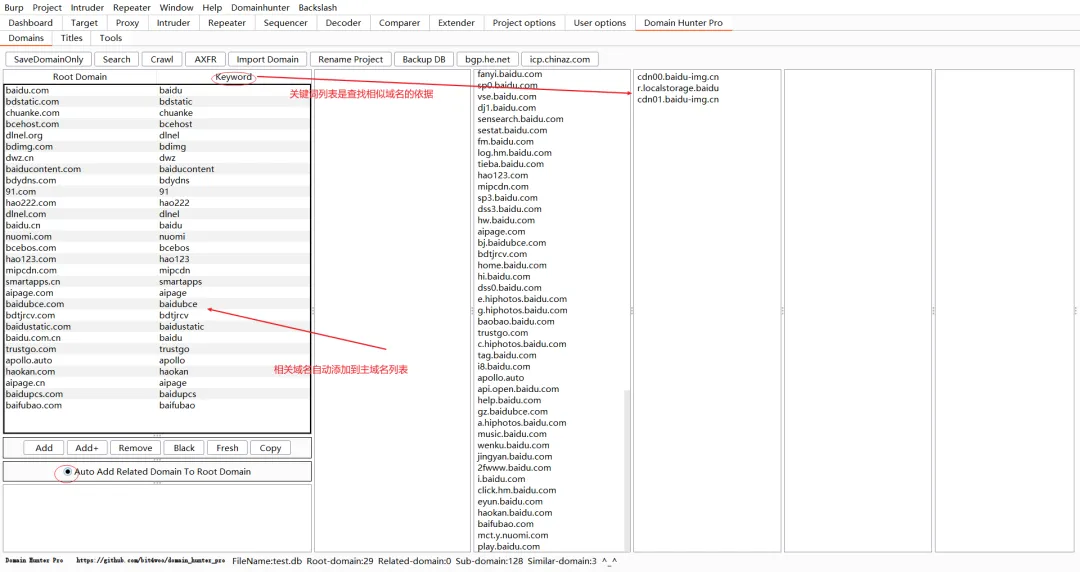

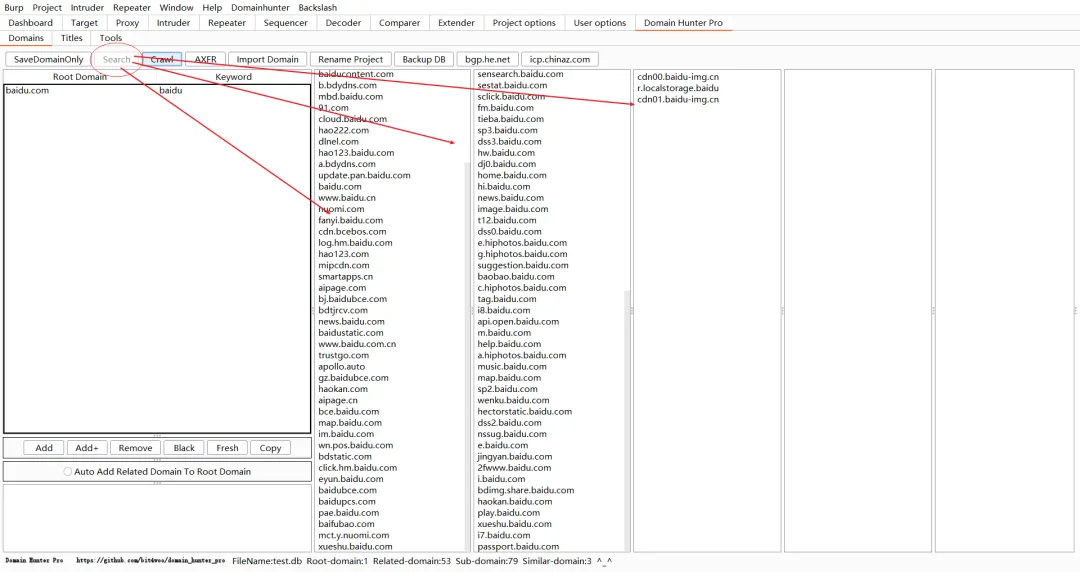

该工具通过监听 Burp 代理流量,自动提取子域名、相关域名、相似域名、邮箱地址、Java 包名等关键资产信息。你无需主动发送探测请求,仅需正常浏览目标站点,资产数据便会实时入库,大幅降低被风控拦截的风险。实测表明,一次完整的业务线梳理可节省 70% 以上 的手工收集时间。

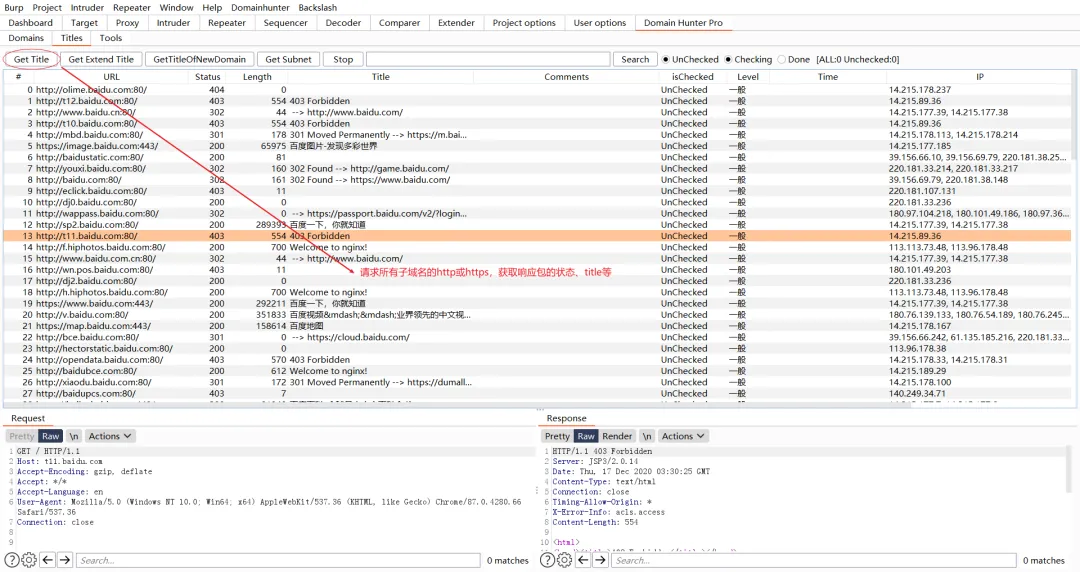

2. 智能 IP 汇算与 CDN 排除

针对收集到的子域名,工具会多线程请求 80/443 端口获取 Title 和 IP,并基于 ASN 归属 智能判断是否为 CDN 节点。非目标资产的 IP 会被自动剔除,剩余 IP 自动汇算为最小网段(如将 8.8.8.8 与 8.8.8.10 合并为 8.8.8.8/30)。这一机制确保了网络资产梳理的精准性,避免了传统 C 段扫描的盲目性。

3. 与 Burp 生态的深度集成

工具不仅是独立的数据库,更是 Burp 工作流 的延伸。在任意请求处右键,可快速将 URL 添加至目标管理、设置检测状态或发送给 Scanner。Title Tab 支持双击直接调用浏览器访问,或联动 Google 搜索特定 Host,实现”发现-验证-测试”的闭环操作。

🛠️ 技术优势

|

|

|

|

|---|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

📖 使用指南

① 准备工作:从 GitHub Releases 下载 JAR 包,在 Burp 的 Extensions 模块导入。首次使用需创建项目文件(.db 格式)以初始化 SQLite 数据库。

② 核心操作:配置浏览器代理至 Burp,正常访问目标站点。在 Domains Tab 设置主域名(如 baidu.com),点击 Search 从流量中提取关联资产。切换至 Titles Tab,点击 Get Title 启动多线程探测,获取 Web Title、IP、CDN 状态。

③ 结果查看:在 Titles 列表中使用 搜索框 进行文本或 dork 语法过滤(如 host:admin),右键标记 重要程度 和 检测状态。通过 Tools Tab 可将目标 URL 批量导出为 List 格式,或调用外部浏览器循环打开。

📖 项目地址

https://github.com/bit4woo/domain_hunter_pro💻 技术交流与学习

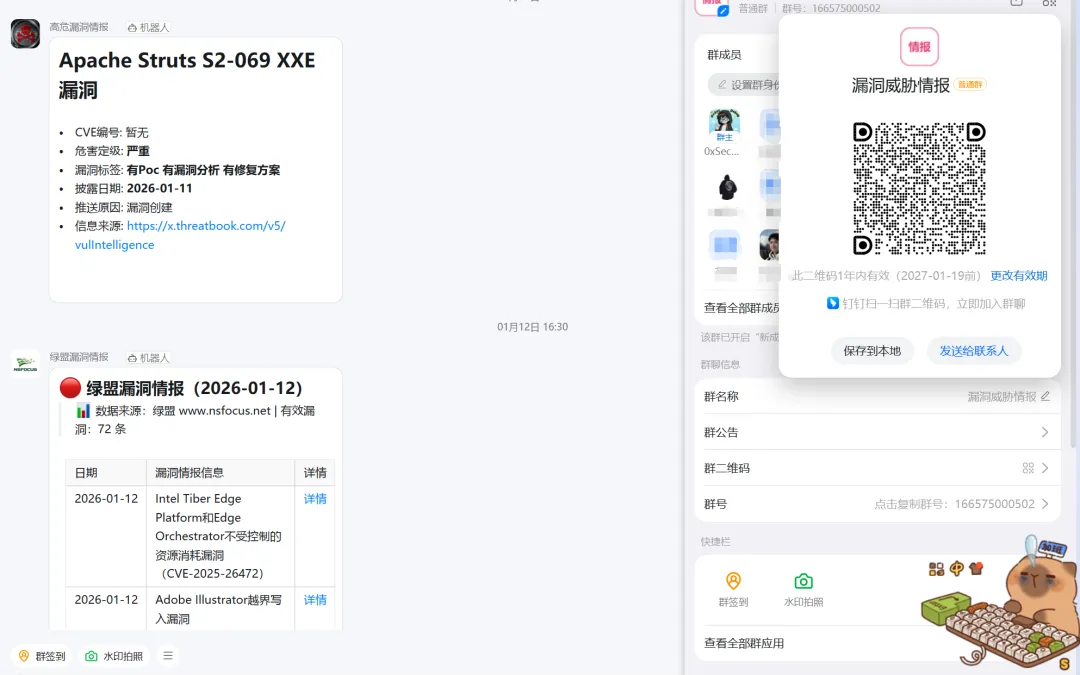

如果师傅们想要第一时间获取到最新的威胁情报,可以添加下面我创建的钉钉漏洞威胁情报群,便于师傅们可以及时获取最新的IOC。

如果师傅们想要获取网络安全相关知识内容,可以添加下面我创建的网络安全全栈知识库,便于师傅们的学习和使用:覆盖渗透、安服、运营、代码审计、内网、移动、应急、工控、AI/LLM、数据、业务、情报、黑灰产、SRC、溯源、钓鱼、区块链等 方向,内容还在持续整理中……。

|

|

|---|---|

|

|

推荐阅读

✦ ✦ ✦

✦ ✦ ✦

夜雨聆风

夜雨聆风