【AI安全】AI 插件成内鬼!90 万用户聊天记录裸奔

一、潜伏在浏览器里的“隐形间谍”:你以为的办公神器,其实是窃密炸弹!💣

AI 时代!人人都在深耕 AI 安全,你缺的就是这关键一步!🚀

AI 正重塑安全边界,与其在门外徘徊,不如直接掌握主动权!

在这个全民拥抱人工智能的时代,谁的浏览器里没装几个AI辅助插件呢?无论是遇到写不出来的代码、憋不出来的季度汇报,还是想要快速总结一篇冗长的英文文档,我们都习惯性地唤醒浏览器侧边栏的 ChatGPT 或者 DeepSeek。这种极其丝滑的体验,让很多人对各类“AI侧边栏”、“AI助手”插件毫无防备。

微软 Defender 团队近期拉响了最高级别的安全警报:一批打着“合法AI助手工具”幌子的恶意 Chromium 浏览器插件,正在疯狂收割用户的 LLM(大语言模型)聊天记录和所有浏览数据!这绝对不是危言耸听,根据目前微软官方的遥测数据,这批恶意插件的安装量已经达到了极其恐怖的 900,000 次!📈

更可怕的是,这 90 万的受害者绝不仅限于普通网民,微软确认有超过 20,000 个企业租户 已经中招!这意味着什么?这意味着在无数个世界五百强、科技巨头、金融机构的办公电脑上,员工们正毫无察觉地将公司的核心机密、千万级项目的源代码、未公开的战略规划,通过这些“内鬼”插件,源源不断地输送给躲在暗处的黑客!🏢🔥

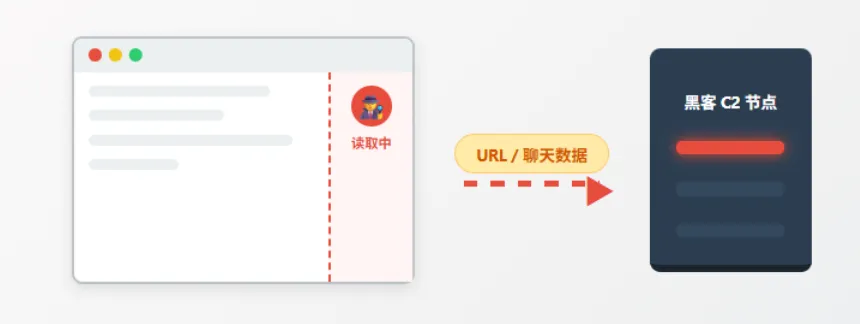

你可能会问,这些插件到底偷了什么?答案是:一切! 窃密范围不仅包括你在 ChatGPT 和 DeepSeek 中输入的每一个提示词(Prompt),还包括模型返回的每一句回答。更致命的是,它们还会完整记录你访问的每一个网页的 URL(甚至包括公司内网的私密链接)。想象一下这样一个场景:你正在访问公司内网的财务系统,然后顺手把一段复杂的财务报表复制给侧边栏的 DeepSeek,让它帮你生成一段分析报告。就在这短短几秒钟内,这个“贴心”的插件已经把你的内网地址、原始财务数据、AI生成的分析报告,全部打包发到了大洋彼岸的黑客服务器上。这简直是将企业的专有代码、内部工作流、战略讨论和其他机密数据赤裸裸地暴露在互联网的大街上!📉

随着这种攻击模式的规模化爆发,一个看似值得信赖的、能够大幅提升工作效率的生产力扩展程序,瞬间变成了深深嵌入在日常企业浏览器使用场景中的“持久性数据收集机制”。这给我们敲响了震耳欲聋的警钟:在企业环境中,浏览器插件带来的安全风险正在呈指数级急剧飙升!那些为了贪图方便而随意点击“添加至 Chrome”或“获取 Edge 扩展”的用户,正在亲手为黑客打开公司金库的大门。🚪🔑

二、瞒天过海的攻击链路:黑客是如何一步步套牢你的?🕸️

为了让大家死个明白,我们必须把黑客的底裤扒下来,看看这条极其精密、环环相扣的“恶意AI主题Chromium扩展攻击链”到底是怎么运作的。从应用商店的伪装上架,到持续不断的窃密和数据回传,黑客展现出了令人毛骨悚然的耐心和狡猾。我们将其拆解为以下几个致命环节:

1. 🕵️♂️ 踩点与伪装 (Reconnaissance):精准把脉用户痛点

黑客并没有盲目撒网,他们死死盯住了当前增长最快、最炙手可热的生态系统——AI 助手浏览器插件,以及围绕这些插件的用户行为习惯。他们发现,绝大多数知识工作者(程序员、分析师、文案等)为了图省事,极度偏爱安装侧边栏工具来与 ChatGPT、DeepSeek 等大模型交互。更致命的是,为了让插件能够读取网页内容并进行总结,用户在安装时往往会闭着眼睛授予插件“读取和更改您在所有网站上的数据”这种极其宽泛的页面级最高权限。🤯

此外,这些插件在 Chromium 内核架构(例如 Google Chrome 和 Microsoft Edge)中拥有高度一致的运行机制,这意味着黑客只需开发一套代码,就能通杀当前市面上最主流的两大浏览器。黑客甚至仔细研究了市面上那些合法的知名插件(例如 AITOPIA),极其逼真地模仿了它们的品牌视觉设计、权限请求弹窗的文案以及用户的交互模式。这种教科书级别的伪装,让这些恶意插件在海量的应用商店里完美隐身,用户根本无法察觉出任何异样。甚至在某些情况下,一些主打“Agentic(代理型)”的智能浏览器会自动在后台下载并安装这些插件,完全不需要用户明确批准,这充分说明了这些插件的名字 and 描述被伪装得多么有欺骗性!🎭

2. 🗡️ 武器化制造 (Weaponization):打造隐形的抽水机

在摸清了用户的套路后,黑客开始动手打造这把杀人不见血的刀。他们开发了一款兼容 Google Chrome 和 Microsoft Edge 的底层 Chromium 浏览器扩展。这个插件从代码层面就被设计成一个“被动观察者”,它不会干扰你上网,也不会弹出烦人的广告,而是像一个幽灵一样潜伏在后台。当你正常使用浏览器时,它会疯狂地收集你访问的完整 URL,并偷偷截取你在 AI 辅助聊天过程中生成的全部内容片段。🤐

为了掩人耳目,这些被收集的机密数据会先被暂存在你电脑的本地硬盘上,经过打包整理后,准备进行周期性的加密传输。黑客极其聪明地将这种行为伪装成普通生产力工具用来改善用户体验的“良性遥测数据”(Benign Analytics)。在安全防御系统看来,这只是一次普通的插件联网请求,谁能想到这其实是一台日夜不停抽干你隐私数据的抽水机呢?🚰

3. 🚚 毒苹果的分发 (Delivery):利用官方商店的信任背书

你以为黑客会通过什么阴暗的钓鱼网站来传播这个毒插件吗?大错特错!他们大摇大摆地把恶意插件上架到了官方的 Chrome Web Store(Chrome 网上应用店)!利用精心设计的 AI 主题品牌包装和极具煽动性的描述(比如“一键集成 GPT-5、Claude Sonnet、DeepSeek 的超级神器”),它看起来比正规军还要正规。因为微软 Edge 浏览器全面兼容 Chrome Web Store 的扩展,所以黑客只需在一个平台发布,就能毫不费力地将病毒扩散到两大主流浏览器阵营,连额外的服务器基建成本都省了。💸

由于用户已经习惯了安装各种 AI 侧边栏工具,再加上许多企业对于浏览器扩展的管理政策形同虚设(甚至完全没有限制),这个“毒苹果”得以畅通无阻地进入极其广泛的用户群体中。这种利用“官方分发渠道信任”的攻击方式,让恶意插件轻松打入了个人电脑和戒备森严的企业内部网络。🍏☠️

4. 🔓 突破防线与欺诈授权 (Exploitation):强盗逻辑的霸王条款

插件一旦安装成功,噩梦就开始了。它立刻利用 Chromium 扩展的底层权限模型,在不需要用户进行任何进一步操作的情况下,直接开始疯狂“吸血”。由于你在安装时已经按下了“同意”,它现在获得了你浏览器所有活动的绝对可见性。哪怕是你公司需要 VPN 才能访问的内部绝密站点,或者是你正在与 AI 进行的私密脑暴对话,全都在它的监视之下。👁️

更恶心的是,黑客在插件里内置了一个极其无耻的“误导性同意机制”。起初,为了装样子,插件可能会给你一个“关闭数据收集”的选项开关。当你以为关闭它就安全的时候,好戏才刚刚开始。在随后的插件后台静默更新中,它会悄无声息地强制重新开启数据遥测功能!这一切都在后台发生,用户完全不知情。黑客就是利用了用户对官方插件的信任、模糊不清的隐私政策同意语,以及浏览器插件默认自动更新的机制,死死地把控着获取浏览器底层数据流的持续访问权。🤬

5. 🧟 阴魂不散的驻留 (Installation):杀不死的寄生虫

与传统的需要提权、修改注册表的木马病毒不同,这个窃密插件的“持久化驻留”方式极其优雅,且难以察觉。它完全依靠浏览器扩展的正常行为逻辑来维持生存。只要你的浏览器一启动,哪怕你只是打开一个空白页,这个扩展就会自动加载运行,完全不需要任何管理员权限,也不需要你点任何东西。🧟♂️

它利用浏览器的本地扩展存储空间(Local Extension Storage)来持久化保存它为你分配的会话标识符(Session IDs)和已经排队等待上传的被盗数据。哪怕你中途重启了浏览器,或者浏览器的服务工作线程(Service Worker)崩溃重启,它都能精准地接上进度,继续收集你的数据。这种寄生虫一般的生存方式,让它的窃密功能在多个浏览器会话中不间断地延续,而在不知情的用户眼里,它依然只是一个安安静静挂在右上角的普通小图标。🕷️

三、核心解密:直击窃密引擎的“七寸”,你的底裤是如何被看穿的?🔬

🎯 【LLM 漏洞挖掘与窃密机制】

你想知道恶意脚本是如何在不触发布发防火墙的情况下,将你的 Base64 加密聊天记录神不知鬼不觉地运出的吗?面对黑客精心设计的 C2 通信通道,普通的安全软件为何集体“失聪”?

👉 加入 Oxo AI Security 知识星球 即可解锁本章节完整技术细节。星球内提供该攻击链路的深度逆向分析报告,带你从底层代码看穿黑客的“隐形抽水机”。此外,星球还包含大量…

-

• 📚 AI 文献解读:最前沿的 LLM 安全论文深度剖析。 -

• 🐛 AI 漏洞情报:第一时间掌握主流大模型的 0-day 漏洞与越狱方式。 -

• 🛡 AI 安全体系:从红队攻击到蓝队防御的全方位知识图谱。 -

• 🛠 AI 攻防工具:红队专属的自动化测试与扫描工具箱。

🚀 立即加入 Oxo AI Security 知识星球,掌握AI安全攻防核心能力!

夜雨聆风

夜雨聆风