AI渗透测试VS传统工具:绝非简单升级

先搞明白一件事:AI渗透测试和传统工具根本就不是一回事。以前用Nmap、Metasploit,是自己指挥进行的一系列的步骤,“扫这个IP”、“测那个端口”,”查看相关版本“。遇到WAF拦截,它就停在那儿了,等你来处理。现在呢?Agent主动进行攻击,它会自己琢磨路径、换策略、绕过防御。

Pentest GPT

最早那波AI工具,就是GPT给传统工具当翻译。你说人话,它帮你生成Nmap命令、SQLMap Payload,然后执行。用来快速复现漏洞还行,但你想让它干点复杂的?别想了。它就是一个模型干所有事,又要懂网络又要懂Web又要懂二进制,精度上不去。而且上下文窗口有限,扫大目标要分好几次,信息传不连贯。

# 安装PentestGPTpip3 install git+https://gitcode.com/gh_mirrors/pe/PentestGPT# 配置API密钥export OPENAI_API_KEY='你的API密钥'# 测试连接pentestgpt-connection# 开始使用pentestgptHexStrike AI

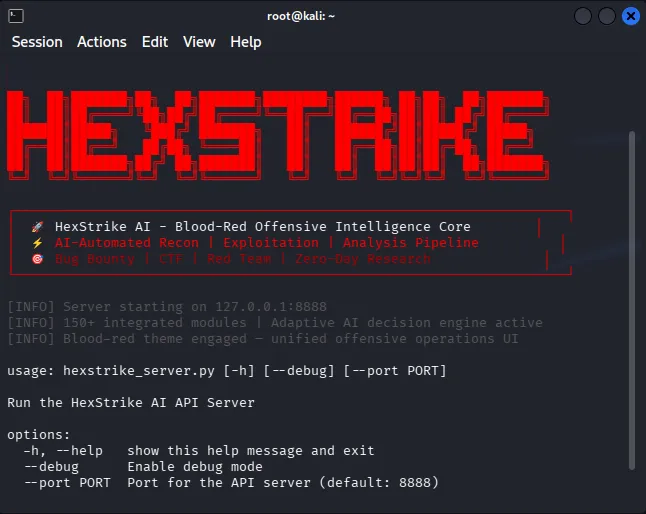

它有研究、编码、基础设施三个Agent,并行干活。研究Agent在分析目标架构,编码Agent已经在准备Exploit,基础设施Agent在搭沙箱环境。不是等一个干完再下一个,是同时干。我第一次跑的时候也惊了,效率确实高。跑一个金融系统,传统模式两周,它三天搞定,还自主发现了N+1查询漏洞和鉴权绕过。

技术细节上,它是MCP架构,所有攻击在Docker沙箱里跑,有自己的浏览器和搜索系统,不污染生产环境。遇到失败,三个Agent一起分析原因,换个打法再试。但你要会用MCP客户端,配置也有学习曲线,不是开箱即食。

#更新包sudo apt update#安装sudo apt install hexstrike-ai#验证hexstrike_server -hStrix

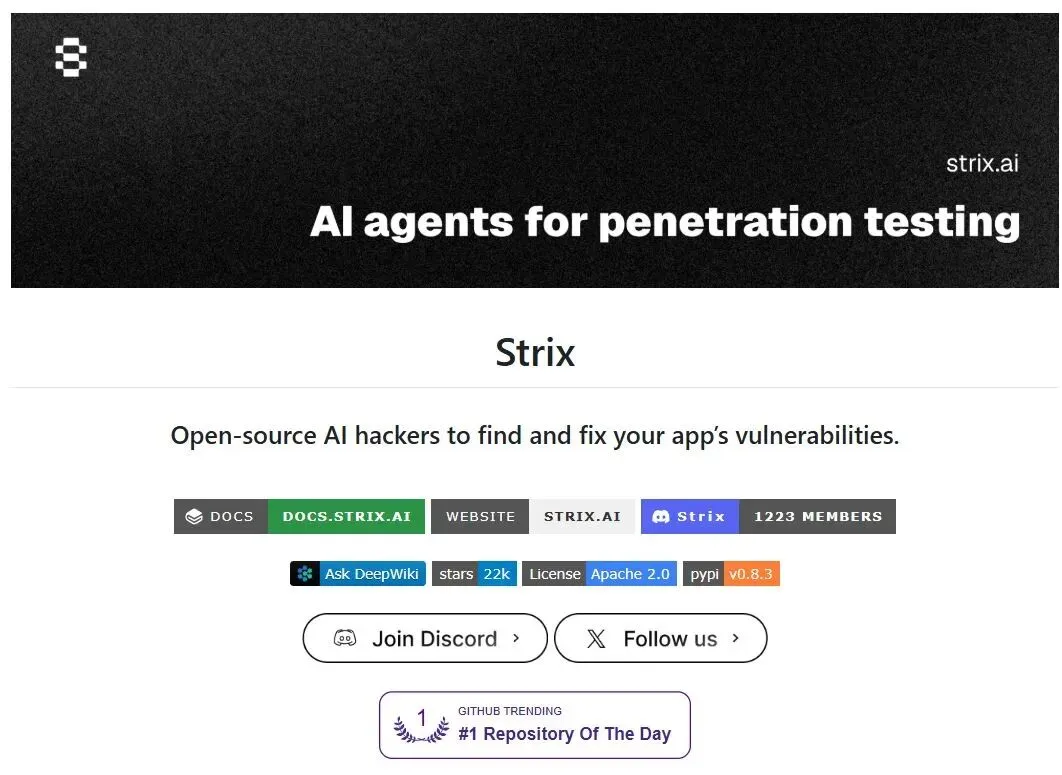

Strix,它能模拟人类渗透工程师的思考过程。侦察→识别→利用→持久化→横向移动,每一步都基于上一步动态调整。比如侦察时发现内网IP,它自动规划横向移动,不等你指令。而且它不是在静态扫描,是在真实环境中执行攻击,能发现运行时漏洞,比如内存泄露、竞态条件。

它在模拟渗透测试时,能在短时间内识别了多个端点的攻击面,发现未授权访问等其他漏洞信息,生成了完整攻击链PoC。人工做这些可能至少要花上俩周或者更就久的时间。但高风险也是真的,如果配置不对,可能把生产环境干翻。成本也不低,多Agent并行,就要多多考虑API的账单问题了。

# 安装工具pipx install strix-agent# 设置AI服务export STRIX_LLM="openai/gpt-5"export LLM_API_KEY="你的密钥"# 开始测试strix --target ./appCAI框架

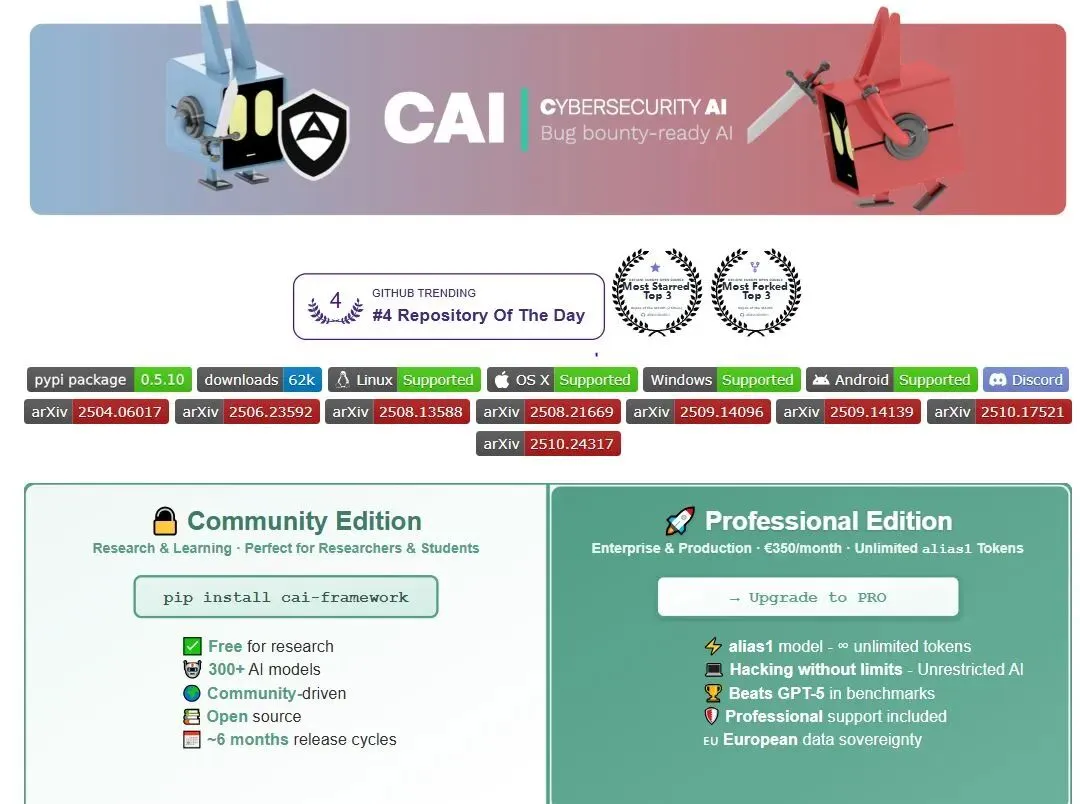

CAI不是工具,是框架。你用它自己构建安全Agent。支持300多个模型,本地部署也行,数据不出去。金融、医疗这些对数据安全要求高的行业,这很关键。CAI能够做到侦察、利用、横向移动、蓝队防御四个Agent协同工作,快速模拟真实攻防对抗。

但你得自己写Agent逻辑,开发成本在那摆着。纯安全背景的人上手有难度,得懂点代码。适合企业安全团队自己做定制化,个人就得多琢磨琢磨。

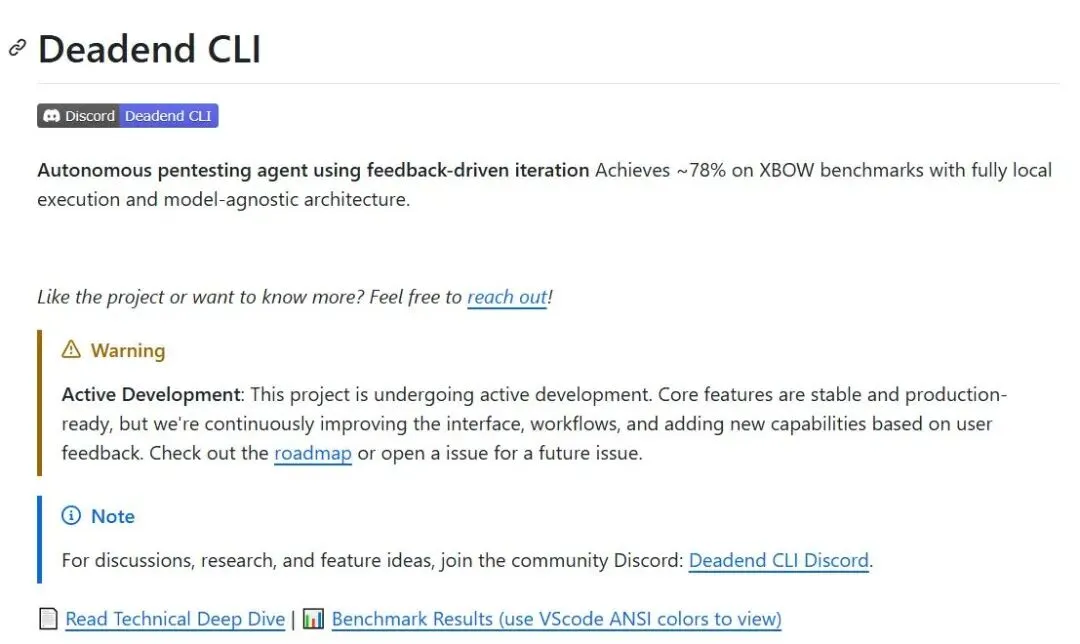

Deadend CLI

这小众但硬核。攻击失败时,它不是简单重试,而是去读错误响应,分析防御机制,写Python代码绕过。它绕一个WAF方式是,先尝试Payload1被拦,读拦截信息发现检测到SQL注入模式,分析WAF规则,编写编码+注释+随机化的绕过代码,再次攻击成功。

它完全本地运行,用Playwright、Docker、WebAssembly沙箱,零数据外泄。还有个Confidence Filter,行动前自己判断成功率,概率低就换个方式。但太冷门了,文档少,配置不友好,稳定性看运气。适合高阶工程师研究,普通用户慎入。

Recommended: Install from release (Linux x86_64 / macOS ARM64)

# Install latest releasecurl -fsSL https://raw.githubusercontent.com/xoxruns/deadend-cli/main/install.sh | bash# Or install a specific versioncurl -fsSL https://raw.githubusercontent.com/xoxruns/deadend-cli/main/install.sh | bash -s -- --version v1.0.0# Custom installation directory (default: ~/.cache/deadend/server)curl -fsSL https://raw.githubusercontent.com/xoxruns/deadend-cli/main/install.sh | bash -s -- --install-dir /path/to/install选择

你如果是小团队,想快速体验,Pentest GPT够了。中大型项目,复杂系统渗透,HexStrike AI的多Agent协作靠谱。Bug Bounty需要高效率,Strix的规模化并行最适合。企业要定制化,CAI框架值得投入。想突破复杂防御,Deadend CLI的自愈机制可以研究。

工具链接

-

https://github.com/GreyDGL/PentestGPT

-

https://github.com/0x4m4/hexstrike-ai/

-

https://github.com/usestrix/strix

-

https://github.com/aliasrobotics/cai

-

https://github.com/xoxruns/deadend-cli

夜雨聆风

夜雨聆风