Claude Code源码泄露事件将被视为AI行业的一个重大转折点

|

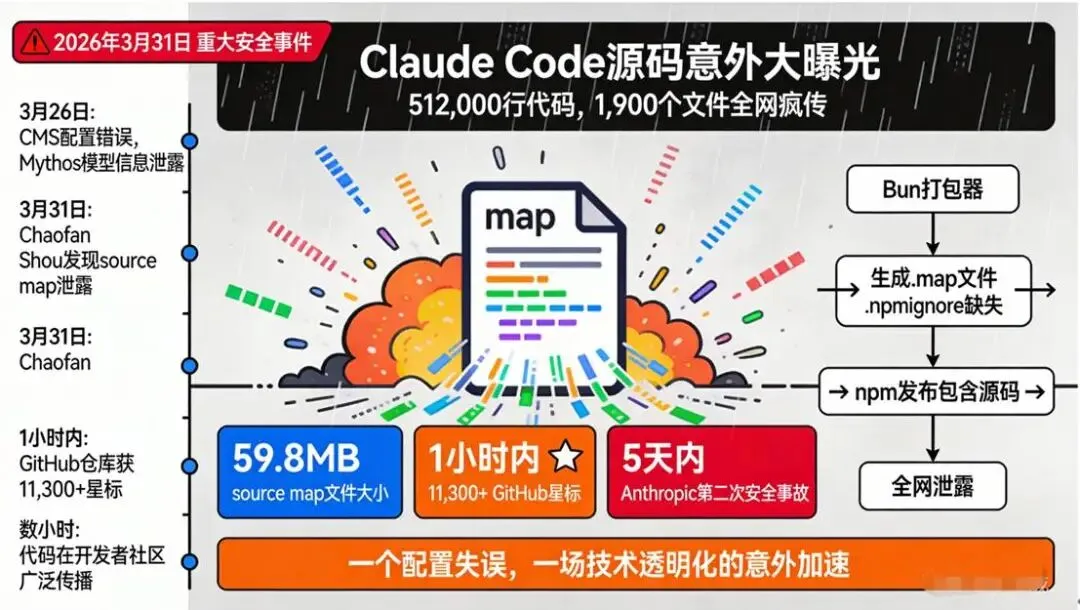

摘要:AI行业的首次核泄漏 – 2026年3月31日,Anthropic旗下AI编程工具Claude Code的完整源代码因一个59.8MB Source Map文件的打包失误意外曝光,涉及51.2万行TypeScript代码、1906个源文件、40+工具模块。这不仅是估值3800亿美元AI新贵的重大工程安全事故,更意外揭开了顶级AI Agent的完整工程蓝图,对全球AI生态产生了深远影响。 |

事件总览:AI行业的“核泄漏”

AI行业核泄漏事件总览 – 51.2万行代码的意外曝光

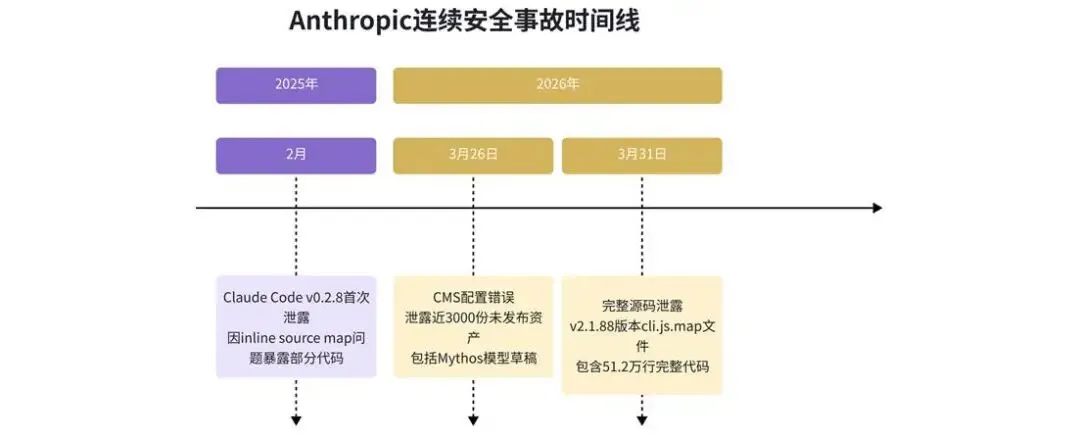

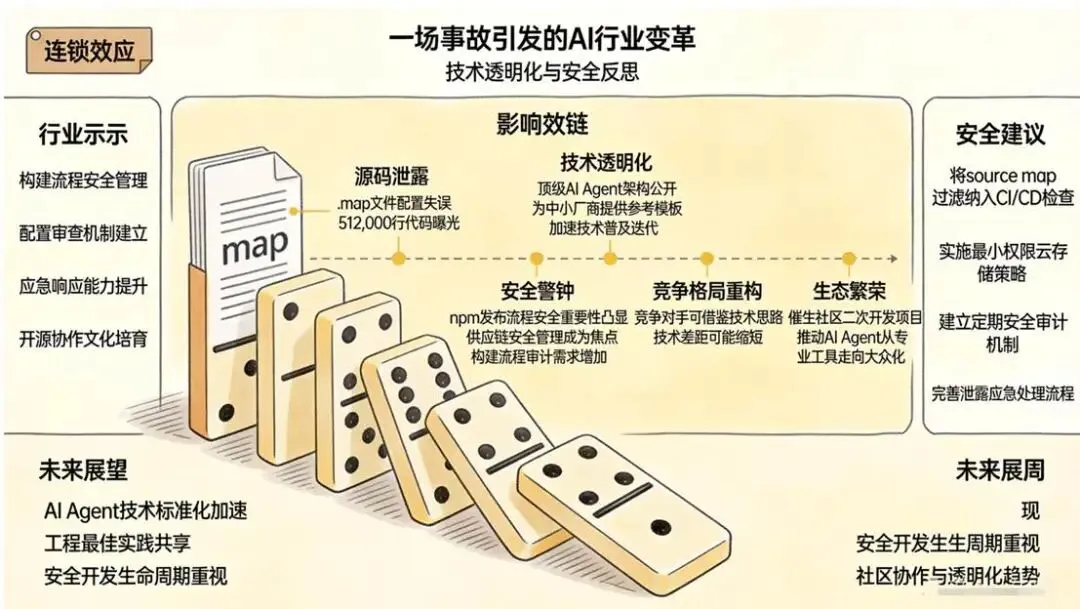

2026年3月31日,安全研究员Chaofan Shou在例行检查npm包时,于@anthropic-ai/claude-code v2.1.88版本中发现了约60MB的cli.js.map文件。这个Source Map文件通过sourcesContent字段完整嵌入了原始源码,仅需一行命令即可还原出51.2万行TypeScript代码、1906个源文件、40+功能模块的完整原始代码。

消息在X平台曝光后瞬间引爆全网,短短数小时内,GitHub上涌现出多个完整镜像仓库,其中一个项目Star数破13K、Fork量超20K,开发者们开启了疯狂“考古”模式]。Anthropic反应迅速,立即下架问题版本v2.1.88,推送更新移除Source Map文件,并对GitHub上的镜像仓库发起DMCA下架投诉,但为时已晚,代码已在开源社区永久留存。

Anthropic将事件定性为“人为错误导致的发布打包问题,而非安全漏洞”,强调未涉及或泄露任何敏感的客户数据或凭证。然而,此次泄露的规模远超预期:总计4756个源文件,其中1906个为Claude Code自身的TypeScript/TSX源码,其余2850个为node_modules依赖。

|

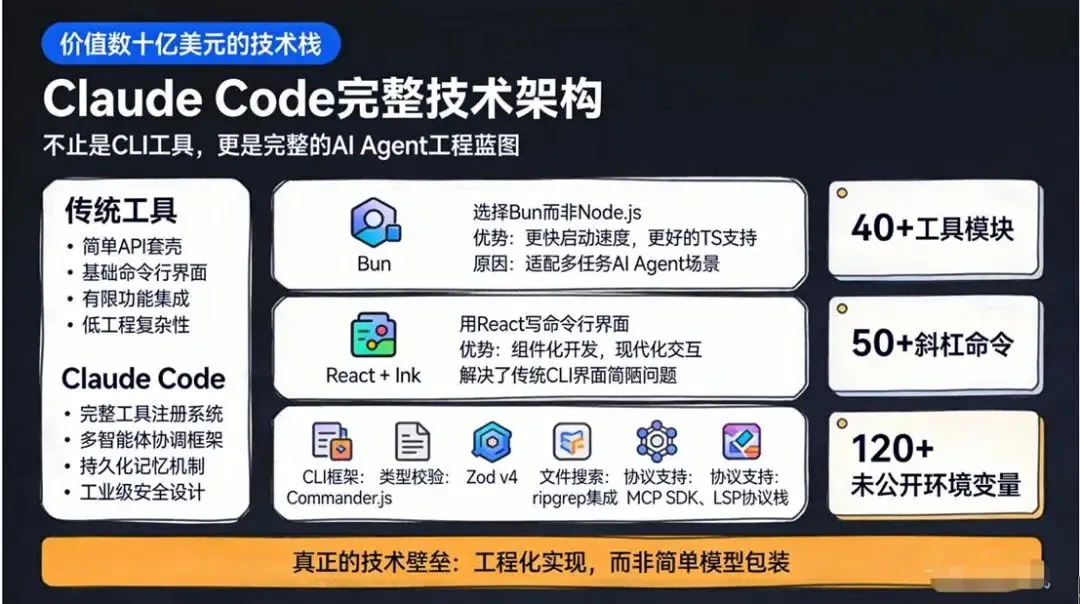

关键数据验证:泄露代码库采用React + Ink构建终端界面,运行于Bun运行时,核心是一个支持自然语言输入和斜杠命令的REPL循环,底层通过工具系统与LLM API交互。更令人惊讶的是,这已是Anthropic在短短两个月内第二次犯下类似错误。 |

泄露原因深度剖析:重复犯错的系统性失误

泄露原因解剖– 一个.map文件的蝴蝶效应

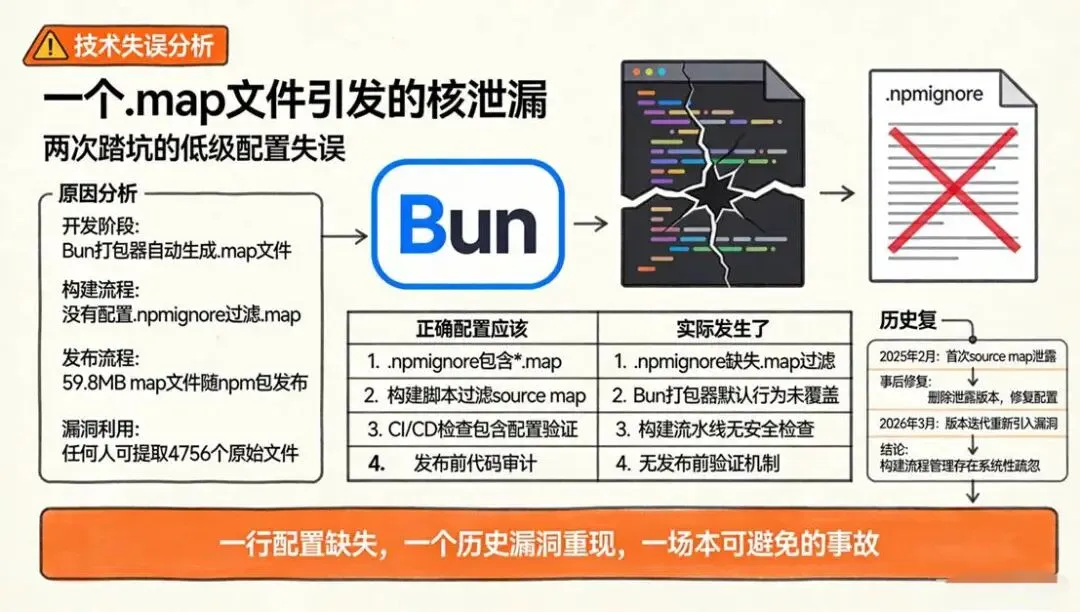

此次泄露的技术原因简单到令人哭笑不得:构建配置疏漏导致Source Map文件被意外包含在生产包中。Claude Code使用Bun作为打包工具,Bun的打包器默认生成Source Map,除非显式关掉。这次泄露的直接原因,据社区分析,大概率是构建流水线里没有做好.map文件的清理,发布时把一个59.8 MB的source map文件一起发到了npm registry。

重复犯错是此次事件最令人震惊的方面。这已是Anthropic在13个月内第二次犯完全相同的错误。2025年2月,Claude Code v0.2.8版本就曾因inline source map问题泄露部分代码,Anthropic当时紧急删除0.2.8之前的npm包,在0.2.9中修正问题。然而,公司未建立有效的自动化检查机制,导致同样错误在版本演进到v2.1.88时再次发生。

从管理层面分析,这是Anthropic5天内两次安全事故。3月26日,该公司刚刚因CMS(内容管理系统)配置错误,泄露了名为Claude Mythos的模型信息和约3000份未公开的资产。更早之前,Claude Code在2025年2月和2024年12月也分别出现过源码和系统提示词泄露问题。

根本问题在于,以“AI安全”为立身之本的明星公司,在基础的工程运维和供应链安全上犯了“实习生级别”的错误,与其在模型安全研究上的前沿投入形成刺眼对比。事件暴露了公司在CI/CD流程、发布前安全审计、人员培训等基础工程管理上的严重短板。

技术架构全曝光:顶级AI Agent的工程蓝图

技术架构曝光– AI Agent的工程蓝图

核心模块详解– Claude Code的内部引擎

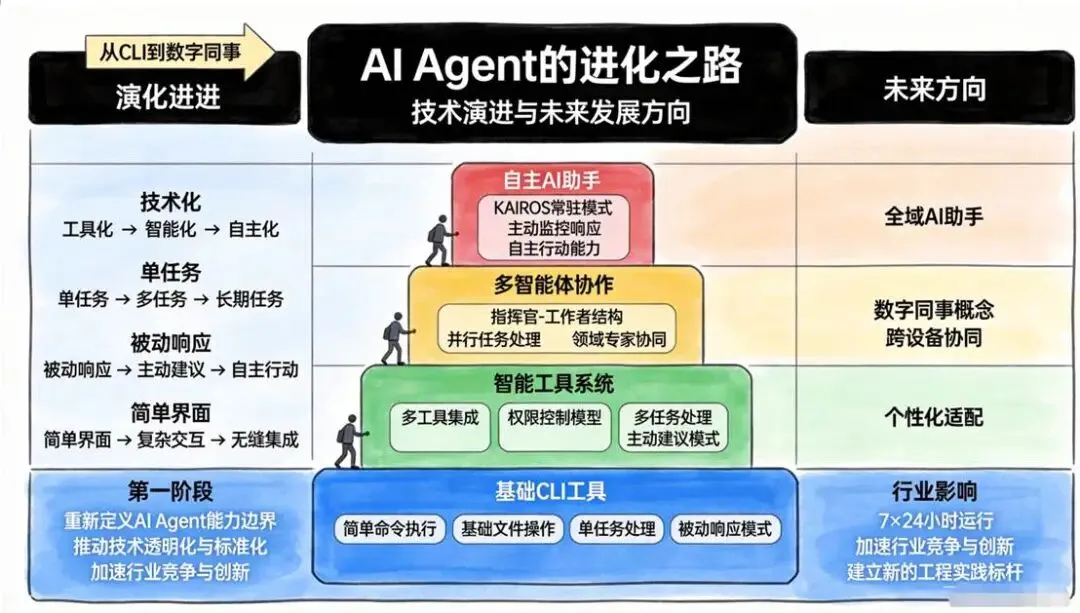

泄露代码打破了“Claude Code仅是终端版Claude”的认知,其技术架构体现了Anthropic对“AI工程师”的终极理解。技术选型围绕AI Agent落地优化:选用Bun替代Node.js以提升启动速度、TypeScript支持及包管理效率;采用React + Ink构建终端UI,兼顾组件化优势与现代化交互。

|

技术架构四大支柱: |

行业标杆意义: |

|

高性能Bun运行时:替代Node.js,提升启动速度,适配多任务场景 |

工程化AI Agent的完整参考实现:生产级方案可直接借鉴 |

|

模块化工具系统:40+独立工具模块,覆盖全链路开发能力 |

多Agent协作的生产级方案:协调者模式支持复杂任务分解 |

|

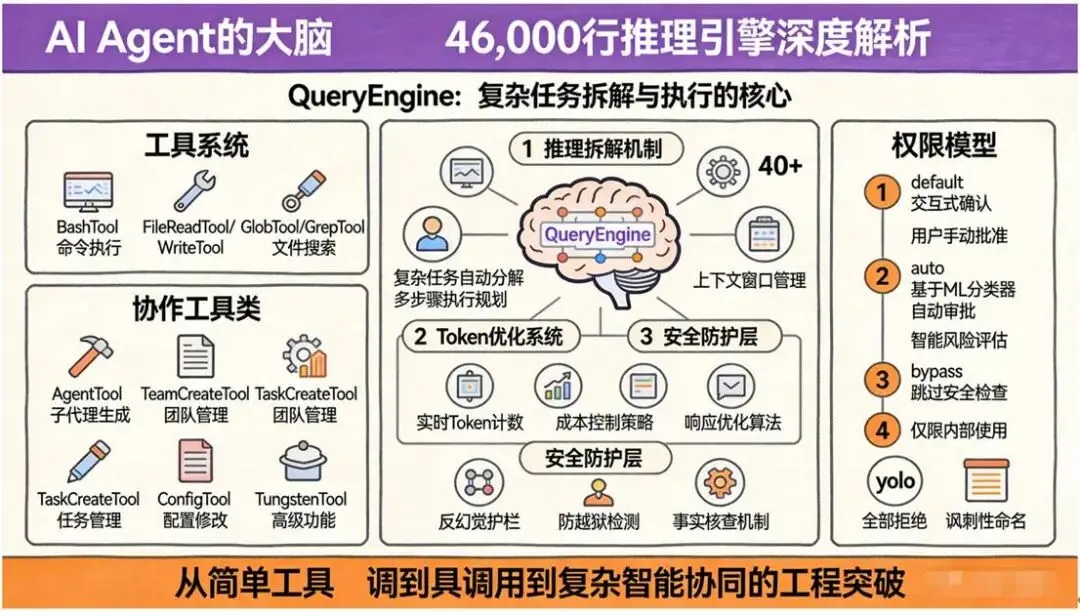

智能核心引擎:QueryEngine.ts文件达4.6万行,负责推理调度 |

上下文管理的极致优化:200K超长上下文支持,动态压缩策略 |

|

多层安全沙箱:操作系统级隔离,限制文件与网络访问 |

安全优先的设计哲学:六级权限验证,沙箱隔离机制 |

核心引擎QueryEngine.ts是整个系统的“智能大脑”,单个文件达4.6万行代码,负责复杂推理拆解、Token计数、思维链处理、上下文管理,及反幻觉、防越狱检测。其中反幻觉护栏通过语义校验与事实核查,避免错误输出,这也是其在SWE-bench、Terminal-bench等行业评测中表现优异的关键。

工具系统包含40多个工具模块,覆盖文件读写、Git操作等基础场景,支持子代理生成、代码修复等高级能力,是其“可落地”的核心。内置操作系统级沙箱隔离,限制文件与网络访问,既减少授权麻烦,又降低误操作风险,契合Anthropic的安全理念。

多智能体系统– 智能协同的工作机制

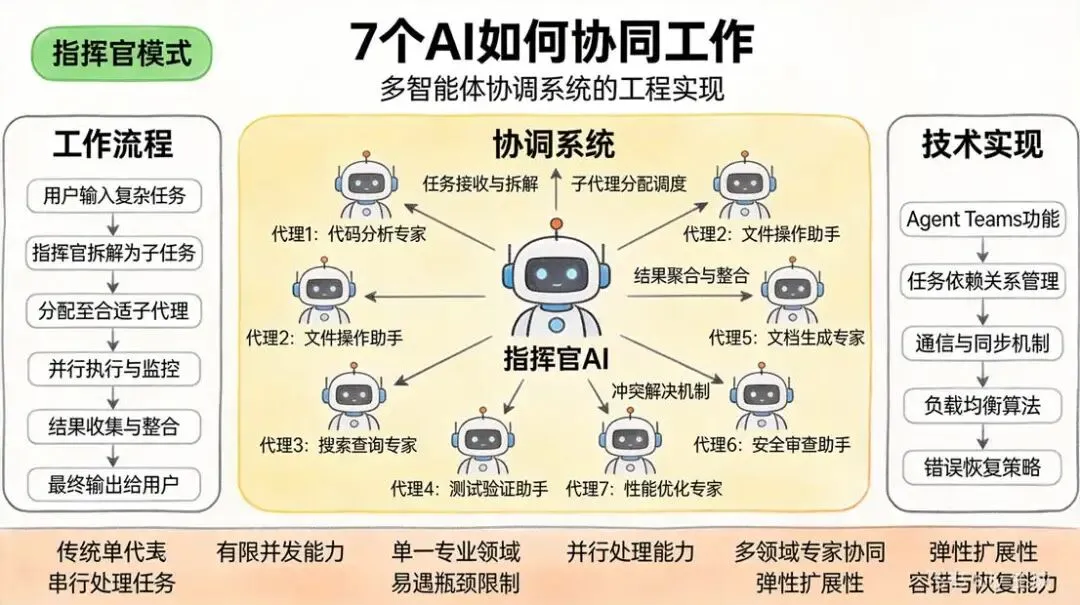

多智能体协调系统的核心是“管理者–工作者”分层结构,通过任务分解、冲突解决、结果聚合,实现多Agent协同增效。源码中最惊艳的设计是原生多Agent架构:收到复杂任务(如“重构整个项目+写测试+补注释”),自动拆成多个子Agent并行工。

隐藏功能与内部文化揭秘

隐藏功能大揭秘– Anthropic的秘密武器库

泄露代码中曝光的未发布功能展现了Claude Code的迭代方向,也揭示了Anthropic打造“全域AI助手”的野心。

KAIROS持久化AI助手隐藏在编译标志后,是Claude Code的终极形态,可7×24小时自主运行、主动响应,堪比《钢铁侠》贾维斯。核心特性包括持久运行(支持后台会话与记忆整合)、主动响应(订阅GitHub Webhook监测代码仓库变更)、个性化交互(支持自定义提示词、定时调度)以及跨端协同(联动MCP协议支持社交软件指挥)。

|

核心发现:泄露代码不仅暴露了现有功能,更揭示了Anthropic未来的产品路线图和战略意图。KAIROS模式展示了其打造“全域AI助手”的野心,而Undercover Mode则反映了公司在商业机密保护与开源透明度之间的权衡困境。 |

**Undercover Mode(卧底模式)**是争议性的“特权功能”,当检测到USER_TYPE === ‘ant’(内部员工)操作公共仓库时自动激活。注入系统提示要求Claude隐藏AI参与痕迹,禁止提及内部代号,引发AI伦理和开源透明度争议。代码注释写着:“如果我们不确定是不是在内部仓库里,就保持undercover”。

内部动物命名体系展现了Anthropic独特的开发文化:模型代号Capybara(Claude 4.6)、Fennec(Opus),项目代号Tengu(Claude Code项目),模式代号Penguin Mode(快速模式)。泄露代码中包含了Anthropic的内部模型代号映射,但关于Capybara的指代存在歧义。

安全架构评估与潜在风险分析

安全架构分析– 六层防护的AI堡垒

Claude Code的安全设计体现了Anthropic“安全优先”的设计哲学,包括六级权限验证、沙箱隔离、攻击防御(路径遍历、Unicode标准化防护)、权限解释器(LLM生成风险说明)。内置操作系统级沙箱隔离(@anthropic-ai/sandbox-runtime),限制文件与网络访问,采用动态权限检查和风险分级。

然而,泄露带来了直接的安全风险。安全护栏被系统性解构,恶意攻击者可以分析代码弱点,设计专门的越狱提示词;攻击向量被直接揭示,可能被用于寻找逻辑漏洞或权限滥用机会。

|

风险类型 |

影响程度 |

具体说明 |

|

提示注入攻击面扩大 |

中 |

了解权限判断逻辑后,攻击者可更精准地构造绕过方案 |

|

竞品架构参考 |

高 |

其他AI编码工具可以直接学习Claude Code的设计 |

|

未发布功能曝光 |

低 |

Buddy System、KAIROS等提前曝光,但无实质安全影响 |

|

普通用户风险 |

极低 |

不涉及模型、数据或凭证,无直接安全威胁 |

|

供应链攻击关联风险 |

中 |

泄露期间npm的axios包遭供应链攻击,同期安装用户面临额外风险 |

|

Anthropic声誉风险 |

高 |

以“安全”为核心卖点的公司,连续低级事故动摇客户信任 |

供应链攻击风险尤为值得关注。泄露发生期间,npm上的axios包也遭到了供应链攻击(包含远程访问木马)。攻击者劫持了axios主要维护者的npm账号,发布了两个带毒版本:1.14.1和0.30.4。这意味着在这个时间窗口内下载安装Claude Code的用户,可能面临额外的安全风险。

对Anthropic的声誉冲击是实质性的。作为以“安全”为核心卖点的公司,连续的低级安全事故严重动摇了客户信任。Claude Code是Anthropic的收入支柱,年化收入超过25亿美元,占公司总营收的19.5%,其中超80%来自企业级客户。这些客户选择Claude Code的核心原因正是其标榜的代码安全与隐私保护能力。

行业影响与竞争格局重塑

演进路线图– Claude Code的发展历程

行业影响分析– AI生态的重塑

此次泄露事件对AI行业的影响深远,堪称行业“免费技术培训”。Claude Code此前是一个“黑箱”,开发者们知道它强大,却不知其为何强大。如今,这份“原厂开发手册”被摊开在所有人面前。

|

受益方分析: |

受损方分析: |

|

中小开发者/厂商:技术平权,顶级AI Agent工程化方案免费公开 |

Anthropic:核心资产泄露,差异化优势被削弱 |

|

竞争对手:获得参考蓝图,GitHub Copilot、Cursor等可借鉴架构 |

企业客户:对AI工具安全性的信任度下降 |

|

开源社区:宝贵的学习与研究材料,催生二次开发项目 |

AI行业整体:安全声誉受损,投资者质疑工程能力 |

|

国内AI厂商:百度、阿里、腾讯、字节获得追赶机遇 |

投资者:对AI公司运营成熟度产生质疑 |

技术平权与门槛降低是首要影响。顶级AI Agent的工程化实现方案免费公开,大幅降低中小厂商研发门槛,加速AI编程工具的技术普及和迭代速度。过去需要大量试错、耗费数月才能摸索出的Agent工程化难题,如今都有了清晰的参照物。

竞争格局重构不可避免。竞争对手(如GitHub Copilot、Cursor、国内大厂)可直接借鉴Claude Code的架构思路,全球AI编程工具市场内卷加剧,Anthropic的先发优势被削弱。对于国内AI厂商而言,此次泄露相当于“白送”了一份顶级AI编程工具的完整工程实现。

开发者生态爆发已经显现。催生大量基于泄露代码的二次开发项目,如韩国开发者Sigrid Jin的claw-code。该项目在GitHub上的星标数迅速突破7万,甚至碾压了原始泄露的Star数。这种AI辅助“净室重写”构成了新的法律与伦理难题。

上海财经大学特聘教授胡延平指出,这次泄露对AI生态的首要影响,是能够帮助其他Agent团队提升产品水准,帮助开发者把握技术路线图。对于原本在AI Agent方面能力一般的开发者而言,这毫无疑问是一次“抄作业”的机会,产品水平快速拉齐。

法律、伦理与未来展望

从法律风险角度分析,泄露代码虽全网传播,但Anthropic仍持有版权。国浩律师事务所吴俊伶律师指出,此次事件更适合界定为source map误披露导致部分源代码可被还原,并非权利人主动授权公开源代码。因此源代码可被外界获取,并不当然意味着任何人都获得了合法复制、改写、集成或商用的授权。

对企业和开发者而言,如果下载相关代码后将其用于复制、改写、嵌入自有产品,或据此优化、训练同类竞争性产品,通常可能触发著作权、商业秘密、乃至不正当竞争层面的复合风险。虽然在相关源码已经被大范围传播的情况下,权利人事后再对源代码整体主张商业秘密,难度会明显上升,但这并不当然排除其就尚未公开的细节内容,或就早期不当获取、传播、使用行为继续主张权利。

伦理争议同样值得关注。Undercover Mode暴露了公司在商业机密保护与开源透明度之间的伦理困境;AI辅助“净室重写”(如claw-code项目)构成了新的法律与伦理难题。其虽能保护员工隐私,但可能混淆人工与AI代码,违背行业透明化趋势,反映Anthropic在商业利益与行业透明间的权衡困境。

|

核心启示:Claude Code源码泄露事件是AI高速发展时代的一个深刻寓言。它证明,在追求极致迭代速度的同时,基础工程安全与流程规范,永远是创新不可逾越的底线。对于整个行业而言,这既是危机,也是契机——加速了技术透明化,重构了竞争格局,更让我们重新思考:在AI时代,开放与安全、创新与合规,该如何找到最佳平衡点。 |

对AI行业的警示是明确的:技术创新必须与严谨的工程实践和安全管理并重;供应链安全(特别是npm等包管理器)需要被提升到战略高度;AI公司的运营成熟度将受到更严格审视。成熟的互联网公司会有自动化CI/CD检查、发布前安全审计等流程,但Anthropic显然在这些基础能力上有所欠缺。

未来方向已经显现:事件可能加速AI Agent技术的透明化和标准化;推动行业建立更完善的代码发布审核流程和安全规范;促使企业重新思考开放与安全的平衡点。可以预见,未来数月内,基于或借鉴Claude Code架构的各类Agent将大量涌现。

最终,Claude Code源码泄露事件将被视为AI行业的一个重大转折点。它既为即将到来的创新繁荣而激动,也必须为潜藏于暗处的风险保持清醒与警惕。泄漏的潘多拉魔盒,已无法再被关上,而我们,才刚刚站在这个新时代的起点。

|

温馨提示:请通过”扫码”加入星球,获取更多OpenClaw资料,更多(网络信息安全、商业秘密保护、IT审计、安全与认证培训、AI新技术、自媒体等等…)资料合集。  |

夜雨聆风

夜雨聆风