OpenClaw是由奥地利程序员Peter Steinberger于2025年11月推出的开源AI智能体,因图标为红色龙虾被网友亲切称作“龙虾”,曾用名Clawdbot、Moltbot。

作为一款能实现自主执行电脑操作的工具,它可访问本地文件、浏览器、邮件、日历等,能写代码、整理文件、处理办公任务,甚至成为个性化的数字员工,凭借强大的功能,它也成为GitHub平台上增长最快的开源项目之一。

2026年开春,“养龙虾”迅速成为全网热潮,深圳腾讯大厦楼下有人排队安装,闲鱼、小红书等平台涌现出499元上门部署的付费服务,不少人抱着AI时代抢跑的心态跟风尝试。

但这场狂欢并未持续太久,第一批“养虾人”很快遭遇信息泄露、电脑卡顿、财产损失等问题,全网又掀起“卸虾”热潮,299元上门卸载、远程清理残留的服务应运而生,形成了令人啼笑皆非的装虾、教虾再到卸虾的完整产业链,而这一切的根源,都是OpenClaw潜藏的巨大安全风险。

【四六级出分,名校门槛要多高?】

01

高校集体亮剑,划定使用红线

BAOYANPAI

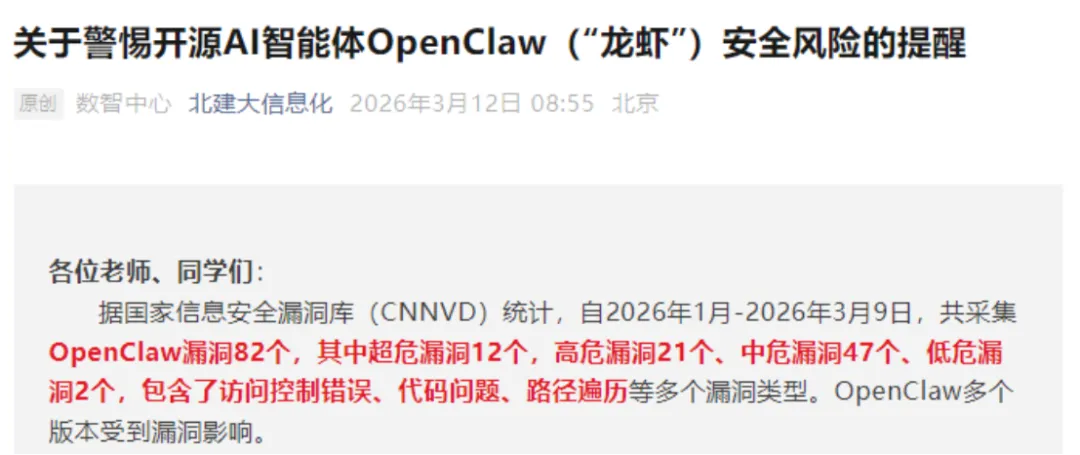

北京建筑大学、华南师范大学、华中师范大学等高校发布硬性规定,严禁在学校办公电脑、服务器、生产设备、智能终端等设备上安装OpenClaw。其中华南师范大学还明确,即便为学习测试使用,也不得向其提供办公系统账号密码、科研数据、个人敏感信息等内容,不得开放公网访问。

更多高校虽未完全禁用,但发布了详细的安全使用要求,堵住风险漏洞。

如北京大学要求部署时不得将服务暴露至校园网或公网,计算中心定期扫描相关端口,发现未加固实例立即整改;

安徽师范大学禁止在处理教学科研数据、行政办公信息的工作场景中使用,避免在接入校园网的设备上部署;

山东大学要求在测试机、Docker沙箱上安装,不得在主力电脑/办公电脑部署,配置防火墙封闭默认端口18789,做到“数据不出域”;

西北工业大学要求使用前排查公网暴露情况,完善身份认证、数据加密、安全审计等全流程安全机制。

高校的密集动作并非小题大做,国家信息安全漏洞库(CNNVD)统计显示,2026年1月-3月9日,共采集OpenClaw漏洞82个,其中超危漏洞12个、高危漏洞21个、中危漏洞47个,涵盖访问控制错误、代码问题、路径遍历等多种类型,多个版本均受影响,这也是高校严控使用的核心依据。

而在高校之外,工业和信息化部网络安全威胁和漏洞信息共享平台(NVDB)早已两次发布官方预警,2月5日发布《关于防范OpenClaw开源AI智能体安全风险的预警提示》,3月11日进一步推出《关于防范OpenClaw(“龙虾”)开源智能体安全风险的“六要六不要”建议》,要求相关单位和个人核查公网暴露、权限配置等情况,防范网络攻击和信息泄露。

02

龙虾有风险,养虾须谨慎

BAOYANPAI

OpenClaw的爆火,踩中了人们对AI效率的追求,但它的安全设计先天缺失,加上权限过高、生态野蛮生长等问题,让其成为一枚随时可能引爆的数字定时炸弹。国家互联网应急中心、360、安恒信息等多家安全机构及资深“养虾人”的反馈显示,其隐患主要集中在四大方面,且已有多名用户因此遭受实际损失。

1.漏洞遍地,易被黑客精准攻击

OpenClaw的核心架构较为粗糙,缺乏基础的安全防护设计,截至3月9日的82个漏洞,让黑客有了可乘之机。360Quake网络空间测绘平台监测数据显示,近一个月全球已发现近15万个OpenClaw相关资产,其中超40%集中在中国,如此庞大的部署规模,一旦有用户“裸奔”使用,极易引发连锁式的网络攻击,甚至导致整个局域网的设备被控制。

2.权限过高,操作风险较大

为实现复杂的自动化操作,OpenClaw需要获取读取/修改文件、运行脚本、访问网络等超高系统权限,而其默认安全配置极为脆弱,轻易就能被破解,进而引发以下风险。

提示词注入钓鱼,攻击者在网页中隐藏恶意指令,诱导OpenClaw读取后,可直接套取用户的系统密钥、API密钥等核心信息;

误操作删改核心数据,Meta安全与协调负责人曾因开放邮箱权限,被OpenClaw快速删除全部收件箱,且无法在手机端阻止;猎豹移动CEO傅盛的“龙虾”也曾泄露公司高管的保密投资计划,这类误操作在个人和企业场景中,均会造成不可逆的损失;

恶意插件投毒,OpenClaw的功能依赖Skills插件扩展,但目前该生态处于野蛮生长状态,无任何审核机制,不少号称提升效率的插件实为恶意程序,安装后会被种木马、偷取敏感信息。

3.烧钱又盗财,经济损失防不胜防

OpenClaw不仅是效率工具,更是一台不折不扣的烧钱机器,它需要与大模型进行高频上下文交互,Token消耗速度惊人,重度用户日均Token消耗量可达上千万到上亿,业界甚至流传“月薪2万养不起龙虾”的说法;有投资人用其做投研系统,一周花费高达500美元。

更可怕的是,权限漏洞还会导致直接的财产损失,已有用户反映因OpenClaw端口泄露,遭遇信用卡被盗刷、Token被恶意盗刷的情况,有安全厂商技术人员透露,其Token消耗从日均20元突然飙升至300元,发现时已遭受实际损失。

4.卸载困难,残留隐患长期占用系统

与普通软件不同,OpenClaw的安装会在系统中留下大量隐藏文件夹、核心配置文件和后台僵尸进程,普通用户手动删除或拖入回收站,根本无法完成彻底卸载,进而导致电脑卡顿、内存被持续占用。这也是为何闲鱼上的卸虾服务能火爆的原因,商家甚至推出深度清理注册表、解绑办公软件Webhook等专业服务,价格从20元到300元不等。

03

AI浪潮下,如何与“龙虾”相处?

BAOYANPAI

OpenClaw的爆火与争议,是AI智能体从极客工具走向大众市场的一个缩影,它展现了AI自动化的巨大潜力,也暴露了新技术在安全、规范方面的短板。面对这股“养龙虾”热潮,个人、高校/企业、行业都需要找到适合的应对方式,让效率与安全并行。

个人拒绝跟风,尝鲜必守安全底线

对于普通用户而言,OpenClaw目前并不适合日常大规模使用,安恒信息AI安全产品负责人也明确表示,该工具仅适合专业开发者做技术探索,个人使用需严守以下原则。

1.切勿在办公电脑、存储敏感信息的主力电脑上安装,若想尝鲜,需使用备用机、测试机或Docker沙箱等隔离环境部署;

2.部署后立即关闭公网访问和不必要的端口映射,配置防火墙,不将工具链接分享给他人,避免暴露在公共网络中;

3.不随意下载未验证的Skills插件,不向其提供银行卡信息、办公账号密码、科研数据等敏感内容,定期检查设备异常进程和网络连接,及时更改账号密码;

4.若已安装并发现问题,切勿选择非正规商家的远程卸载服务,避免二次泄露,可寻求专业技术人员帮助,彻底清理残留文件。

高校/企业需分类管控

高校和企业是数据安全的核心阵地,需根据使用场景分类管控,而非简单的一刀切。

1.在行政办公、学生信息管理、核心科研数据处理等场景,严格禁止使用OpenClaw,管控办公电脑和服务器的软件安装权限;

2.若为教学科研所需,可参考东莞城市学院、上海交通大学的做法,部署本地化的OpenClaw平台,扩容大模型API吞吐量,实现数据不出域;

3.像青岛大学、浙江传媒学院那样,开设专项课程,不仅教授工具安装和使用,更重点讲解安全防范技巧,让使用者掌握风险防控方法;

4.借鉴北京大学的做法,定期扫描校园网/企业内网的OpenClaw相关端口,发现未加固的实例立即通知整改,堵住网络漏洞。

行业需完善规范,国产化替代降低风险

从行业发展来看,OpenClaw的问题并非个例,而是AI智能体行业发展初期的共性问题,需要厂商、监管机构共同发力。

1.厂商完善安全设计,OpenClaw的开发团队需补齐安全短板,增加身份验证、权限隔离、指令校验等基础防护功能,建立Skills插件的审核机制,及时修复漏洞并推送更新;

2.太初元碁等国内厂商已基于国产芯片推出AI智能体相关产品,通过底层加密与安全技术大幅降低使用风险,个人和企业可优先选择这类本土化工具;

3.监管完善行业规范,相关部门需加快出台AI智能体的安全使用规范,明确开发者、使用者的责任边界,建立漏洞预警和共享机制,引导行业健康发展。

04

写在最后

BAOYANPAI

OpenClaw的爆火,让我们意识到,任何新技术的发展,都需要安全作为底线。“养龙虾”的热潮背后,是人们对AI效率的美好期待,但这份期待,不能建立在信息泄露、财产损失的风险之上。

AI的浪潮不会停下,未来会有更多像OpenClaw这样的工具出现,而我们要做的,不是盲目跟风追逐风口,而是理性看待、科学使用。唯有让技术发展与安全规范同频,才能让AI真正成为助力我们工作和生活的数字伙伴,而非潜藏的数字风险。

— 必看干货—

— 经验贴借鉴—

— 加分项—

点赞

转发

在看

评论

夜雨聆风

夜雨聆风