一款开源 AI 助手,GitHub 星标超 25 万,中国多地政府发补贴鼓励部署。但就在全民"养龙虾"的同时,国家级安全预警悄然落地:全球 20 万个实例暴露在公网,82 个漏洞,10% 的插件含恶意代码。

3 月初,深圳腾讯总部外排起一条近千人的队伍。

他们不是在等新手机,也不是在抢限量球鞋——他们在排队,让腾讯工程师免费帮自己装一个叫 OpenClaw 的 AI 软件。

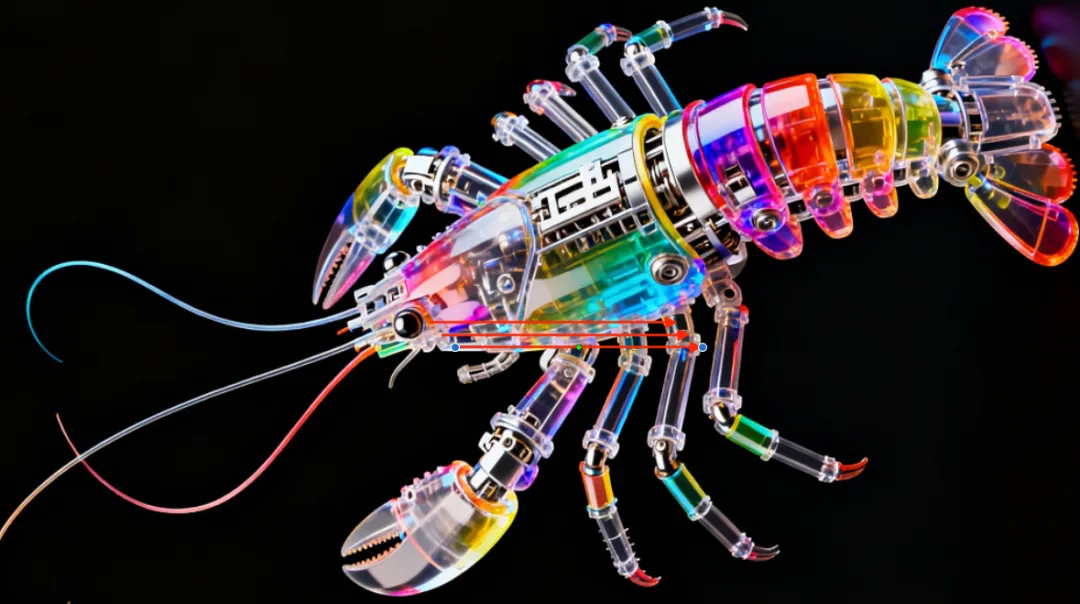

这款软件有个中文外号,叫「龙虾」。它的 GitHub 星标数在 3 月已突破 25 万,超过 Linux 积累多年的里程碑。阿里、腾讯、百度争相推出一键部署方案,小米宣布将它集成进手机和家电,深圳龙岗区政府甚至为基于它的项目提供最高 200 万元补贴。

然后,就在全民"养龙虾"最热闹的时候,国家级安全预警来了——悄然,但很严重。

▎ 核心数据(截至 2026 年 3 月 13 日)

OpenClaw 到底是什么

它的全称是 OpenClaw,原名 Clawdbot,一款开源的"执行型 AI Agent"框架。

跟 ChatGPT、Claude 这些"只会说话"的 AI 不同,OpenClaw 是跑在你本地电脑上的,它能访问你的文件、调用你的应用、联网操作、自动完成任务——就像一个真正在你电脑里 24 小时上班的数字员工。

你可以通过 WhatsApp、微信、Telegram 发条消息,它就去帮你做事了:整理文件、发邮件、抓数据、写代码、订机票……

这个定位太戳人了。加上完全免费开源、插件生态丰富,爆火几乎是必然的。

创始人 Peter Steinberger 曾开玩笑说,给它取名"龙虾"是因为"龙虾正在占领世界"。他大概没想到,这句话成了真——只是以一种他不太想要的方式。

安全炸弹是怎么埋下的

问题不是 OpenClaw 本身有恶意,而是它的能力太强,配置太松,部署太快。

第一炸:默认配置形同虚设。

OpenClaw 默认绑定 0.0.0.0:18789,允许任何外部 IP 访问,且远程访问无需任何认证。这意味着,只要你的机器联网,全球任何人都可以直接发命令给你的 OpenClaw,让它帮他做事——用的是你的电脑、你的文件、你的账号。

有多少人是这种状态?85%。

第二炸:插件市场里藏着木马。

OpenClaw 的插件市场叫 ClawHub,用户可以从里面安装各种"技能包"——类似手机 App Store,但审核宽松得多。安全机构对其中 3016 个插件做了分析:

ClawHub 插件风险分析

| ! | 10.8%(336 个) |

| ▲ | 17.7% |

| ? | 2.9% |

今年 2 月,一场名为"ClawHavoc"的供应链攻击波及了 13.5 万台设备,就是通过恶意插件植入完成的。

第三炸:它能「被网页遥控」。

这是最隐蔽的一个漏洞,代号"ClawJacked"。攻击者只需在网页中埋入一段隐藏指令,当你让 OpenClaw 帮你"打开这个网页看看",它就可能在你完全不知情的情况下,被那个网页接管——密钥被读走,文件被下载,命令被执行。

整个过程,你不需要点任何东西,也不会有任何提示。

国家互联网应急中心(CNCERT)原文:

"网络攻击者通过在网页中构造隐藏的恶意指令,诱导 OpenClaw 读取该网页,就可能导致其被诱导将用户系统密钥泄露。"

国家怎么说

3 月 8 日和 10 日,中国政府部门连续发布两次官方安全警报。这是政府首次针对某款 AI Agent 平台发出正式预警。

3 月 13 日,国家网络与信息安全信息通报中心发布专项预警,点名 OpenClaw,列出五大风险类别,给出五条防范建议,并公布了境内 2.3 万个暴露实例的地域分布——北京、上海、广东、浙江、四川、江苏是重灾区。

工信部 NVDB 也单独跟进通报。这套组合拳的力度,在 AI 工具领域是头一次。

如果你正在用 OpenClaw,现在该做什么

官方防范建议(来源:国家网络安全通报中心)

| 1 | 立即更新版本 |

| 2 | 禁止公网暴露 |

| 3 | 审查已安装插件 |

| 4 | 启用强认证 |

| 5 | 限制权限范围 |

最后说一句

OpenClaw 这件事,揭示的不只是一个软件的安全问题。

它揭示的是:当 AI 从"对话工具"进化为"执行工具",安全边界就彻底变了。以前的 AI 最多说错话,现在的 AI 能做错事——帮你转账、删你文件、泄露你密码。

而那 20 万个暴露在公网的实例,现在还活着的,有多少主人知道自己的"龙虾"已经不听自己的话了?

创始人 Peter Steinberger 已宣布加入 OpenAI,去做"下一代 AI Agent"。OpenClaw 项目则将继续作为开源社区独立运营。龙虾,还在生长。但它现在长出了爪子。

夜雨聆风

夜雨聆风