2026年初一只“龙虾”在网络爆火

这只“龙虾”并不是真的水产,而是开源AI智能体 OpenClaw,因其图标是一只红色龙虾而得名。自2026年初上线以来,它在短短几个月里就拿下超过27万颗GitHub星标,成为现象级项目。其背后支撑的是从“聊天机器人”向“执行型 Agent”的范式迁移:它不只是回答问题,而是真正帮你“操作电脑”——读写文件、收发邮件、调用浏览器和API,只需一句自然语言指令即可完成。

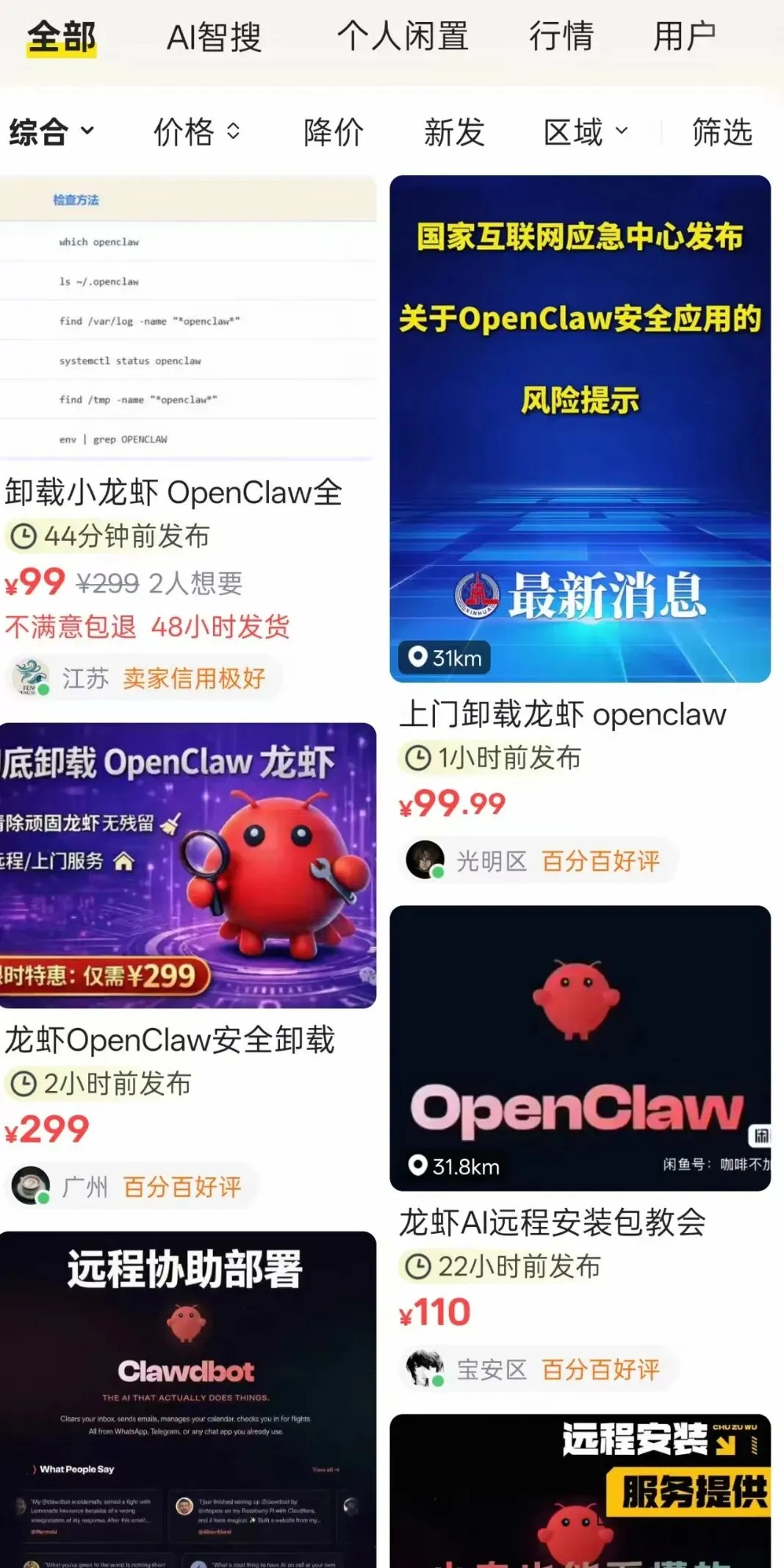

然而,国家互联网应急中心(CNCERT)在3月10日发布的风险提示中明确指出:为实现“自主执行任务”,OpenClaw被授予了较高的系统权限,包括访问本地文件系统、读取环境变量、调用外部服务API以及安装扩展功能等,而默认安全配置极为脆弱,攻击者一旦找到突破口,就能轻易获取系统完全控制权。在提示词注入、误操作、插件投毒、漏洞利用等多重风险叠加下,这只“龙虾”在舆论场上迅速从“人人想养”变成“人人想卸”,甚至催生出“上门卸载服务”。

先回到技术本身。OpenClaw的定位是一个“跑在你自己设备上的个人AI助手”,通过你已经在用的聊天通道(如微信、QQ、飞书、钉钉、Telegram、Discord 等)与你交互,而真正的“大脑”是接在后面的大模型(GPT、Qwen、Kimi 等)。它不是简单地把对话转发给模型,而是围绕“任务执行”构建了一整套架构:持久记忆、工具系统、技能扩展(Skills)以及多通道通信。

在官方介绍中,OpenClaw 强调“你的助手、你的机器、你的规则”——数据留在本地,密钥由你自己掌握。听起来很美好,但也正是这种“本地高权限 + 自主执行”的组合,埋下了后续几乎所有安全问题的伏笔。

从架构上来看,Tool(工具)和Skill(技能)是OpenClaw框架的两个核心,一篇对OpenClaw Skills 的技术分析把关系概括得很清楚:Tool提供能力,Skill组织能力。简单来说,一个Skill通常就是一个操作说明书,里面会告诉模型:在什么情况下使用这些工具、如何组合这些工具以及如何完成完整任务。而这个“说明书”的权限极高,甚至可以覆盖用户级或者系统级的Skill配置,但也正是有了这样高权限的Skills机制来调用Tool,才让AI Agent从“只会回答问题”升级为“能够完成任务”。

不过,随着OpenClaw Skills数量的不断增加,仅依靠本地管理技能已经难以满足开发者的需求。为了更好地管理和分发Skills,OpenClaw推出了ClawHub技能市场,它有点类似AI Agent的“应用商店”,用户可以通过命令行一键安装、更新技能。这种设计让OpenClaw的能力边界几乎是“可扩展到无限”——当然也意味着,只要有一个恶意Skill被装上,就等于把系统后门拱手让人。

这样看其实不难理解,为什么OpenClaw会迅速“出圈”。2026 年开春,它凭借“接管操作系统、自动处理邮件、写代码、跑工作流”的叙事,精准击中了大众对“数字员工”和“AI 操作系统”的想象。在社交媒体上,“养虾成功”的截图成了新型社交货币,仿佛没养过龙虾就已经掉队于AI时代。

但今天知乎关于OpenClaw讨论的话题下,某个回答说的很好“如果智能手机是未来的话,那没有抢初代iPhone首发的人,并没有错过什么”。

从爆火到人人喊卸

事情的转折,来自两件事的叠加:一是账单,二是安全。

账单问题源于Agent的工作模式。OpenClaw为了完成任务,需要频繁地读网页、调工具、分解子任务并与模型多轮交互,对token的消耗远高于普通聊天机器人。有用户晒出账单,重度使用一天能烧掉几百元,极端案例中6小时消耗超过1000元。对个人用户而言,这简直把“数字员工”变成了24小时碎钞机;对企业来说,成本失控只是时间问题。

安全层面的问题则更加根本。CNCERT的公告把风险拆成了四类:提示词注入、误操作、功能插件(skills)投毒和安全漏洞:

提示词注入,本质上是利用模型对文本指令的“过度信任”,攻击者构造一个带有隐藏指令的网页,诱导OpenClaw去读取,模型就可能把用户系统里的密钥、凭证等敏感信息“悄悄”发出去。

误操作则更直接——模型错误理解用户意图,把“整理邮件”理解成“清空邮件”,或者把“删除测试数据”理解成“删掉整个生产库”,导致数据不可逆地消失。现实中,已经有安全专家的邮箱被 OpenClaw 接管后,连续删除数百封邮件的案例。

插件投毒风险则是针对Skills生态的——ClawHub和GitHub上流传的Skills中,很多都被检测出植入了恶意代码,用于窃取SSH密钥、浏览器密码等。一旦用户安装了这类技能,OpenClaw的执行权限就变成攻击者的“跳板”,设备沦为“肉鸡”。

最后是安全漏洞——OpenClaw 已经公开披露多个高中危漏洞,攻击者利用这些漏洞可以直接接管系统,对个人用户意味着照片、文档、聊天记录、支付账户、API密钥等敏感信息全面泄露,对金融、能源等关键行业则可能导致核心业务数据、代码仓库外泄甚至生产系统瘫痪。

更糟糕的是,大量用户把OpenClaw实例直接暴露在公网上,且使用默认配置、管理员权限、明文密钥,Shodan平台监测到全球有超过十万个实例处于“零认证裸奔”状态。这相当于把一把能打开所有房间的万能钥匙挂在公网大门上,只等别人来试。

也正是在这些风险集中爆发后,舆论风向急转直下。3月11日,“#第一批养虾人已经开始卸载了#”冲上热搜,社交媒体和二手交易平台上,“上门卸载 OpenClaw”的广告随处可见。

有人调侃这是“一虾两吃”:先收一笔安装费,再收一笔卸载费,完成对同一批用户的二次收割。而卸载之所以也成了一门生意,是因为 OpenClaw 为了实现“接管电脑”,会在系统目录留下后门文件,手动删除极易导致系统崩溃或数据残留,普通用户根本不敢自己动手。于是,一场全民“养虾”狂欢,在短短不到一周内就演变成“花钱请人卸虾”的荒诞剧。

那么,龙虾就此陨落?

如果只从“风口叙事”去理解,这场“养虾—卸虾”的过山车确实像一次集体情绪发泄,“龙虾”好像要凉了;但从技术视角看,它更像是一次提前到来的Agent安全压力测试:把未来几年会在企业环境里大规模落地的“AI操作系统”原型,先扔到公众电脑上跑一遍,让安全问题和工程缺陷集中爆发。

从技术走向来看,这次“龙虾风波”更像是一次预演。OpenClaw 并不是孤立的玩具,而是代表了“AI Agent + 本地执行”的一条重要路线:大模型从“对话者”变成“操作者”,从云端聊天助手变成跑在本地服务器和个人电脑上的“AI OS”。这条路线的必然性在于:很多高价值工作——读写内部系统、操作本地工具、处理敏感数据——注定无法完全放到公网上完成,企业需要的是“能干活但又不把数据送出墙外”的智能体。OpenClaw 则把这条路的潜力与风险都提前暴露在公众视野里。

而风险本身并不是拒绝Agent的理由,而是推动工程演进的动力。CNCERT在公告中给出的建议,其实就是未来“安全版 AI Agent”的设计蓝图:

强化网络控制,避免把管理端口直接暴露在公网;

使用容器和沙箱进行严格隔离;

坚持最小权限原则,禁止用管理员账号运行智能体;

加强凭证管理,杜绝环境变量明文存储密钥;

建立完整的操作日志审计机制;

严格管理插件来源,只从可信渠道安装经过签名验证的扩展。

这些要求并不新鲜,但第一次如此集中地落到个人用户也能部署的AI助手上,相当于把企业级安全实践前置到消费级产品里。

可以预见的是,“龙虾系”产品并不会因为这次风波而消失,反而会分化出两条路线:一条是面向极客和开发者的开源OpenClaw,继续快速迭代,强化安全模型和沙箱机制;另一条是面向企业和政府场景的“政务龙虾”“办公龙虾”,由云厂商和集成商打包成一体机或者服务,内置严格的权限边界、审计日志和安全运营能力。

对于普通用户而言,真正的教训则是:不要把“高权限 Agent”当成普通聊天软件来玩。在没有成熟的安全配置和成本控制之前,盲目跟风“养虾”,既可能把钱包烧穿,也可能把个人隐私和数字生活拱手交给一个失控的“数字实习生”。

夜雨聆风

夜雨聆风