今天想跟大家聊一聊OpenClaw全面支持ACP协议的事情。

3月8日和9日两天,OpenClaw连着更新两个版本,主要做了两件大事:

第一件:让你的AI能指挥别的AI干活,就像给孙悟空配了根金箍棒,能号令天兵天将。

第二件:让你的AI能认清是谁在跟它说话,就像给保安配了门禁卡,谁进谁出,一清二楚。

这两件事,一个是对外扩张,一个是对内治理。它们加在一起,意味着什么?

这意味着你的AI智能体,终于从一个单打独斗的工具,进化成了一个能调兵遣将、明察秋毫的数字同事。

先说说ACP到底是啥

ACP 的全称是Agent Client Protocol,它是Zed和JetBrains两家公司联合开源的协议,专门用于编辑器与AI编码助手之间的通信。

你可以把它理解成AI界的普通话:

以前,每个编辑器(Zed、VS Code、JetBrains)和每个AI模型(Claude、GPT、Codex)之间,都得单独学对方的方言,沟通成本极高

现在,大家都说ACP这种普通话,不用再学几十种方言

它和开发者熟悉的LSP(Language Server Protocol)是一对好兄弟:

LSP:让编辑器可以和编程语言对话(语法高亮、代码补全)

ACP:让编辑器可以和AI编码助手对话(代码生成、问题解答)

明白了ACP是啥,我们再来看看OpenClaw用它做了什么。

第一件大事:调兵遣将,让你的AI能指挥别的AI

想象一个场景。

你正在写一个复杂的项目,需要:

Codex帮你写核心算法(因为它代码能力强)

Claude帮你做代码审查(因为它推理细致)

Gemini帮你生成配图(因为它多模态强)

在没有ACP之前,你得怎么做?

开三个窗口,分别和三个AI聊天。把Codex写的代码复制给Claude审查,再把审查结果和需求复制给Gemini配图。来回切换,手忙脚乱,还容易出错。

这就是AI的孤岛困境,每个AI都很强,但它们之间不说话,最后累的是你。

OpenClaw带来的改变:AI总指挥

OpenClaw 做的就是通过ACP协议,把这些孤岛连起来了。

它让你可以把Codex、Claude Code、Gemini这些专业的编码AI,都当成自己的一级子代理来调度。

什么叫一级子代理?就是系统架构层面原生支持,不是通过hack或临时方案凑合的。

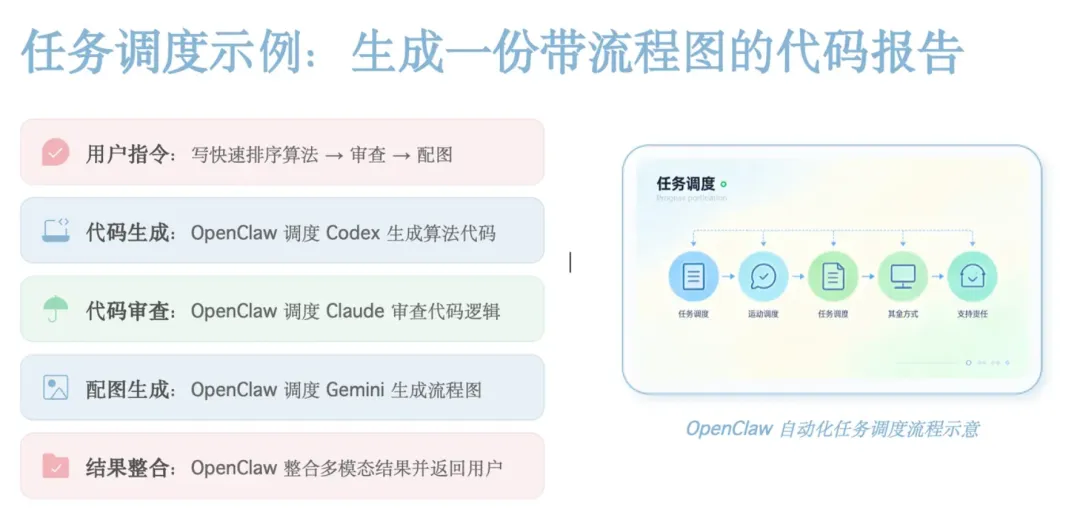

现在,你只需要对OpenClaw说一句话:用Codex写一个快速排序算法,然后让Claude审查一下代码质量,最后让Gemini给我配一张流程图。

OpenClaw就会:

1. 通过ACP协议,把写代码的任务派发给Codex

2. 拿到Codex的代码后,再通过ACP发给Claude审查

3. 把审查结果和代码发给Gemini生成流程图

4. 把最终结果(代码+审查意见+流程图)整合起来,返回给你

全程自动化,你只需要下这一个指令。

从PTY抓取到结构化协议的质变

以前的方式:PTY抓取

OpenClaw模拟一个终端,运行Codex,然后抓取Codex在终端里的输出,解析那些乱七八糟的ANSI转义序列,靠猜测来理解Codex想干什么。问题就是容易出错、难以维护、性能差。

现在的方式:ACP协议

OpenClaw通过ACP发一个JSON-RPC请求给Codex,Codex返回结构化的JSON响应,包含思考过程、工具调用、代码差异等信息,清晰且稳定。

官方配套的acpx项目(ACP协议的CLI实现),已经支持15+种编码AI,包括Codex、Claude、Gemini、Cursor、Copilot、Qwen等等。

第二件大事:明察秋毫,让你的AI能认清说话的人

好了,现在你的AI能调兵遣将了,能指挥别的AI干活了。听起来很强大,对吧?

但这里藏着一个细思极恐的问题:它到底该听谁的?

以前的世界:蒙眼干活

想象你是公司的CTO,团队在用OpenClaw搭建自动化流程。有人在Discord里发了一条指令:帮我把数据库备份删了,空间不够了。

五秒钟后,数据库备份被清空。

你追查半天,发现是一个实习生误发的消息。AI没有任何迟疑,照做了。

这怪谁?

怪实习生手滑?他确实不该乱发。怪AI太听话?它只是在执行指令。

问题出在哪?出在AI根本不认识说话的人。

OpenClaw的智能体就像一个蒙着眼睛干活的工人,不知道指令来自哪里,不知道自己在为谁服务,谁的话都听,谁的话都信。

OpenClaw的答案:ACP溯源

3.8版本的核心更新,就是解决这个问题。OpenClaw团队管它叫:ACP溯源(ACP provenance)。

官方更新日志里有一句话,用词特别妙:ACP provenance — your agent finally knows who's talking to it

你的代理终于知道是谁在和它对话了。

finally这个词,既是对过去的自嘲,也是对现在的自豪。

ACP溯源到底做了什么?

用大白话讲,ACP溯源就是给每一条指令一个身份证明。

以前,AI收到的指令是这样的:帮我做个报告、删掉那个文件、查一下销售数据……

AI只知道内容,不知道来源。

现在,每一条指令都自带四张身份证:

1. 谁发的(用户身份:是张三还是李四?是管理员还是访客?)

2. 从哪发的(渠道来源:是Discord、Telegram,还是编辑器?)

3. 有没有权限(这个人能执行这个操作吗?)

4. 信多少(这个渠道安全吗?这个用户可信吗?)

用官方的比喻:就像给保安配了门禁卡,现在进门前要先刷卡验身份。

不只是认人,更是认权限

ACP溯源不仅仅是识别你是谁,它还能识别你能干什么。这涉及到更精细的权限管控:

基于角色的权限:管理员可以删文件,开发者只能改代码,访客只能查数据

基于渠道的权限:从公司内网发来的指令,比从公开互联网发来的更可信

基于上下文的权限:在项目文件夹内的操作,比系统级操作权限更低

基于风险的权限:凌晨三点批量删文件?自动拦截,要求人工确认

这套机制的设计思路是:不是教用户别犯错,而是帮用户犯了错也闯不了祸。

还有一个隐藏福利:跨渠道身份绑定

你可能在三个地方用同一个AI:

上班用Zed编辑器写代码

通勤用Telegram查进度

开会用Discord和人协作

以前,AI在每个渠道都不认识你,你要重复告诉它自己的身份。

现在,ACP溯源支持跨渠道身份绑定。你在Discord里建立的会话,可以无缝迁移到Telegram上继续,AI认得你,记得你们的对话历史。

为什么说这两件事加在一起意义重大?

以前的AI是单打独斗的个体户,一个AI干一件事,干完了换下一个。现在,通过ACP的对外调度能力,你的AI可以调动一支AI军团,Codex写代码、Claude做审查、Gemini配图,协同作战。这是从个体户到公司的进化。

以前的AI是没脑子的保安,见谁都放行,谁的话都听。现在,通过ACP的对内溯源能力,你的AI变成了有脑子的安保总监,认人、认权限、认风险,还能出审计日志。这是从工具到同事的进化。

把这两件事放在一起看:

对外调度,让你的AI能力无限扩展,能调用整个AI生态

对内溯源,让你的AI安全可控,能在企业级场景中放心使用

一个能调兵遣将、又能明察秋毫的AI,才是真正可以委以重任的数字员工。它既能调动资源完成复杂任务,又能遵守权限不出乱子,还能留下完整的操作日志供审计。

这正是企业级AI落地的真正状态。🦞

参考:

https://github.com/openclaw/openclaw/releases

夜雨聆风

夜雨聆风