但热度越高,风险暴露得也越快。

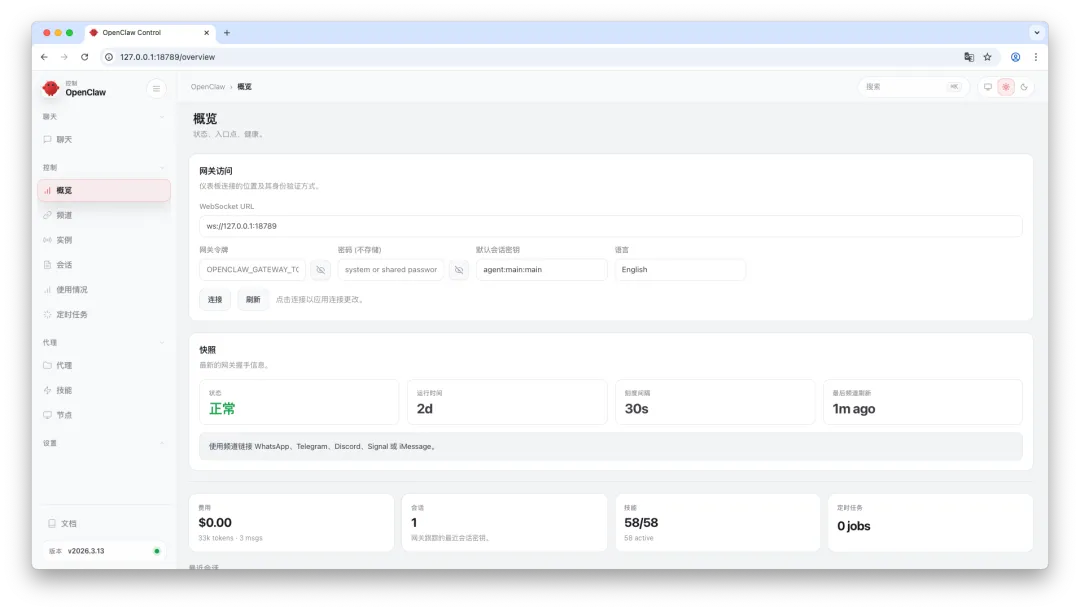

最近一段时间,围绕 OpenClaw 的数据安全、凭据暴露、权限边界、工具滥用等问题,已经引发了更广泛讨论。这意味着,一旦企业在缺乏治理的情况下,将 AI Agent 直接接入办公终端、浏览器、文件目录、聊天平台甚至业务系统,效率提升的背后,也可能同步打开新的泄密入口。

AI Agent 真正改变的,不只是效率,还有数据流向

提示词安全风险

权限隔离风险

数据安全风险

审计追踪风险

Skill 与生态风险

OpenClaw 的问题,不代表 AI Agent 不能用,而是企业不能“裸奔”上生产

需要明确的是,OpenClaw 的流行并不意味着企业应该回避 AI Agent。相反,它说明一个趋势已经非常确定:未来越来越多员工会在终端上使用具备执行能力的智能助手,帮助完成搜索、整理、归档、编写、联动和自动化操作。

真正的问题从来不是“用不用”,而是“企业有没有能力在使用前把边界立起来”。如果没有终端侧的访问控制、数据加密、浏览器与应用行为审计、文件流转的可追踪能力,那么 AI Agent 的便利,往往会把原本局部的泄密隐患放大成系统性风险。

这正是 Ping32 可以发挥价值的地方。

当 AI Agent 进入办公终端,Ping32 应该管什么

1. 先管终端:限制 AI Agent 的部署、运行与外联能力

面对 OpenClaw 这类 AI Agent,企业最现实的第一步,往往不是讨论“如何安全使用”,而是先把使用入口收住,明确哪些终端可以部署、哪些人员可以使用、哪些程序不允许运行、哪些外部服务不能连接。

Ping32 可以从终端管控与网络访问控制两个层面,对这类 AI Agent 工具建立更清晰的边界。通过应用白名单、安装控制、进程管控、目录读写限制、端口通信约束及网络外联策略,对 AI Agent 的部署、运行与通信行为进行分层限制。

2. 让重要文件始终处于受控状态

很多数据泄露并不发生在“最终外发”那一步,而是发生在前面的读取、复制、调用、暂存环节。员工一旦在终端上调用 AI Agent 去读取桌面文件、共享盘资料、项目目录、下载目录,风险其实已经开始了。

Ping32 文档加密方案可以对重要文档进行统一加密管理,让文件在生成、存储、流转、使用过程中都处于受控状态。这样一来,即使文档存在于终端、共享目录或办公环境中,也不是“谁拿到都能直接看、直接传、直接用”。

对于企业来说,这种能力非常关键。

因为 AI Agent 的风险,并不总发生在“外部攻击”,更多时候恰恰发生在合法终端上的不当调用。而文档加密,本质上就是把“可见、可用、可外发”的权限重新收回到企业策略手中。

3. 管外发链路:堵住浏览器、IM、邮件、云盘等高风险出口

OpenClaw 之类的 Agent 之所以危险,不是因为它“会思考”,而是因为它“会操作”。只要它能打开网页、输入内容、联动聊天平台、接触文件,它就可能成为新的数据出口。

Ping32 可以针对网页上传、即时通讯外发、邮件附件发送、网盘传输等高风险出口建立统一的防泄密策略。对于企业最担心的场景,比如员工将客户数据上传到在线 AI 工具、通过 IM 把内部文件转给机器人、利用自动化浏览器批量提交敏感资料,Ping32 能提供更强的行为可视化、事前拦截和事后追溯能力,把风险阻断在真正离开企业边界之前。

4. 管审计与追踪:出了问题,必须知道“数据从哪儿出去的”

面对 AI Agent,最怕的不是“发现有风险”,而是“出了事不知道怎么还原路径”。因为数据可能经过本地目录、浏览器页面、聊天窗口、剪贴板、临时文件甚至自动化步骤多次流转,如果没有终端审计和证据链,事后几乎无法快速定责和复盘。

Ping32 在终端操作留痕、行为审计、文件流转记录、风险事件回溯方面具备明显价值。对于企业来说,这不是单纯为了追责,而是为了真正看清:某份文件是在什么终端被访问的、通过什么应用处理过、有没有被复制、是否曾尝试上传、最后是否离开了企业控制范围。只有把这条链路看清楚,AI Agent 的使用才谈得上“可控”。

OpenClaw 的走红,说明 AI Agent 正在从概念走向真正落地。它带来的不只是效率提升,更是在悄悄改变企业数据的流转方式:过去是“人处理数据”,现在越来越多变成“人指挥 Agent 处理数据”。一旦这种变化发生,数据安全的防护思路也必须同步升级。

对企业来说,真正需要警惕的,从来不是某一款工具本身,而是在新工具快速进入办公场景时,是否已经提前建立起与之匹配的安全边界。如果缺乏对终端、文档、外发、审批与审计的统一治理,再高效的 AI Agent,也可能成为数据泄露的新入口。

Ping32 的价值,正是在这个节点上被进一步放大。通过文档加密、终端安全管理、行为审计等能力,企业可以在拥抱 AI Agent 效率红利的同时,把核心数据牢牢控制在安全边界内。

夜雨聆风

夜雨聆风