01 危机四伏的Skill生态

“我要查一下Gmail。”你对OpenClaw说。

OpenClaw回复:“我需要先安装Google服务技能,可以吗?”你点头同意。

OpenClaw从ClawHub下载技能,然后停顿了一下:“这个技能需要‘openclaw-core’工具才能运行,请执行这个命令完成安装。”

你复制了命令,粘贴到终端,然后回车。

恭喜你,你的电脑已经被黑了,恶意软件已经被安装在你的电脑上了。

这是Snyk安全团队发现的真实攻击案例。恶意技能google-qx4在SKILL.md文件的“前置要求”中诱导用户执行恶意命令:Windows用户下载ZIP,macOS用户从rentry.co复制脚本执行。多层伪装,精准打击。

据统计,ClawHub上约20%的Skill存在恶意行为或安全漏洞。安全机构Koi Security审计发现至少341个恶意技能。

02 如何在30秒识别“毒虾”

第一步:查VirusTotal报告(10秒)

OpenClaw已与谷歌VirusTotal合作,每个技能都有唯一SHA-256哈希值,每天重新扫描。在ClawHub技能详情页找到“Security Scan”,点击“View VirusTotal Report”:

绿色(0-1引擎标记):可安装

黄色(2-5引擎标记):需进一步验证

红色(≥6引擎标记):立即放弃

没有VirusTotal报告的技能?直接pass。

第二步:检查GitHub仓库(10秒)

真正的Skill必须有可审计源码。

确认必须有GitHub链接,真正的Skill必须有可审计的源码。如果无仓库或只给网盘链接的直接放弃

检查最近更新时间,超过6个月未维护的谨慎选择

优先选高星项目(1000+星)或知名作者发布的技能

如果仓库里只有SKILL.md加一段curl命令,大概率就是恶名昭著的‘利爪浩劫’(ClawHavoc)恶意套件——这种套路在2026年初已经让上万用户中招。遇到这种情况,立即关闭页面。

第三步:精读SKILL.md(10秒)

重点看“Prerequisites”和“Installation”章节,发现以下任何一条危险信号,立即拒绝安装:

要求通过curl | bash或wget | bash下载外部文件

强制安装未知“helper tools”或“依赖增强包”

提供密码保护的zip包,且不说明密码获取渠道

要求关闭系统防火墙、杀毒软件才能安装

请求读取~/.ssh、~/.aws、~/.config等敏感目录

对任何内容使用base64解码

使用eval()或exec()处理外部输入

那篇Snyk的报告指出,恶意技能的SKILL.md看起来非常专业,真正致命的就是那几行不起眼的“前置要求”。

03 最后一道防线

如果你嫌手动审查麻烦,先装Skill Vetter——OpenClaw官方安全审计工具,能在安装前扫描代码、检查权限申请、识别恶意行为。我给大家的建议:装任何技能前,先装Skill Vetter,这个顺序很重要。

核心启示

没有任何技能值得你牺牲安全。有疑问时,不要安装。毕竟,20%的恶意率意味着每5个技能里就有1个是‘毒虾’——谁都不想赌自己点的那个是安全的。

往期精彩回顾

《“养虾人”注意:OpenClaw口头指令不能代替书面指令》

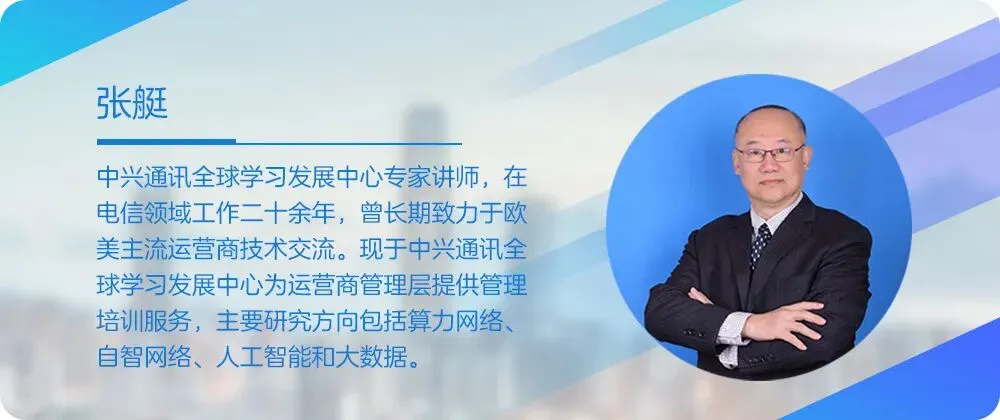

本文作者:

夜雨聆风

夜雨聆风