一、它是什么?有什么风险?

┌────────────────────────────────────────────────────┐│ OpenClaw = AI + 系统能力 │├────────────────────────────────────────────────────┤│ ✓ 读写文件 ✓ 执行Shell命令 ✓ 浏览器自动化 ││ ✓ 操控消息 ✓ API集成 ✓ 访问摄像头/定位│└────────────────────────────────────────────────────┘↓能力越强 = 风险越大

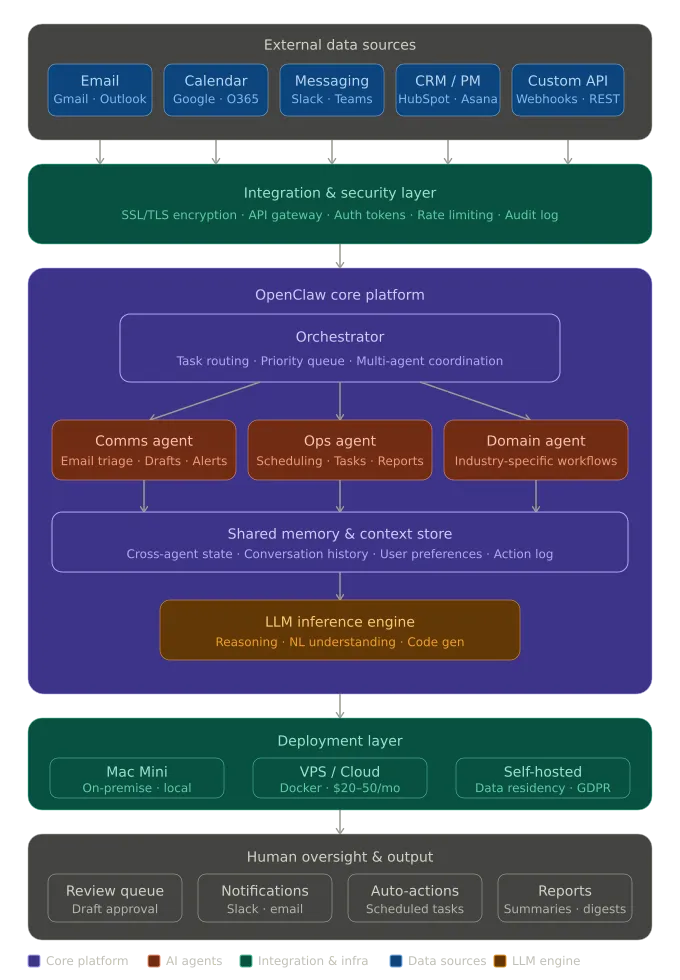

OpenClaw架构图:

图片来源

https://images.blog.vallettasoftware.com/2026/03/openclaw_architecture_2026-1.png

二、漏洞与暴露面有多严重?

| 258个 | ||

| 82个 | ||

| 10.8% | ||

| 30,000+ | ||

| ~2,990 |

┌─────────────────────────────────────────────────────────┐│ CVE-2026-25253 CVE-2026-28466 QVD-13829 ││ CVSS 9.8 CVSS 9.9 权限提升 │├─────────────────────────────────────────────────────────┤│ 恶意网页 → 窃取令牌 → RCE Node通道RCE 令牌伪造 │└─────────────────────────────────────────────────────────┘

三、攻击链长什么样?

┌────────────────────────────────────────────────────────────┐│ 典型攻击链 │├────────────────────────────────────────────────────────────┤│ ││ ① 你访问 attacker.com ││ ↓ ││ ② 网页JS悄悄连接 127.0.0.1:18789 ││ ↓ ││ ③ 暴力破解认证(数百次/秒) ││ ↓ ││ ④ 认证成功 → 注册恶意Node设备 ││ ↓ ││ ⑤ 攻击者获得: ││ • 任意命令执行权限 ││ • 文件系统完全访问 ││ • 窃取所有API密钥和凭证 ││ │└────────────────────────────────────────────────────────────┘

图片来源:

https://www.lockheedmartin.com/content/dam/lockheed-martin/rms/photo/cyber/THE-CYBER-KILL-CHAIN-body.png.pc-adaptive.full.medium.png

四、真实攻击场景示例

受害者:本地运行OpenClaw的工程师攻击过程:1. 访问恶意网页(钓鱼/挂马)2. 网页内嵌JS连接 127.0.0.1:187893. 高速暴力破解认证4. 认证成功后注册恶意Node5. 获得摄像头、屏幕、文件访问权限6. 窃取OpenAI API密钥等敏感数据影响:API额度被滥用、敏感数据泄露、沦为攻击跳板

事件:ClawHavoc供应链攻击活动[^4]攻击手法:1. 发布数百个恶意Skills伪装成热门工具2. 插件内含:挖矿程序、SSH后门、横向渗透工具3. 10.8%的插件被检测出包含恶意代码[^4]后果:• 服务器被用于挖矿• 内网数据库被拖走• 客户数据在暗网出售

五、安全配置对照表

| 绑定地址 | 0.0.0.0 | loopback |

| 执行模式 | full | allowlist |

| 沙箱 | off | all |

| 认证密码 | 123456 | |

| API密钥 |

{"gateway":{"bind":"loopback"},"sandbox":{"mode":"all"},"exec":{"mode":"allowlist","allowed":["ls","cat"]},"fs":{"workspace":"/isolated/path","deny":["~/.ssh/**","**/.env"]}}

六、安全检查清单

┌─────────────────────────────────────────────────────┐│ 部署前必查清单 │├─────────────────────────────────────────────────────┤│ ││ □ Gateway只绑定localhost(不暴露公网) ││ ││ □ 使用强密码/令牌(32位以上) ││ ││ □ 启用沙箱模式(sandbox.mode = all) ││ ││ □ 所有ClawHub技能需人工审核代码后方可安装 ││ ││ □ API密钥存环境变量,不写配置文件 ││ ││ □ 定期运行 openclaw security audit ││ ││ □ 以非root用户运行 ││ │└─────────────────────────────────────────────────────┘

图片来源:

https://cdn.prod.website-files.com/634681057b887c6f4830fae2/6712a236381f1fa7d8ddd02c_66fd8ec867a2936737096837_u4446144321_3d_illustration_of_ai_agent_--ar_43_--v_6.1_4e5f6202-1604-48b0-95e7-a675086b8816_0.png

七、总结

┌─────────────────────────────────────────────────────┐│ 核心结论 │├─────────────────────────────────────────────────────┤│ ││ • OpenClaw本质上是"系统管理员级AI" ││ ││ • 漏洞多、更新快、供应链风险高 ││ ││ • 默认配置不够安全,必须手动加固 ││ ││ • 如非必要,谨慎部署 ││ │└─────────────────────────────────────────────────────┘

夜雨聆风

夜雨聆风