4月19日周日,硅谷前端部署巨头Vercel证实其内部系统遭到黑客入侵。

对于不从事网页开发的人来说,Vercel可能略显陌生。这家成立于2015年、总部位于旧金山的公司,其托管平台运行着数百万个生产环境站点,包括许多知名AI初创公司、金融科技应用和SaaS产品的"门面"。同时,它也是Next.js——这个已成为现代Web应用默认选择的开源框架——背后的掌舵者。

然而,这次入侵并非源于Vercel自身的漏洞,而是通过一个接入其内部系统的AI工具实现的。目前,攻击者索要200万美元赎金,并要求首笔50万美元以比特币支付。

这并非孤例。2025年8月,销售平台Salesloft因Drift的一个OAuth应用被攻破而遭殃。不到一年,Vercel重蹈覆辙。

AI集成供应链,如今已成为一个明牌的攻击面。两起事故,不到一年,入口都是第三方AI工具,而非目标公司本身。

01

谁是那个"内鬼"?

这次攻击的入口是一家名为Context.ai的小公司,这是一个面向企业工作流的第三方AI平台。你可以把它理解为一个生产力工具:团队将其接入Google Workspace等系统,让AI智能体(Agent)阅读文档、回答问题并自动化执行任务。

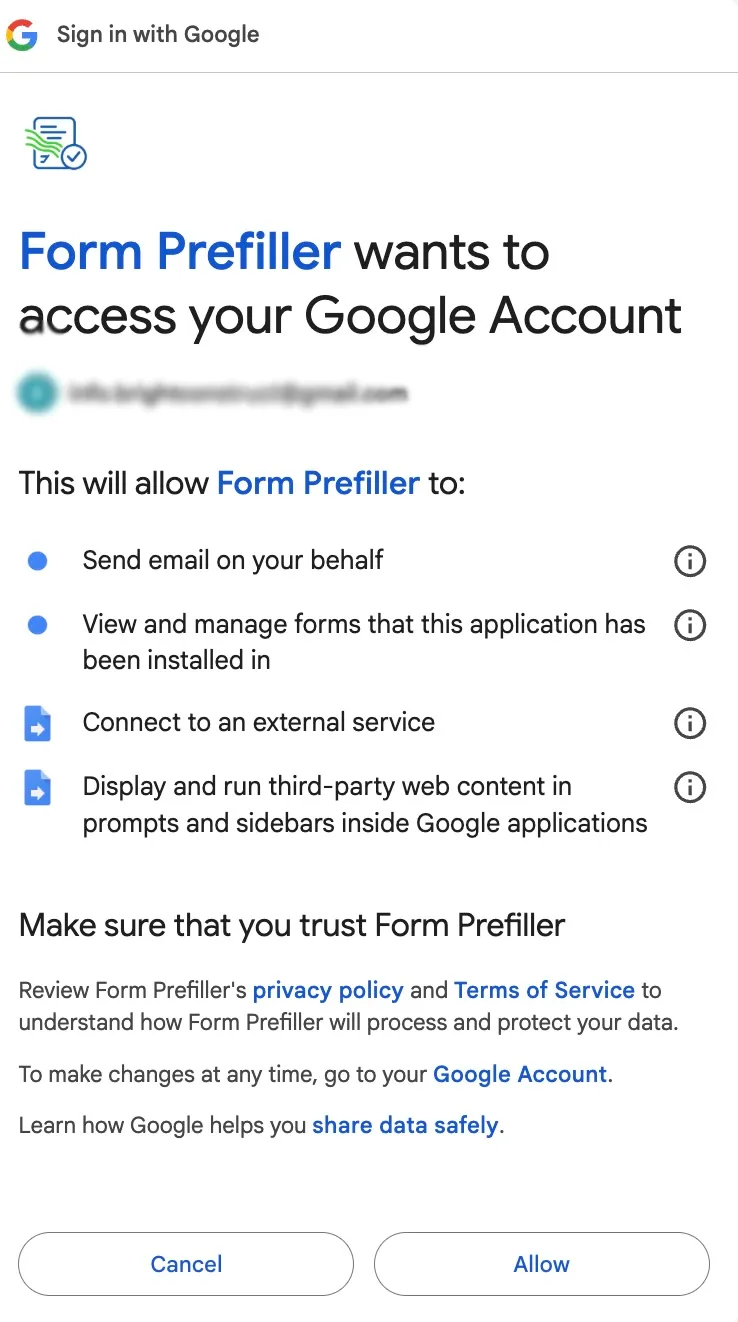

为了完成这些任务,Context.ai需要极高的权限。它申请了一个Google Workspace的OAuth范围。OAuth(开放授权)是你每次点击"使用Google账号登录"时都会用到的权限系统:第三方服务会获得一个令牌,在授权范围内代表你进行操作。

问题在于,Context.ai申请的是"部署级"权限。这意味着该工具可以读取邮件、访问文件,甚至是触碰到与Vercel生产环境绑定的账号。

当Context.ai自身被攻破时,多米诺骨牌倒下了。根据Vercel的安全公告,Context.ai的OAuth应用被入侵,波及了多家机构的数百名用户。一旦攻击者拿到了Context.ai的访问权,就继承了它在所有客户系统中的权限。通过这一跳板,黑客潜入了Vercel一名员工的Google Workspace账号,随后渗透进Vercel的生产环境。

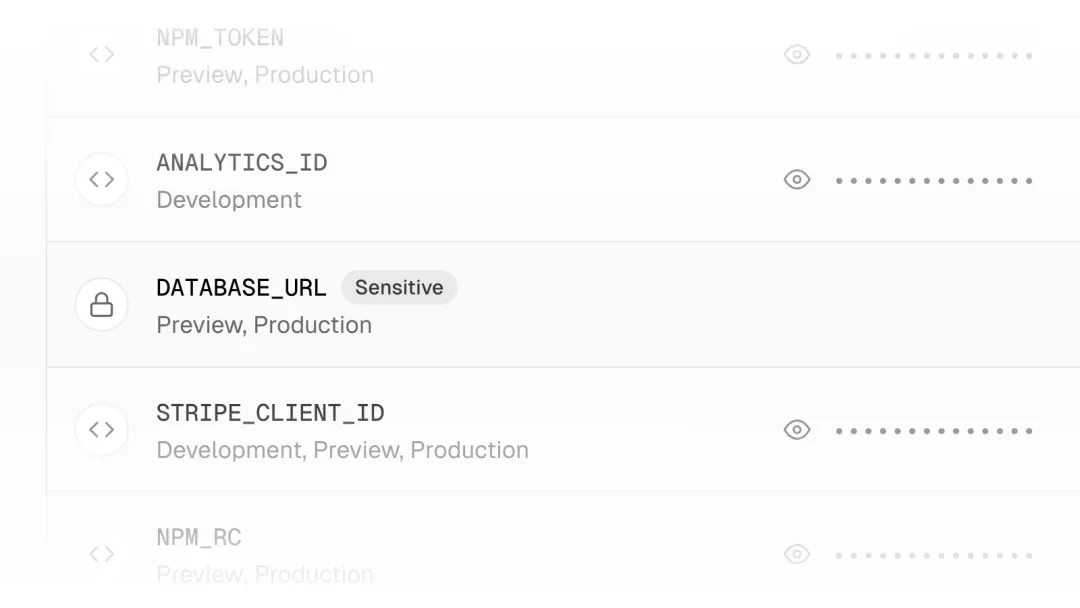

他们寻找的"皇冠上的明珠"非常明确:环境变量(Environment Variables)。

02

环境变量:黑客眼中的"万能钥匙"

环境变量是软件在启动时读取的配置设置。比如"我要连接哪个数据库"、"Stripe的API密钥是什么"、"用于签署登录令牌的密钥是什么"。它们与代码分离存储,方便开发者在不重新部署的情况下更改设置,同时也避免了密钥泄露到Git仓库中。在Vercel平台上,开发者在仪表盘设置这些变量,应用运行时会自动注入。

Vercel其实提供了一项设置,允许将特定的环境变量标记为"敏感(Sensitive)"。这些变量在存储时会被加密,即便有人获得了平台级访问权限也无法读取。

Vercel首席执行官Guillermo Rauch在X上确认,攻击者访问了那些未被标记为敏感的环境变量。

攻击者"访问了那些未被标记为敏感、因此未在存储中加密的环境变量"。被标记为敏感的变量并未泄露。

— Guillermo Rauch,Vercel CEO

Vercel表示,受影响的客户数量"相当有限",目前正在直接联系。此外,580条Vercel员工记录(包括姓名、邮箱、账号状态和活动时间戳)被泄露。公司已聘请外部事件响应专家并通知了执法部门。

03

泄露的密钥到底能解锁什么?

无论你在Vercel、Cloudflare、Netlify还是AWS上存储密钥,以下几类凭据一旦落入敌手,后果不堪设想:

数据库凭据。 数据库连接字符串通常包含用户名、密码、主机名和数据库名。拿到它,就意味着能直接读写数据库。对于大多数应用,数据库里装载着一切:用户信息、订单历史、私信。一旦泄露,就是一场必须履行法律通报义务的重大数据泄露事故。

OpenAI或Anthropic API密钥。 这些密钥决定了谁来为GPT或Claude的调用买单。攻击者会运行脚本,在额度上限内疯狂消耗你的配额。对于高流量账号,短短几小时内就会产生巨额账单。

Stripe等支付平台密钥。 这是海外SaaS产品收取信用卡费用的基础设施。泄露密钥不仅能让黑客查看交易数据、发起退款,在某些配置下甚至能直接发起新的收费。即便只是只读权限,也是极其严重的客户隐私泄露。

Resend、SendGrid或Twilio密钥。 它们负责发送重置密码邮件或短信。黑客可以利用你的验证域名,以你的名义发邮件给你的真实客户。这是一种"降维打击"式的钓鱼攻击:客户可能不会点开垃圾邮件,但一定会点开来自他们信任品牌的官方域名邮件。

鉴权密钥(JWT签名密钥等)。 这是应用用来证明登录令牌真实性的"印章"。有了签名密钥,攻击者可以伪造出任何用户的合法令牌。他们不需要偷密码,只需写一行脚本,就能以管理员身份登录任何账号。

GitHub或NPM令牌。 这是代码的命脉。泄露GitHub令牌意味着黑客可以向你的私有仓库提交恶意代码;泄露NPM发布令牌,他们就能发布一个带有后门的软件版本。

如果其他项目依赖了你的包,毒素就会自动流向下游。这就是供应链攻击最致命的地方:一把钥匙,打开的不只是你自己的门。

04

警惕"AI集成"背后的阴影

Vercel给出的建议是所有开发者的必修课:重新检查每个项目中的每个环境变量,轮换所有未标记为"敏感"的密钥,并在未来养成标记敏感变量的习惯。

但更深层的问题在于:Context.ai只是一个小的AI生产力工具,却拥有通往数百个客户环境的部署级OAuth权限。

现在,几乎每个正在运行AI Agent集成的团队,都曾给过类似的权限。在设置AI助手时,点击授权似乎只是常规操作,但只有在爆炸发生后,人们才会意识到那个"权限范围"背后的破坏力有多大。

接下来的几周,有几个细节值得关注:Vercel是否会公布受影响的客户名单;以及Context.ai的其他客户是否会陆续爆雷。攻击者自称隶属于黑客组织ShinyHunters,但该组织成员已向BleepingComputer否认关联,200万美元的赎金要求是否属实目前尚无定论。

并非每个AI工具都需要访问你的整个Google Workspace。下次点击"授权"之前,请务必审视那个权限列表。这个检查只需要三十秒,但省下的可能是一场数据泄露危机。

夜雨聆风

夜雨聆风