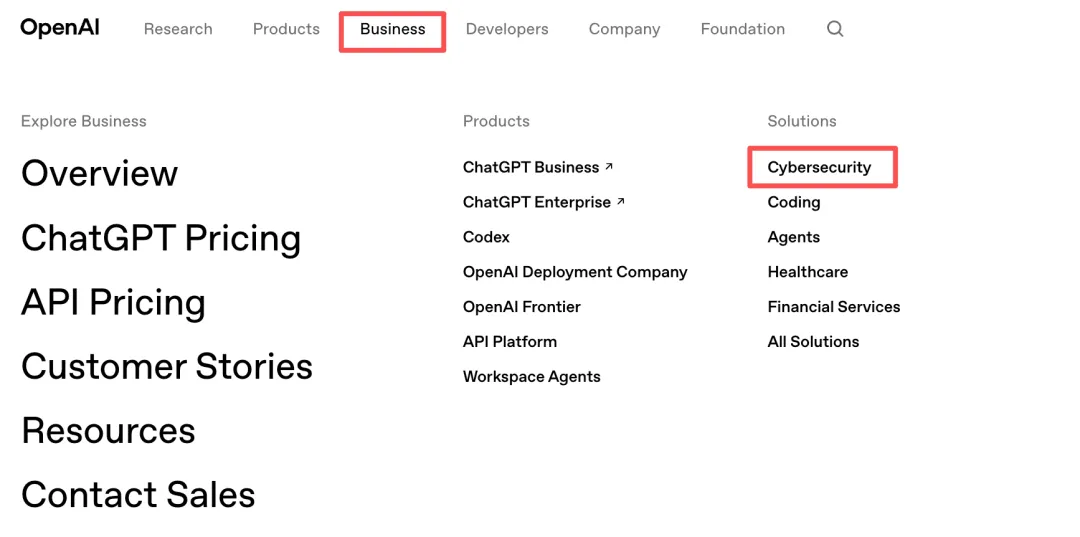

OpenAI 官网悄悄变了。

在 Business 菜单下,Solutions 第一项赫然写着:

Cybersecurity。

不是 Coding。不是 Agents。不是 Healthcare。不是 Financial Services。

而是 Cybersecurity。

这不是一个网页排序问题。这是一个战略信号。

OpenAI 已经不再只是“提供大模型能力”的公司。它正在进入企业安全预算最厚、客户最刚需、信任门槛最高的市场之一:

网络安全。

更准确地说,OpenAI 正在用 Daybreak 吹响一个新号角:

AI 公司要亲自下场重写网络安全行业。

OpenAI 在 Daybreak 页面里写得非常直接:Frontier AI for cyber defenders.前沿 AI,给网络防御者使用。

它还提出了一个更关键的短语:

Safer software, resilient by design.更安全的软件,从设计上就具备韧性。

OpenAI 对 Daybreak 的定义,不只是“发现漏洞、修补漏洞”,而是让下一代网络防御从软件构建之初就嵌进去,让软件在设计上就能对漏洞保持韧性。它还明确提到,AI 可以帮助防守者跨代码库推理、识别细微漏洞、验证修复、分析陌生系统,并把安全代码审查、威胁建模、补丁验证、依赖风险分析、检测与修复建议放进日常开发循环。

这句话很重。

因为它意味着,网络安全行业的核心问题正在被改写。

过去的问题是:

如何防止系统被攻破?

现在的问题是:

默认系统一定会被攻破,那么系统被攻破之后,是否还能继续可信、可控、可恢复?

这就是 resilient。

不是永不被打穿。而是被打穿之后,不全盘崩溃。

不是没有漏洞。而是漏洞不会变成灾难。

不是防线永远坚固。而是防线失守之后,系统仍然有免疫能力。

一、OpenAI 不是进入网安行业,而是把网安变成 AI 的核心 ToB 场景

过去很多人以为,AI 公司和网络安全公司的关系是:

AI 公司提供模型。网安公司调用模型。最后还是传统网安公司交付产品。

现在看,这个判断太保守了。

OpenAI Daybreak 的表达不是“我们给安全公司提供 API”。它的表达是:

我们要改变软件被构建和被防御的方式。

这已经不是模型供应商的位置。这是基础设施公司的位置。

OpenAI 还在 Daybreak 页面中给出不同级别的 cyber access:GPT-5.5 默认能力、GPT-5.5 with Trusted Access for Cyber、GPT-5.5-Cyber;其中 GPT-5.5 with Trusted Access for Cyber 面向经过验证的防御工作,包括安全代码审查、漏洞分诊、恶意软件分析、检测工程和补丁验证;GPT-5.5-Cyber 则面向更专业的授权工作流,包括授权红队、渗透测试和受控验证。

这意味着什么?

意味着 OpenAI 已经开始把“模型能力”切成网络安全行业的产品层级。

普通开发者用默认模型。合规防守者用 Trusted Access。专业安全团队用 Cyber 模型。企业客户通过 Codex Security、漏洞扫描、修复验证、审计证据进入闭环。

这不是 Demo。这是商业化路径。

所以,真正的变化不是“OpenAI 也做安全了”。

真正的变化是:

网络安全正在变成 AI 公司 ToB 的第一战场。

二、Anthropic 的 Glasswing 和 Mythos 已经证明:AI 发现漏洞的时代来了

OpenAI Daybreak 不是孤立事件。

它前面还有 Anthropic 的 Project Glasswing 和 Claude Mythos Preview。

Anthropic 对 Project Glasswing 的定义是:用 Claude Mythos Preview 保护 AI 时代最关键的软件基础设施。参与方包括 AWS、Apple、Broadcom、Cisco、CrowdStrike、Google、JPMorganChase、Linux Foundation、Microsoft、NVIDIA、Palo Alto Networks 等。Anthropic 还承诺最高 1 亿美元模型使用额度,以及 400 万美元给开源安全组织。

这份名单本身就说明问题:

AI 网络安全不再是实验室议题,而是全球关键基础设施议题。

Claude Mythos Preview 更夸张。

Anthropic 官方说,Mythos Preview 是其最强的 coding 和 agentic 任务通用前沿模型,而它在网络安全上的能力来自于一个更底层的事实:一个能深度理解和修改复杂软件的模型,也能发现和修复软件漏洞。Anthropic 还称,Mythos Preview 已经识别出数千个跨关键基础设施的零日漏洞。

Anthropic 红队文章还披露,Mythos Preview 已经识别出数千个额外的高危和严重漏洞,并且正在进行负责任披露;在 198 个经过人工复核的漏洞报告中,专家完全同意模型严重性判断的比例为 89%,在一个级别以内的比例为 98%。

这说明一件非常残酷的事:

漏洞发现正在从人类专家能力,变成模型规模能力。

过去,一个顶级漏洞研究员很稀缺。未来,一个前沿模型可以同时审计上万个代码库。

过去,传统网安公司的优势是专家经验。未来,AI 可以把大量专家经验产品化、规模化、自动化。

过去,漏洞发现是手工业。未来,漏洞发现会变成工业化流水线。

这就是 Daybreak 和 Glasswing 放在一起看的意义。

Anthropic 告诉世界:AI 已经可以发现大量人类难以发现的漏洞。

OpenAI 告诉市场:我要把这种能力做成企业网络安全工作流。

一个负责证明能力上限。一个负责打通商业入口。

传统网安公司真正的危险就在这里。

三、传统网安还剩什么?

这个问题会越来越尖锐。

当 AI 可以做安全代码审查,传统 SAST 还剩什么?当 AI 可以跨代码库理解业务逻辑,传统漏洞扫描器还剩什么?当 AI 可以自动生成补丁并验证修复,传统安全咨询还剩什么?当 AI 可以做漏洞分诊、恶意软件分析、检测工程,传统 SOC 还剩什么?当 AI 可以辅助红队自动构造攻击链,传统渗透测试还剩什么?

答案很残酷:

传统网安如果只剩工具,就会被 AI 吃掉。

因为工具的本质是模式匹配。而大模型最擅长的,正是把模式匹配升级成语义理解、上下文推理和自动执行。

传统网安如果只会报漏洞,价值会下降。因为 AI 会更快发现漏洞。

传统网安如果只会堆告警,价值会下降。因为企业真正缺的不是更多告警,而是更可信的判断和更快的修复。

传统网安如果只会卖盒子、卖控制台、卖规则库,价值会下降。因为 AI-native 的安全系统会直接进入代码、CI/CD、身份、权限、运行时和业务流程。

那传统网安还剩什么?

剩下三件真正有价值的东西。

第一,真实环境里的上下文。

AI 很强,但它不知道一家企业真正的业务优先级、资产价值、合规压力、历史债务、组织结构和责任边界。

谁掌握真实环境,谁还有价值。

第二,运行时控制能力。

发现漏洞只是开始。真正难的是隔离、阻断、降级、回滚、恢复、取证、追责。

模型可以给建议,但企业需要可以执行的控制平面。

第三,信任和责任。

网络安全不是写一段代码就完了。它涉及授权边界、法律责任、审计证据、事故响应、客户信任和监管合规。

谁能承担责任,谁才是真正的安全供应商。

所以,传统网安不是没有机会。

但机会已经不在“我也接一个大模型 API”。

机会在于:

把自己从工具公司,升级成 AI 时代的安全操作系统。

四、真正的新范式:不是 Security,而是 Resilience

OpenAI Daybreak 最值得关注的词,不是 cyber。而是 resilient。

这是比 security 更底层的概念。

Security 关注的是:

如何挡住攻击。

Resilience 关注的是:

攻击发生之后,系统如何继续活着。

这正是 AI 时代最重要的变化。

因为未来的软件一定会被攻击。未来的 Agent 一定会被诱导。未来的模型一定会被 prompt injection。未来的依赖一定会有供应链风险。未来的凭证一定会泄露。未来的自动化系统一定会出现越权行为。

所以软件不能再假设:

“只要我设计得足够安全,就不会被攻破。”

未来软件必须假设:

我随时会被攻破。我的某个组件已经不可信。我的某个 Agent 已经被诱导。我的某个密钥已经泄露。我的某个依赖已经被污染。

然后系统仍然要回答:

攻击能不能被限制在局部?核心资产能不能被保护?权限能不能被及时撤销?执行链路能不能被审计?系统状态能不能被恢复?信任关系能不能被重建?

这就是 resilient by design。

不是被动加固。而是主动承认失守。

不是幻想完美防御。而是设计可恢复系统。

这对传统网安是巨大挑战。

因为传统网安长期卖的是:

防护。检测。响应。合规。

但 AI 时代客户真正需要的是:

持续免疫。

一个能理解代码、理解身份、理解权限、理解业务、理解 Agent 行为、理解风险变化,并能在攻击发生时自动缩小爆炸半径的安全系统。

这不是传统网安控制台的升级。这是安全架构的重写。

五、AI 公司为什么一定会进军网安?

原因很简单:

网络安全是 AI 能力最自然、最刚需、最可货币化的 ToB 场景之一。

第一,它有明确 ROI。

安全团队缺人。漏洞太多。告警太多。补丁太慢。误报太高。攻击太快。

AI 只要能把漏洞分诊从数小时压到数分钟,把代码审查从人工抽样变成持续扫描,把补丁验证变成自动闭环,企业就愿意付钱。

第二,它有高频工作流。

安全不是一次性项目。每天都有新代码。每天都有新依赖。每天都有新漏洞。每天都有新攻击。

这意味着 AI 可以持续嵌入企业,而不是一次性卖软件。

第三,它连接开发者入口。

OpenAI 有 Codex。Anthropic 有 Claude Code。AI coding agent 正在进入软件开发第一线。

而软件安全最好的入口,不是上线之后扫描。而是代码写出来之前、PR 合并之前、部署之前。

谁控制开发入口,谁就有机会控制安全入口。

第四,它天然需要前沿模型能力。

网络安全不是简单客服问答。它需要长上下文、代码理解、系统推理、工具调用、漏洞验证、补丁生成、攻击链建模。

这正是前沿模型公司的能力腹地。

所以 AI 公司进军网络安全不是跨界。

恰恰相反:

网络安全可能是最能证明前沿 AI 商业价值的战场。

六、传统网安公司最危险的误判:以为 AI 只是插件

很多传统网安公司会犯一个错误:

把 AI 当成插件。在控制台里加一个 Copilot。在告警页面里加一个摘要。在报告里加一点自然语言解释。然后宣布自己 AI-native。

这不叫 AI-native。这叫 UI 加料。

真正的 AI-native 安全产品,底层逻辑完全不同。

它不是“人看告警,AI 帮忙解释”。而是“AI 持续理解系统状态,自动判断风险,主动生成修复路径”。

它不是“扫描器发现漏洞,AI 写报告”。而是“AI 从代码、依赖、权限、配置、运行时行为中联合推理风险”。

它不是“安全团队问 AI 一个问题”。而是“AI 作为安全代理,嵌入开发、部署、运行、响应全过程”。

传统网安公司如果只是把 AI 当功能,会被 AI 公司从上面打下来。

因为 OpenAI、Anthropic 这样的公司,不是来帮传统网安写报告的。

它们会直接问企业:

你的代码在哪里?你的 repo 在哪里?你的 CI/CD 在哪里?你的漏洞修复流程在哪里?你的 SOC 工作流在哪里?你的权限边界在哪里?你的安全团队想先扫描哪个系统?

然后模型直接进入工作流。

这才是传统网安最怕的地方。

AI 公司不是抢一个功能。AI 公司是在抢控制面。

七、未来的网安公司只有两种:AI 原生,或者被 AI 吃掉

未来五年,网络安全行业会分成两类公司。

第一类,是 AI-native security company。

它们从第一天开始就假设:

模型是安全工程师。Agent 是安全操作员。安全策略可以被模型推理。漏洞修复可以自动验证。系统失守可以自动降级。安全不再是工具集合,而是智能闭环。

第二类,是 legacy security vendor with AI features。

它们会继续卖老产品。继续堆模块。继续做报表。继续讲平台化。继续把 AI 当营销词。

这两类公司的命运会完全不同。

AI-native 公司会进入开发流程。Legacy 公司会留在采购清单里。

AI-native 公司会成为企业安全操作系统。Legacy 公司会成为合规模块和历史包袱。

AI-native 公司会帮企业减少风险。Legacy 公司会继续制造告警。

这不是危言耸听。

OpenAI Daybreak 已经把路线摆出来了:安全代码审查、威胁建模、补丁验证、依赖风险分析、检测、修复建议,全部进入日常开发循环。

Anthropic Glasswing 已经把能力摆出来了:前沿模型可以帮助关键基础设施维护者发现和修复漏洞,Mythos Preview 已经识别出大量零日和高危漏洞。

一个在做能力突破。一个在做商业落地。

传统网安行业还在犹豫要不要加一个 AI 助手时,AI 公司已经开始重写整个安全闭环。

八、真正的终局:AI 不是网安工具,而是新的安全主体

最深的变化还不止于此。

AI 不只是帮人做网络安全。AI 本身也会成为需要被保护、被约束、被监督的新主体。

未来企业里会有大量 Agent:

写代码的 Agent。查数据的 Agent。跑运营的 Agent。调 API 的 Agent。管财务的 Agent。做客服的 Agent。部署系统的 Agent。

这些 Agent 会有权限。会连接数据。会调用工具。会跨系统执行任务。

这意味着企业安全边界会从“人和机器”扩展到:

人、软件、模型、Agent、工具、数据、权限、上下文。

传统 IAM 管不了这个世界。传统 EDR 看不懂这个世界。传统 SIEM 只能记录这个世界。传统防火墙更挡不住这个世界。

所以未来需要一种新安全层:

它不只是保护服务器。而是保护 Agent 的行为。

它不只是检测恶意代码。而是检测恶意意图和异常权限链。

它不只是管理账号。而是管理 AI 执行能力。

它不只是防止入侵。而是在入侵之后保持系统 resilient。

这才是 OpenAI Daybreak 背后的真正大趋势。

结语:传统网安不是没剩下什么,而是必须重新定义自己

OpenAI 把 Cybersecurity 放到 ToB 业务的重要入口,不是偶然。

这是 AI 公司进入企业市场的必经之路。

因为企业要用 AI,就必须先相信 AI。企业要相信 AI,就必须先解决安全。企业要解决安全,就不能只靠旧时代的网安工具。

所以未来的网络安全,不再只是传统安全厂商的地盘。

OpenAI 会来。Anthropic 会来。Google 会来。Microsoft 会来。所有掌握前沿模型、开发者入口、企业数据接口和 Agent 平台的公司都会来。

传统网安还剩什么?

剩下的不是旧工具。剩下的是重构自己的机会。

从卖告警,到卖判断。从卖扫描,到卖修复。从卖边界,到卖韧性。从卖安全产品,到卖 AI 时代的信任基础设施。

未来网络安全行业最大的公司,未必长得像今天的网安公司。

它可能长得像一个模型公司。像一个 Agent 平台。像一个开发者工具。像一个企业 AI 操作系统。像一个默认系统会被攻破、但永远不会让系统崩盘的智能免疫层。

OpenAI Daybreak 的真正信号是:

AI 公司正式进入网络安全主战场。

而传统网安行业真正要回答的问题,不是“要不要接入 AI”。

而是:

当 AI 开始亲自做网络安全,你还剩下什么不可替代?

答案只有一个:

Resilience。

未来的软件,必须默认失守。未来的网安,必须保证失守之后不崩盘。未来的安全公司,必须从防火墙变成免疫系统。

这就是 Daybreak。这就是破晓。

也是传统网安旧时代结束的第一道光。

夜雨聆风

夜雨聆风