图形化界面APP隐私合规检测工具

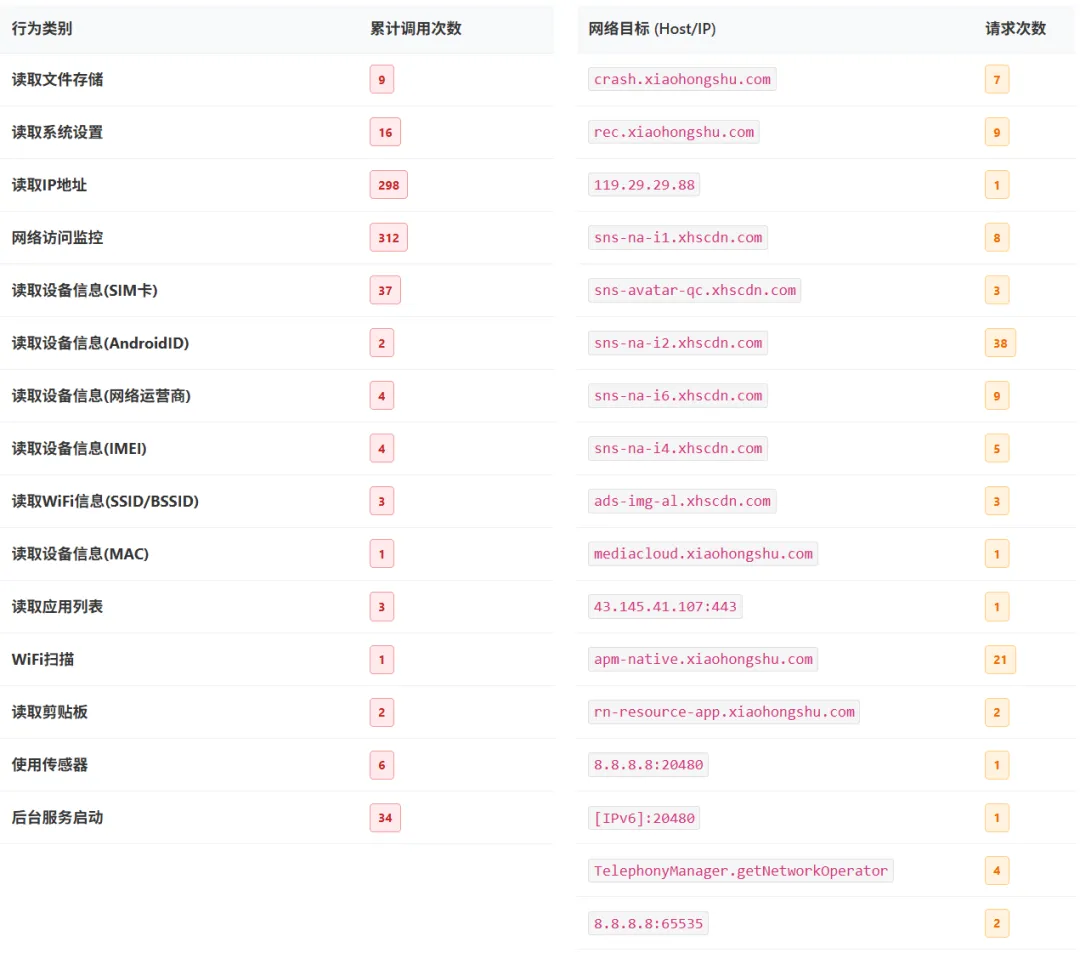

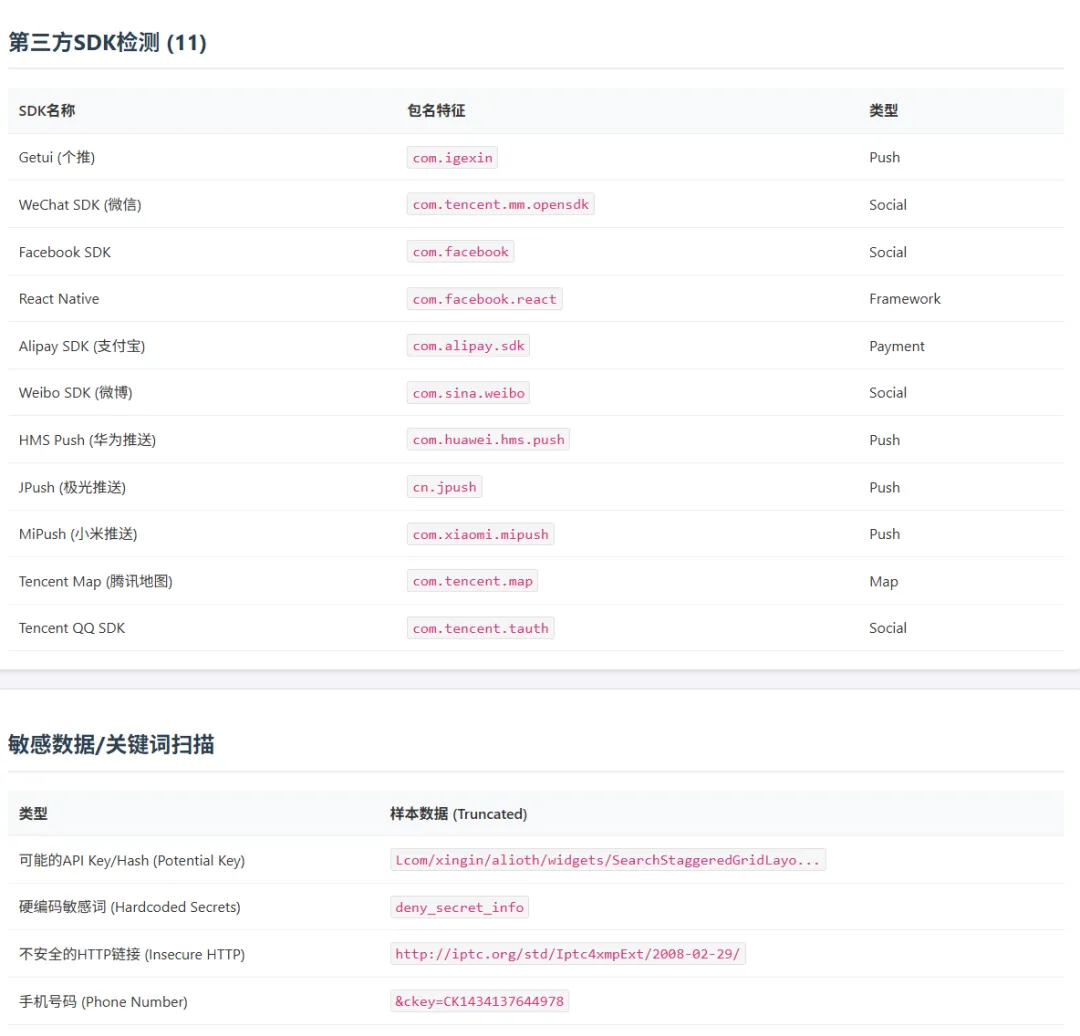

用于检测 Android 应用隐私合规性的自动化工具,支持静态分析(权限、SDK、敏感词)和动态分析(运行时敏感行为监控)。提供友好的 GUI 图形界面,并生成专业的 HTML 检测报告。

🛠️ 环境准备

在运行本工具之前,请确保您的环境满足以下要求:

1. 电脑端环境

- 操作系统

:Windows - Python

:建议 Python 3.10 或更高版本 - ADB 工具

:确保已安装 Android Debug Bridge (ADB) 并配置到环境变量中。

-

验证方法:在终端运行 adb version显示版本号即为正常。

2. 依赖安装

克隆或下载本项目后,在项目根目录下运行以下命令安装 Python 依赖:

pip install -r requirements.txt3. 手机端环境 (仅动态分析需要)

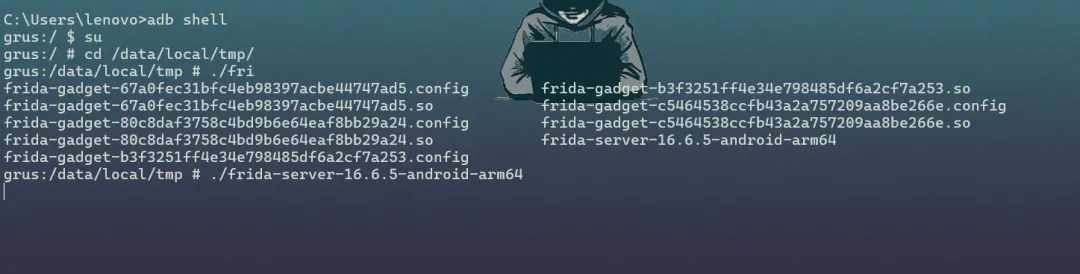

如果要使用动态分析功能,您需要准备一台 已 Root 的 Android 真机或模拟器,并安装 frida-server。

安装步骤:

- 查看手机 CPU 架构

adb shell getprop ro.product.cpu.abi-

常见的架构有 arm64-v8a(对应 arm64),armeabi-v7a(对应 arm),x86,x86_64。

- 下载 frida-server

:

-

访问 Frida Releases 页面。 -

下载与电脑端 frida-tools版本匹配的frida-server压缩包。 -

例如: frida-server-16.x.x-android-arm64.xz。

注意这里有个坑,Python版本,电脑端frida 、frida-tools版本、手机端firda-server版本需要一一对应,不清楚的就直接pip install frida frida-tools 下载最新版的,通用手机端的frida-server 也下载最新版本的

- 安装并运行

# 1. 解压下载的文件(如果已解压则跳过)# 2. 推送到手机临时目录adb push frida-server-xx.x.x-android-arm64 /data/local/tmp/frida-server# 3. 添加执行权限adb shell "chmod 755 /data/local/tmp/frida-server"# 4. 启动服务 (建议在单独的终端窗口运行,或使用 nohup 后台运行)adb shell "/data/local/tmp/frida-server &"

frida-ps -U,如果能列出手机上的进程列表,说明安装成功。🚀 使用指南

方式一:GUI 图形界面 (推荐)

最简单直观的使用方式。

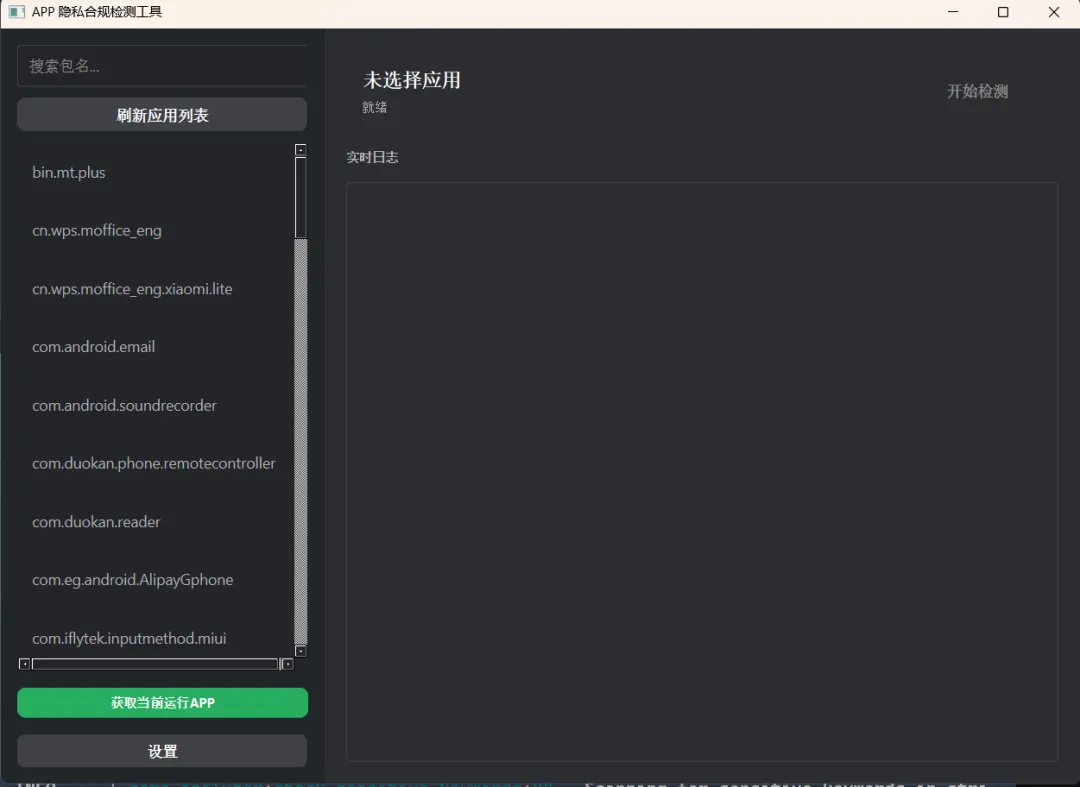

python gui.py操作流程:

- 连接手机

- 加载应用

-

工具启动后会自动加载手机已安装的应用列表。 -

或者打开手机上的目标 App,点击左侧的 “获取当前运行APP” 按钮,工具会自动定位并选中该 App。

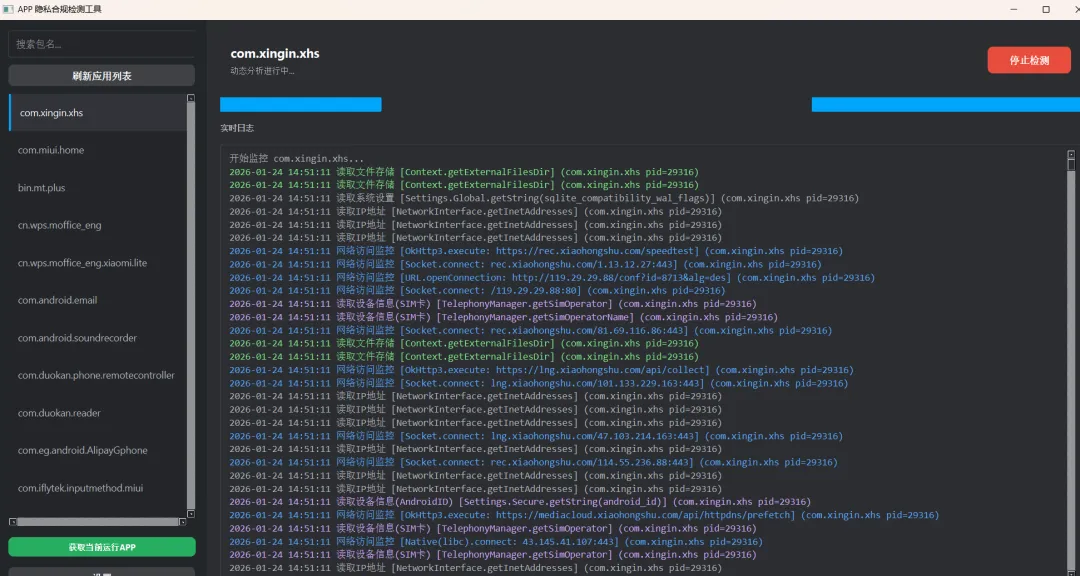

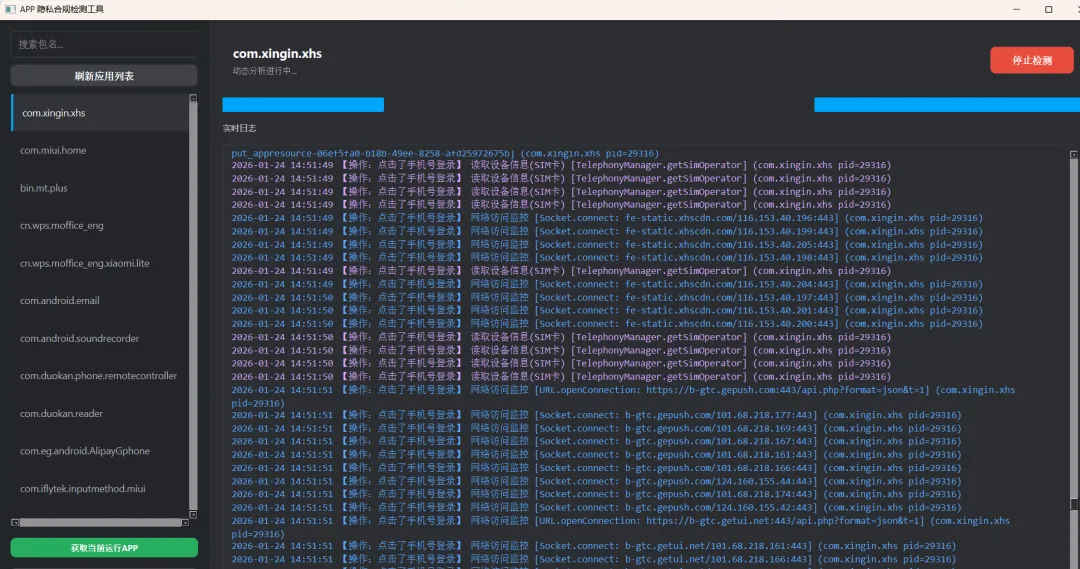

- 开始检测

-

点击右上角的 “开始检测” 按钮。 - 自动模式

如果环境正常,App 会自动重启并开始被监控。 - 手动模式

您可以手动在手机上操作 App,触发各种业务逻辑。

- 生成报告

-

测试完成后,再次点击按钮(此时显示为“停止检测”)。 -

工具会自动进行静态分析,合并动态日志,并生成 HTML 报告。

方式二:命令行模式 (CLI)

适合集成到自动化脚本中。

# 检测本地 APK 文件 (仅静态分析)python main.py path/to/app.apk# 检测已安装的应用 (静态 + 动态)# -c 指定配置文件# -o 指定报告输出目录# --dynamic 开启动态分析# --duration 设定动态分析时长(秒),0为手动停止python main.py com.example.package --dynamic --duration 60

📂 项目结构

gui.py

: 图形界面入口程序。 main.py

: 命令行入口程序。 core/

: 核心分析逻辑(静态分析器、动态分析器)。 utils/

: 工具类(ADB 交互、报告生成)。 config/rules.yaml

: 检测规则配置文件(可自定义敏感权限、SDK 特征、敏感词正则)。 templates/

: 报告模板文件。 reports/

: 默认的报告输出目录。

⚠️ 免责声明

本工具仅用于安全研究和企业内部合规自查,请勿用于非法用途。使用本工具产生的任何后果由使用者自行承担。

夜雨聆风

夜雨聆风