个人购买的商用软件能否在公司使用;如何绕过加密app查看加密文件 | FB甲方群话题讨论

话题抢先看

1、一款企业未采买的付费商用软件,员工购买个人订阅版后,能否在公司使用?是否有合规 / 侵权风险?

2、加密文件传给领导后,是否有不使用加密厂商app就能让领导看加密文件的方法?

3、网络安全意识培训一年到底开展几次合适

Q:一款企业未采买的付费商用软件,员工购买个人订阅版后,能否在公司使用?是否有合规 / 侵权风险?

A1:

个人订阅版不得用于商用用途。根据实际工作需求联系代理商购买适量的正版授权,然后剩下的自己玩就行了。

A2:

不允许个人版在公司设备上,没有详细描述或者用途无法明确的请获得法务意见后申请审批使用。

A3:

如果一定要在公司,又担心,可以分两台电脑,公司电脑上不装,装在个人电脑上,不接入生产只接入测试。当时用于学习研究的nessus免费,很多都是这样的。

re:不能从公司网络走,测试也不行。可以用手机热点,或者流量猫。我们之前实验室有一个同事就是这样,但是只是针对个别人。如果使用的人多一定会投诉的。

re:实际还有一种做法,类似虚拟机,这个产品叫沙箱,沙箱内直接禁用外网,并且合规软件只能装于沙箱内,沙箱外软件不可见也打不开。

A4:

具体问题具体分析吧,像office这种基本大家都是花一笔保护费之后自己搭kms,有些软件就不行,只能买多少用多少。

个人版在商业环境里等于盗版,这道理应该大家都知道。

A5:

以前可以说是员工个人行为企业免责,现在不可以了。企业有管理职责,只要使用盗版就会被追责。

A6:

个人版能否商用,要看软件的使用条款,一事一议。

A7:

违规的。至少发了通知,然后交点保护费,多少买点版权,这点小钱得花,别光想着一个通知就结了。强如央某、国某都这么办。

A8:

不能在公司使用,个人订阅从公司网络出口出去肯定是有侵权风险的,开源/免费商业需要仔细看好条款,类似有一些软件虽然是免费使用,但是超过两百人的规模企业就需要付费。

反正公司不提供,你就不用,干不了活就直接投诉。如果领导/老板有明确说可以用,不怕侵权风险,那就是公司的问题。

A9:

看来大家都收到了类似的通知,我们上次也收到了,收费肯定涉及侵权,即使是免费的,也要看厂商的要求,规模上去也可能涉及到侵权。解决办法,就是内部排查,不用就全部卸载掉,要么老实买些要么找替代。

re:常用思路不就是,被发函了,购买一点正版,然后继续用。

A10:

之前问过律所意见,有实践参考:可以关注软件本身有无特殊输出物,如果有的话,取证效果比较明显。如果没有,单是软件外联行为取证,可以等到收到函的时候再来处理。类似图片、字体就是属于很好取证的,这种抵赖不了。律所的意思是,软件公司基于外联行为的证据,本身似乎有一定瑕疵。

re:一般很少这么刚的,反正我就记得有一家软件公司特别刚,直接给交易所发邮件说我们公司侵权。

A11:

有些软件替换不了,还是得买一点点。之前软件代理商连我们主机名、IP、人员姓名都知道很详细,让我们买。感觉很多都有内鬼在配合,这个内鬼有IT自己人,也有外部第三方代理或厂商的人(比如过来测试时扫描等收集到的)。厂商发现有些公司一套都没买还有中标记录,盲发律师函。

re:说不定还有邮箱厂商,邮件附件带dwg。

re:有些更专业的设计软件,破解版和花钱买的正式版,计算精度有差别,只能模拟测算,没法用于实际生产,相当于出问题后果自负。

re:看软件。如果专业性很强的那没办法,如果专业性不是很强,找一台电脑安装破解版,跟踪一段时间链接的IP和域名,然后去查下这个些IP和域名,再防火墙把他们拉黑了。

A12:

真的不用问;去看看个人付费时候的协议,里面都有的。结论就是侵权,原因是个人版仅限于个人计算机使用,不得用于企业计算机。只是有些公司装不知道,没有追责。

re:商业环境下使用个人版的,也属于商用。

re:人家这是在养,养肥了才杀。

A13:

除非是特权扫描类别的,其他的类似生产工具的A奥都比、欧克特之类的,你的上下游生产的文件图纸要使用,上下游都会泄露你的信息,躲不开的。

你全内网隔离都没用用,只要你没用买版权,你物理隔离环境中产生的成果(图纸、文件、等等)要发给上下游的,上下游都会帮你泄露出去,无非就是搜寻证据麻烦一点,真的要搞的话一样轻松。

A14:

有些软件会检测上网IP,甚至更风骚的是会扫描局域网中自己监听的端口号,只能说见招拆招了。

A15:

单指nessus这个场景,可以找一台第三方的云VPS,做一条隧道回企业办公网,挂在容器上面,做成镜像,随时销毁。

re:这种特权软件不需要那么麻烦,用完之后直接隔离就没事了。产出的报告重新编辑一下内容插入新的PDF里面,不要把原文件暴露到公网就O了。

A16:

主要是版权问题,个人订阅版属于民用不是商用,你实际在公司办公场所使用就是商用,商用需要购买正版的。还有一点,不能直接发邮件群发通知,可以私下通知,至于为什么,自己思考。

个人订阅版就是给个人学习研究使用的,有益于维护产品的生态圈,但是你想白嫖拿来商用,查到了就是非法授权使用。版权代理圈子里面,有这种潜规则,个人使用没人管,公司创业阶段使用也可以,后面公司发展起来了,就该缴版权费了,除非你所在的组织一直不温不火。

A17:

咱们是对上负责,拿捏不准的模糊地带,该加码就加码,该一刀切就一刀切。

公司电脑和个人电脑的界定,个人感觉也有坑。像某些没啥规范的中小公司几乎全员 BYOD,带着网络准入走企业出口,被人狙了真解释不清。我们一开始也考虑过分电脑,但后来觉得不是个事。

让手机app集成加密sdk,不然这个app就失去了一个客户!

给领导请个实习生助理帮忙跟进解密流程,等实习生转正了,就给这个前实习生再请个实习生,形成闭环。

设置自动解密后,上传到特定网页,领导打开这个网页就能看到解密后的文件。自己做好权限控制就行了,这样子基本上就不用app。

应该有这种策略,客户端设置上传到某个地址时,文件就自动解密,那领导访问这个地址就可以了。但是只有领导有访问这个页面的权限。

之前和某书聊过可以接入ipg加解密,实现移动端查看文件;但是这样会增加额外的成本,所以如果你有办法发而且使用的是公司的工具发送,应该都可以解决。如果使用的是微信发送给老板的,你不限解密再发送你干撒呢,你还怕老板泄密吗?

老板助理配个VIP权限,直接解密。我这BG一把手基本都有个助理,所以这个场景不是什么大问题。

A24:

我不明白他什么需求不用公司规定的im,而是用个人im?公司规定im的话,应该都做了中间件加解密用于预览。钉钉、飞书都有现成的,泛微我之前做过,并且把这套东西给到泛微了。他们应该内部沟通下就有。

文件加密和DLP思路是不一样的。加密你可以粗暴的理解成域内和域外。域外解密流程。域内可以做到无感查看文件。在这基础上再做分级。

公司里员工如果都得看个文件都得解密,这个本身是否合理都需要思考一下了。

A25:

这个问题本身就很有意思,表面上看是领导有看加密文件的需求,实际上是在找有加密的情况下怎么把文件泄露出去。

re:之前用IPG的时候领导们都不看附件就审批通过了,发邮件提醒还被怼。

域外就对高管了,对这些vip做spa服务。其他人该解密申请就申请去。

re:思维有点太安全了。从领导角度看,希望获取更多信息。但是安全又是在保护信息,所以领导的想法在合理的规则内尽可能的有最大权力。

在线文档的防护很多,不需要加密。后台管理可以回收分享权限以及查看分享记录或者访问记录。做成私有化部署就好了。文档访问是申请制,文档管理或者作者主动授权。

文档就两个方式:在线或者离线。离线文档不加密到分区,一定级别领导分区内随便看即可。

如果领导也不想用在线文档,说明领导想的不是方便,而是特权。

小的截图,大文件放在线的共享文档。

在线文档,弄一个L4给领导用,L4可以随便看L3、L2、L1,只记录审计,不需要审批。

re:有些领导觉得在线文档会有留痕,有些忌讳。就是那种你和我知道,我能看,但其他人不知道。

换个说法:领导需求与企业合规要求冲突的时候,怎么办?

re:直接给领导加白,让领导回复。出了事之后你可以说:都你要看的!

我见过一个同事,说话都是懵懵那种,出了事也是如实陈述,丝毫不惯着领导,有问题就说领导这不是你让这么干的么(懵逼脸)、领导你看这是你发的(对话截图)、领导我不知道呀,领导会议纪要是你让这么干的(纪要截图)。

A33:

1-4次,根据前面安全事件发生情况和高层需求决定。内容变化不大,但会有制度更新说明,相当于把信息安全策略和奖惩再加固。我这边是固定入职一次,加一年两次,所以最少一个人应该一年两次,最多三次。

A34:

入职一次,每年一次,有人违规部门连坐一次,中高管定向根据事件不定次,长期案件通报曝光写小故事。

我不怎么讲制度,主要说case,前面9页讲case,最后一页给个十不准应知应会,然后根据case考试,选择一下这个case有哪些问题。

A35:

新人一次,每年4-5次不同方向的。测试不过加1次。可细分为钓鱼邮件专题、出差专题、物理安全专题、合规专题。

A36:

上级要求1年1次那就1年1次,上级要求1年12次那就1年12次。言外之意: 上级没要求,那就看心情,反正一切都看上头安排。说实话,我觉得,这种东西入职新员工培训+考试一次就够了。

A37:

一季度洗脑一次我觉得比较合适,另外就是新员工,普通员工,管理层分批次。

A38:

一年两次配合钓鱼演练一起做。

A39:

结合到入职培训中,后续以在线视频和考试的方式定期开展,针对考试不合格的再考虑线下培训中。

A40:

全员每年最少一次,其他是针对检查、合规、违规、特定场景的专项培训,按需。太多就过分了。按老板的话说,不光你们安全,质量、人力、法务也想这么干呢,都这么搞我怎么挣钱?

A41:

培训本质是针对缺乏安全意识的员工。安全本身就是属于一个体系工作,安全培训其中是一环。我们做安全的可以在日常过程中通过钓鱼邮件演练,如终端中毒&钓鱼邮件安全视频、趣味在线考试等等,结合形成一个安全意识不合格的员工库。企业的薄弱环节是这些人,这些人的安全意识才是需要去关注、去考虑、去解决的。

安全本是不创造业务价值,是避免风险。应该考虑需要如何调用企业资源最小的情况下,如何达到最好的效果。

re:问题是,缺乏意识你培训他也没用。有安全意识,你不用培训。咱就说,反诈宣传这么久了,买保健品的大爷大妈少了吗?

A42:

要看怎么定义培训,如果在群里或者公众号发发要求、宣贯材料,那频率是可以很高。尤其是研发人员变动很大的公司,要做好入职安全意识培训,培训频率可以适当增加。主要这个都是概率,只要攻击者攻击的样本足够大,一定会攻击成功。

A43:

某大厂研发部门是每周一次。

re:每周一次可能是属于技术交流那种,要不会累死网安岗。

A44:

培训加考试一年1~2次,足够了。主要是要全员覆盖,包括外包。然后就是搞演练,比如钓鱼。针对中招的员工特殊对待,再重点培训。

A45:

每年一次全员+重点部门不定期专题感觉会好一点。

对于个人订阅版软件商用问题,广大甲方认为

-

员工将个人订阅版软件用于企业办公属于违规商用,企业无法以“员工个人行为”免责; -

关键在于软件许可协议普遍限定“非商业用途”,且厂商可通过文件输出物、上下游协作等渠道取证,物理隔离亦难完全规避风险。 -

务实做法是根据实际用量采购正版授权或寻找合规替代,所谓“创业期可白嫖”的潜规则已不适用,可采取“少量采购”策略应对审计,核心是将软件合规纳入企业资产管理而非依赖员工自律。

针对领导不想安装加密app查看加密文件,可通过以下方式解决:

-

技术上可通过企业IM(如钉钉/飞书)集成加解密中间件实现域内无感预览,或为高管配置高权限账号直览低密级文件并保留审计日志; -

流程上可将文件上传至权限控制的内网页面自动解密后限时访问,避免截图外传、微信直发等绕过行为。 -

该问题本质是平衡安全管控与高管体验——在规则内赋予便利而非放弃流程,安全团队需明确“特权不等于豁免”,所有访问行为应可追溯、可审计。

网络安全意识培训频次建议以“全员基线+精准强化”为原则:

-

全员覆盖1–2次/年(含入职培训)为合理下限,内容以真实案例为主、应知应会为辅;针对钓鱼演练中招者、违规部门实施定向加训形成闭环,避免全员高频培训引发疲劳抵触。 -

培训本质是风险控制一环,需与钓鱼演练、终端防护等手段协同形成体系,而非孤立动作——重点不在次数多少,而在能否精准触达薄弱环节并驱动行为改变。

Q:企业做安全合规只是为了应付监管吗?

A1:

部分是为了应对监管要求,还有一个重要因素是保障业务连续性,保护资产可用性,降低资产脆弱性风险,规避自身的职业风险。很多小公司都在艰难生存,没用资金投入,只是为了规避监管,顺便保障业务连续性,没别的了。

A2:

看安全团队成熟度了,初期的安全团队就是为了应付监管、把监管当做安全抓手,成熟一点的,就是做安全风险治理了。

A3:

跟紧政策,合规经营。

A4:

因为没监管,运维就可以兼任安全了,没必要花钱找专门安全。

A5:

监管要一条一条细看,有些确实是实打实的防护。但是有些,那就是一些利益相关的资本往里面塞的狗屎要求。

Q:各位cso,现在主流的对安全设备做基线核查的做法是怎样的?目前讨论的对安全设备做核查的方式有:脚本自动运行,点击web页面核查;SSH接入;配置导出核查。

A1:

做个合规审计专项任务,然后搞个checklist;可以自己写一些脚本 用运维工具去跑 吐结果 然后去把服务器和责任人列出来,安排人去跟进整改。

A2:

我觉得你问题没搞清楚。安全设备为了解决安全问题;而不是解决安全设备的安全问题。你要解决的安全问题梳理清楚,能解就可以用,不能解那就换。

A3:

大型央企,找厂家聊,要方案吧。不行就换掉提出问题的人。关键设备不要太相信技术,自己去核,不然后果你兜不住。迎评迎检,留个问题让他们提,趁机把这垃圾设备换了不是美滋滋?

A4:

能做的方法列个表,就那么几种。做个优先级判断,然后汇报,最后有结论去做就好了。

A5:

付钱是解决问题,不是给自己加工作量。你需要重新审视该设备存在的合理性,写标书时就要考虑写进去了。

Q:想问下cso们,用户登陆时候的双因素验证都是怎么做的?例如那种扫二维码后的人脸验证是谁提供的?

A1:

用开源的或者自己写或者买商业产品。

A2:

运营商都有这种身份校验的接口,法大大、E签宝、CFCA也有提供,算是电子签章的前面那步身份验证。我电子签的项目用的是法大大的,有对接的商务可以推你,不过他们也是用的其他厂商的,只是刚好我这个项目里有用到身份校验这步。

具体涉及的最终公司有这么几家,仅供参考。

光看不过瘾?想要加入话题深入交流?

那就来FreeBuf知识大陆电台小程序

网安人的“小绿书”

找报告、搜文档行业新闻 、经验分享、职场八卦、同行互动

AI变声和匿名功能

专为社恐人士打造

让大家以更轻松的姿态

随时随地,想聊就聊

我们已经邀请数位网安行业大牛开设电台房间

等你来「撩」

怎样看待“300元监控员工隐私”事件;企业如何开展数据保护工作

FreeBuf甲方社群每周开展不同的话题讨论,快来扫码加入我们吧!

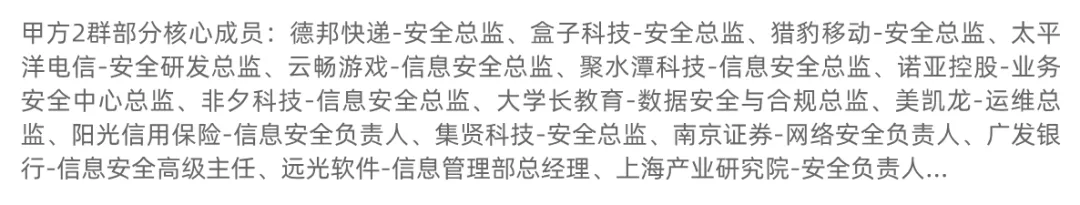

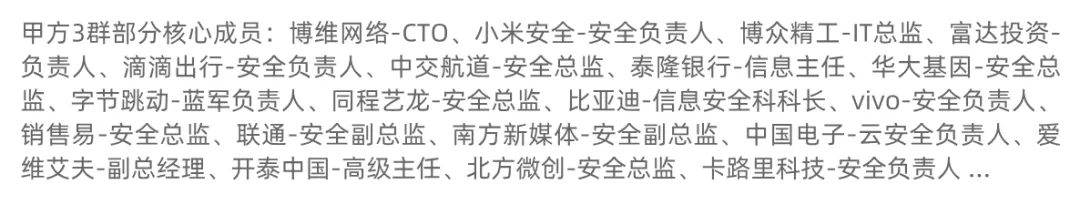

FreeBuf甲方群成员(因篇幅限制仅展现部分行业成员):

点击图片查看完整内容

夜雨聆风

夜雨聆风