影响数亿物联网设备,TCP/IP 软件库曝Ripple20漏洞

近日,国外网络安全公司研究人员在Treck,Inc.开发的TCP/IP软件库中发现了19个0day漏洞,其中包含多个远程代码执行漏洞,统称为“Ripple20”。由于TCP/IP软件库应用广泛,该漏洞的影响在整个供应链行业中产生连锁反应,漏洞的利用风险及破坏性被扩大,影响高达数亿的物联网设备。

深信服全线产品均使用标准的Linux内核提供的TCP/IP协议栈和深信服自研协议栈,确认不受此次漏洞影响。

▲Ripple20影响众多关键物联网设备

漏洞分析

1.漏洞描述

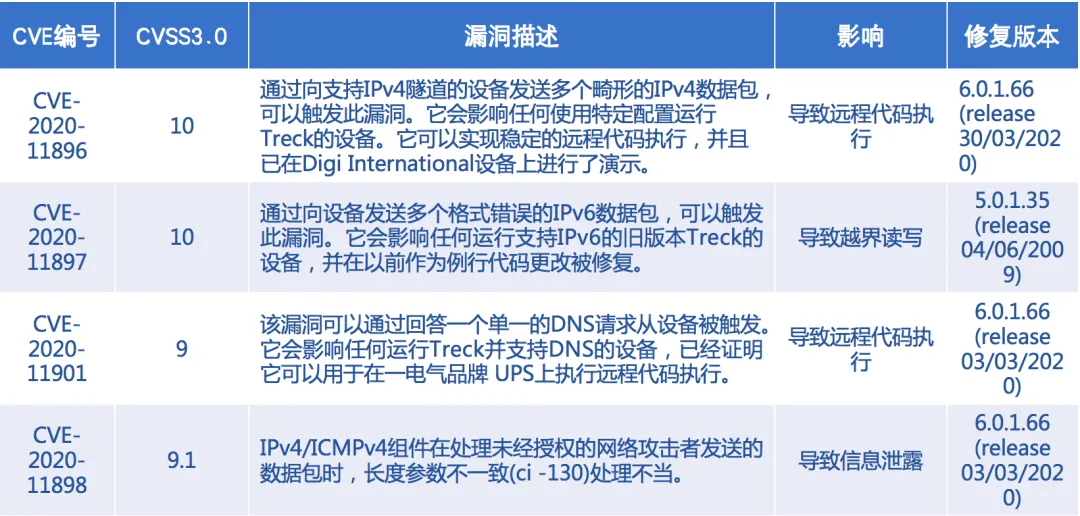

Ripple20是在Treck TCP / IP堆栈上发现的19个漏洞的集合。Ripple20漏洞中有四个被评为严重,CVSS得分超过9,可实现远程代码执行。关键漏洞之一是DNS协议中的漏洞,可能由攻击者通过互联网(甚至在未连接到互联网的设备上)从网络边界进行攻击。其他15个漏洞的严重性程度不同,CVSS评分从3.1到8.2不等,其影响从拒绝服务到潜在的远程代码执行。

由于供应链效应,Ripple20漏洞在影响的广度和深度方面都是独特的,它允许攻击者绕过NAT和防火墙,在不需要用户交互的情况下控制设备。这是因为漏洞位于低级TCP / IP堆栈中,并且对于许多漏洞而言,发送的数据包非常类似有效数据包,或者在某些情况下是完全有效的数据包,从而使攻击作为合法流量通过。

2.严重漏洞说明

▲严重漏洞说明

3.潜在风险

Ripple20对仍在使用的设备构成重大风险。潜在的风险包括:

-

如果受影响设备面向互联网开放,攻击者可从网络外部控制网络内的设备。 -

已经渗透到网络中的攻击者可以使用库漏洞来攻击网络中的特定设备。 -

攻击者可以通过广播攻击网络中所有受影响设备。 -

攻击者可能会从网络边界之外对网络内的设备执行攻击,从而绕过NAT配置。这可以通过执行MITM攻击或DNS缓存中毒来实现。 -

在某些情况下,攻击者可以通过响应离开网络边界的数据包,绕过NAT,从网络外部执行攻击。

漏洞影响范围

Ripple20影响众多关键物联网设备,涉及医疗、运输、工业控制、企业、能源(石油/天然气)、通信、零售等众多行业的供应商。

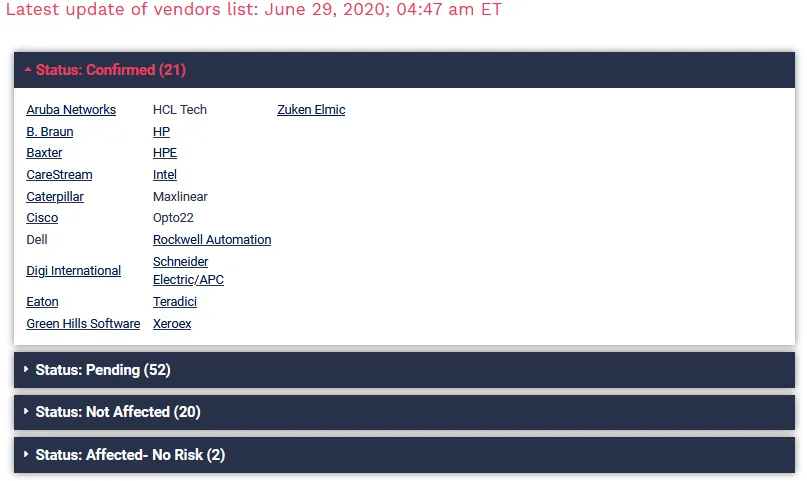

受到影响或可能受到影响的供应商超过73家:

▲供应商清单(更新时间:2020年6月29日)

而深信服全线产品均使用标准的Linux内核提供的TCP/IP协议栈和深信服自研协议栈,确认不受此次漏洞影响。

缓解措施

建议受影响的用户采取以下措施以最小化或减轻漏洞可能带来的风险:

1、最好的缓解措施是更新修补所有设备的程序版本。

2、如果无法更新设备,建议执行以下步骤:

-

尽量收敛物联网设备的网络暴露面,确保无法从Internet直接访问设备。 -

如需通过互联网访问设备,启用VPN加密网络等安全的远程访问方法。

夜雨聆风

夜雨聆风