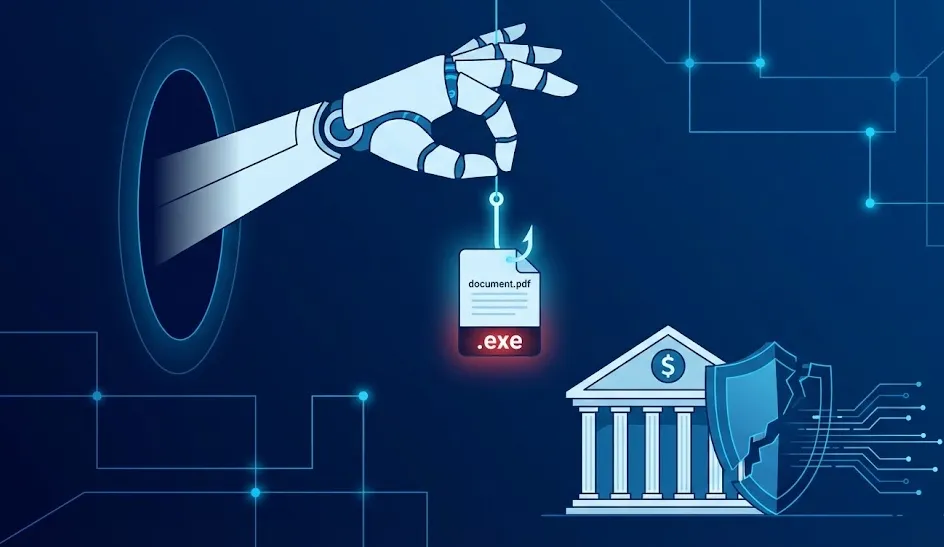

以为是PDF其实是EXE?深挖针对金融机构的教科书级精准攻击

哈喽大家好,最近我在追踪最新的高级持续性威胁(APT)情报时,关注到一起非常有意思的真实攻击案例。一个名为 UAC-0050(也被安全公司BlueVoyant称为 Mercenary Akula 或 DaVinci Group)的俄罗斯背景黑客组织,成功对一家欧洲金融机构实施了精准打击。

抛开地缘政治不谈,单从纯技术的角度来看,这伙人使用的多层嵌套规避检测技术以及“寄生离地”(Living-off-the-land, LotL)策略,简直是教科书级别的。今天,我就带大家硬核拆解一下这次攻击的完整技术路径,看看人家是怎么把杀毒软件和安全网关按在地上摩擦的。准备好了吗?咱们直接发车!

🎣 第一步:精心构造的“鱼饵”与绕过信誉检测

一切的开始,依然是我们最熟悉的“配方”——鱼叉式钓鱼邮件(Spear-Phishing)。

但这次的攻击目标非常刁钻,他们盯上了一位负责采购的高级法律和政策顾问。为什么选他?因为采购岗位天然需要接收外部的各类合同和报价单,且拥有深入了解机构内部运作和财务机制的高级权限。打下他,就等于拿到了内网的一把“金钥匙”。

技术亮点1:白嫖合法网盘,绕过信誉网关

黑客并没有使用自己搭建的恶意服务器来存放木马,而是伪造了乌克兰司法部门的域名发送邮件,并在邮件里放了一个指向 PixelDrain 的下载链接。

老司机点评:

PixelDrain 是一个合法的公共文件分享服务。现在很多企业的邮件网关都会查URL的信誉度(Reputation-based security),但对于这种知名合法网盘,网关通常是直接放行的(白名单),或者根本查不出恶意特征。这招“借鸡生蛋”,直接在第一关骗过了防御系统。

🪆 第二步:极致的“俄罗斯套娃”式感染链

当这位高管点击链接后,会下载一个 ZIP 压缩包。你以为解压出来就是木马了?太天真了。为了对抗沙箱(Sandbox)和静态特征扫描,黑客玩起了“俄罗斯套娃”。

来看看这个丧心病狂的多重嵌套结构:

- 第一层:

ZIP 压缩包(外壳) - 第二层:

里面包着一个 RAR 压缩包 - 第三层:

RAR里面,又藏着一个 带密码保护的 7-Zip 文件 - 第四层:

7-Zip解压后,才露出真正的真面目——一个伪装成PDF的可执行文件。

技术亮点2:加密压缩+双后缀欺骗

这套连招的精髓在于那个带密码的 7-Zip。目前大多数邮件安全网关和端点防护(EDR)在遇到带密码的压缩包时,由于没有密码,根本无法解压进行深度静态分析,只能无奈放行。

而最终的载荷用的是老掉牙但依然奇效的双后缀名欺骗:*.pdf.exe。利用 Windows 系统默认“隐藏已知文件扩展名”的特性,小白用户在桌面上看到的只有一个PDF图标和名字,双击下去,瞬间中招。

🥷 第三步:致命一击,基于RMS的“寄生离地”攻击

文件一旦被执行,并没有触发花里胡哨的漏洞利用,而是老老实实地部署了一个 MSI 安装程序。这个安装程序装的是什么呢?

不是勒索软件,也不是挖矿病毒,而是 RMS(Remote Manipulator System)——一款俄罗斯本土非常流行且完全合法的远程桌面管理软件!它具备远程控制、桌面共享和文件传输等全部功能。

技术亮点3:Living-off-the-land (LotL) 战术

这就是这几年防守方最头疼的“寄生离地”攻击。黑客不带自己的刀,而是用你家厨房的菜刀。

因为 RMS 拥有合法的数字签名,且本身就是个正常的远程管理工具,传统杀毒软件根本不会报毒!黑客利用它,在受害者机器上建立了极其隐蔽且持久的控制通道,可以大摇大摆地进行内网漫游和数据窃取。

🌐 延伸思考:黑客战术的演进

兄弟们,这次事件绝不是孤例。从近期 CrowdStrike 发布的《全球威胁报告》来看,俄罗斯背景的 APT 组织(比如赫赫有名的 APT29 / Cozy Bear)正在疯狂升级他们的社工手段。

他们甚至会先黑掉一些 NGO(非政府组织)员工的合法邮箱,然后用这些真实且有信任基础的账号,配合一次性通信渠道(Burner channels)去“钓鱼”核心目标。这种“熟人作案”的拟真度极高,防不胜防。

同时,乌克兰 CERT 也证实,像 UAC-0050 这种“雇佣兵”组织的攻击目的,已经从单纯的“破坏”(比如直接瘫痪电网),转向了更为深度的情报收集,甚至是为现实中的导弹打击提供精确制导数据。网络战与实体战的界限,已经彻底模糊了。

🛡️ 给蓝队老哥们的建议

看完这次攻击拆解,我们作为技术人能学到什么?

- 取消隐藏文件扩展名:

强制全员在系统组策略中显示文件后缀名,掐死 .pdf.exe的生存空间。 - 加强压缩包审计:

对于邮件或网关侧拦截到的加密压缩包,建立人工隔离区审核机制,不要盲目放行。 - 监控 LotL 工具:

盘点内网允许使用的远程工具清单(如 AnyDesk, TeamViewer, RMS等)。对非白名单内的合法远控工具的启动和网络外联,配置严格的 EDR 告警。

技术对抗永远是道高一尺魔高一丈。了解攻击者的套路,我们才能把防御做得更扎实。

夜雨聆风

夜雨聆风