OpenClaw源码解读之运维与测试

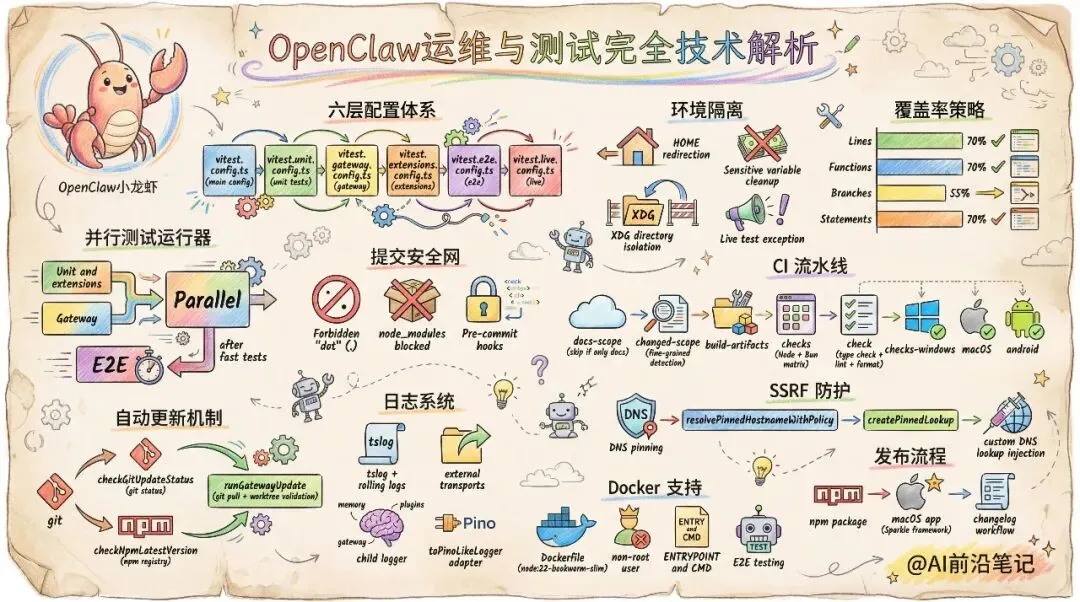

一个 15000+ 行的 CLI 工具、一个常驻 Gateway 进程、三个原生客户端和 35 个扩展插件——要让这样规模的项目持续可靠地演进,需要一套严密的测试、CI/CD、更新和安全基础设施。本文将从测试隔离、覆盖率策略、CI 流水线、自动更新机制、日志系统到安全防护,逐层剖析 OpenClaw 的运维工程。

一、测试框架:分层与隔离

六层配置体系

OpenClaw 使用 Vitest 作为测试框架,但不是一个配置走天下——六个 `vitest.*.config.ts` 文件定义了不同层级的测试:

// vitest.config.ts — 主配置export default defineConfig({test: {testTimeout: 120_000,pool: "forks",maxWorkers: isCI ? ciWorkers : localWorkers,include: ["src/**/*.test.ts", "extensions/**/*.test.ts"],setupFiles: ["test/setup.ts"],coverage: {provider: "v8",thresholds: { lines: 70, functions: 70, branches: 55, statements: 70 },},},});

-

`vitest.config.ts`:主配置,覆盖 `src/` 和 `extensions/`,排除 e2e 和 live 测试

-

`vitest.unit.config.ts`:纯单元测试,排除 gateway 和 extensions

-

`vitest.gateway.config.ts`:Gateway 专属测试

-

`vitest.extensions.config.ts`:扩展插件测试

-

`vitest.e2e.config.ts`:端到端测试,worker 数更少(CI=2,本地最多 4)

-

`vitest.live.config.ts`:需要真实 API key 的 live 测试,单 worker 串行执行

Worker 数的精心调配反映了不同测试层的特性:单元测试可以高度并行(本地最多 16 worker),e2e 测试因涉及端口和进程需要减少并发,live 测试更是串行以避免 API 速率限制。

环境隔离

测试隔离是整个测试基础设施的核心。`installTestEnv` 为每次测试运行创建一个完全独立的环境:

// test/test-env.tsexport function installTestEnv(): { cleanup: () => void; tempHome: string } {const live = process.env.LIVE === "1" || process.env.OPENCLAW_LIVE_TEST === "1";if (live) {loadProfileEnv(); // live 测试使用真实环境return { cleanup: () => {}, tempHome: process.env.HOME ?? "" };}const tempHome = fs.mkdtempSync(path.join(os.tmpdir(), "openclaw-test-home-"));process.env.HOME = tempHome;process.env.USERPROFILE = tempHome; // Windows 兼容process.env.OPENCLAW_TEST_FAST = "1";// 清除所有可能泄漏的敏感环境变量delete process.env.OPENCLAW_CONFIG_PATH;delete process.env.OPENCLAW_STATE_DIR;delete process.env.TELEGRAM_BOT_TOKEN;delete process.env.DISCORD_BOT_TOKEN;delete process.env.COPILOT_GITHUB_TOKEN;delete process.env.GH_TOKEN;delete process.env.NODE_OPTIONS;// 设置 XDG 目录到临时路径process.env.XDG_CONFIG_HOME = path.join(tempHome, ".config");process.env.XDG_DATA_HOME = path.join(tempHome, ".local", "share");return { cleanup: () => {restoreEnv(restore);fs.rmSync(tempHome, { recursive: true, force: true });}, tempHome };}

这段代码做了三件关键的事:

1. HOME 重定向:将 `HOME` 指向临时目录,所有配置/状态文件的读写都被隔离

2. 敏感变量清除:删除所有通道 token、GitHub token、Node 调试选项等,防止在非 live 测试中意外使用真实凭据

3. XDG 目录隔离:确保 Linux 标准路径也指向临时目录

Live 测试是例外——它需要真实的 API key 和用户配置,所以通过 `loadProfileEnv` 从 `~/.profile` 加载环境变量。这个函数用 bash 的 `source` 命令解析 profile 文件,再通过 `env -0` 获取空字符分隔的环境变量列表,避免解析换行符问题。

覆盖率策略

覆盖率阈值设定为 lines/functions/statements 70%、branches 55%。但不是所有代码都计入覆盖率——配置文件中有大量 `exclude`,将 CLI 入口、通道集成、Gateway 服务端方法、交互式 UI 等排除在外。这些模块通过 e2e 测试和手动验证覆盖,强制要求单元测试覆盖它们既不实际也无收益。

二、并行测试运行器

`scripts/test-parallel.mjs`(295 行)是一个自定义的并行测试调度器,它将六种测试配置分配到不同的 Vitest 进程中:

-

Unit 测试和 Extensions 测试作为独立进程并行运行

-

Gateway 测试单独一个进程

-

E2E 测试在所有快速测试完成后执行

在 CI 环境中支持分片(sharding),Windows 默认 2 个分片以降低资源压力。每个分片只运行全部测试的一个子集,分片间结果在 CI 层合并。

三、提交安全网

`scripts/committer` 是一个精心设计的提交助手脚本,替代裸 `git add && git commit`:

#!/usr/bin/env bash# scripts/committer# 禁止 "." — 防止意外暂存整个仓库for file in "${files[@]}"; doif [ "$file" = "." ]; thenprintf 'Error: "." is not allowed; list specific paths instead\n' >&2exit 1fidone# 禁止暂存 node_modulesfor file in "${files[@]}"; docase "$file" in*node_modules*)printf 'Error: node_modules paths are not allowed: %s\n' "$file" >&2exit 1 ;;esacdone

它强制要求显式列出要提交的文件(而非 `git add .`),并拦截 `node_modules` 路径。`run_git_commit` 函数捕获 stderr 用于诊断 pre-commit hook 失败。

Pre-commit 钩子(`.pre-commit-config.yaml`)运行多项检查:尾随空格、文件尾换行、密钥检测(detect-secrets)、shell 脚本检查(shellcheck)、GitHub Actions 语法检查(actionlint)、安全审计(zizmor)、以及项目特有的 oxlint、oxfmt、swiftlint 和 swiftformat。

四、CI 流水线:智能跳过与多平台矩阵

`.github/workflows/ci.yml`(690 行)是主 CI 工作流。它首先运行两个轻量级 job 做变更范围检测:

-

`docs-scope`:如果只改了文档,跳过所有构建和测试

-

`changed-scope`:细粒度检测哪些模块变更了(TypeScript、Swift、Android、extensions 等),后续 job 根据检测结果决定是否运行

主要 job 包括:

-

`build-artifacts`:构建 `dist/`,上传为 artifact 供下游 job 复用(避免每个 job 都重新构建)

-

`checks`:Node + Bun 双运行时测试矩阵

-

`check`:类型检查 + lint + 格式化

-

`checks-windows`:Windows 平台测试

-

`macos`:macOS 测试(TypeScript + Swift 编译)

-

`android`:Android 构建验证

这种”先检测后执行”的模式显著减少了 CI 时间——纯文档 PR 几乎零等待。

五、自动更新机制

OpenClaw 支持两种安装方式(Git clone 和 npm 全局安装),更新检测需要同时处理两种场景。

`checkGitUpdateStatus` 通过一系列 `git` 命令检测 Git 安装的更新状态:

// src/infra/update-check.tsexport async function checkGitUpdateStatus(params) {const branch = await run(["git", "-C", root, "rev-parse", "--abbrev-ref", "HEAD"]);const sha = await run(["git", "-C", root, "rev-parse", "HEAD"]);const tag = await run(["git", "-C", root, "describe", "--tags", "--exact-match"]);const upstream = await run(["git", "-C", root, "rev-parse", "--abbrev-ref", "@{upstream}"]);const dirty = await run(["git", "-C", root, "status", "--porcelain"]);if (params.fetch) {await run(["git", "-C", root, "fetch", "--quiet", "--prune"]);}// ahead/behind 计算const counts = await run(["git", "-C", root, "rev-list", "--left-right", "--count", `HEAD...${upstream}`]);return { root, sha, tag, branch, upstream, dirty, ahead, behind, fetchOk };}

它收集了完整的 Git 状态:当前分支、SHA、标签、上游、脏状态、以及 ahead/behind 计数。`fetchNpmLatestVersion` 则查询 npm registry 获取最新发布版本。两种检测结果在 `checkUpdateStatus` 中汇总。

更新执行器 `runGatewayUpdate`(912 行)是整个系统中最复杂的运维脚本之一。对于 Git 安装,它执行 `git pull –rebase`,如果有冲突会尝试自动解决;然后用 `git worktree` 在临时目录中验证拉取的提交能否成功构建,只有验证通过才真正应用更新。这种”预检”策略避免了更新失败导致 Gateway 处于不一致状态。

六、日志系统

日志基于 tslog 库构建,加上了滚动日志和外部传输能力:

// src/logging/logger.tsexport function getLogger(): TsLogger<LogObj> {const settings = resolveSettings();if (!cachedLogger || settingsChanged(cachedSettings, settings)) {loggingState.cachedLogger = buildLogger(settings);loggingState.cachedSettings = settings;}return loggingState.cachedLogger;}export function registerLogTransport(transport: LogTransport): () => void {externalTransports.add(transport);const logger = loggingState.cachedLogger;if (logger) { attachExternalTransport(logger, transport); }return () => { externalTransports.delete(transport); };}

Logger 实例被全局缓存,配置变更时自动重建。`registerLogTransport` 允许插件注入自定义日志传输(例如 OpenTelemetry 插件可以将日志转发到外部可观测性平台)。

日志文件按日期滚动(`openclaw-YYYY-MM-DD.log`),系统启动时自动清理过期日志。`getChildLogger` 创建子 Logger 用于子系统隔离(如 `memory`、`plugins`、`gateway`),每个子系统的日志带有独立前缀。

`toPinoLikeLogger` 是一个适配器——WhatsApp 库(Baileys)要求 Pino 格式的 Logger,而 OpenClaw 用的是 tslog,适配器桥接了两者的接口差异。

七、SSRF 防护

当 Agent 可以发起 HTTP 请求时,SSRF(Server-Side Request Forgery)是最大的安全风险。`ssrf.ts`(346 行)实现了多层防护:

// src/infra/net/ssrf.tsexport function isPrivateIpAddress(address: string): boolean {let normalized = address.trim().toLowerCase();// IPv6-mapped IPv4 处理if (normalized.startsWith("::ffff:")) {const mapped = normalized.slice("::ffff:".length);const ipv4 = parseIpv4FromMappedIpv6(mapped);if (ipv4) return isPrivateIpv4(ipv4);}// IPv6 检查if (normalized.includes(":")) {if (normalized === "::" || normalized === "::1") return true;return PRIVATE_IPV6_PREFIXES.some(prefix => normalized.startsWith(prefix));}// IPv4 检查: 10.x, 172.16-31.x, 192.168.x, 100.64-127.x, 127.xreturn isPrivateIpv4(parseIpv4(normalized));}export function isBlockedHostname(hostname: string): boolean {const normalized = normalizeHostname(hostname);if (BLOCKED_HOSTNAMES.has(normalized)) return true;return normalized.endsWith(".localhost") ||normalized.endsWith(".local") ||normalized.endsWith(".internal");}

防护策略是DNS 固定(DNS Pinning):`resolvePinnedHostnameWithPolicy` 先解析域名到 IP,检查 IP 是否为私有地址,然后将已验证的 IP 固定到后续请求中。这防止了”DNS Rebinding”攻击——攻击者让域名先解析到公网 IP(通过检查),然后在实际请求时 rebind 到内网 IP。

`createPinnedLookup` 创建一个自定义的 DNS lookup 函数,将特定域名锁定到预解析的 IP 地址。这个 lookup 函数注入到 Node.js 的 `http.Agent` 中,确保请求使用的是经过安全验证的 IP。

八、Docker 支持

`Dockerfile`(48 行)构建生产镜像:

FROM node:22-bookworm-slim AS baseRUN npm i -g bun@latestWORKDIR /appCOPY package.json pnpm-lock.yaml ./RUN corepack enable pnpm && pnpm install --frozen-lockfileCOPY . .RUN pnpm build && pnpm ui:buildUSER nodeENTRYPOINT ["node", "dist/entry.js"]CMD ["gateway", "run", "--bind", "loopback", "--port", "18789"]

关键安全措施:以 `node` 用户(非 root)运行,默认绑定 loopback 防止外部访问。

Docker 测试基础设施覆盖了多个场景:安装脚本冒烟测试验证 `install.sh` 在干净环境中能否正确安装;E2E 测试验证完整的 onboarding 流程;清理测试验证卸载逻辑。`scripts/e2e/onboard-docker.sh`(557 行)是最复杂的 Docker 测试脚本,在容器中模拟用户从零开始的完整引导过程。

九、发布流程

发布分两条线:npm 包和 macOS 应用。

npm 发布前,`scripts/release-check.ts` 验证 `npm pack` 的内容、检查所有扩展插件的版本是否与主包对齐。发布使用 1Password CLI 获取 OTP(一次性密码),在 tmux 会话中完成以确保 1Password 的环境变量不泄漏到其他进程。

macOS 应用通过 Sparkle 框架分发更新。`scripts/make_appcast.sh` 从 CHANGELOG 生成 HTML 发布说明,签名 DMG 文件并生成 appcast XML。`scripts/package-mac-app.sh`(262 行)处理完整的打包流程——构建 Swift 项目、代码签名、创建 DMG、公证(notarization)。

Changelog 工作流要求最新版本始终在文件顶部,每次 PR 合并时添加条目(包含 PR 编号和贡献者致谢),发布后提升版本号并开始新的段落。

小结

OpenClaw 的运维工程体现了几个核心原则:

-

隔离至上:测试环境通过 HOME 重定向和环境变量清除实现完全隔离,live 测试和普通测试有清晰的边界

-

智能跳过:CI 通过变更范围检测避免无谓的构建和测试,节省大量计算资源

-

安全纵深:从 pre-commit 的密钥检测,到运行时的 SSRF DNS 固定,到 Docker 的非 root 用户,安全防护贯穿每一层

-

更新安全:Git 更新使用 worktree 预检,确保拉取的代码能成功构建后才应用

-

提交纪律:`scripts/committer` 强制显式文件列表,配合 pre-commit 钩子形成安全网

下面是讲解项目的基本信息:

-

项目地址:https://github.com/openclaw/openclaw

-

使用的项目分支是:main

-

commit版本是:f5160ca6becaeeb6a4dfd892fffd2130a696f766

讲解模块和顺序如下:

1. CLI 框架与进程模型

2. 配置系统

3. Gateway 核心

4. 通道与路由

5. Agent 引擎

6. 自动回复管线

7. 插件系统

8. 记忆系统

9. Web 控制台

10. 原生客户端

11. 浏览器自动化

12. 运维与测试(今日讲解)

夜雨聆风

夜雨聆风