黑客利用 SVG 文件和 Office 文档攻击意大利、芬兰、沙特目标

导 读

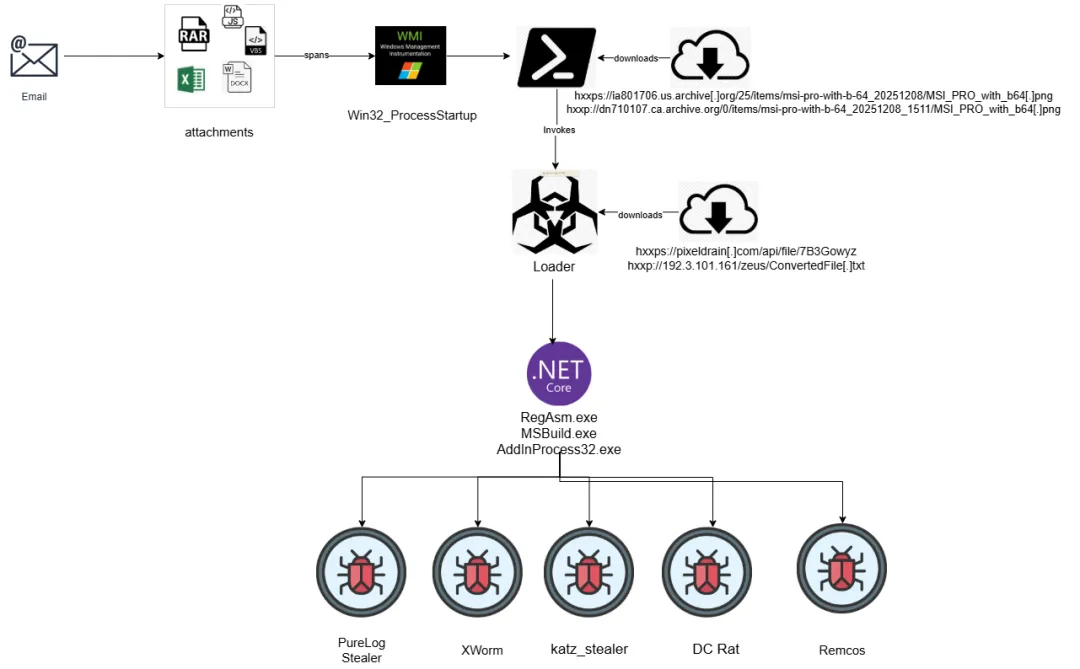

网络安全研究人员发现了一起复杂的电子邮件攻击活动,该活动利用钓鱼邮件分发远程访问木马和信息窃取程序。

该行动主要针对意大利、芬兰和沙特阿拉伯的制造业和政府机构,采用高度隐蔽的手段。

多向量攻击策略

该攻击活动采用多种感染方法来入侵Windows系统。攻击者正在分发恶意植入的Microsoft Office文档,这些文档利用了公式编辑器组件中的严重内存损坏漏洞CVE-2017-11882。

此外,攻击者还利用包含 LNK 快捷方式的恶意 SVG 文件和 ZIP 存档,所有这些都汇聚到统一的通用加载器基础架构上。

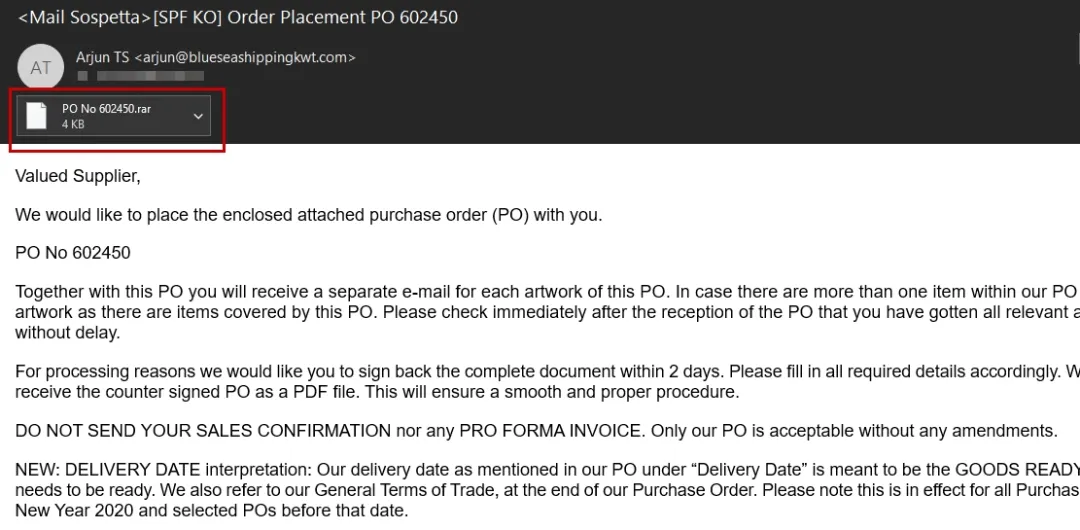

攻击始于有针对性的网络钓鱼邮件,这些邮件伪装成来自商业伙伴的合法采购订单通信。这些欺骗性信息包含 RAR 压缩文件,其中隐藏着旨在绕过初始安全检查的第一阶段 JavaScript 有效载荷。

该恶意软件通过复杂的四阶段执行流程运行,旨在逃避检测。

初始 JavaScript 文件包含高度混淆的代码,该代码使用分割和连接操作动态地重构恶意字符串。执行后,它会使用 Windows Management Instrumentation (WMI) 对象创建一个隐藏的PowerShell进程。

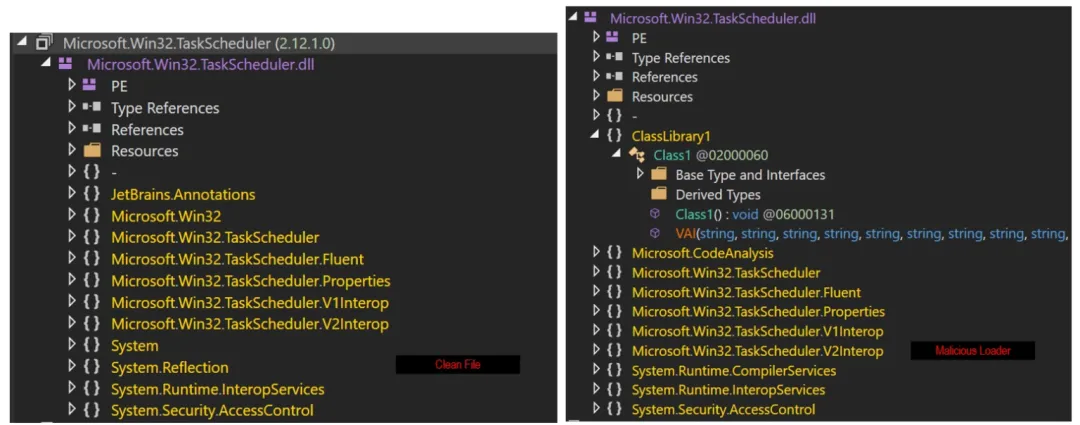

Clean Task Scheduler 中存在的类(左)附加了恶意内容(右)

第二阶段从合法的托管服务(例如 Archive.org)中检索恶意 PNG 图像。

此图像包含以隐写术嵌入的、经过 base64 编码的 .NET 程序集,这些程序集隐藏在文件末尾。PowerShell 脚本使用正则表达式提取此有效载荷,并将其直接加载到内存中,而无需写入磁盘。

在第三阶段,攻击者利用 GitHub 上的合法开源 TaskScheduler 库进行攻击。

他们通过在源代码中添加恶意函数并重新编译,创建了一个特洛伊木马程序集,该程序集保留了真实的外观,同时嵌入了恶意功能。

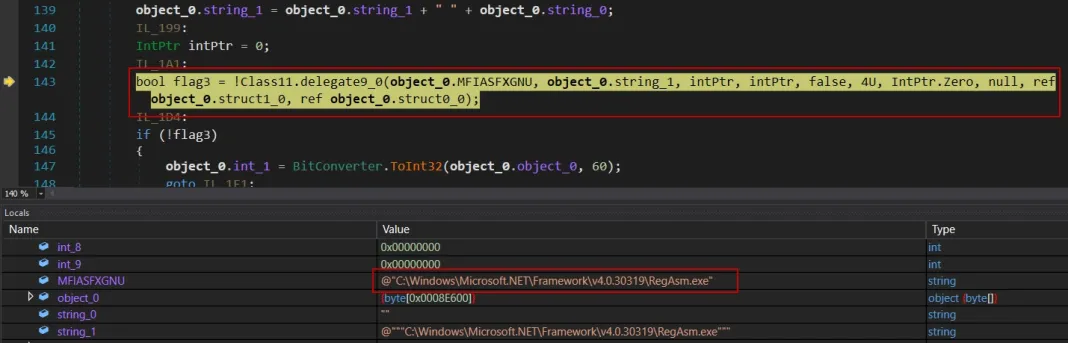

最后阶段采用进程注入技术,创建一个挂起的 RegAsm.exe 进程,并将解码后的有效载荷注入到其内存空间中。

这种进程空心化技术使得恶意软件能够伪装成合法的 Windows 实用程序,同时执行恶意代码。

有效载荷

该活动提供了各种信息窃取工具和远程访问木马 (RAT),包括 PureLog Stealer、Katz Stealer、DC Rat、Async Rat 和 Remcos。

PureLog Stealer 有效载荷在被调用以窃取敏感数据(包括浏览器凭据、加密货币钱包信息和全面的系统详细信息)之前,会使用 CBC 模式下的三重 DES 加密进行解密。

将有效载荷注入 RegAsm.exe

Cyble 研究与情报实验室 (CRIL)的研究人员发现了一种新型的用户帐户控制 (UAC) 绕过技术,该技术利用恶意软件监控系统进程创建事件,并在合法启动期间伺机触发 UAC 提示,诱骗用户授予更高的权限。

跨活动分析揭示了多个威胁组织采用的标准化方法,表明加载器作为共享交付框架运行。

Seqrite、Nextron Systems 和 Zscaler 的研究记录了各种恶意软件家族中相同的类命名约定和执行模式,证实了这种基础设施的广泛可用性。

组织应实施增强型电子邮件过滤、禁用旧版 Office 公式编辑器组件、仔细检查图像附件,并监控可疑的 PowerShell 活动,以减轻这些复杂的威胁。

技术报告:

《层层伪装:揭开定向电子邮件营销活动中使用的加载程序面纱》

https://cyble.com/blog/stealth-in-layers-unmasking-loader-in-targeted-email-campaigns/

新闻链接:

https://cybersecuritynews.com/hackers-weaponize-svg-files-and-office-documents/

扫码关注

军哥网络安全读报

讲述普通人能听懂的安全故事

夜雨聆风

夜雨聆风