黑客滥用Windows文件资源管理器和WebDAV进行隐蔽的恶意软件传播

网络犯罪分子越来越多地滥用Windows文件资源管理器中的遗留功能来传播恶意软件,绕过了传统的网页浏览器安全和终端检测控制。

根据Cofense情报团队Kahng An的一份威胁报告,威胁行为者正在利用基于网络的分布式创作与版本控制(WebDAV)来诱骗受害者执行恶意负载。

WebDAV漏洞

WebDAV 是一种较早的基于 HTTP 的网络协议,最初设计用于远程文件管理。

尽管 Microsoft 于 2023 年 11 月正式弃用了 Windows 文件资源管理器中的原生 WebDAV 支持,但该功能在大多数系统上仍然可用。

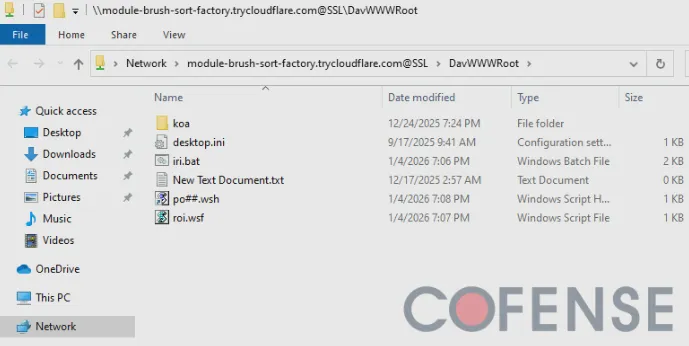

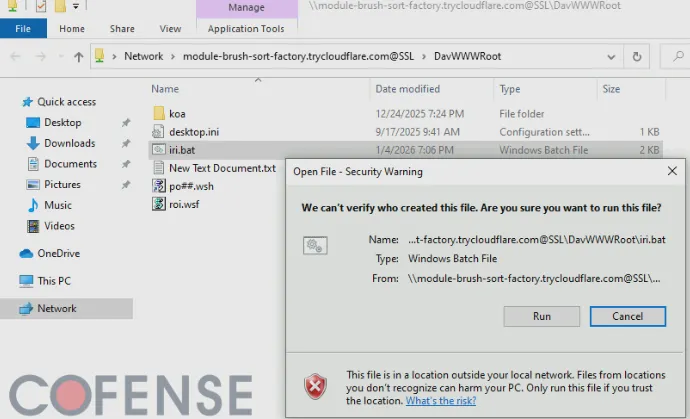

攻击者通过发送恶意链接,强迫文件资源管理器直接连接到远程WebDAV服务器,从而利用这种遗留支持。

由于该连接完全绕过了网页浏览器,受害者不会收到标准的浏览器安全警告或下载提示。

远程服务器只是以本地文件夹的形式出现,让下载的文件看起来安全且存储在本地。

虽然Windows在远程网络执行文件时会默认弹出警告,但习惯于与合法企业文件共享互动的用户经常忽略该警告。

攻击者通常使用三种主要方法来实施此漏洞,通常依赖特定关键词来针对远程服务器的根目录:DavWWWRoot

- 直接链接:威胁行为者利用URI方案直接在系统文件浏览器中打开远程文件夹。

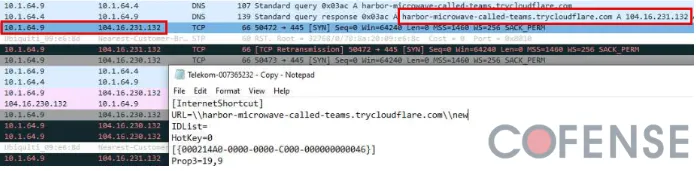

file:// - URL 快捷方式文件(.url):这些文件利用Windows UNC路径(例如,)通过HTTP或HTTPS隐形访问远程服务器。

\\exampledomain[.]com@SSL\DavWWWRoot\ - LNK 快捷键文件(.lnk):

这些快捷方式通常包含隐藏命令,调用命令提示符或PowerShell,以无声下载并运行远程托管的恶意脚本。

一个显著的技术特性使这一策略极具规避性:当用户仅仅打开包含带有UNC路径的恶意文件的本地目录时,Windows会自动触发DNS查询。

这无意中向攻击者的基础设施发送了一个TCP SYN数据包,即使用户从未点击该文件,也能通知他们有效载荷仍在运行。

恶意软件载荷与目标定位

自2024年底活动量激增以来,主要目标一直是部署远程访问木马(RAT)以获得未经授权的系统控制。

Cofense观察到,87%与该策略相关的主动威胁报告(ATR)会发送多个RAT,主要包含XWorm RAT、Async RAT和DcRAT。

这些活动主要针对欧洲的企业网络。大约50%的钓鱼邮件用德语写成,通常伪装成财务或发票文件,30%则是英语。

为了成功掩盖其基础设施,威胁行为者正在使用托管在 的免费 Cloudflare 隧道演示账户创建短命的 WebDAV 服务器。

安全分析师必须监控来自 Windows 资源管理器的异常网络活动,并教育用户在文件资源管理器中确认地址栏是否存在陌生的 IP 地址。

这种策略凸显了更广泛的风险,因为类似的滥用可能涉及FTP和SMB等其他企业协议。

夜雨聆风

夜雨聆风