OpenClaw 插件是如何控制你的浏览器的?一文讲透原理,并教你做一个自己的浏览器控制

最近很多人在讨论 OpenClaw,尤其是它的浏览器插件能力:智能体可以直接控制本地浏览器、打开网页、点击按钮、读取页面内容,甚至完成复杂操作。

很多人第一次看到都会问一个问题:

一个 AI 工具,为什么能控制我本地的浏览器?

今天我们就把 OpenClaw 插件的实现原理彻底拆开讲清楚,并且告诉你:其实任何开发者都可以基于同样的原理,实现一个类似的浏览器控制插件。

如果你做 AI Agent、自动化工具、RPA、测试工具,这套架构非常值得了解。

一、OpenClaw 是如何控制浏览器的?

先给结论:

OpenClaw 本质上是通过 CDP(Chrome DevTools Protocol)控制浏览器。

CDP 是 Chrome 官方提供的一套调试协议,DevTools、Playwright、Puppeteer 这些工具,本质上都是在使用 CDP。

通过 CDP,你可以:

-

• 打开网页 -

• 获取 DOM -

• 点击按钮 -

• 执行 JavaScript -

• 截图 -

• 监听网络请求

换句话说:

CDP = 浏览器的远程控制协议。

但问题来了。

如果 CDP 这么强大,为什么不是所有工具都能控制你的浏览器?

原因是:

CDP 默认只允许本地调试端口访问。

OpenClaw 做的事情,就是搭了一套架构,让 AI 可以“安全地控制本地浏览器”。

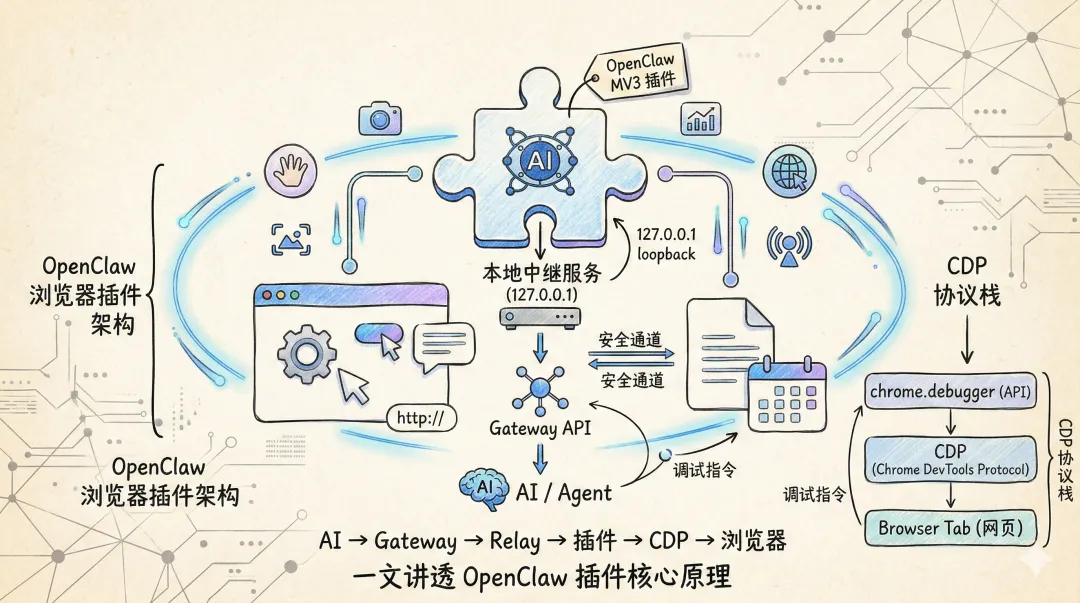

二、OpenClaw 浏览器插件架构

OpenClaw 的架构其实非常清晰,一共有四层。

AI / Agent │Gateway API │本地中继服务 (127.0.0.1) │Chrome MV3 扩展 │Chrome Debugger (CDP) │Browser Tab每一层都有明确职责。

三、OpenClaw 插件的核心组件

1 Gateway 网关

Gateway 是 OpenClaw 的控制中心。

AI Agent 会调用 Gateway API,例如:

browser.navigatebrowser.clickbrowser.screenshotGateway 会把这些操作转换成 CDP 指令。

例如:

Page.navigateRuntime.evaluateInput.dispatchMouseEvent然后把命令发送给本地设备。

2 本地中继服务(Loopback Relay)

这是 OpenClaw 架构里非常关键的一层。

它通常监听:

http://127.0.0.1:18792作用有三个:

1️⃣ 接收远端控制命令2️⃣ 与浏览器插件通信3️⃣ 转发 CDP 消息

简单理解:

本地中继就是一个桥梁。

云端控制 ↓本地中继 ↓浏览器插件为什么要这样设计?

原因是安全。

浏览器插件如果直接连公网,很容易被劫持。

而 127.0.0.1 loopback 只允许本机访问。

3 Chrome MV3 插件

OpenClaw 插件最关键的能力来自一个 API:

chrome.debugger这个 API 可以让插件 附加到一个浏览器标签页,并发送 CDP 命令。

例如:

chrome.debugger.attach({ tabId }, "1.3")之后就可以发送 CDP 指令:

chrome.debugger.sendCommand( { tabId }, "Page.navigate", { url: "https://example.com" })这就实现了:

插件直接控制浏览器标签页。

4 CDP 控制浏览器

最终所有操作都会变成 CDP 指令,例如:

打开网页:

Page.navigate执行 JS:

Runtime.evaluate点击元素:

Input.dispatchMouseEvent截图:

Page.captureScreenshot所以整个 OpenClaw 浏览器控制流程其实是:

AI ↓Gateway ↓Relay ↓OpenClaw 插件 ↓CDP ↓Browser四、为什么 OpenClaw 不直接使用 CDP 端口?

很多人会问:

为什么不直接这样?

chrome --remote-debugging-port=9222原因很简单:

安全性。

如果开启远程调试端口:

-

• 局域网设备可能访问 -

• 浏览器完全被控制 -

• 用户毫无感知

而 OpenClaw 的方式:

-

• 通过插件授权 -

• 通过本地中继 -

• 用户可感知

安全性更高。

五、其实你也可以做一个类似 OpenClaw 的插件

理解了原理之后,你会发现一件事:

OpenClaw 并不是什么黑科技。

只要掌握三件事情,你也能做:

1️⃣ Chrome 扩展2️⃣ chrome.debugger3️⃣ CDP 协议

最简单的架构甚至可以是:

HTTP API ↓浏览器插件 ↓CDP ↓Browser六、实现一个简单的浏览器控制插件

例如我们可以实现这样的接口:

POST /navigate请求:

{ "url": "https://google.com"}插件收到后执行:

chrome.debugger.sendCommand( { tabId }, "Page.navigate", { url })浏览器就会自动跳转。

七、可以实现哪些能力?

基于 CDP,你可以实现很多能力。

例如:

自动操作网页

-

• 自动登录 -

• 自动填写表单 -

• 自动点击按钮

数据采集

-

• 抓取页面数据 -

• 监听 API 请求 -

• 获取 DOM

AI Agent

结合 AI 可以做:

-

• 自动完成任务 -

• 自动搜索信息 -

• 自动整理网页内容

浏览器自动化

例如:

-

• 自动化测试 -

• 自动下单 -

• 自动运营工具

八、一个非常有想象力的方向

如果把 OpenClaw + AI Agent 结合起来,会发生什么?

例如:

你对 AI 说:

帮我找 3 个最好的 VPS 并做一个价格对比表

AI 就可以:

1 打开 Google2 搜索 VPS3 打开官网4 抓取价格5 整理成表格

整个过程 完全自动完成。

这就是很多人说的:

AI Browser Agent。

九、未来浏览器可能会被 AI 重写

很多人以为 AI Agent 只是聊天。

但真正强大的 AI Agent,其实是:

可以操作软件。

OpenClaw 展示了一种非常重要的能力:

AI 控制浏览器。

而浏览器又是:

-

• 工作平台 -

• 应用平台 -

• 信息入口

所以未来可能会出现一种新的形态:

浏览器 + AI Agent

甚至有人已经在说:

AI Browser 将会成为新的操作系统。

十、最后总结

OpenClaw 浏览器插件的核心原理其实很简单:

AI → Gateway → Relay → 插件 → CDP → 浏览器其中最关键的技术只有两个:

-

• Chrome 扩展 -

• Chrome DevTools Protocol

理解这一点之后,你会发现:

任何开发者都可以实现一个类似 OpenClaw 的浏览器控制插件。

而真正的想象力,其实不在技术本身。

而在于:

当 AI 可以操作浏览器之后,我们能做什么?

这个问题,才刚刚开始。

如果你对 AI Agent、浏览器自动化、OpenClaw 这类技术感兴趣,欢迎持续关注。

夜雨聆风

夜雨聆风