还在翻文档找 Payload?300+攻击载荷+攻击链可视化,这款神器太炸裂了!

你是否也曾经历过:

-

在 SQL 注入测试时,翻遍各种文档寻找 Payload?

-

面对 WAF 拦截,不知道如何绕过?

-

命令参数记不清楚,反复查阅手册?

-

攻击链不清晰,不知道下一步该做什么?

现在,这一切都将成为历史!

Payloader 是一款颠覆性的中英双语渗透测试辅助平台,集成了 300+ 精心编排的攻防载荷,覆盖 Web 应用安全与内网渗透两大核心领域。

一、核心亮点(当笔记也是顶呱呱的)

| 功能特性 | 传统方式 | Payloader 方式 |

|---|---|---|

| Payload 查找 | 翻阅多个文档/搜索引擎 | 一键分类导航,3秒找到 |

| 变量替换 | 手动替换 IP/域名 | 全局变量,自动替换 |

| 攻击链 | 需要自己梳理 | 可视化节点流程图 |

| WAF 绕过 | 盲目尝试 | 176 条专用绕过载荷 |

| 复制命令 | 手动输入/复制粘贴 | 一键复制+变量替换 |

| 学习教程 | 零散/不系统 | 每条载荷完整教学 |

二、功能详解

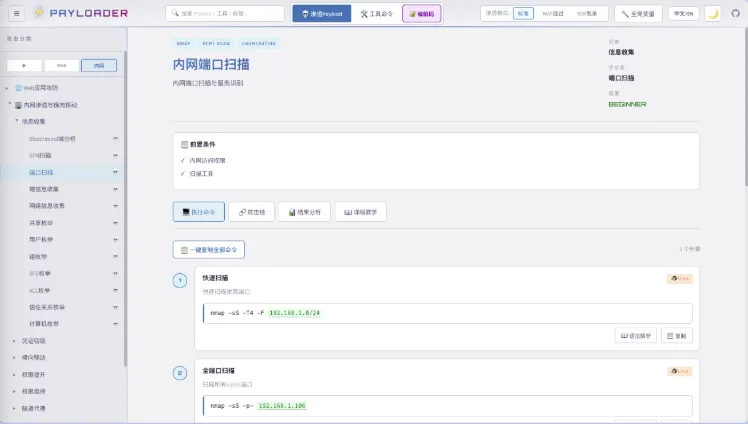

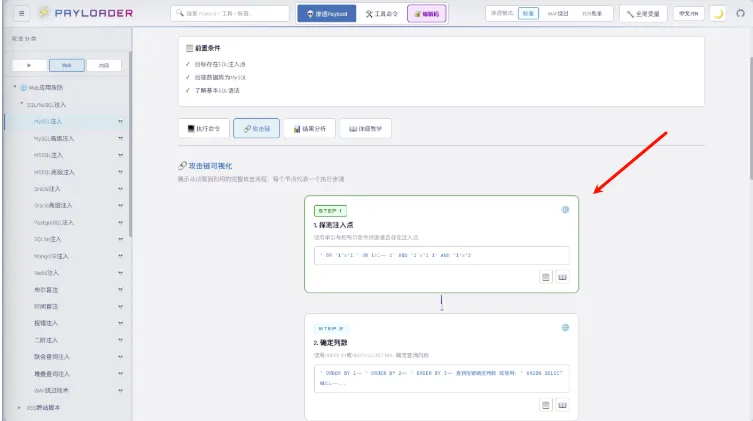

1. 🔗 攻击链可视化 —— 从侦察到利用的完整路径

这是 Payloader 的核心杀手锏!

每条 Payload 都配有可视化攻击链,以节点流程图展示:

探测注入点 → 确定列数 → 确定回显位 → 提取数据

新手也能一步步跟着打! 再也不用担心不知道下一步该做什么。

2. 🎓 详细教学 —— 不是给你命令,是教你为什么

每条 Payload 都包含:

-

✅ 漏洞概述 – 这是什么漏洞

-

✅ 漏洞原理 – 为什么存在

-

✅ 利用方法 – 如何攻击

-

✅ 防御措施 – 如何修复

不只是工具库,更是学习平台!

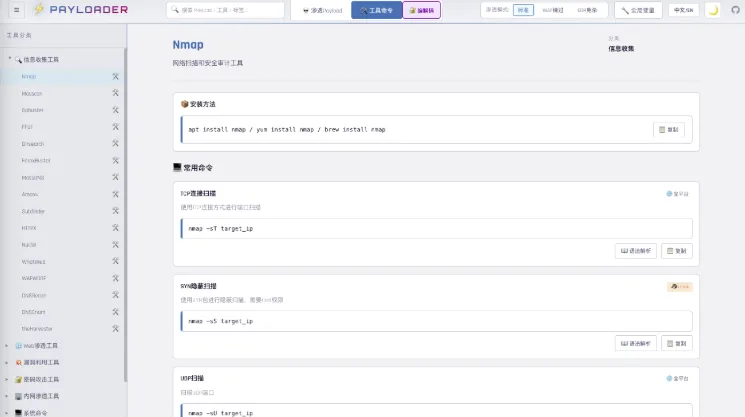

3. 💻 执行命令 —— 分步骤 + 语法解析 + 一键复制

-

每个步骤都有独立命令块

-

支持 19 种颜色标注的语法高亮

-

一键复制,直接拿去用

-

全局变量自动替换

{TARGET_IP}→192.168.1.100

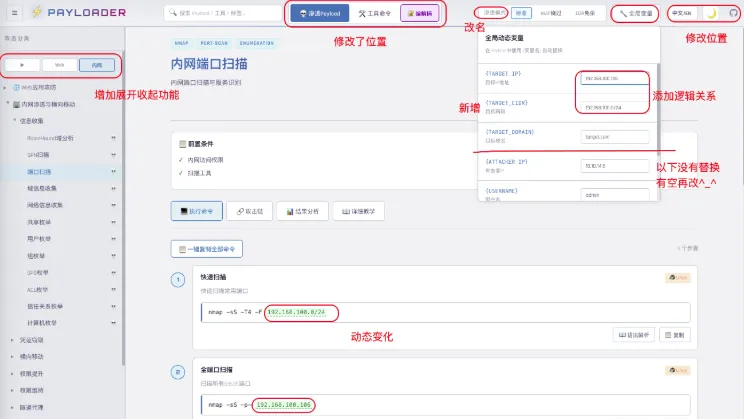

4. 🔧 全局变量系统 —— 告别重复替换

设置一次变量,全平台自动生效:

| 变量名 | 默认值 | 用途 |

|---|---|---|

{TARGET_IP} |

192.168.1.100 |

目标 IP |

{ATTACKER_IP} |

10.10.14.5 |

攻击者 IP |

{DOMAIN} |

corp.local |

域名 |

{USERNAME} |

admin |

用户名 |

再也不用一遍遍替换 IP 和域名了!

5. 🌐 中英双语 + 暗黑/明亮主题

-

🇨🇳 一键切换中文/英文界面

-

🌓 支持暗黑/明亮主题切换

6. 🔍 全局搜索 —— 3秒找到你要的 Payload

输入关键词(如 SQL注入、Mimikatz、SSRF),实时过滤匹配结果。

三、数据统计

1. Web 应用安全 —— 23 个分类,178 条载荷

-

SQL/NoSQL 注入:17 条

-

XSS 跨站脚本:12 条

-

SSRF 服务端请求伪造:12 条

-

RCE 远程代码执行:12 条

-

XXE XML 外部实体注入:9 条

-

SSTI 模板注入:10 条

-

… 还有 API 安全、框架漏洞、JWT 安全、AI 安全等

2. 内网渗透 —— 11 个分类,129 条载荷

-

信息搜集、凭据窃取、横向移动

-

权限提升、权限维持、隧道代理

-

域攻击、ADCS 攻击、免杀绕过

-

Exchange 攻击、SharePoint 攻击

3. 工具命令 —— 8 个分类,114 条命令

-

Nmap、Masscan、Gobuster(侦察)

-

SQLMap、Burp Suite、OWASP ZAP(Web渗透)

-

Metasploit、ysoserial、Searchsploit(漏洞利用)

-

Hydra、Hashcat、John(密码攻击)

-

… 还有内网工具、系统命令、反弹 Shell(12种语言)

四、最新优化:用户体验全面升级

优化 1:变量格式升级

-

优化前:双花括号

{{TARGET_IP}}不够直观 -

优化后:单花括号

{TARGET_IP}更简洁 -

效果:变量识别更准确,替换逻辑更统一

优化 2:导航交互升级

-

优化前:工具分类无法一键展开/收起

-

优化后:新增”全部展开/收起”按钮

-

效果:114 条工具命令,一键浏览或折叠

优化 3:类型安全升级

-

优化前:存在 TypeScript 类型错误

-

优化后:修复所有类型不匹配问题

-

效果:构建成功,代码更健壮

五、快速开始

方式一:本地使用(推荐开发者)

# 1. 克隆项目git clone https://github.com/songshanyuwu/PayloaderLite.gitcd Payloader# 2. 安装依赖npm install# 3. 启动开发服务器npm run dev

访问 http://localhost:5173 即可使用。下载链接在下面👇🏻

方式二:构建生产版本

npm run build

构建产物在 dist/ 目录,可以直接用浏览器打开 dist/index.html 使用。

方式三:生产版本部署

-

下载 PayloaderLite_v1.0.0.zip -

解压文件 - 重要提示

构建后的代码,本质上是设计给“Web 服务器”运行的,请勿直接双击打开 index.html。 - 推荐方式

使用任意 HTTP 服务器启动 PayloaderLite1.0目录。 - Python 用户

python3 -m http.server 8080 -d PayloaderLite1.0 - Node 用户

npx serve PayloaderLite1.0 - VS Code 用户

使用 Live Server 插件打开 PayloaderLite1.0/index.html

六、免费开源,给所有安全研究者

MIT 协议,完全免费!

无论是:

-

🎓 学生学习网络安全

-

🔬 安全研究人员

-

💼 渗透测试工程师

-

🛡️ 红队/蓝队成员

-

👨💻 开发者

Payloader 都是你的得力助手!

七、免责声明

本项目仅用于合法授权的安全测试、学习研究和防御加固。使用者须遵守当地法律法规,任何未经授权的攻击行为均与本项目无关。

八、 项目链接

-

GitHub 仓库:

https://github.com/songshanyuwu/PayloaderLite -

原作者GitHub 仓库:

https://github.com/3516634930/Payloader

已经为没法访问的朋友准备了网盘下载,老样子关注后台回复关键词 「 20260306 」,感谢你的支持。

九、结语

在网络安全领域,工具的效率直接决定了渗透测试的成败。

Payloader 不仅是一个 Payload 知识库,更是一个完整的学习和实践平台。

让专业的工具,做专业的事。

让复杂的攻击,变得简单高效。

让每一次渗透,都精准致命。

🔥 如果这个项目对你有帮助,请给一个 Star! 🔥

你的支持,是我们持续更新的动力!

标签: #网络安全 #渗透测试 #安全工具 #Payload #开源项目

往期精彩

如果你感觉有用,帮忙点个免费的关注转发,你的支持是我更新的动力

关注我的人,顺风顺水顺财神,朝朝暮暮有人疼!无一例外!

夜雨聆风

夜雨聆风