HaE插件让Burp被动流量真正服务于渗透测试与SRC挖掘(yml新规则版)

一、HaE

https://github.com/gh0stkey/HaE/blob/main/README_CN.md

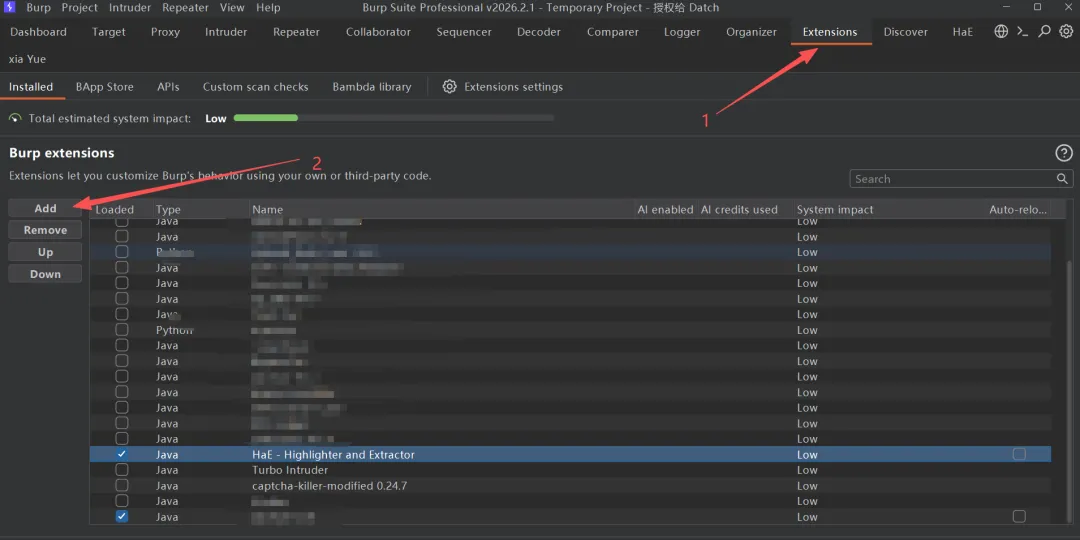

二、HaE的安装

-

打开burp -

找到Extensions -

选中Add

三、为啥HaE 很适合渗透测试和 SRC漏洞挖掘场景

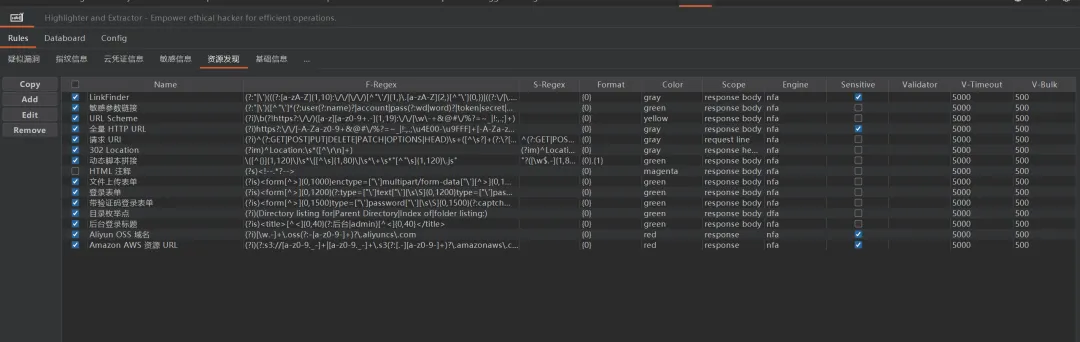

1:它非常适合做被动信息收集2:它特别适合发现越权和鉴权薄弱点的前置信号3:HaE很适合处理前端和云资产带来的泄露面

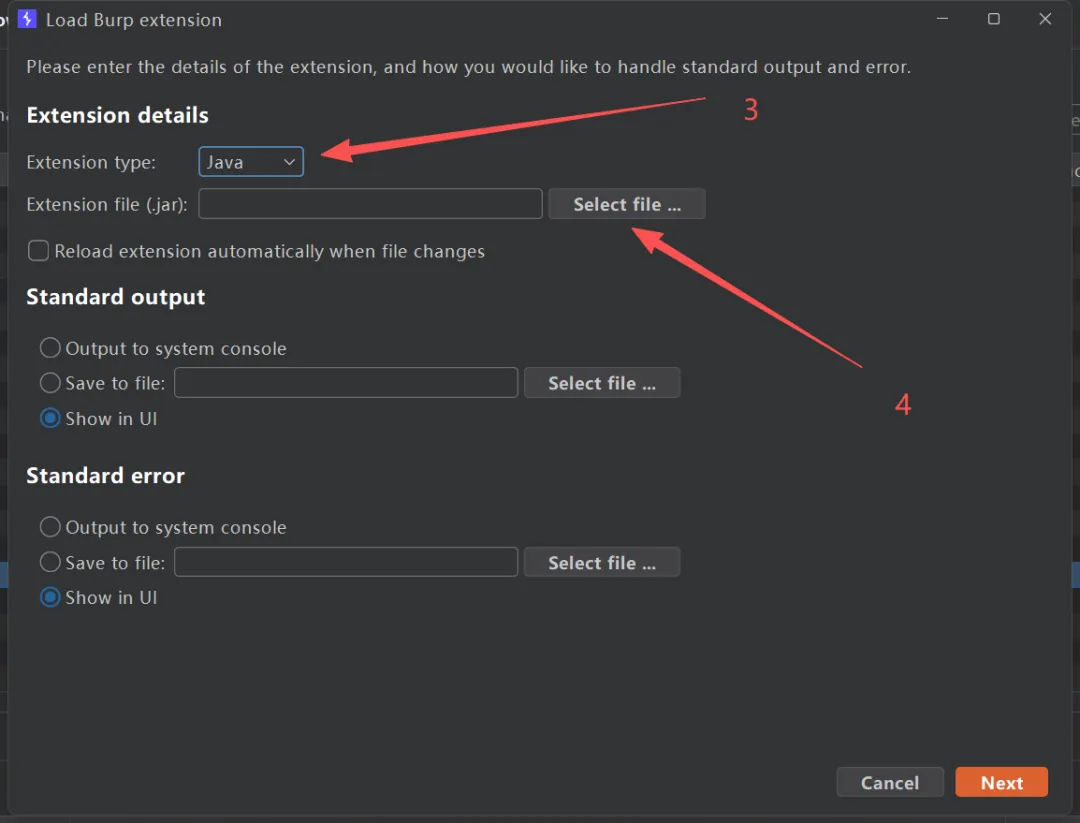

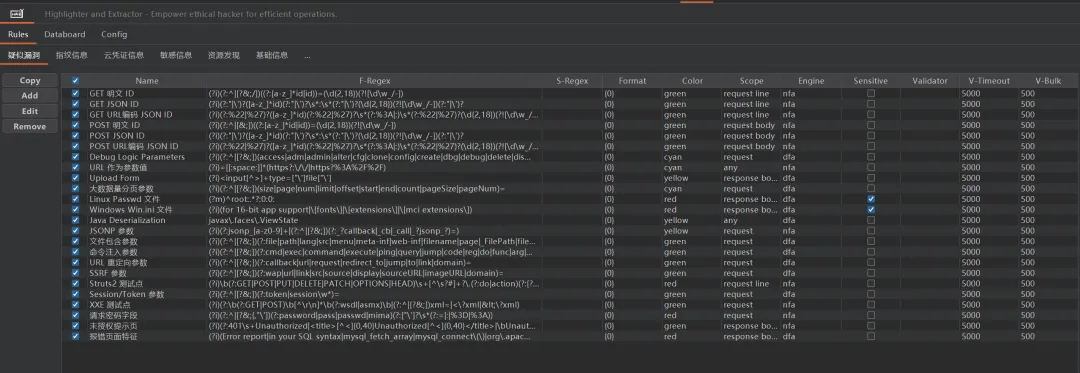

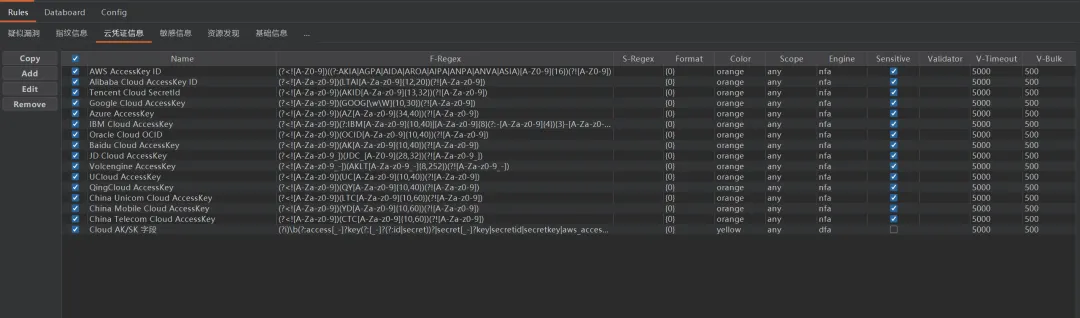

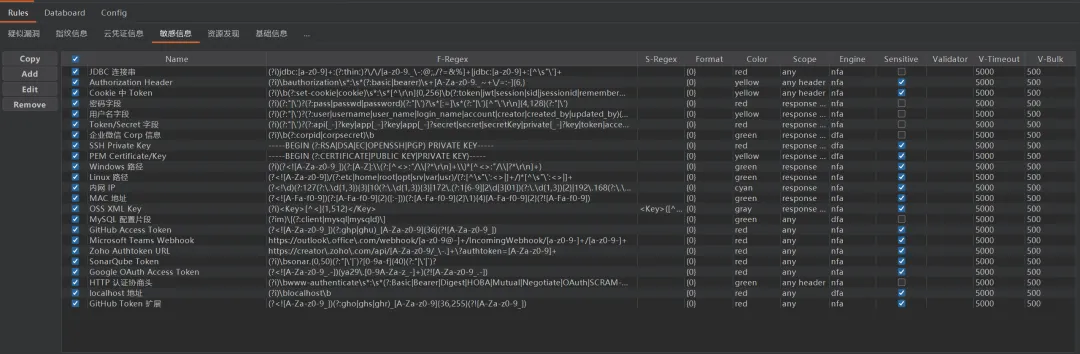

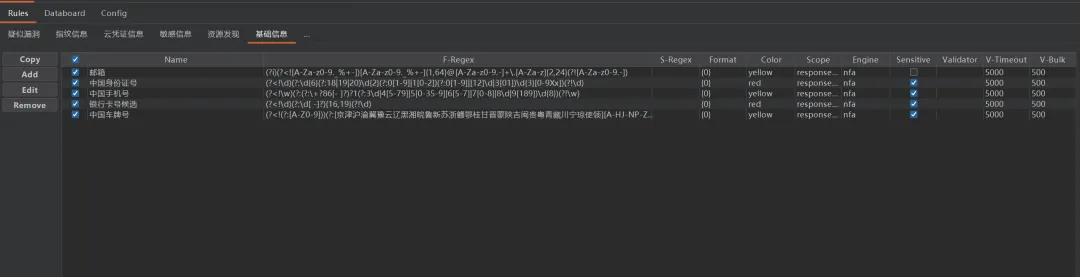

四、本次修改后的规则,具体提升了什么

1. 对疑似漏洞入口的覆盖更完整了2. 对敏感信息泄露的命中质量更高了3. 规则从能匹配变成了更适合长期使用

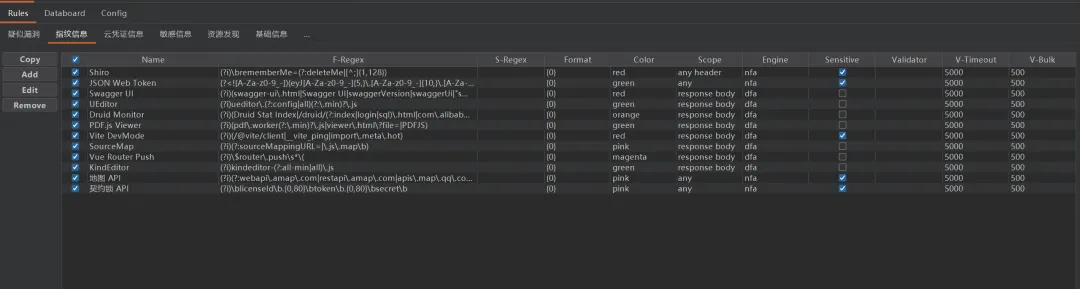

五、burp截图展示

六、总结和网盘链接

我用夸克网盘分享了「hae.yml」,点击链接即可保存。打开「夸克APP」在线查看,支持多种文档格式转换。链接:https://pan.quark.cn/s/e8fd5d02dca7提取码:PxAZ

夜雨聆风

夜雨聆风