伪装成星链Starlink APP的安卓木马爆雷!偷钱控机还挖矿,恶意程序刷新认知

近日,全球顶级网络安全厂商卡巴斯基曝光了一款新型安卓恶意软件 BeatBanker。这款集银行盗刷、远程全控、加密货币挖矿于一身的恶意程序,正凭借极具欺骗性的入侵手段在巴西发起大规模攻击,且存在向全球扩散的风险,所有安卓用户都需提高警惕。

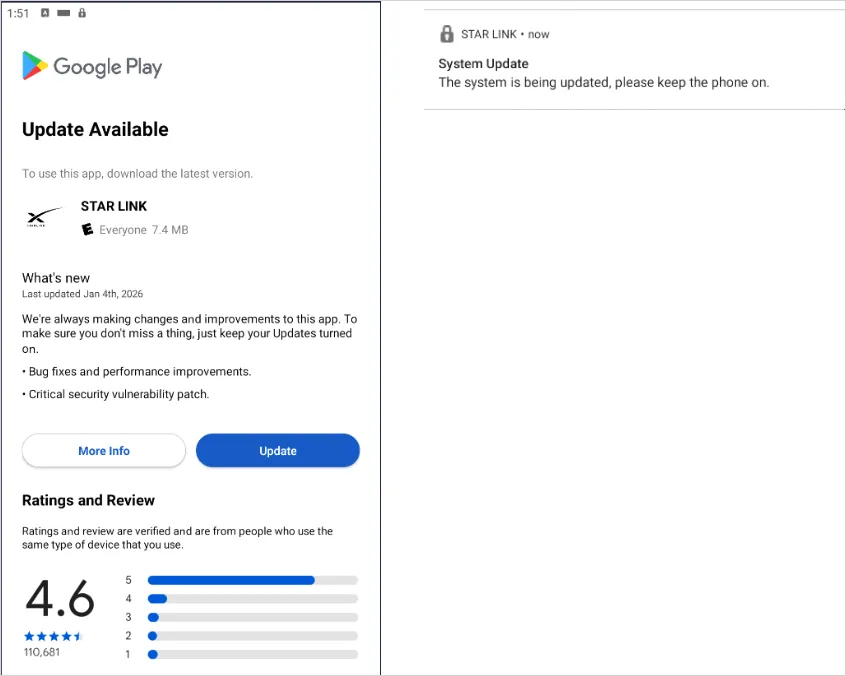

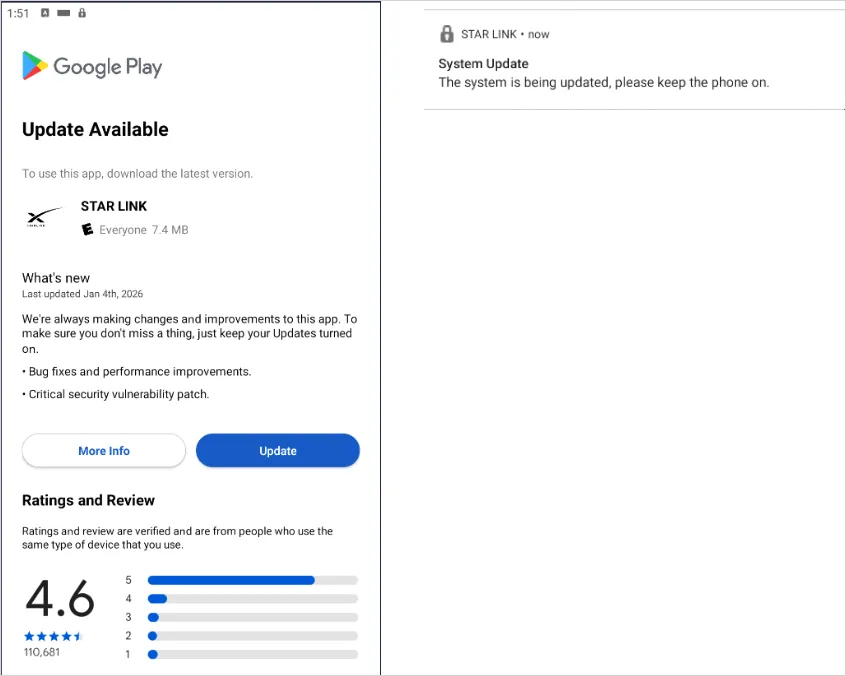

BeatBanker的入侵套路堪称精准钓鱼:黑客搭建了高度仿冒谷歌官方 Play商店的钓鱼网站,将恶意安装包包装成SpaceX旗下星链(Starlink)的官方APP,诱导用户点击下载APK文件。这种非官方渠道的 “侧载” 安装,直接绕过了应用商店的安全审核体系,让恶意软件轻松进入用户设备。

这款恶意软件的杀伤力堪称全面升级。早期版本就兼具银行木马与门罗币挖矿双重核心功能:既能窃取用户的银行账户、各类平台的账号密码,还能篡改用户的加密货币交易,直接掏空受害者的数字资产;同时还能在后台占用设备性能,偷偷挖掘匿名性极强的门罗币牟利。

而卡巴斯基监测发现,BeatBanker的最新版本更是变本加厉,直接舍弃了原本的银行模块,植入了名为BTMOB RAT的通用安卓远程访问木马。这意味着,一旦设备被感染,黑客将获得手机的完全控制权:不仅能全程记录键盘输入、无感知录制手机屏幕、偷偷开启摄像头与麦克风,还能实时追踪 GPS 定位、批量窃取账号凭证,用户的手机彻底沦为黑客手中的监控工具。

为了躲避安全查杀,BeatBanker做足了隐身功课。它的APK安装包通过原生库对恶意代码进行加密处理,运行时直接将解密后的 DEX 恶意代码加载到内存中,不留下本地文件痕迹,大幅提升了安全软件的查杀难度。

在启动恶意功能前,它会先对运行环境进行全面检测,一旦发现自己处于安全厂商的分析环境中,就会立刻停止恶意行为 “装死”;只有通过环境校验,它才会弹出伪造的Play Store更新界面,哄骗用户授予安装更多恶意载荷的核心权限。更狡猾的是,即便安装成功,它也会延迟一段时间再执行恶意操作,最大程度避免触发系统的安全警报。

而这款恶意软件最让人意外的 “骚操作”,莫过于它独树一帜的驻留保活手段。安卓系统为了优化续航与性能,会自动清理、终止长时间无活动的后台进程。为了不让系统杀掉自己的进程,BeatBanker想出了一个离谱的破解办法:它内置了一个名为output8.mp3的音频文件,里面是一段时长 5 秒、几乎无法被人耳听见的中文语音,随后通过自带的播放组件,循环不间断地播放这段音频。

卡巴斯基在报告中解释,恶意软件通过KeepAliveServiceMediaPlayback 组件,调用系统的 MediaPlayer 播放器持续播放这段音频,同时通过通知栏将服务锁定在前台运行。在安卓系统的判定逻辑里,这是一个正在正常播放音频的活跃程序,因此绝不会将其进程挂起或终止。黑客就靠这段几乎无声的音频,完美实现了恶意程序的长期稳定驻留。

除此之外,BeatBanker的挖矿功能也把 “隐蔽性” 做到了极致。它使用了专门为ARM架构安卓设备编译、修改过的 XMRig 6.17.0挖矿程序,通过加密TLS连接接入黑客控制的矿池,就算主地址连接失败,也能通过备用代理继续挖矿,几乎不会断联。

为了不被用户察觉,黑客会对设备状态进行全程监控:恶意软件通过谷歌 Firebase 云消息服务,实时向黑客的C2指挥控制服务器上传设备的电池电量、温度、充电状态、用户使用情况、是否过热等核心数据。只要用户正在使用手机,或是设备出现过热、电量不足的情况,挖矿程序就会立刻停止;只有当手机处于闲置、充电的 “安全状态” 时,才会悄悄启动挖矿。这种 “见缝插针” 的运行模式,让它能在用户毫无感知的情况下,长期偷偷消耗设备资源牟利。

目前卡巴斯基监测到的BeatBanker感染案例均集中在巴西,但网络安全专家警告,一旦这套攻击模式被验证有效,这款恶意软件随时可能向全球其他国家和地区扩散。

对此,卡巴斯基也给安卓用户提出了3条核心防护建议:第一,除非完全信任发布方,否则绝对不要从官方谷歌Play商店之外的渠道下载、侧载APK 安装包;国内用户应尽量通过手机厂商自带的官方应用商店下载 APP,切勿点击陌生链接、从非正规网站下载安装程序。第二,安装应用时务必仔细核对权限申请,凡是和APP核心功能无关的高危权限,一律拒绝授予。第三,定期开启系统自带的安全防护功能,对设备进行全面查杀,及时清除潜在的恶意程序。