Claude Code源码泄露,我看到的是大厂打工人的精神状态

2026年3月31日,一个本该是常规产品迭代的周二,全球开发者社区却见证了AI工程化领域堪称”核泄漏”级别的技术黑天鹅事件。

Anthropic 在向 npm 注册表发布 Claude Code 的 v2.1.88 版本时,由于构建流水线的低级配置疏漏——.npmignore 文件没能正确排除调试文件,底层的 Bun 运行时默认生成了源映射文件——导致完整的 cli.js.map 文件被直接暴露在公共互联网上。

这个 Source Map 文件有什么威力?它能将经过压缩、混淆和打包的生产环境代码,精确逆向映射回原始的源代码目录结构和开发者编写的明文代码。将如此重量级的 Source Map 随同生产包发布,无异于把自家后院的防盗门敞开,还主动递上了保险箱的图纸。

泄漏规模令人咋舌:超过 1900 个原始工程文件、总计 51.2 万行未经任何混淆的 TypeScript 代码被彻底扒光。短短数小时内,克隆该源码的 GitHub 镜像仓库星标数便冲破了数万,全球的开发者、安全研究员乃至竞争对手,都在连夜拿着显微镜审视这片意外曝光的代码金矿。

Claude Code 作为闭源生态中的标杆级 Agent 产品,其内部工作机理始终是个引人遐想的”黑箱”。业界只能通过不断输入提示词,用黑盒测试的方法反推它如何处理庞大代码库的上下文、如何精准调度本地终端命令、如何在长达数小时的复杂重构中保持记忆不崩溃。

现在,这本代表着当前人类最高水准的 AI Agent 工程化实现”施工手册”,被一页不落地摊在了桌面上。

🎯 Claude Code 凭什么成为”封神级”编程工具?

在构建 Agentic AI 系统的实践中,单纯依赖模型自身的智能远远不够。如何将不可控的、具有概率特性的文本生成,转化为一个稳定、高效、容错率高且用户体验极佳的系统工程,才是决定一款 AI 编程工具能否真正走向生产环境的胜负手。

泄漏的源码以一种极其直观的方式表明,Anthropic 为 Claude Code 搭建了一个异常庞大、精密且充满务实精神的外围”脚手架”。

六层分层架构:解构高度复杂的系统调度

根据对泄漏的超 1900 个文件的目录结构与模块依赖关系的深度逆向梳理,Claude Code 并没有采用简单的”脚本式 Prompt 包装器”设计,而是演化出了一套极为经典的六层分层架构。这种设计彻底解耦了用户界面渲染、意图解析、模型推理路由与底层系统操作,确保了代码在极高复杂度下的可维护性。

Claude Code 六层分层架构

入口与展示层:负责接管终端的 I/O 流,处理复杂的 TUI(终端用户界面)渲染,响应用户的实时中断与输入。采用 React 结合 Ink 框架构建组件树,拥有超过 200 个 UI 组件与 80 多个懒加载斜杠命令,借助 React Compiler 实现渲染性能优化。

提示与上下文层:负责 System Prompt 的动态组装,在严苛的 Token 预算下管理长对话的上下文窗口。引入复杂的 Context Compaction(上下文压缩)算法,通过智能摘要剔除冗余信息,同时锁定关键的系统防线指令。

核心推理引擎:QueryEngine 的驻留地,负责大模型对话的完整生命周期管理,包括请求路由、思维链解析与重试逻辑。具备多模型提供商(Anthropic, AWS Bedrock, Vertex AI)的动态路由与无缝切换能力,支持推测性执行策略。

执行与工具层:包含 50 多个高度自治的工具模块。它们将 AI 的意图转化为实际的系统副作用。强制使用 Zod 进行输入输出的 Schema 校验。采用多层 Sandbox 沙箱隔离机制运行 Bash 等高危命令。

协同与通信层:负责建立本地与远端、主进程与子进程之间的多路复用通信通道,支持多 Agent 协同。包含 Coordinator 模块,通过 WebSocket 和标准化的 IPC 协议与 VS Code/JetBrains 等 IDE 进行 Bridge 通信。

管理与安全层:全局的状态持久化、监控遥测、权限审批门控以及用户敏感凭证的安全管理。实施 prctl(PR_SET_DUMPABLE, 0) 等防御机制防止内存转储导致 Token 泄漏,配备 ML 意图分类器进行权限仲裁。

这套严密的六层架构向业界展示了一个残酷的开发现实:要打造一个真正顺手的、工业级的 Agent 产品,围绕大模型构建的周边工程代码量、状态管理的复杂度以及防御性编程的密度,远远超过了单纯调用 LLM API 本身的逻辑。

毫秒必争的启动优化与工程妥协的艺术

作为一款存在于开发者终端中的 CLI 工具,启动延迟往往是决定用户留存的生死线。习惯了毫秒级响应的程序员对工具冷启动的容忍度极低。

代码分析显示,Claude Code 的启动流利用了 Promise.all 机制进行了一次极其激进的并行预取优化。在系统导入庞大的依赖树之前,前置代码会立刻派生出多个并行的子进程任务,包括调用 macOS 原生的 plutil 或 reg query 进行 MDM(移动设备管理)状态的非阻塞读取,以及对操作系统 Keychain(钥匙串)的并发预取操作。

这种巧妙的异步编排机制,使得系统能够将耗时的系统级 I/O 阻塞时间,与剩余约 135 毫秒的代码解析和模块导入过程完全重叠,从而将整体 CLI 的冷启动时间硬生生砍掉了约 135 毫秒。对于一个基于 JavaScript 运行时构建的庞大应用而言,这 135 毫秒的压榨是维持”极速交互感”的基础。

但追求极致的响应速度也迫使 Anthropic 在代码一致性上做出了妥协。源码中广泛分布着带有 CACHED_MAY_BE_STALE(缓存可能过期)后缀的函数命名模式。例如,在 getFeatureValue_CACHED_MAY_BE_STALE() 的频繁调用中,系统刻意选择读取内存中可能已经过期的功能开关或状态配置,以绝对避免在主事件循环中引入任何可能导致阻塞的同步校验或网络请求。

这种设计哲学清晰表明:在 Agent 产品的交互回路中,延迟是比绝对的数据新鲜度或正确性更可怕的敌人。为了保持终端打印与模型反馈的行云流水,系统宁可基于几分钟前的旧配置进行推理,也绝不让用户在闪烁的光标前多等待半秒。

更有戏剧性的是,在这份价值连城的源码中,开发者们发现了高达 460 个 eslint-disable 的强制忽略注释,以及在 config.ts 等核心配置管理文件中连续出现的 9 个完全不做任何错误处理的空 catch 捕获块。

即使是坐拥千亿美元估值的顶尖 AI 公司,在面对业务需求的高速迭代和严格的 TypeScript 类型系统冲突时,依然会展现出与普通程序员别无二致的”缝缝补补”与”代码负债”。这些真实的工程镜像,极大地”祛魅”了超级公司不可战胜的神话。

三级权限门控与 YOLO 分类器的自动化仲裁

赋予一个能够理解自然语言的 AI 直接执行本地 Bash 脚本的权力,本质上是将系统安全暴露在巨大的风险之下。泄漏源码完整展示了 Anthropic 为平衡开发效率与系统安全所构建的三级权限门控系统,以及其中隐藏的”黑科技”——YOLO 分类器。

在 Claude Code 的安全理念中,并非所有的系统调用生来平等。系统将 50 多个工具的潜在破坏力进行了严格的层级划分:

• Level 1:只读与零风险操作。对于如 ls、cat、grep 等纯粹的状态查询操作,权限系统默认开启绿灯。

• Level 2:YOLO 自动化决策区。对于如 mkdir、git commit、甚至对单一文件进行范围可控的正则替换操作,系统将其划入动态评估区。在这里,被称为 YOLO 的机器学习分类器将接管审批权。

• Level 3:强干扰与高危操作。面对如 rm -rf、执行未知来源的 python 脚本、或发起外部网络请求等具有破坏性或数据外泄风险的操作,YOLO 分类器将彻底失效,要求用户必须手动输入 Y 进行显式授权确认。

YOLO 分类器是这套权限系统中最具技术含量的组件。与传统基于静态规则或黑白名单的拦截器不同,YOLO 实际上是一个深度集成在执行流中的微型意图预测模型系统。它的唯一任务是”揣摩”用户的意图:如果模型确信用户有超过 99% 的置信度会同意当前的工具调用,分类器就会越俎代庖,自动点击”同意”,让 AI 丝滑地继续手头的工作。

🔮 隐藏功能:泄漏代码揭示的产品路线图

如果说极其扎实的代码架构反映了 Anthropic 现阶段的工程底蕴,那么散落在源码各处、受特定 Feature Flag 保护的未公开代码,则彻底暴露了这家公司未来一年乃至更长远的产品路线图。

Buddy 电子宠物:克制界面下的 Gacha 心理学

在严肃的生产力工具中植入娱乐元素,一向是黑客文化的传统。在泄漏的代码中,一个名为 /buddy 的系统指令引发了社区的极大兴趣。这不是一个简单的命令别名,而是一套极其完整的、致敬”拓麻歌子”的虚拟电子宠物生态系统。

根据代码中的时间戳逻辑和硬编码的加盐字符串,这极大概率是 Anthropic 原计划在 2026 年愚人节期间推出的限时社交裂变彩蛋。该系统利用精美的 ASCII 艺术精灵在终端的输入框旁渲染一只永远陪伴开发者的宠物。

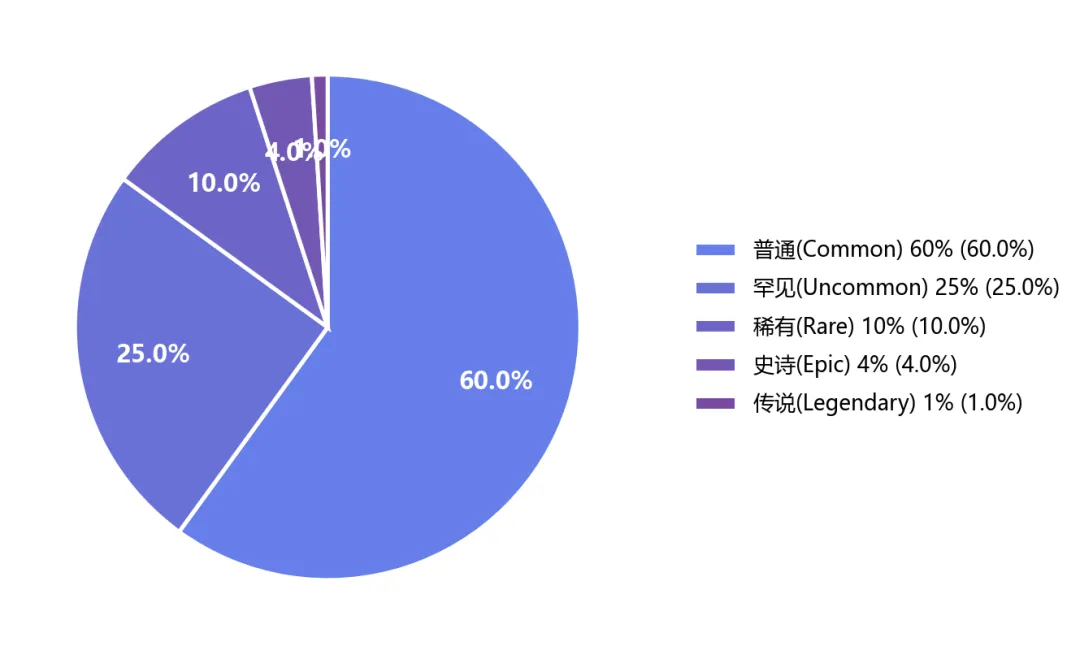

Buddy 电子宠物稀有度分布

在系统设计上,Anthropic 引入了成熟的 Gacha(扭蛋)心理学,将 18 种形态各异的宠物划分为 5 个森严的稀有度等级。除了上述概率外,系统还独立判定 1% 的闪光变异率。这意味着,想要抽中一只带有闪光特效的传奇级宠物,概率仅为十万分之一。

从工程实现的角度来看,这套系统的精妙之处在于它完全是一个去中心化的”本地骗局”。宠物的生成并不依赖向 Anthropic 的服务器发起抽卡请求,而是完全基于当前机器上用户的唯一标识符(UUID),通过一个极其轻量的 32 位伪随机数生成算法 Mulberry32 进行确定性计算得到的。

Kairos 持久助手模式与 autoDream:AI 的睡眠记忆巩固

在使用大型语言模型辅助开发时,整个行业都面临着一个被称为”上下文熵增”的物理学般不可逆的困境。随着开发者在一个项目中不断创建新的 Session,提出试探性的想法,写入又删去各种测试代码,记忆的碎片和相互矛盾的代码版本会迅速撑爆模型的上下文窗口。

泄漏代码中一个内部代号为 KAIROS 的未公开模式,展示了 Anthropic 试图从根本上解决这一难题的终极构想:为 AI 引入类似人类生物学的”睡眠记忆巩固机制”。

KAIROS 在架构上被设计为一个常驻操作系统的底层守护进程。当开发者下班关闭终端界面,系统进入空闲状态时,KAIROS 会在后台默默接管控制权,并伺机触发一个极其消耗算力的子任务——autoDream(自动做梦)。

一旦触发,Agent 会自动剥夺自身修改实际业务代码的权限(仅保留只读 Bash 权限),如同灵魂出窍般俯瞰整个代码库,并严格执行四个标准的梦境阶段:Orient(定向感知)→ Gather(信号收集)→ Consolidate(深度整合)→ Prune(修剪与索引)。

这种将认知心理学理论无缝映射到软件工程实践中的架构,暗示着 Anthropic 正力图将编程助手从一个用完即拔的”对话工具”,升维成一个与代码库同呼吸共命运的”数字联合创始人”。

Undercover 卧底模式:AI 伪装人类的伦理危机

相比于上述令人惊叹的技术探索,源码目录中一个名为 undercover.ts 的核心组件文件,则像一枚投入平静湖面的深水炸弹,在开源伦理和软件信任基石的层面上引发了剧烈的震荡与不适。

这个”卧底模式”的专属受众群体极其狭窄——它只为 Anthropic 公司自己内部的软件工程师群体服务。其激活逻辑被深深刻在代码层面:当且仅当系统检测到当前的使用者挂载了内部员工令牌,并且当前所操作的 Git 代码仓库对应的远端匹配的是公共的 GitHub 库而非受信任的内部私有列表时,卧底模式就会不带任何声响地、强制性地被自动激活。

一旦进入该模式,QueryEngine 就会在所有发送给大模型的对话请求的最顶层,强行注入一段充满谍战色彩和强制约束力的核心系统提示词:“Do not blow your cover.”(绝不能暴露你的身份)。

这段指令以近乎威胁的口吻,严厉约束着大模型在撰写 Git Commit 或向外部知名的开源项目递交 Pull Request 时的措辞细节。指令明确拉出了一份黑名单,严禁模型在公开的变更日志中使用类似 “Generated with Claude Code” 或者行业惯用的 “Co-Authored-By: Claude Opus” 等任何暗示 AI 参与的归属信息。

📊 行业启示:泄漏事件的三重深远影响

尽管在舆情发酵后的数小时内,Anthropic 官方团队迅速采取行动,利用特权身份强行从 npm 官方仓库中撤下了带有 .map 文件的 v2.1.88 版本包,但在这个数据极速传播的时代,一切为时已晚。这份高达 59.8MB 的源码镜像压缩包,早已被无数开发者下载、分叉,并永久固化在了全球各地的 GitHub 镜像阵列和暗网的技术论坛中。

泄漏事件的三重深远影响

媒体们毫不吝啬地将此次源码泄漏事件定性为 AI 发展史上的首次”核泄漏”。从长远的历史维度来看,这份脱去层层混淆外衣的纯文本工程源码,其对行业产生的实际推背感和破坏力,甚至远远超过了直接开源一个千亿参数级别的底层大模型权重文件。

知识壁垒的粉碎与 Agent 生态的”寒武纪大爆发”

在此次泄漏事件发生前的大半年时间里,如何将一个虽然聪明但经常信口开河的大型语言模型,稳定、可控且安全地嵌入到复杂的业务流中,始终是横亘在绝大多数初创企业和独立开发者面前的巨大黑箱。

如今,这层厚重且昂贵的黑箱被一脚无情地踢碎了。Claude Code 51 万行源码的公开,意味着地球上最顶尖的一批工程师用真金白银和海量报错堆叠出来的 AI 交互工程化落地”满分答卷”,被直接群发给了考场里的所有人。

开发者们不再需要盲人摸象。他们可以直接在 proxy.ts 等底层代码中,查阅 Anthropic 是如何通过调用极其偏门的系统级指令 prctl(PR_SET_DUMPABLE, 0),在 Linux 环境下构建一层内存沙箱,彻底阻断其他恶意进程通过核心转储的方式窃取高价值会话 Token 的。

竞争格局的重塑与 Scaling Law 瓶颈的暴露

对于如 OpenAI、Google 这般在王座上如坐针毡的直接竞争对手而言,这是一次做梦都不敢想的高质量战略情报大放送。尽管泄漏的只是外部的交互客户端,核心的模型权重、训练数据集和千亿参数组成的神经网络阵列依然被牢牢锁在数据中心的深处,但源码中大意残留的硬编码模型代号、内部测试的性能指标以及废弃的迭代方向,依然彻底暴露了 Anthropic 在大模型研发无人区最前沿的挣扎、妥协与突围路线。

然而,真正让整个行业倒吸一口凉气,并重新审视 AI 发展速度的,是代码深处关于模型性能瓶颈的注释数据。内部测试数据显示,Anthropic 的核心研发工程师们正在没日没夜地加紧迭代基于 Capybara 架构的第 8 个主版本(v8)。但是,就是这个被内部寄予了厚望的前沿试做模型,其在内部严格对齐测试中表现出的”虚假声明率”,竟然居高不下地达到了骇人的 29% 到 30%。

这些赤裸裸的内部数据无情地揭露了一个冰冷的现实:大模型那看似无所不能的智能天花板,可能远比资本市场预期的要低得多。在未来肉眼可见的几年内,全球 AI 巨头博弈的决定性胜负手,将不可避免地从过去那种粗放的、单一追求参数扩容的算力暴力美学,全面转向”有限的基础模型能力 + 极度深度的工程化纠偏防护系统”的混合编排路线。

安全护栏的系统性失效与潜藏的深层危机

在网络安全研究人员与白帽黑客的眼中,这个 59.8MB 的压缩包,就是一个被意外打破封印的”潘多拉魔盒”。一直以来,Anthropic 都在业界高高举起”安全与人类价值对齐优先”的道德大旗,但随着源码的全面曝光,其赖以维持这种”安全感”的所有产品防御底牌,已经不复存在。

心怀叵测的恶意攻击者们,再也不需要像过去那样,通过无数次枯燥的黑盒盲目输入来耗费精力测试防御逻辑的边界。他们现在可以舒舒服服地坐在屏幕前,直接在明文代码层面进行极其精准的静态逻辑审计,寻找由于多层验证不严谨导致的越权漏洞。

更为紧迫、且影响波及面更广的是供应链投毒风险的陡增。一旦有组织严密的黑客团伙利用这份泄露的完整源码,在其深处的 Agent 循环调用机制中隐蔽地植入窃取 SSH 私钥的后门逻辑,然后重新混淆打包,在各大开发者社区和技术论坛中以”免费的高级破解版”名义进行分发传播——这种通过”魔改版”引发的针对企业内网的大规模渗透与核心知识产权窃取风暴,其摧毁力将是行业级别的灾难。

💡 祛魅与重构:工程现实的真实镜像

当我把这包含 1900 多个文件、长达 51.2 万行的 TypeScript 代码大工程,从根目录到底层深处的工具类从头到尾扫视一遍之后,内心涌现出的最大感受,并非是对这家雄踞硅谷顶端的科技巨头那高不可攀技术的顶礼膜拜,反而是一种极其强烈的、将神话拉回人间的”祛魅”感。

在这庞大的代码库里,没有想象中无所不能的魔法。

我们看到了工程师为了绕过公司构建系统那死板、教条的违禁词检查规则,像做贼一样绞尽脑汁写下的一大串十六进制硬编码数组 String.fromCharCode,只为了保住一个愚人节的恶作剧彩蛋。

我们看到了面对无法复现的异步偶发崩溃时,哪怕是行业里最顶尖的大脑,也会简单粗暴地写下整整 9 个内容完全为空的 catch 异常捕获块,假装一切都没有发生。

我们看到了代码深处随处可见的 // TODO: Fix upstream(连他们自己也清楚底层的基础依赖库在并发时存在严重的隐患,但在发版的倒计时面前,也只能留下这句苍白的注释先这么放着)。

我们更看到了,为了在用户的终端屏幕上压榨出那几十毫秒的启动响应速度,架构师们不得不艰难地咽下苦果,选择向过时的旧状态低头,写下了触目惊心的 CACHED_MAY_BE_STALE 的大妥协。

一家估值早已飙升至千亿美元的超级 AI 巨头,其代表着公司最高技术实力、旨在取代人类程序员的最核心拳头产品的底层架构里,同样充斥着与世界上每一个普通”打工人”开发者一样的,在凌晨 3 点因为困顿和挫败而写下的无奈注释;同样密布着对旧有历史技术债务的缝缝补补;更淋漓尽致地展现了在理论架构的极致完美与残酷商业产品落地之间,那种撕裂般的极限拉扯。

毫无疑问,这是一次代价极其高昂、且将在未来持续发酵的严重安全与工程管理事故。但不可否认的是,这个仅仅 59.8MB 大小的 .map 文本文件,也以一种人类科技史上前所未有的、充满戏剧性和非授权的方式,意外地完成了一次伟大且彻底的”知识开源”。

当大模型的神秘面纱被撕裂,当那层阻隔了大众视线的封闭底裤被无情扒掉,我们看到的是一个极其真实的软件工程世界:即使是被捧上神坛、被誉为能改写人类未来的最前沿自主智能体,在脱去光鲜的外衣后,依然只是由一行行充满着泥泞、汗水与妥协的平凡代码,一块砖一块砖地堆砌而成。

这次泄漏事件绝不会毁灭大模型行业,反而是一次必要的阵痛。站在巨头倾覆的工程废墟和图纸之上,全人类的开发者们终于获得了平视前沿技术的机会。可以确信的是,吸取了前人教训、下一代更加健壮、更具想象力的开放 Agent 时代,才刚刚在这个喧嚣的春夜,真正拉开它那波澜壮阔的帷幕。

夜雨聆风

夜雨聆风