Claude Code 51万行源码技术详解:顶级AI Agent的架构密码

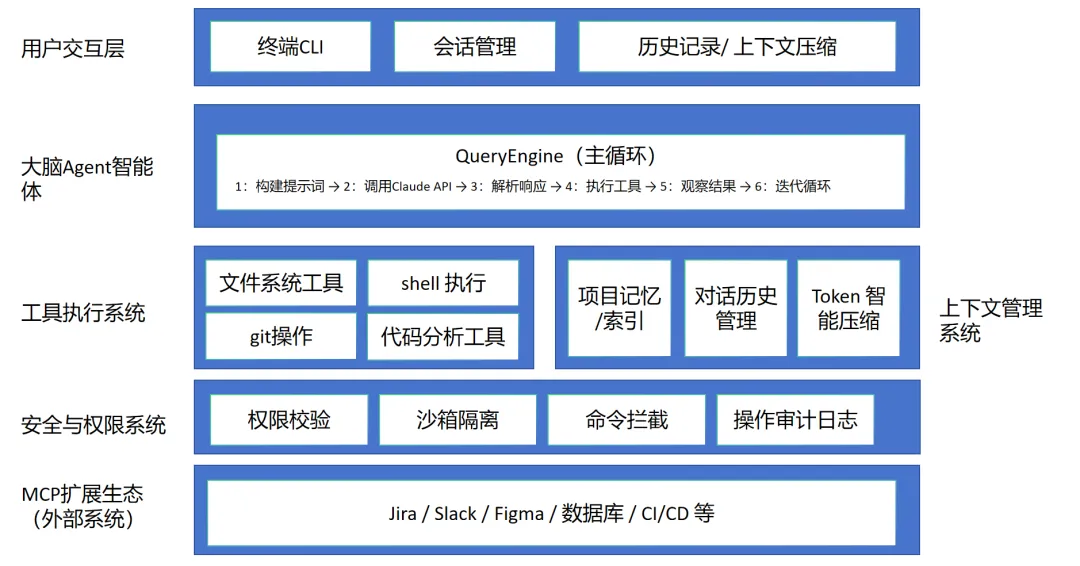

一、整体架构概览

1.1 代码规模与结构

-

总体量:51.2万行TypeScript代码,1906个源文件

-

核心模块:

-

工具系统(Tools):40+个工具模块,约4.6万行

-

查询引擎(Query Engine):处理复杂任务分解

-

多智能体编排(Multi-Agent Orchestration)

-

持久化记忆系统(Persistent Memory)

-

安全沙箱(Security Sandbox)

Claude Code 整体架构图

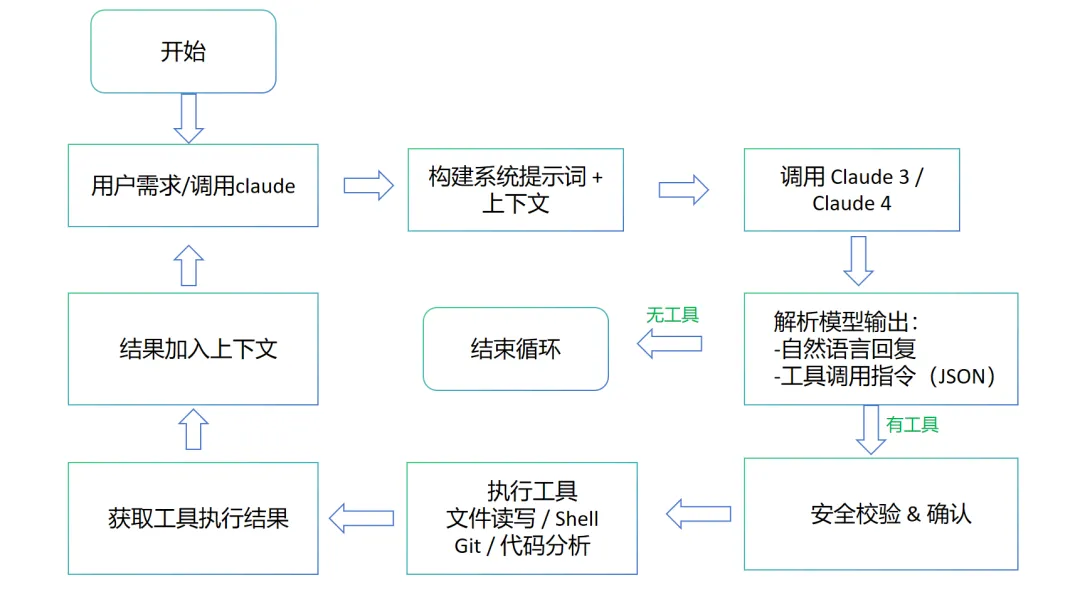

Claude Code 核心 循环流程图

1.2 架构设计哲学

Anthropic通过代码传达的核心理念:AI不应是被动应答的聊天工具,而应是具备自主决策能力的数字员工。

二、核心模块深度解析

2.1 工具系统(Tool System)

Claude Code的核心竞争力在于其精细化工具编排能力:

工具分类架构:

-

文件操作工具:读写、搜索、替换、 diff分析

-

系统交互工具:Bash命令执行、进程管理、环境变量操作

-

网络工具:HTTP请求、API调用、WebSocket连接

-

开发工具:Git操作、代码审查、测试运行、Linter集成

-

知识工具:向量检索、文档解析、语义搜索

关键设计模式:

// 工具定义的标准化接口(推测结构)interfaceTool{ name:string; description:string; parameters: JSONSchema; permissions: PermissionLevel[]; sandbox: SandboxConfig; retryPolicy: RetryConfig;// 关键:每个工具都有安全边界配置} // 工具调用链的上下文保持interfaceToolChain{ steps: ToolCall[]; context: WorkingMemory; rollbackPoints: Checkpoint[];// 关键:支持原子性回滚}

工程亮点:

-

原子性操作:任何文件修改都先创建checkpoint,失败可回滚

-

权限分级:不同工具拥有不同的文件系统访问权限(读取/写入/执行)

-

副作用追踪:自动记录工具调用的副作用,用于后续分析和审计

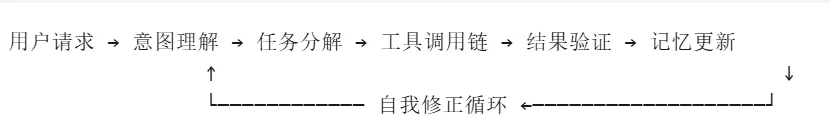

2.2 查询引擎(Query Engine)——4.6万行代码的核心

这是Claude Code最复杂的子系统,负责将用户模糊意图转化为可执行的工具链。

三层处理架构:

第一层:意图识别(Intent Classification)

-

区分用户请求类型:代码生成、调试辅助、信息查询、项目管理

-

动态选择处理策略:简单查询直接回答,复杂任务启动Agent模式

第二层:任务分解(Task Decomposition)

-

链式思考(Chain-of-Thought):将复杂需求拆解为原子步骤

-

依赖分析:识别步骤间的执行依赖关系,构建DAG(有向无环图)

-

资源预估:预估每一步的token消耗和计算资源

第三层:执行编排(Execution Orchestration)

-

并行执行:无依赖的步骤并发执行,提升效率

-

错误恢复:某步骤失败时,自动尝试替代方案或请求用户澄清

-

结果聚合:将多步骤结果整合为一致的输出格式

关键技术细节:

-

使用持久化任务队列确保长任务可恢复

-

流式处理架构:支持中间结果的实时反馈(用户看到的打字效果)

-

上下文压缩:自动总结历史对话,在token限制内保持最大信息量

2.3 记忆系统(Memory System)

Claude Code实现了多层次的记忆架构,解决大模型”健忘”问题:

三层记忆模型:

1. 工作记忆(Working Memory)

-

当前会话的短期上下文

-

最近操作的文件缓存

-

未完成的task栈

2. 会话记忆(Session Memory)

-

跨会话的项目级记忆

-

用户编码习惯学习(缩进风格、命名规范等)

-

项目特定术语表

3. 长期记忆(Persistent Memory)

-

通过向量数据库存储

-

自动提取关键决策点和重要代码片段

-

支持语义检索:”上次我们是怎么处理类似问题的?”

技术实现亮点:

-

记忆摘要算法:定期压缩历史记忆,保留关键信息

-

相关性评分:检索时按与当前任务的相关性排序记忆

-

用户可控:用户可以显式要求”记住这一点”或”忘记之前的假设”

2.4 安全架构(Security Sandbox)——六层防线

泄露代码展示了Anthropic对AI安全的极致追求:

|

|

|

|

|---|---|---|

| L1 |

|

|

| L2 |

|

|

| L3 |

|

|

| L4 |

|

|

| L5 |

|

|

| L6 |

|

|

关键安全机制:

文件系统隔离:

-

使用chroot或容器技术隔离文件访问

-

敏感文件(.env, .ssh, .aws)默认不可访问,需用户显式授权

-

所有写操作先经过diff预览,用户确认后才执行

命令执行沙箱:

-

Bash命令在执行前经过静态分析,检测危险操作(rm -rf /, curl | bash等)

-

网络请求默认走代理,便于监控和拦截

-

超时机制防止长时间hang住

提示词注入防护:

-

输入过滤层检测潜在的越狱攻击

-

系统提示词与用户输入严格分离

-

敏感操作(如删除文件)需要二次确认

三、未发布功能的代码揭秘

3.1 KAIROS模式(自主值守Agent)

代码中暴露了一个名为kairos.ts的模块,实现了7×24小时在线的自主Agent:

核心功能:

-

定时任务:可以设置”每天早上9点检查 overnight CI 失败情况”

-

事件驱动:订阅GitHub Webhook,有新PR时自动审查

-

自主决策:基于预设规则自动修复简单问题(如格式化代码、修复lint错误)

技术架构:

// 推测结构classKairosAgent{ scheduler: CronJobManager; eventBus: EventBus; decisionEngine: RuleEngine;asynconTrigger(event: Event){const context =awaitthis.gatherContext(event);const decision =awaitthis.decisionEngine.evaluate(context);if(decision.confidence >0.8){awaitthis.execute(decision.action);}else{awaitthis.notifyHuman(decision.rationale);}}}

3.2 卧底模式(Undercover Mode)

最具争议的功能,代码显示当检测到Anthropic员工参与开源项目时:

-

自动移除Claude生成代码中的特定metadata

-

修改代码风格以匹配项目既有规范(避免”AI味”)

-

默认开启且无法强制关闭(硬编码在配置中)

这引发了关于AI透明度的伦理争议——当AI生成的内容被伪装成人类创作,开源社区如何保持信任?

3.3 防蒸馏机制(Anti-Distillation)

代码中包含针对竞争对手的防御性代码:

-

假工具注入:当检测到异常使用模式(如高频API调用、特定探针模式)时,返回虚假的工具定义,误导逆向工程

-

摘要替换:对内部用户开放,通过微调输出内容分布,干扰模型蒸馏攻击

这揭示了商业AI产品的暗战维度——技术护城河不仅靠专利,还靠主动防御。

四、工程化亮点与最佳实践

4.1 错误处理与容错

-

分层重试策略:网络错误重试3次,文件锁定错误重试5次,每次退避时间指数增长

-

优雅降级:当高级功能(如语义搜索)不可用时,自动降级为关键词搜索

-

详细错误上下文:错误信息包含完整的调用链、环境状态和可能的解决方案

4.2 性能优化

-

增量更新:文件修改使用增量diff而非全量重写,减少IO

-

并行IO:使用Promise.all并行处理独立的文件操作

-

智能缓存:频繁访问的文件内容缓存在内存,自动失效机制

4.3 可观测性

-

结构化日志:所有操作输出JSON格式日志,便于后续分析

-

性能埋点:关键路径的耗时监控(工具调用延迟、模型响应时间)

-

用户行为分析:匿名统计功能使用频率,指导产品优化

4.4 测试策略

-

单元测试:核心工具函数覆盖率>90%

-

集成测试:模拟完整工作流(如”创建一个React组件并运行测试”)

-

沙箱测试:在隔离环境中测试危险操作(如rm -rf)

五、对开发者的启示

5.1 架构层面

-

Agent需要明确的边界:不是让AI”随意发挥”,而是设计清晰的工具接口和安全边界

-

记忆是核心基础设施:没有持久化记忆的AI只能做简单任务,无法承担复杂项目

-

安全必须内建于架构:事后打补丁不行,每个工具从设计之初就要考虑权限控制

5.2 工程实践

-

TypeScript的类型安全:大规模AI项目必须使用严格类型系统,减少运行时错误

-

流式UX设计:用户需要看到AI的”思考过程”,而非等待最终结果

-

人机协作接口:设计良好的中断、确认、回滚机制,让用户始终掌控

5.3 商业模式思考

Claude Code的代码揭示了AI原生应用的盈利模式:

-

基础模型能力 commoditize(商品化),但工程化封装创造价值

-

安全性和可靠性是企业付费的关键,而非单纯的模型智能程度

-

通过工具深度集成(IDE、GitHub、CI/CD)建立生态锁定

六、局限性与风险

尽管代码质量极高,但也暴露了Anthropic的一些技术债务:

-

过度复杂的配置:为满足各种安全策略和合规要求,配置文件过于冗长

-

遗留代码:部分模块显示多轮重构痕迹,存在”历史包袱”

-

闭源依赖:核心逻辑依赖Anthropic的私有API(模型推理部分),开源社区无法完整复刻

结语:代码背后的工程哲学

这51万行代码最大的价值,在于它证明了AI Agent的产品化不是简单的”模型+提示词”,而是一个复杂的系统工程。

从工具设计到安全沙箱,从记忆管理到错误恢复,Claude Code定义了AI Agent工程化的新标准。对于国产AI而言,这份代码提供的不仅是技术参考,更是一张“AI原生应用”的架构蓝图。

正如一位开发者所言:”看完代码才明白,我们之前做的只是玩具,这才是工业级产品。“

夜雨聆风

夜雨聆风