1. openclaw安装

curl -fsSL https://openclaw.ai/install.sh | bashnpm install -g openclaw@latestopenclaw onboard --install-daemongit clone https://github.com/openclaw/openclaw.gitcd openclawpnpm installpnpm ui:build首次运行时自动安装 UI 依赖pnpm buildpnpm openclaw onboard # 启动配置向导

2. openclaw配置

在执行pnpm openclaw onboard命令后,会进行配置向导页面,根据需要选择即可。

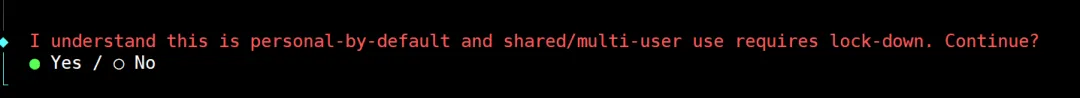

第一步选择Yes, 按回车键。

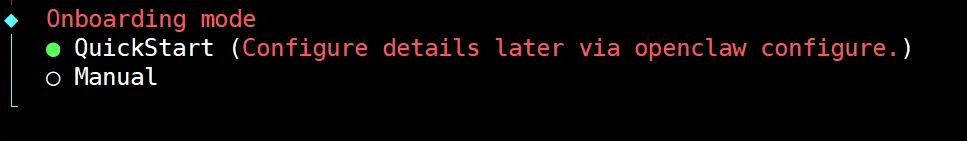

第二步选择QuckStart

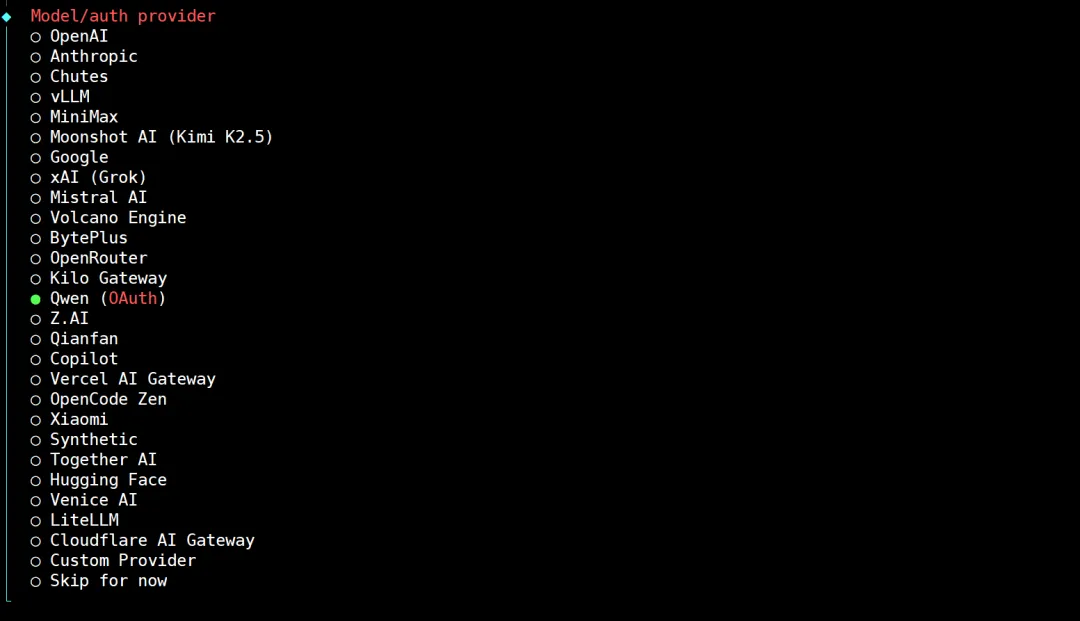

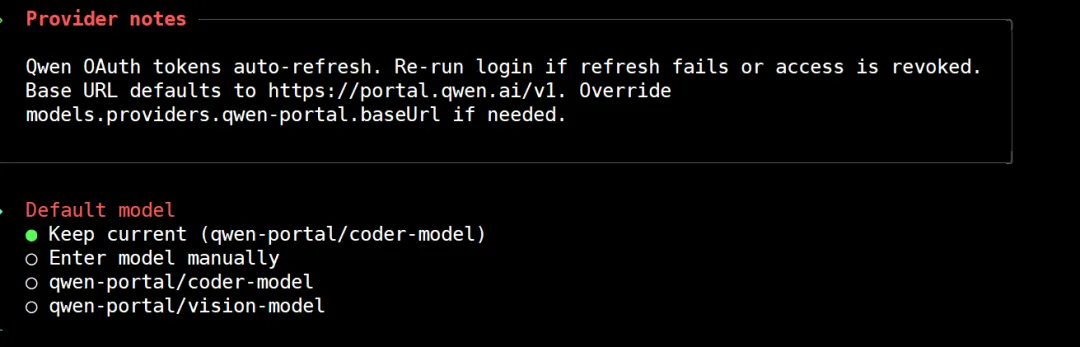

第三步选择模型,我们这里选择Qwen

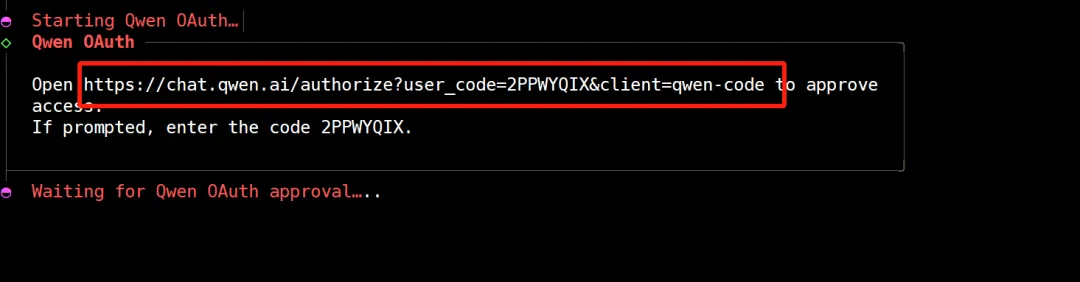

第四步复制上面的链接到浏览器,需要你有qwen账号,注册好登录授权就好。这好像是一个国外的qwen地址,这里先不用管,后面我们可以通过配置文件来修改使用的模型。

登录后进入界面如下:

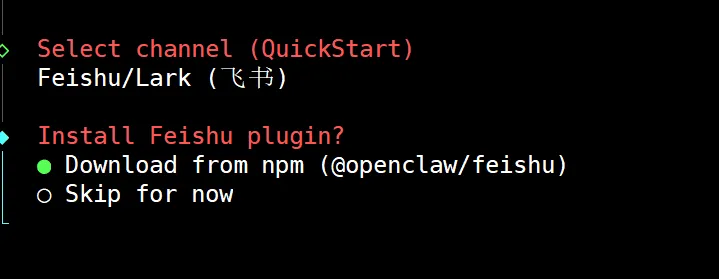

回车后,进入第五步,选择channel

这里我们选择Feishu/Lark(飞书)

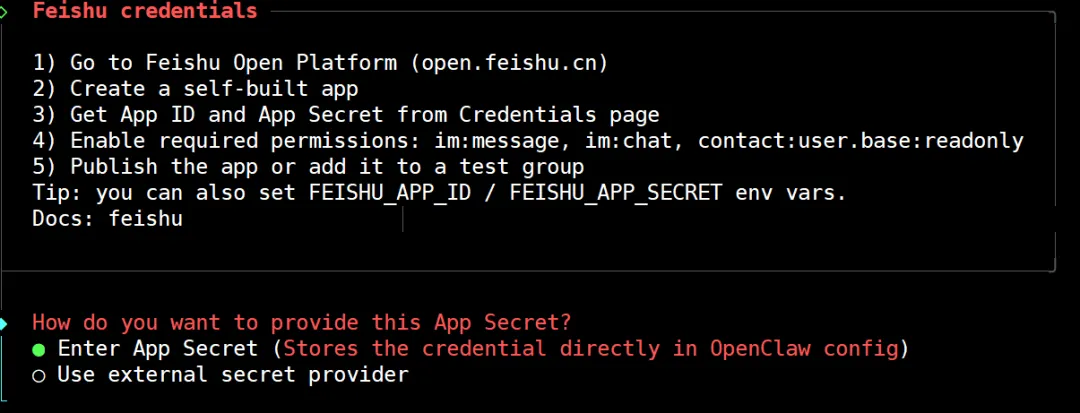

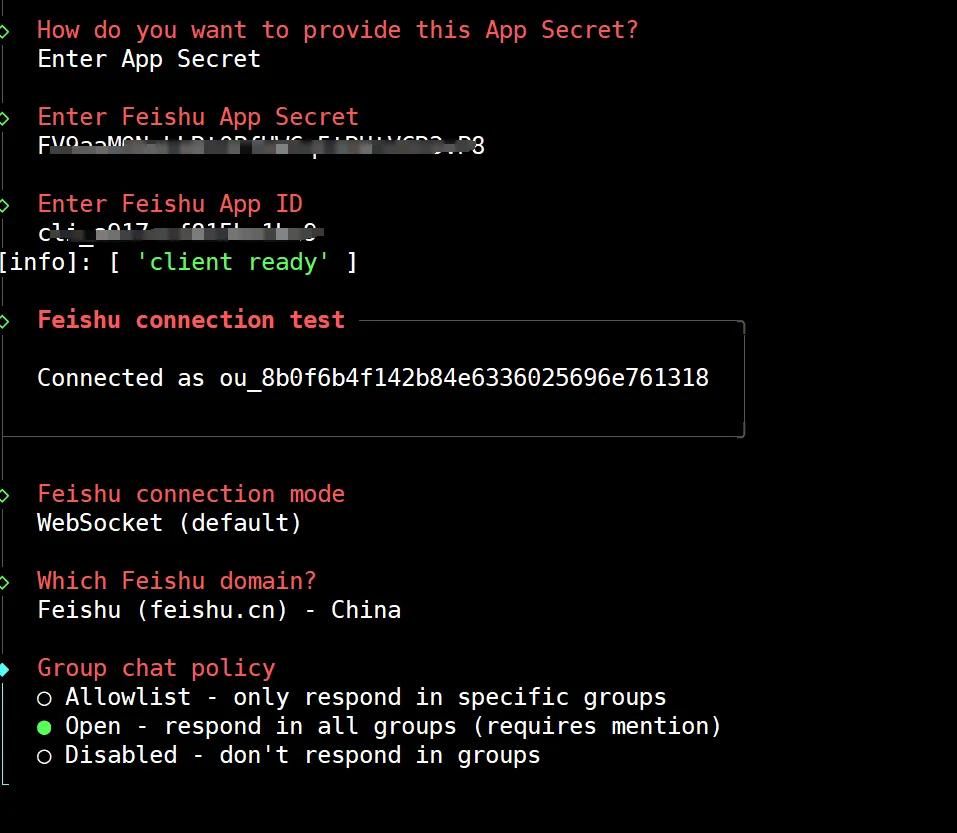

回车后,会安装Feishu plugin, 安装好后,要求输入App Secret.

App Secret如何来呢,我们移步到官网文档,配置消息渠道/飞书这一章即可,根据操作步骤一点一点来。

我们一起来操作下:

1) 打开地址:https://open.feishu.cn/app

2)创建企业自建应用

3)复制App ID, App Secret

4) 配置应用权限

在权限管理页面,点击批量导入按钮,粘贴以下 JSON 配置一键导入所需权限:

{"scopes":{"tenant":["aily:file:read","aily:file:write","application:application.app_message_stats.overview:readonly","application:application:self_manage","application:bot.menu:write","cardkit:card:write","contact:user.employee_id:readonly","corehr:file:download","docs:document.content:read","event:ip_list","im:chat","im:chat.access_event.bot_p2p_chat:read","im:chat.members:bot_access","im:message","im:message.group_at_msg:readonly","im:message.group_msg","im:message.p2p_msg:readonly","im:message:readonly","im:message:send_as_bot","im:resource","sheets:spreadsheet","wiki:wiki:readonly"],"user":["aily:file:read","aily:file:write","im:chat.access_event.bot_p2p_chat:read"]}}

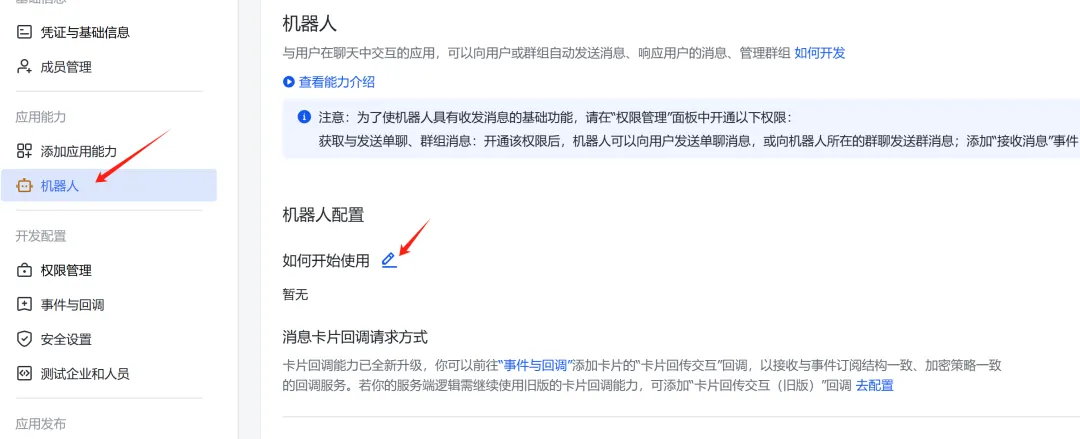

5)启动机器人能力

6) 回到前面openclaw向导,把App Secret, App Id复制进去

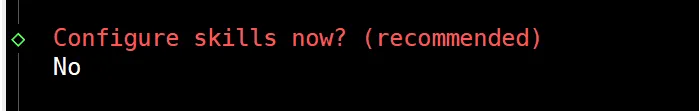

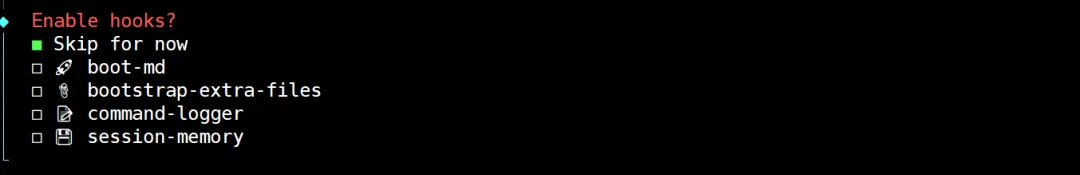

7)我们暂时不配置skill , 选择No

8) hooks我们也跳过

9)配置好后退出,我们启动网关 ( 如果是远程连接,需要退出重新连接,openclaw命令才会生效)

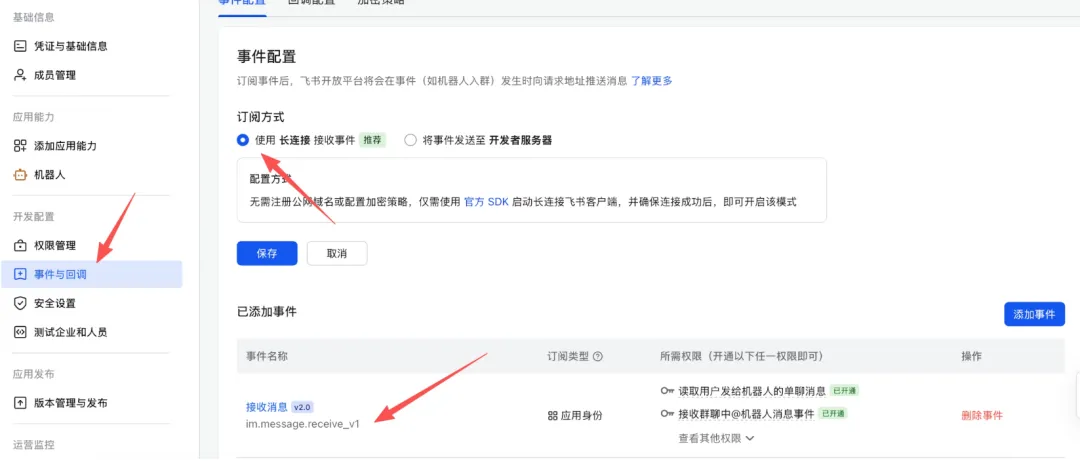

openclaw gateway &10) 飞书配置事件订阅

在事件订阅页面:

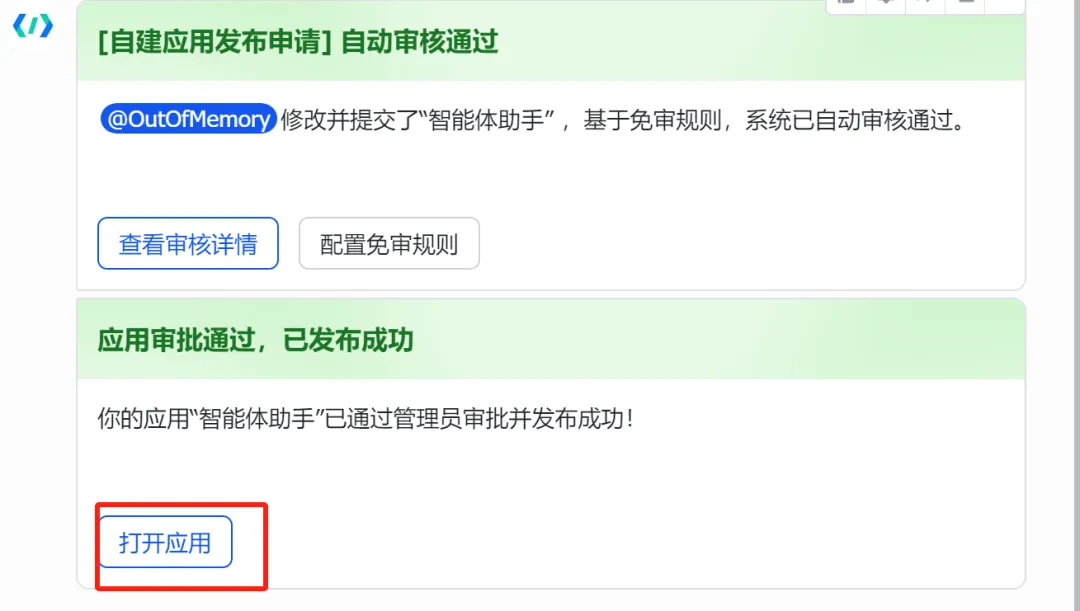

11)发布应用

12)进入飞书,打开应用

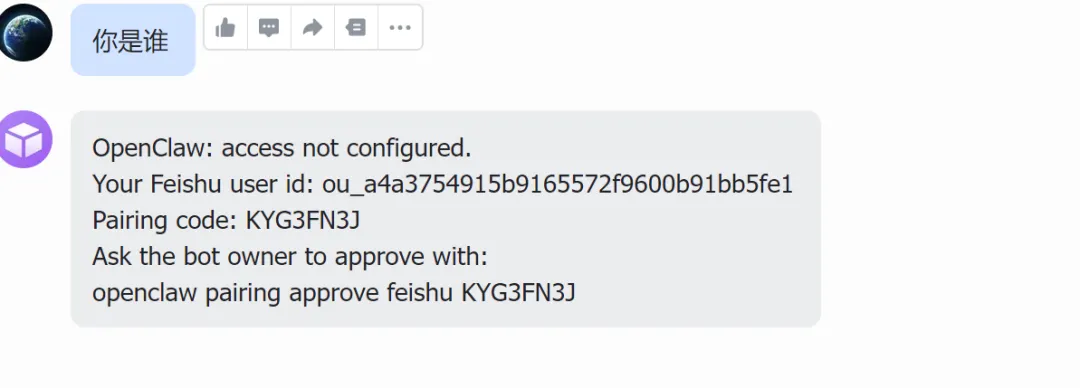

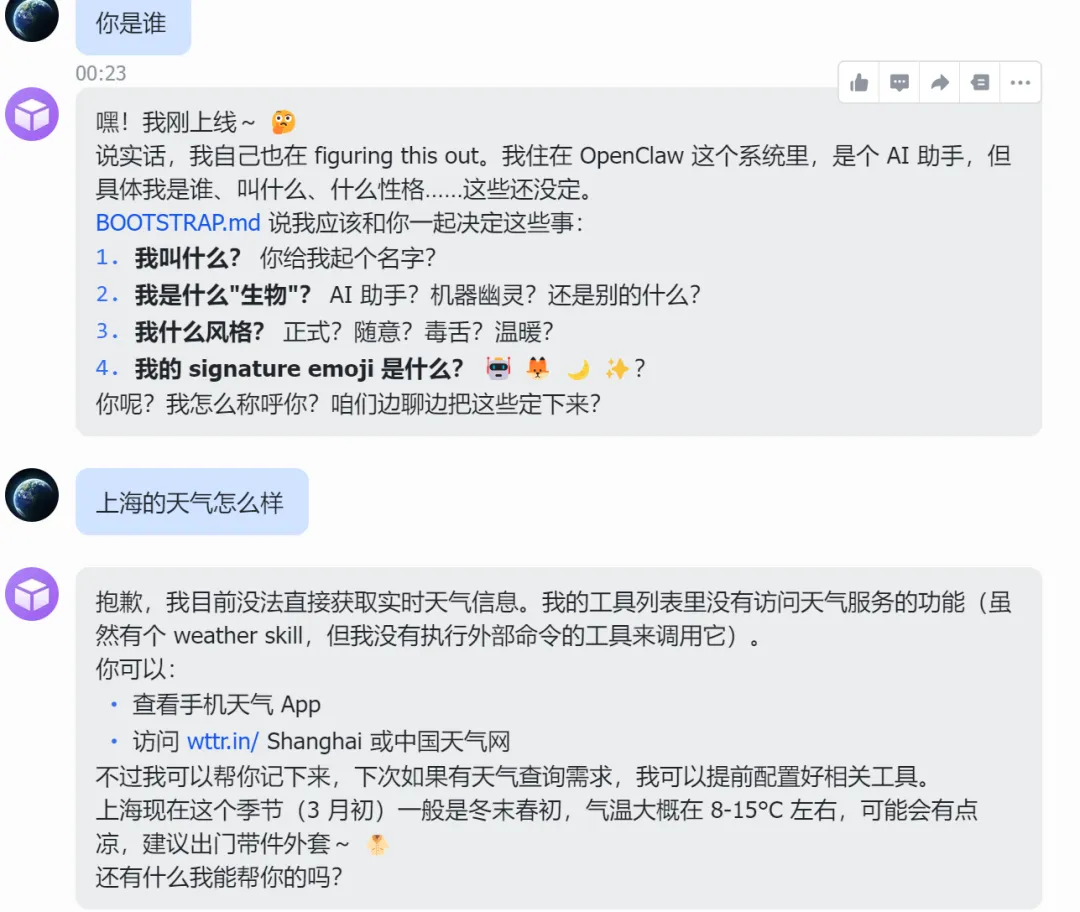

进入我们创建的智能体助手,随便问候一下,显示“未配对”

此时,运行如下命令即可:

openclaw pairing approve feishu KYG3FN3J好了,现在可以使用飞书与智能体聊天了。

3. 通过Web访问

Gateway的端口是18789, 我们发现通过192.168.44.130:18789是无法访问的,只能通过127.0.0.1访问, 因为在配置文件里配了bind为loopback的,我们修改配置文件~/.openclaw/openclaw.json

"gateway":{"bind":"loopback",

改成:

"gateway":{"bind":"lan",

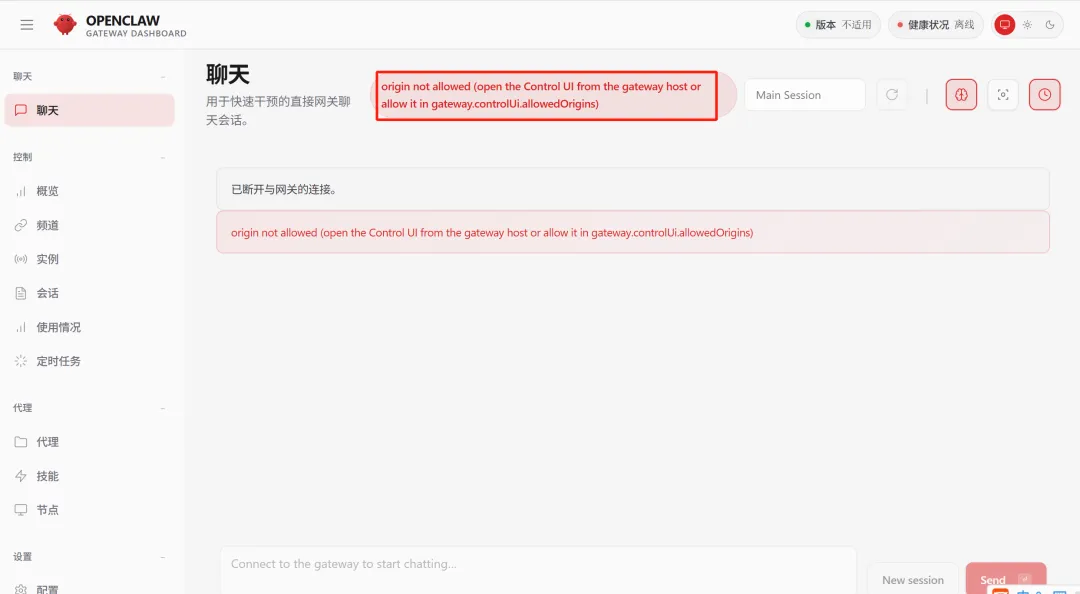

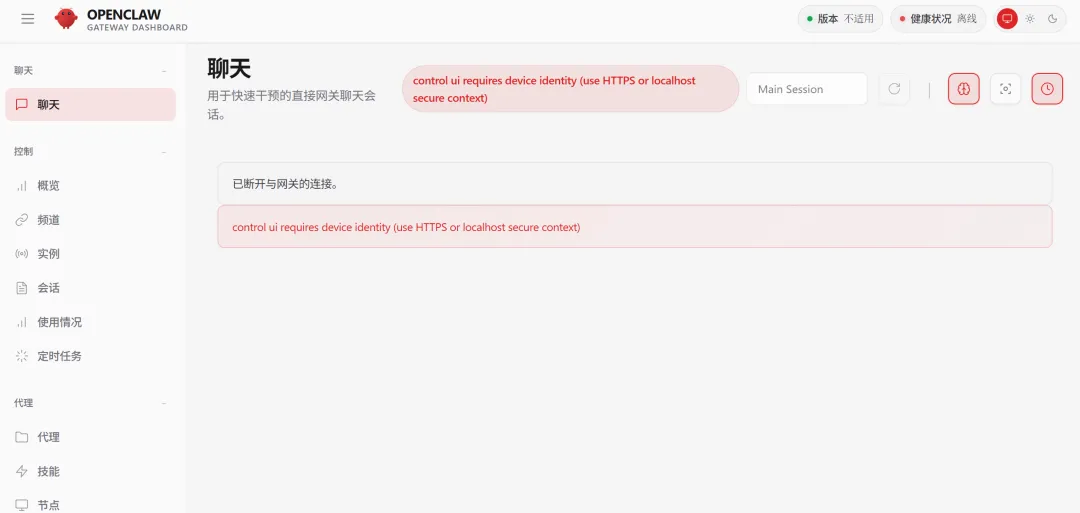

修改好后,发现可以访问网站了,但是有提示用不了

根据提示增加allowdOrigins配置:

"gateway":{"bind":"lan","controlUi":{"enabled":true,"allowedOrigins":["http://192.168.44.130:18789"],},

再次访问显示:

好了,招都使完了,明确提示需要https或者localhost访问。这里我们来配置nginx,通过nginx来配置https代理访问。

安装nignx:

sudo apt install nignxopenssl生成证书(这里简化了,没有再生成自签名的服务端证书,直接使用根证书了)

openssl genpkey -algorithm RSA -out root_private_key.pem -pkeyopt rsa_keygen_bits:4096openssl req -new -key root_private_key.pem -out root_csr.pemopenssl x509 -req -days 3650 -in root_csr.pem -signkey root_private_key.pem -out root_certificate.pem -extensions v3_ca

配置/etc/nginx/nginx.conf

server {listen443 ssl http2;server_name _;ssl_certificate /etc/nginx/ssl/root_certificate.pem;ssl_certificate_key /etc/nginx/ssl/root_private_key.pem;location / {proxy_pass http://localhost:18789/;proxy_http_version1.1;proxy_set_header Upgrade $http_upgrade;proxy_set_header Connection "upgrade";proxy_set_header Host $host;proxy_set_header X-Real-IP $remote_addr;proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;proxy_set_header X-Forwarded-Proto $scheme;}}

配置~/.openclaw/openclaw.json

"gateway":{"bind":"lan","controlUi":{"enabled":true,"allowedOrigins":["http://192.168.44.130:18789","https://192.168.44.130"],"allowInsecureAuth":true},

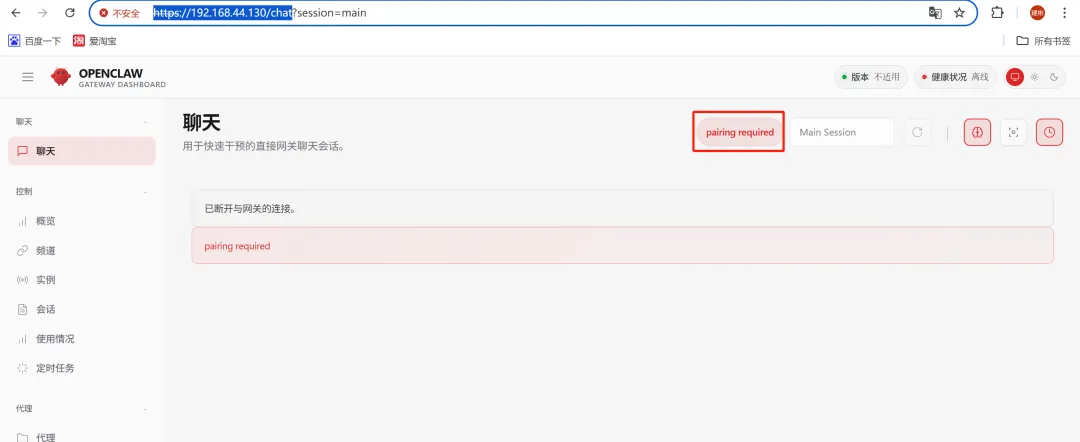

访问:https://192.168.44.130?token=be79229ed362c08a89ae88980d16dc66f5b90f44bc847220

这里的openclaw.json里面的gateway节点下面的auth里面的token

这时候显示如下:

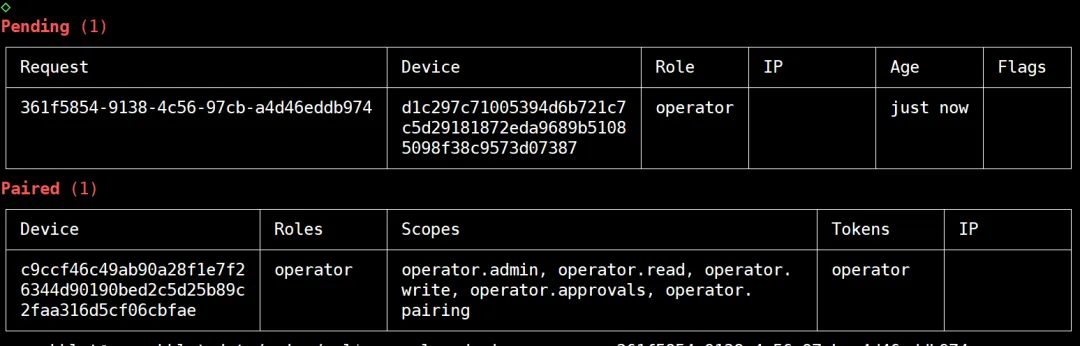

在服务器进行同意设备配对,具体命令如下:

openclaw devices list显示设设备:

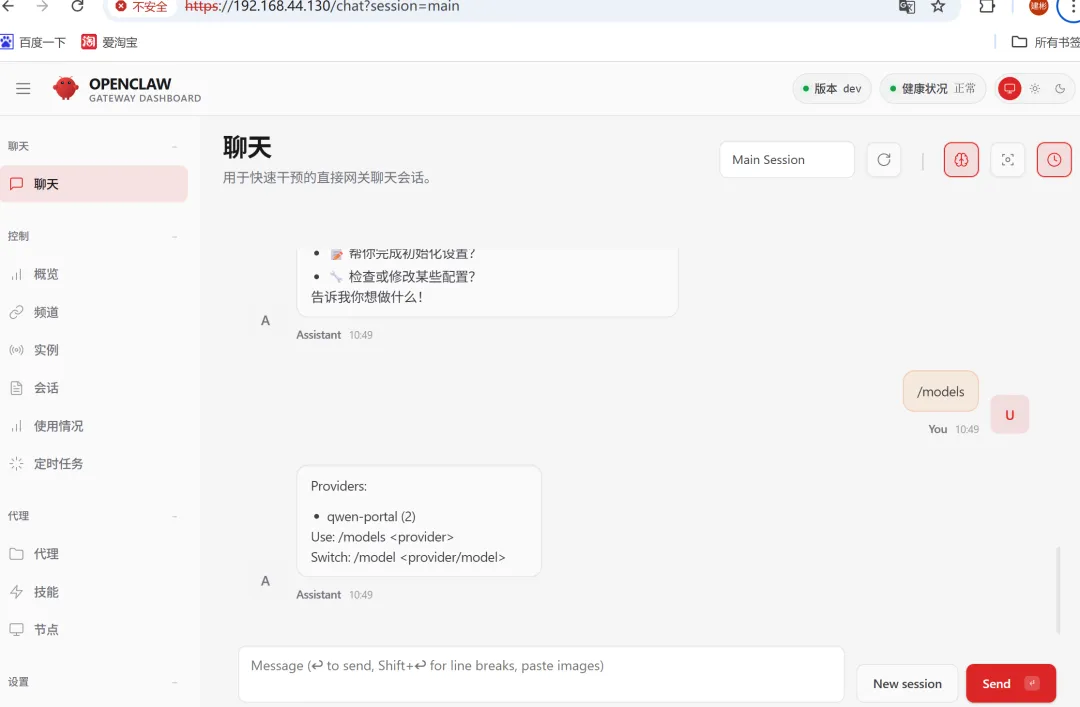

openclaw devices approve 361f5854-9138-4c56-97cb-a4d46eddb974刷新页面,发现可以使用了。

写在最后:

好了,今天的内容就讲到这里了,若有收获,请点赞、转发、收藏。若有疑问,欢迎留言提问。

夜雨聆风

夜雨聆风