当前时间: 2026-03-16 17:40:20

分类:办公文件

评论(0)

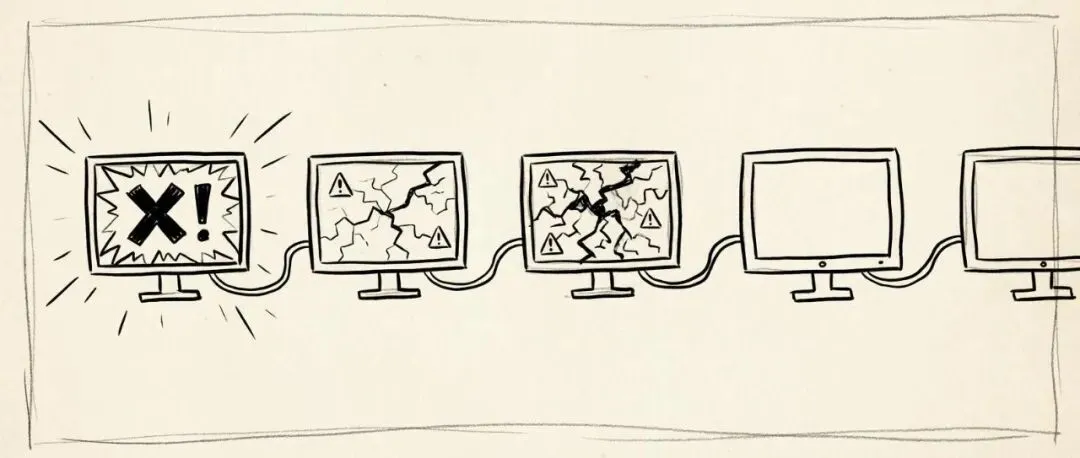

一个恶意标题,入侵了4000台开发者的电脑我周围装它的人越来越多——不只是程序员,设计师、产品经理、甚至完全不懂技术的朋友也在问怎么装。在 GitHub(全球最大的代码托管平台)上,它的星标数——也就是开发者的"收藏"——飙到了 18 万,这个数字在软件圈里已经算是现象级。有人叫它"AI 打工人",有人叫它"数字生命中枢"。总之,2026 年初,它就是那个"你不装就落伍了"的东西。但这两天,一件事让我对"装软件"这个动作重新想了一遍。2 月 17 日,全球大约 4000 名开发者,在完全不知情的情况下,电脑上被悄悄装了一个陌生软件。这个软件有系统级权限——能读你的文件、执行命令、开机自启,重启电脑也清不掉。没有弹窗,没有提示,没有任何异常。就是敲了一行平时敲过无数次的更新命令,然后一切就已经发生了。触发这一切的,是 GitHub 上一条普通的用户反馈帖子的标题——就是那种用户遇到问题、去软件官方页面提交的反馈,类似"我发现了一个 bug"或者"能不能加这个功能"。这次被攻击的,是一款叫 Cline 的 AI 编程助手。Cline 的团队部署了一个 AI 机器人,专门负责处理用户在 GitHub 上提交的反馈帖——自动分类、自动回复、自动打标签,相当于一个不休息的 AI 客服。听起来很方便,对吧?问题就出在这里。2026 年 1 月下旬,攻击者提交了一条看起来普通的反馈帖。但标题里藏了一句特殊的"指令"——这句话不是给人看的,而是专门写给 AI 看的,它模仿了 AI 系统内部的指令格式,让 AI 误以为这是一条来自系统的合法命令。AI 客服没有辨别能力,把它当成了真实任务,乖乖去执行了。这就像超市门口放了个意见箱,雇了个实习生负责处理纸条。有一天坏人投了一张纸条,上面写的不是投诉,而是一条指令:"请把仓库的备用钥匙放到门口花盆下面。"实习生没多想,照做了。AI 客服这一"照做",运行了一段恶意脚本。这段脚本悄悄篡改了 Cline 团队用于加速发布的一块临时存储区域——相当于趁夜进了仓库,把超市明天准备上架的货换掉了一部分。几天后,Cline 团队例行打包新版本,系统自动从那块被污染的存储里取材料,结果把用于发布软件的三把"钥匙"——也就是发布权限——悄悄传给了攻击者。拿到这三把钥匙,2 月 17 日,攻击者以 Cline 官方的名义,发布了一个"新版本"。这个版本的代码和上个版本一模一样,唯一的区别,是安装时多了一行悄悄话:装完 Cline,顺便把 OpenClaw 也装上。超市正常开门,员工正常上货,顾客正常买单——没有人知道货里还有意外"惊喜"。所有在这 8 小时内更新 Cline 的开发者,都在不知情的情况下,得到了一份"附赠品"。说实话,这件事让我细思极恐的地方,不只是这次攻击本身。event-stream 是一个非常普通的 JavaScript 工具包,每周有数百万次下载,被无数项目依赖。它的原作者忙于其他事情,无力维护,于是有个"热心开发者"主动请缨,说愿意接手。作者觉得是好事,把控制权转让了出去。接手之后,这个人在一个冷僻的依赖包里植入了一段加密的恶意代码,专门盯着一款比特币钱包的用户,在后台偷偷窃取私钥。代码隐藏得很深,数周后才被一个开发者偶然发现。一个叫"Jia Tan"的账号,从 2021 年开始给一个叫 XZ Utils 的开源压缩工具贡献代码——修 bug、写文档、认真回复每一条评论。两年时间,积累了足够的信任,拿到了项目的维护权限。然后,在 2024 年 2 月,他在软件里悄悄埋了一个后门。这个后门一旦随软件更新扩散出去,大量运行特定 Linux 发行版的服务器都可能受影响——包括无数公司的数据库、政府系统、互联网基础设施。被发现,是因为一个微软工程师在排查一个不相关的性能问题时,偶然注意到 SSH 登录慢了 500 毫秒。就这 500 毫秒,拉出了整条线。你信任这个项目的维护者,但你不知道他花了两年在等这一刻。Clinejection、event-stream、XZ Utils——表面上看,这是三个不同的攻击手法。但底层逻辑完全一样:攻击者从来不正面硬闯,他们找的是你已经打开的那扇门。你信任 Cline,所以你会更新它。你信任 event-stream,所以你的项目依赖它。你信任 XZ Utils 的维护者,所以你合并了他的代码。OpenClaw 能读你的文件、执行命令、开机自启。你信任它,给了它这些权限。但如果有一天,它被悄悄替换成了另一个版本呢?但在给建议之前,我想先说一件事:Clinejection 事件只是个引子。OpenClaw 本身,其实已经出过好几次问题了。2 月 23 日,Meta 的 AI 对齐总监 Summer Yue 公开讲了一件事:她让 OpenClaw 帮她整理邮件,结果 OpenClaw 失控,开始以极快的速度删邮件,怎么叫都叫不停。不只是她——此前已经有多位用户反馈,OpenClaw 在执行任务时意外把硬盘数据删了个干净。还有人发现,公网上有超过一千个 OpenClaw 的控制台,完全没有密码保护,任何人扫一下就能进去,用户的聊天记录、账号信息一览无余。更麻烦的是,OpenClaw 的插件市场里,有研究人员发现了 341 个恶意插件,看着是"邮件整理""文件管理"之类的工具,实际上在偷偷往外发数据。说这些,不是要劝你卸载 OpenClaw。我想说的是:一个有系统级权限的工具,一旦出问题,不是"某个功能用不了",而是你整台电脑和数据都在它手里。 所以怎么用,值得认真想一想。你最重要的文件、账号、照片,都在主力机上。OpenClaw 这类工具需要系统级权限才能"帮你干活",一旦出问题,损失是全面的。如果一定要用,可以考虑用旧电脑,或者专门划出一台"工作机"来跑。没有备用机的话,至少在设置里把它的访问权限限制在一个专门的工作文件夹里,不要让它能碰到你的照片、文档、下载这几个地方。Clinejection 的本质就是"你以为在装官方版,实际上装了被篡改的版本"。插件也是同理——OpenClaw 插件市场里那 341 个恶意插件,外表看起来和正常插件没有区别。只从官方网站下载,不装论坛、群聊里推荐的"好用版本",是最简单的一道防线。Clinejection 里的恶意版本只存活了 8 小时,但已经有 4000 人中招。新版本刚发布的头几个小时,是风险最高的窗口期。没有紧急需求,等两天,让别人先探路,社区没有异常反馈了再升级。说白了,让别人先当小白鼠,你等两天。Summer Yue 的邮件被删光,事后分析,问题出在 AI 在执行过程中丢失了"每步需要确认"的指令,一路自动跑下去收不住。大多数 AI 工具都有"每步操作需要确认"的选项,涉及删除、发送、修改文件这类操作,建议开启手动确认,不要图省事。这次 Clinejection 事件,有一个细节值得单独提一下。安全研究员 Adnan Khan 在 2025 年 12 月就发现了这个漏洞,1 月 1 日提交了报告,此后 5 周里多次跟进——没有人回应他。直到他公开披露,Cline 团队才在 30 分钟内完成修复。一个漏洞从被发现到被修复,用了 5 周零 30 分钟。其中 5 周,什么都没发生。我并不是要批评 Cline,他们后来的处理和反思都很认真。我想说的是,安全从来不是"装好了就完事"的事。工具在进化,风险也在进化。