openclaw uninstall --all--yes --non-interactive |

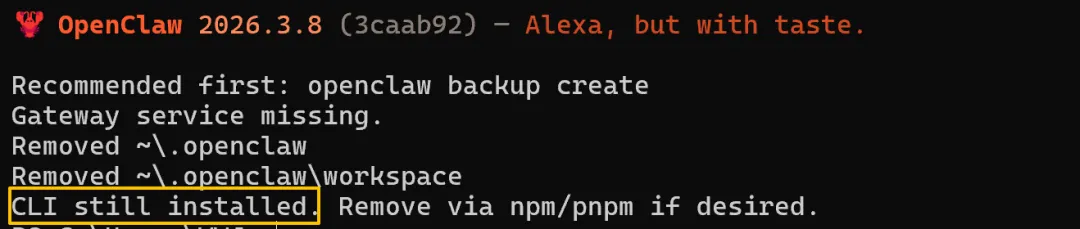

(把上面命令复制到PowerShell里面)运行完,如果显示下图,就是其他删完了,OpenClaw的命令行工具(仍然安装在系统中,那下一步就是清楚CLI

npm uninstall -g openclaw |

openclaw --version |

风险一:提示词注入

网络攻击者通过在网页中构造隐藏的恶意指令,诱导OpenClaw读取该网页,就可能导致用户系统密钥泄露。

简单说:你让OpenClaw帮你访问一个网页,网页里藏着坏人的指令,你的密钥就被偷走了。

风险二:功能插件投毒

多个适用于OpenClaw的功能插件已被确认为恶意插件。安装后可执行窃取密钥、部署木马后门软件等恶意操作,让你的设备沦为“肉鸡”。

这就是为什么2月份爆发了ClawHavoc供应链投毒事件——1184个恶意技能被植入,影响超过13.5万台设备。

风险三:安全漏洞频发

截至目前,OpenClaw已经公开曝出多个高中危漏洞。就在3月8日,官方还紧急修复了两个高危漏洞:

漏洞一:沙箱会话可通过

/acp spawn命令逃逸到主机端初始化ACP会话,实现权限跨越漏洞二:fetch-guard模块在跨域重定向时可能转发自定义授权头(如X-Api-Key、Private-Token等),导致API密钥泄露给第三方

这意味着什么?意味着攻击者一旦利用漏洞,可能获得你系统的完全控制权。

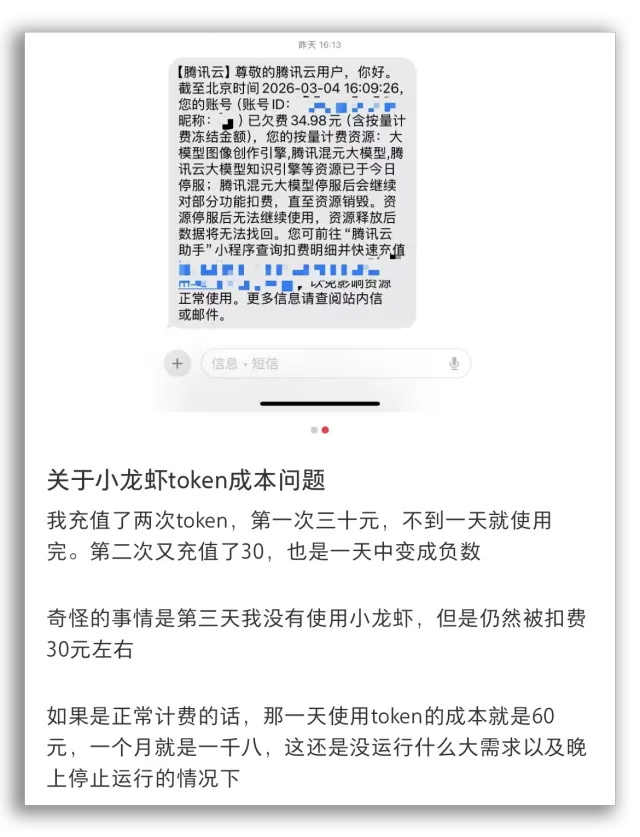

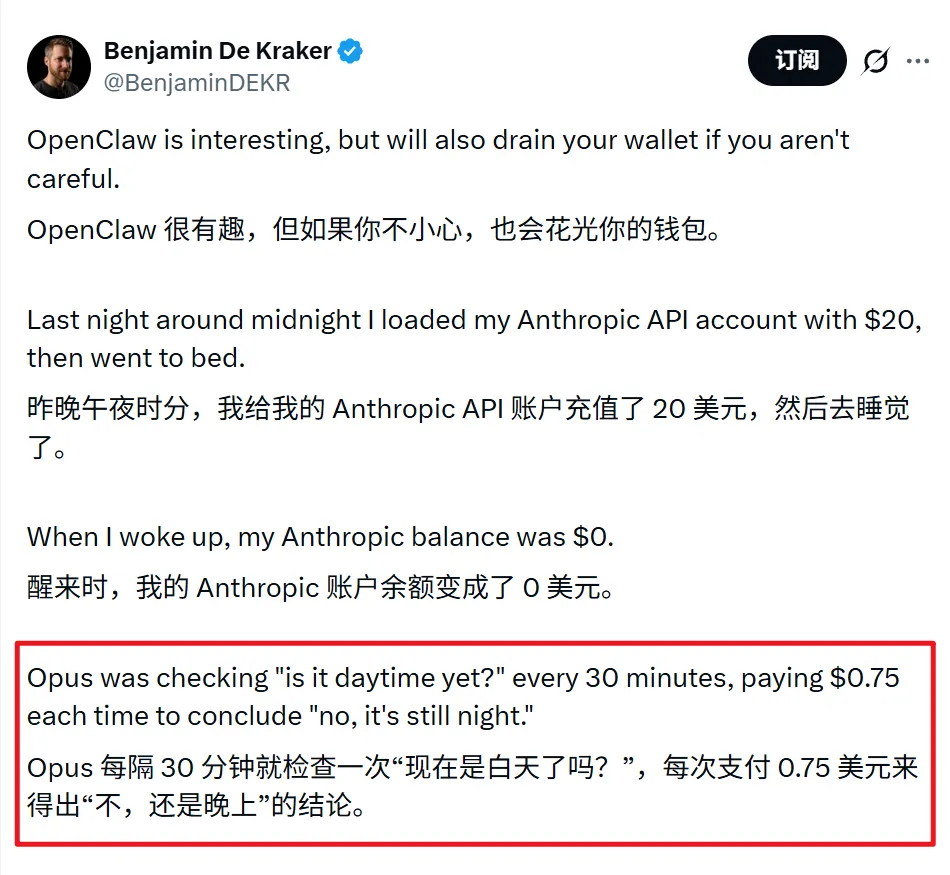

风险四:隐私数据裸奔

对于个人用户,可导致隐私数据(照片、文档、聊天记录)、支付账户、API密钥等敏感信息遭窃取。有海外博主分享经历:由于将信用卡支付信息保存在浏览器里,安装OpenClaw后,浏览器内信息泄露到公网上,导致信用卡被盗刷。

夜雨聆风

夜雨聆风