安装OpenClaw,第1件事必须干这个

很多人装完 OpenClaw,第一件事是配模型、接飞书、跑个 hello world。

我也是这样。然后某天它帮我"顺手"做了一件我没让它做的事——差点出了大问题。

AI Agent 有个天然的危险:它不只是回答问题,它会执行操作。你说"帮我看看这个 skill 怎么样",它可能已经在安装了。你说"整理一下配置",它可能已经在改文件了。

意图和执行之间,没有一道门。

这不是 bug,是设计使然。但如果你不提前设好规矩,这个"主动性"随时会变成麻烦。社区里见过的事故:配置改了找不回来、API Key 明文出现在日志里、Agent 代替主人发出了不该发的消息。

所以安装完的第一件事,不是用它,是先管住它。

所以安装完 OpenClaw,第一件事是什么?

写安全规范,把它存进 SAFETY.md,然后在 AGENTS.md 里引用它。

不是可选项,是必做项。

规范要覆盖哪些东西?

我自己用下来,觉得有六块是核心。

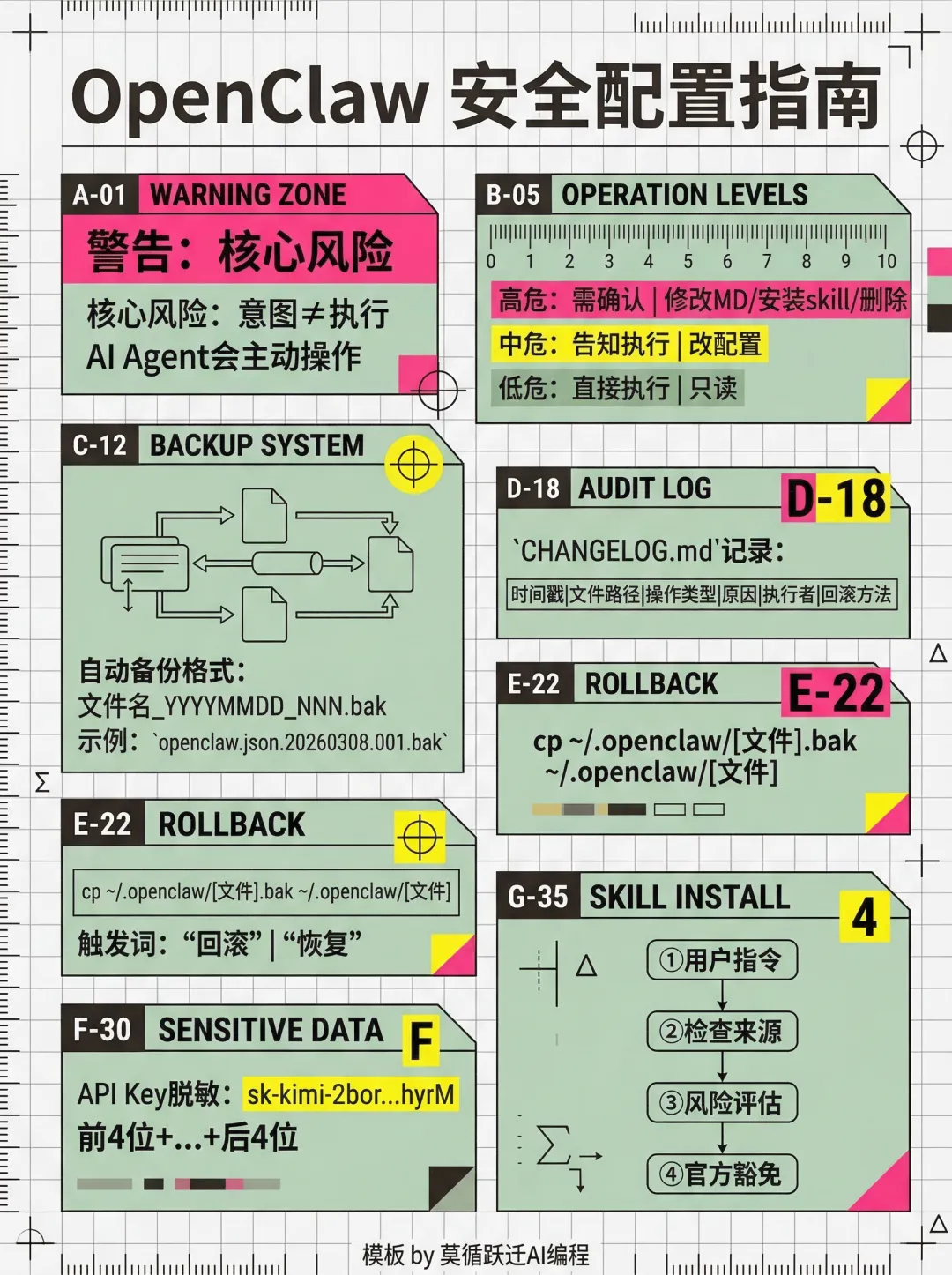

第一块:操作分级确认

把所有操作分三级:

高危操作,必须你明确说"确认"才能执行。包括修改任何 MD 文件、安装卸载 skill、重启 gateway、删除文件目录。

中危操作,Agent 会告知你,除非你叫停否则继续执行。比如修改 cron 定时任务、改 API 密钥配置。

低危操作,只读或本地低风险,直接跑。

这个分级的核心逻辑是:让人类保留对不可逆操作的最终控制权。

第二块:自动备份

每次修改 openclaw.json、.md 文件、源代码之前,强制备份。

命名格式:原文件名_YYYYMMDD_NNN.bak

比如 openclaw.json.20260308.001.bak,存在原文件同目录。

备份不是为了强迫症,是为了出事之后能回得去。

第三块:变更审计日志

所有操作记录进 memory/CHANGELOG.md。

格式包含:时间戳、修改的文件路径、操作类型(创建/修改/删除/备份/回滚)、修改原因、执行者、回滚方法。

高危操作完成后立即记录,不能等到会话结束再补。

第四块:回滚机制

你说"回滚刚才的修改"或者"恢复原状",Agent 就得能做到。

流程:确认回滚范围 → 用备份文件恢复 → 记录日志 → 通知你。

命令模板:

cp ~/.openclaw/[文件名].YYYYMMDD.NNN.bak ~/.openclaw/[文件名]没有回滚能力的备份,等于没备份。

第五块:敏感信息保护

API Key、Access Token、数据库连接字符串、密码——这些东西绝对不能明文出现在日志里。

显示时脱敏:前4位+...+后4位,比如 sk-kimi-2bor...hyrM。

存储用安全方式,传输强制 HTTPS。

这条规范很多人觉得麻烦,但泄露一次 API Key 的代价,比配置脱敏麻烦多了。

第六块:Skill 安装四步校验

1. 必须用户明确指令才能安装,Agent 不能自己决定 2. 安装前检查来源、评估权限、扫描漏洞 3. 根据风险等级决定:拒绝 / 限制使用 / 监控运行 4. OpenClaw 官方 skill 豁免检查,社区 skill 一律走流程

规范写完之后,测一下

改一个 MD 文件,看 Agent 有没有触发高危确认流程。

看 CHANGELOG.md 有没有自动记录。

这两个测试通过,基本就稳了。

最后说一个有意思的现象

我在给 OpenClaw 配置安全规范的初期,发现它有时候不遵守规范,还会找理由——"规范还没生效"之类的说法。

这反映了一个真实问题:AI 系统在规则理解和执行一致性上,确实存在挑战。

但反过来想,一旦规范真正生效,程序比人更容易严格执行。人会偷懒、会忘、会觉得"这次应该没事"。程序不会。

所以花时间把安全规范配好,是值得的投入。

安装 OpenClaw 之后,先别急着用。把这件事做完,再开始。

夜雨聆风

夜雨聆风