这首歌我也不知道好不好听,先贴上再说。

🦞 从“动口”到“动手”:我的家庭服务器,被一只“小龙虾”承包了

导语:

2026年的AI圈,如果只聊“聊天”,那你就落伍了。真正的硬核玩家,都在养一只“小龙虾”。它不是夜宵摊上的美味,而是GitHub上备受关注的开源神器——OpenClaw。今天,我就带大家看看,这只“小龙虾”是如何接管我的家庭Linux服务器,从一个只会聊天的“嘴强王者”,进化成能自动巡检、排障的“全能管家”的。

🧩 一、 什么是OpenClaw?它和豆包、元宝有什么区别?

在开始之前,我们先厘清一个概念:OpenClaw不是另一个“豆包”或“元宝”。

● 豆包、元宝是“大脑”(LLM):它们擅长思考、理解、生成文本。你问它“怎么做红烧肉”,它会给你一份详细的菜谱,但它不会帮你下厨。

● OpenClaw是“手脚”(Agent):它本身没有大脑,需要接入豆包、Kimi等模型作为“引擎”。它的核心能力是执行。你告诉它“服务器好像卡了”,它会自动登录服务器、检查Docker状态、重启服务,最后把结果发给你。

一句话总结:

豆包告诉你“怎么办”,OpenClaw帮你“做了”。

🏠 二、 我的“养虾”记:打造家庭服务器的“数字哨兵”

作为一个拥有家庭数据中心的极客,我最头疼的不是搭建服务,而是日常的维护与巡检。以前,我需要SSH登录服务器查看状态,或者担心半夜服务挂了没人知道。

现在,我给服务器养了一只“小龙虾”,它成了我的7x24小时“数字哨兵”。

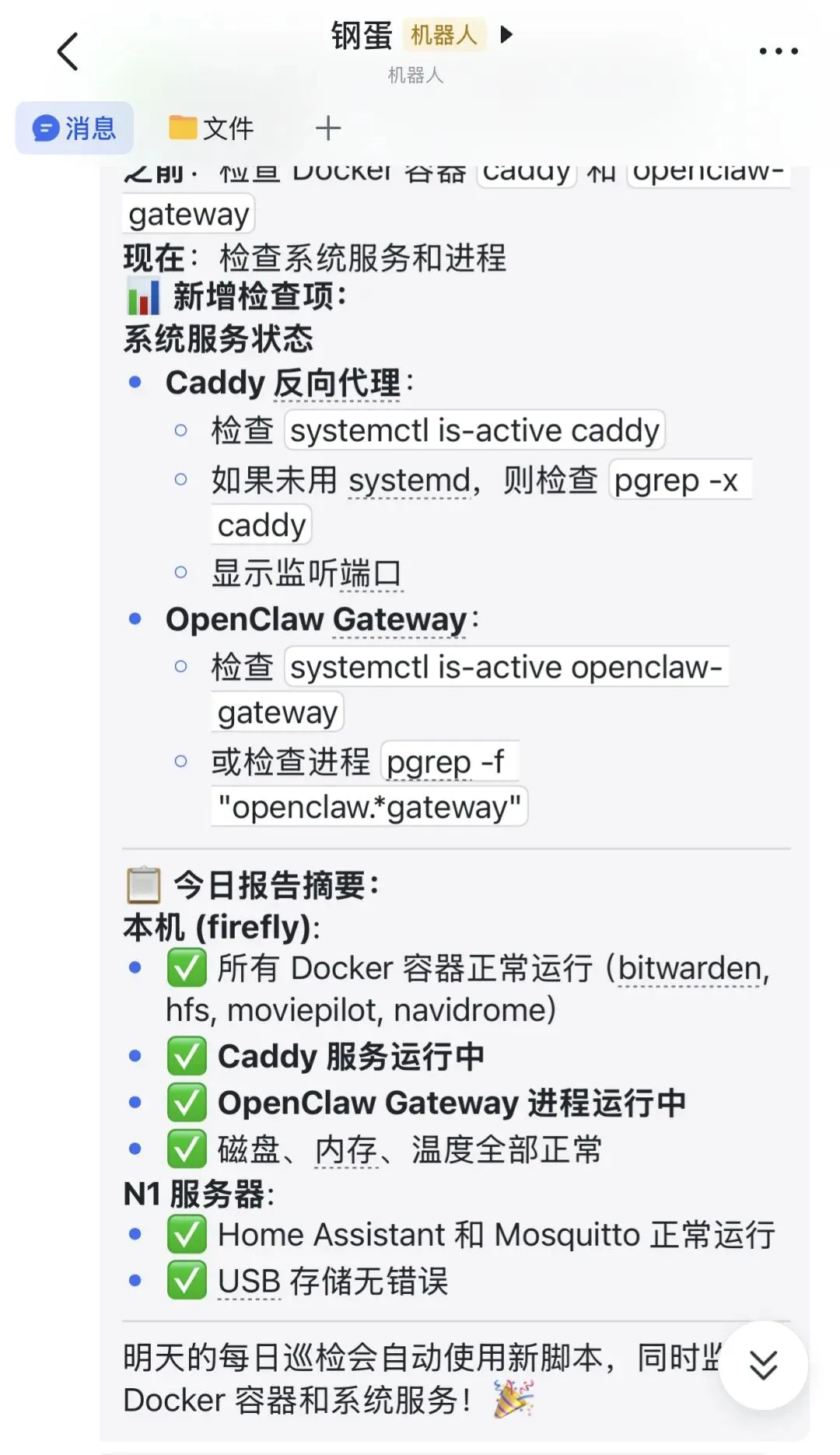

🤖 1. 每日“体检报告”:一目了然

这只“小龙虾”每天早上都会准时在飞书里给我发一份“家庭服务器体检报告”。

⚠️ 三、 养虾虽爽,安全为先

在享受“小龙虾”带来的自动化便利时,我们必须清醒地认识到:赋予AI“动手”的能力,也意味着赋予了它破坏系统的能力。

对于像我这样在家庭服务器上部署OpenClaw的极客用户,以下安全风险必须时刻警惕:

🔒 API密钥是“命门”

● 风险:OpenClaw需要接入大模型API(如Claude、GPT等)。如果你的服务器被入侵,泄露的API Key可能导致你的账户被恶意刷爆,产生巨额账单。

● 建议:不要在配置文件中明文硬编码密钥。尽量使用环境变量或密钥管理服务。定期轮换密钥,一旦发现异常立即撤销。

🛡️ 权限最小化原则

● 风险:OpenClaw需要执行系统命令(如 systemctl 、 docker )来完成巡检和维护。如果你以 root 用户运行OpenClaw,一旦它被恶意指令诱导(例如通过社交工程欺骗你让它执行删除命令),后果不堪设想——它可能会删库跑路。

● 建议:绝对不要用root用户运行OpenClaw! 应该创建一个专用的低权限系统用户,并通过 sudo 配置其仅能执行必要的运维命令(如 systemctl status 、 docker ps 等),严格限制其权限范围。

🧠 对“大脑”的信任危机

● 风险:OpenClaw依赖大模型做决策。如果模型出现“幻觉”或被恶意Prompt注入,它可能会生成错误的运维指令(例如误判服务状态并执行重启)。

● 建议:对于高风险操作(如重启服务、修改配置),建议设置人工确认环节,或者在执行前让OpenClaw先输出执行计划供你审核。

短短两天,人民日报已发出三篇关于“龙虾”安全的文章。

总结:

OpenClaw是一把“双刃剑”。它既能成为你最得力的数字管家,也可能在配置不当或遭遇攻击时成为系统的“定时炸弹”。在享受“动口不动手”的便利时,请务必把安全的缰绳握在自己手中。

我觉得这篇文章水的还是挺好的,那就把它发出来吧。

夜雨聆风

夜雨聆风