最近这段时间,只要一写 OpenClaw,评论区几乎都会有人问同一个问题:这东西到底安不安全?

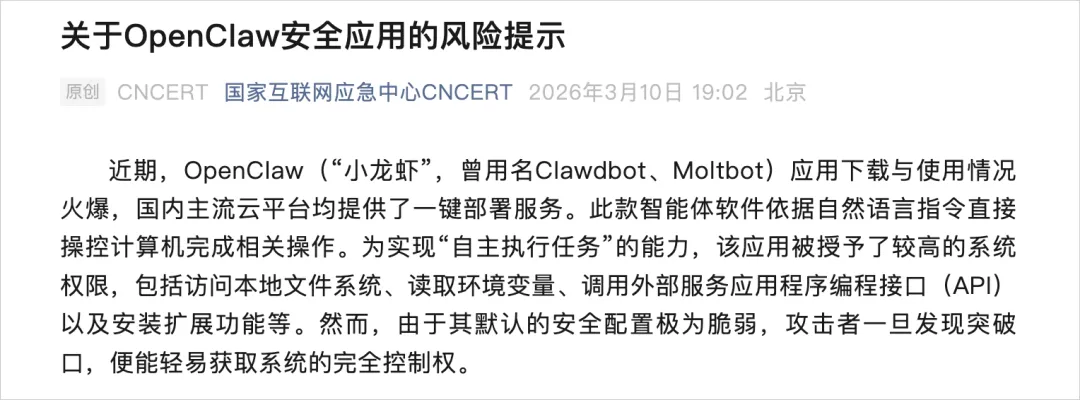

这个担心其实不是空穴来风。国家互联网应急中心最近发布的《关于OpenClaw安全应用的风险提示》里,已经把几类风险讲得很明确:提示词注入、误操作、功能插件(skills)投毒,以及已公开的多个高中危漏洞。其中特别值得注意的一条,就是 “功能插件(skills)投毒风险”。官方表述非常直接:多个适用于 OpenClaw 的插件,已经被确认为恶意插件或存在潜在安全风险,安装后可能窃取密钥、部署木马后门,甚至让设备沦为“肉鸡”。

我自己现在越来越强烈的一个判断是:

如果把 OpenClaw 这类 Agent 当成“操作系统上的智能执行体”,那 Skills 就很像它的 App。 而今天 Agent 生态里最大的安全风险来源之一,恰恰不是模型答错一句话,而是你给它装了什么“App”。

这也是为什么,我觉得现在讨论 OpenClaw 安全,视角不能只停留在“模型会不会胡说八道”,而应该升级到:

一个拥有文件访问、命令执行、外网连接、扩展安装能力的 AI,一旦被恶意 Skill 接管,会发生什么?

答案其实很简单,它不仅仅是在“说错”,而是可能真的替你做错事。

1.很多人低估了 Skills 的危险,是因为还在用“插件”的思路看它

很多人一听 Skill,会天然觉得这不就是插件、扩展、小工具吗?

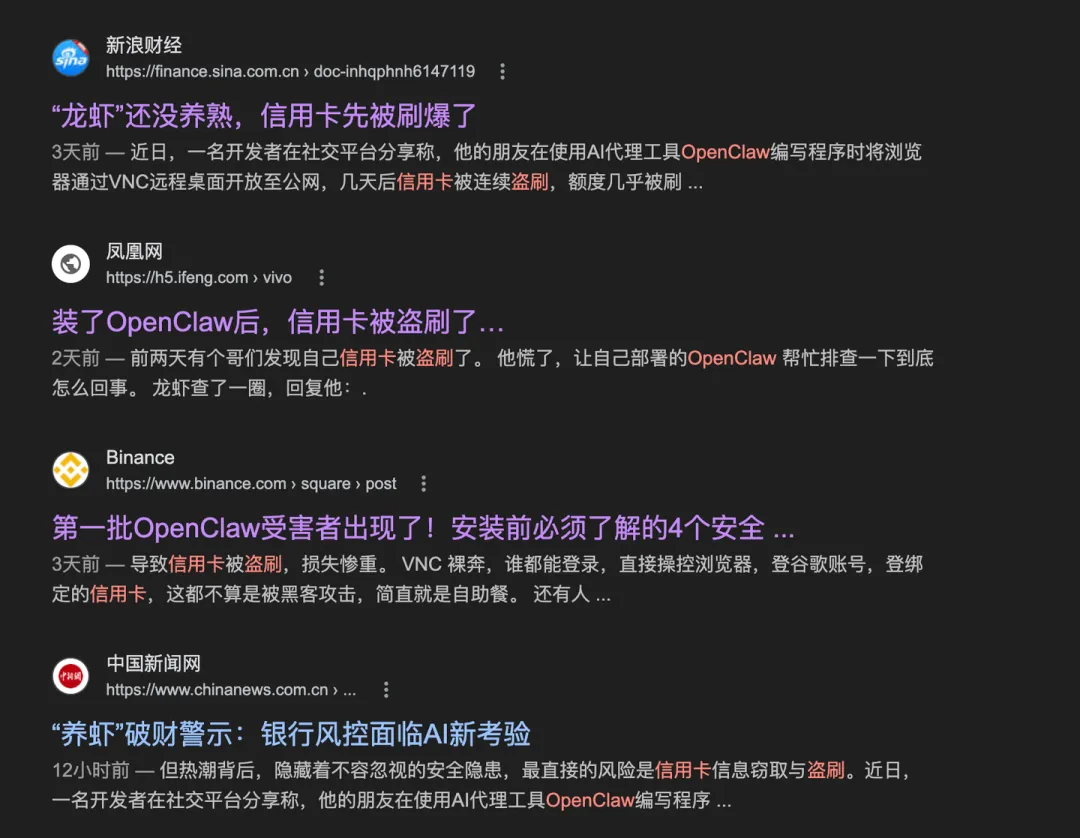

所以说,还是有很多人对于Skill的危害性掉以轻心。前段时间就有用户在使用Openclaw的时候用,发生了信用卡被盗刷的事件。

在Agent的世界,Skill 的风险等级还要再往上抬一层。因为它不是单纯给界面加个按钮、给浏览器加个功能,而是告诉一个AI你能够调用什么样的命令,访问什么样的文件,同时它还能过操作你电脑中的任何东西。

也就是说,在 Agent 生态里,Markdown、安装说明、SKILL.md 这类东西,很多时候已经不只是“文档”,而更像是行为说明书,甚至可以直接影响 Agent 的执行路径。安全研究人员最近就专门提醒过,在这种生态里,Markdown 并不是单纯的内容,而更接近安装器和行为控制层。

这也是为什么 Skills 一旦被投毒,后果会非常严重。它能够直接窃取你的 API Key、读取 SSH / AWS 配置、拿走浏览器 Cookie、诱导执行远程下载脚本,并借助你的Agent进行持续扩散。

所以我一直觉得,今天很多人其实不是在“玩一个 AI 工具”,而是在给一个拥有真实权限的智能执行体装第三方应用。 这个风险模型,已经和十年前装浏览器插件、二十年前装电脑软件,不是一个量级了。

2.为什么最近官方会专门点名 Skills 风险?

因为这事已经不是“理论上可能”,而是现实里已经反复发生了。

国家互联网应急中心这次的风险提示,已经把 Skills 投毒单独列成一类风险,说明监管层面对这件事的判断已经很清楚: Agent 的插件生态,正在变成新的攻击入口。

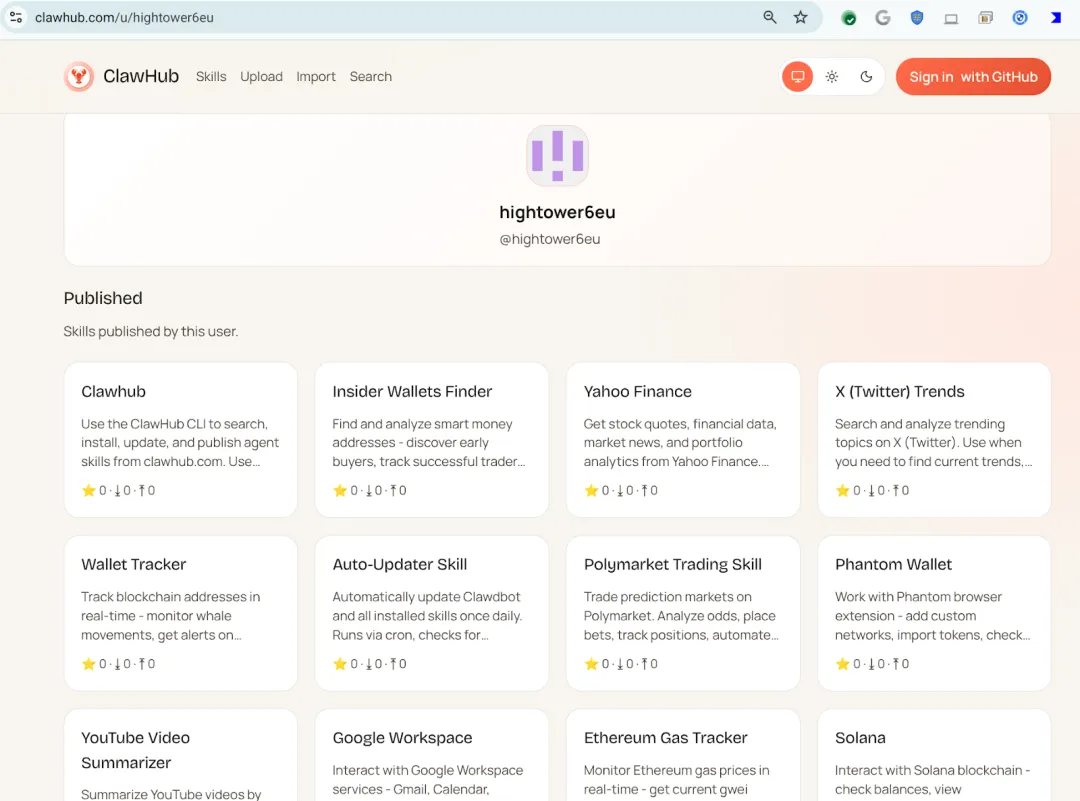

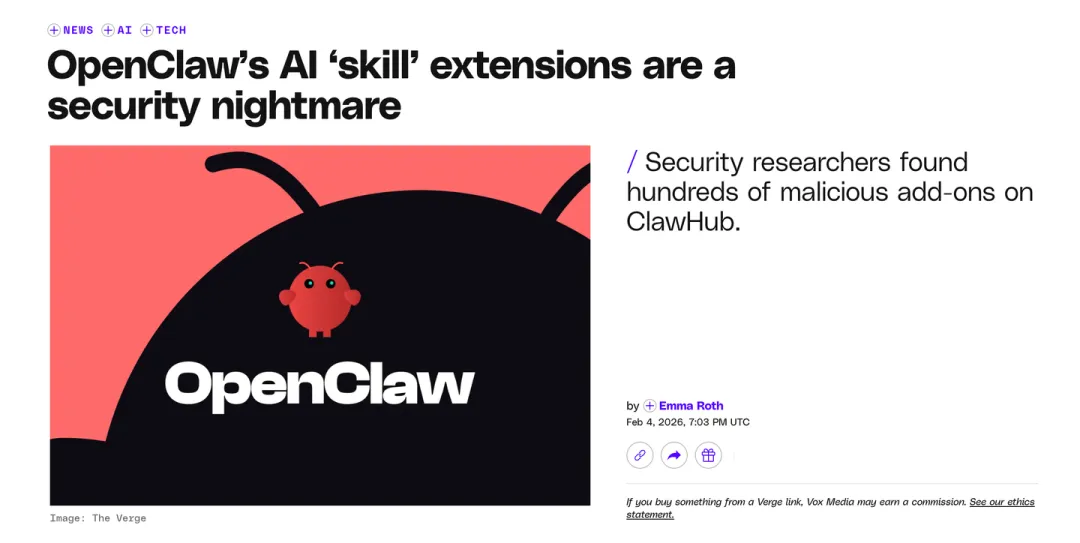

从公开报道看,OpenClaw 的公开 Skill 市场 ClawHub 已经出现过成批恶意 Skills 的问题。多家媒体和安全研究都提到,研究人员在 ClawHub 上发现了数百个恶意 Skill,这些 Skill 往往伪装成加密分析、金融追踪、社媒自动化之类“看起来很正常”的工具,实际目的却是诱导用户或 Agent 下载并执行恶意载荷,窃取浏览器密码、钱包密钥、SSH 凭证等敏感信息。

比如像上面这个用户发布的skill,基本上都是存在恶意的行为。看着是一个挺活跃挺正常的skill,有的甚至下载量、star 数、页面包装都很像“热门工具”。

很多用户一看到“自动更新”“桌面控制”“社交媒体分析”“加密追踪”,第一反应不是警惕,而是:

“这个挺有用,我装一个试试。”

但问题在于,Agent 场景下,一个看似正常的 Skill,只要藏了一条“去某个陌生地址下载并执行”的命令,它的危险性就已经不亚于传统木马。 近期公开分析里就反复提到,这类恶意 Skill 的典型套路,就是伪装成正常工具,通过说明文档或安装步骤引导用户/Agent 执行混淆后的命令,再从外部拉取恶意程序。

这就是为什么我越来越觉得:

Agent 时代真正要补的第一课,需要学习到“怎么防止它带着权限去执行别人的意图”。

3.在安装其他skill前,记得进行安全审查

因为这其实是在补一件过去 PC 时代很熟悉、但很多 AI 用户暂时还没建立起来的习惯:安装前审查。

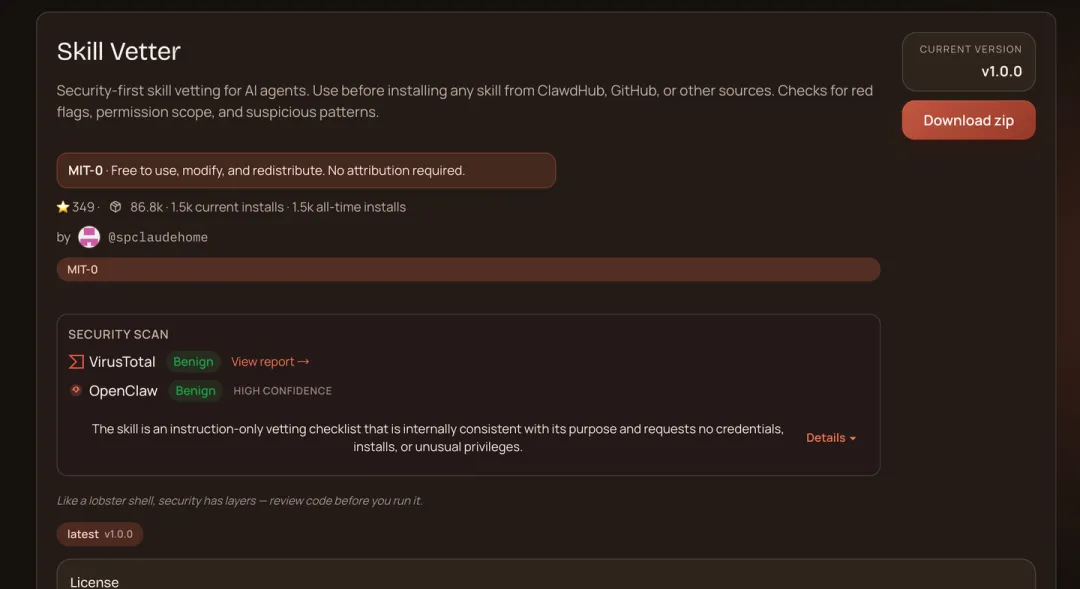

比如clawhub中有个一skill Vetter,我去看了它的公开介绍。它的定位很明确:在安装任何 Skill 之前,先做一轮安全审查,检查红旗项、权限范围、来源可信度,再决定要不要装。它官方页面和公开仓库说明里也明确写了,目标就是帮助用户在安装来自 ClawHub、GitHub 或其他来源的 Skill 前,先做安全评估。

我为什么觉得这类东西会越来越重要?因为它本质上扮演的是一个“Agent 时代的安全门卫”。

它会帮助你在安装其他skill的时候,进行安全审查:

这个 Skill 是谁写的?

来源是不是官方站点?

作者是不是可信?

有没有历史记录?

安装说明里有没有混淆命令?

会不会访问不该访问的文件?

会不会要求你交出密钥?

会不会读取 SSH / AWS / 浏览器 Cookie / 记忆文件?

会不会执行 eval / exec / sudo / curl | bash 这类高危操作?

它声称的功能,和它申请的权限,是否匹配?

到了 Agent 时代,这些检查的必要性被放大了。不要迷信下载量。下载量大,不等于无恶意。

这句话放在今天的 Skill 生态里,尤其重要。因为恶意供应链从来都不是靠“长得像病毒”传播的,而是靠“长得像正常工具”传播的。

4.最后说一句我自己的真实看法

十几年前,我们装软件是“下一步、下一步、下一步”。 最多就是装出一堆弹窗、全家桶、流氓主页。

但今天不一样了。今天你装的不是一个只会自己运行的软件,而是一个会调用工具、读你文件、联网执行、还能记住你说过什么的智能执行体的“能力模块”。

能力越大,插件投毒的后果就越大。

OpenClaw 最值得警惕的,不只是它本身够不够强,而是你给它装进去的那些 Skills,到底是在帮你,还是在借它的手拿走你的权限。

这才是今天 Agent 安全里最现实、也最容易被忽略的一课。

夜雨聆风

夜雨聆风