大家好,我是石头,一个有10多年java开发、项目管理经验的宝妈,专注于分享学习AI过程与经验。

大家好,我是石头,一个有10多年java开发、项目管理经验的宝妈,专注于分享学习AI过程与经验。

还没装OpenClaw的朋友们是否担心安全性问题而迟迟没有动手呢?

国家互联网应急中心明确指出OpenClaw插件存在投毒风险,安装后可能窃取密钥、远程控制设备,甚至导致设备沦为“肉鸡”。这些风险不是危言耸听,已经有很多用户中招 —— 有人在OpenClaw官方技能库ClawHub混入314个恶意插件,伪装成加密分析、社交媒体分析等实用工具,装完后会诱导设备访问陌生地址下载不明文件,完全掌控用户设备。今天就给大家安利一个必装的安全工具 —— Skill Vetter,能从源头帮你避开这些坑。

Skill Vetter能解决什么问题

它专门针对OpenClaw Skill插件投毒、恶意代码植入风险,在你安装任何插件前,帮你做 3 件事:

检查插件来源:确认作者是否可信、下载量多少、最近是否更新,区分官方插件、高星仓库插件与来历不明的新插件,建立信任层级排查风险;

审计代码安全性:扫描插件代码中是否有访问敏感文件(如SSH配置、记忆文件)、向外部不明服务器发送数据、用base64解码或eval/exec执行外部输入等恶意行为,对照红线清单逐项排查;

评估权限范围:判断插件申请的权限是否超出其功能需求(比如查天气的插件要访问 SSH 密钥,就是异常),检查插件是否需要sudo权限、是否访问浏览器cookie等敏感权限;

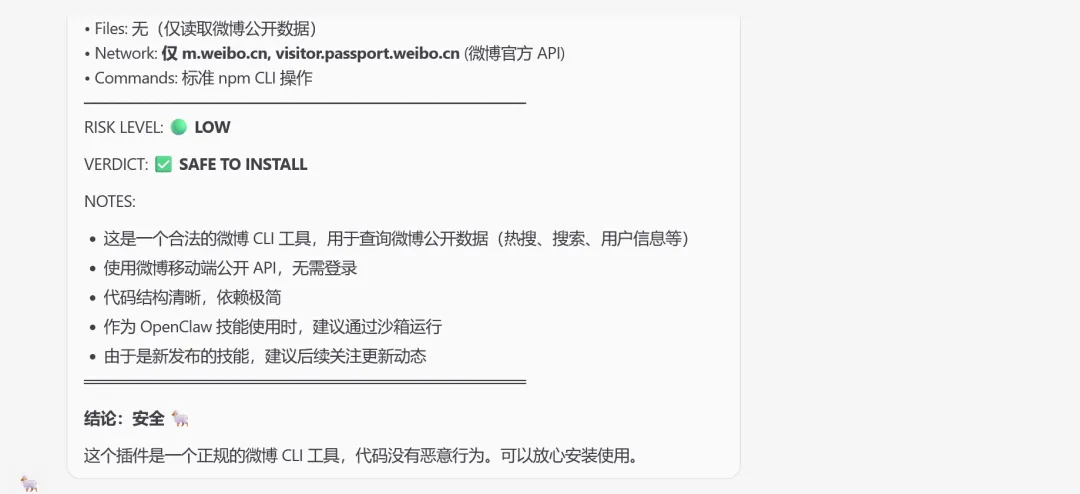

最终给出低/中/高/极端风险分级风险评级和安装建议,让你一目了然,精准规避风险。

为什么一定要装

举个真实例子:有人在第三方镜像站openclawSkills.best发布看似实用的coding-agent插件,页面做得和官方一致,还刷出2.4k star数,实则在安装指令中隐藏乱码,拆解后会诱导设备访问陌生数字IP地址下载恶意文件,窃取用户API密钥和隐私数据。而用Skill Vetter审查后,会直接标记为 “极端风险”,提醒你不要安装,从源头避免损失。

实操步骤

1. 安装步骤(提供明确命令 / 入口)

打开OpenClaw终端,直接执行以下命令:

clawhub install skill-vetter2. 验证是否安装成功

执行以下命令,若能看到“skill-vetter”相关信息,说明安装成功:

openclaw skill list3. 核心使用场景(1-2 个即可)

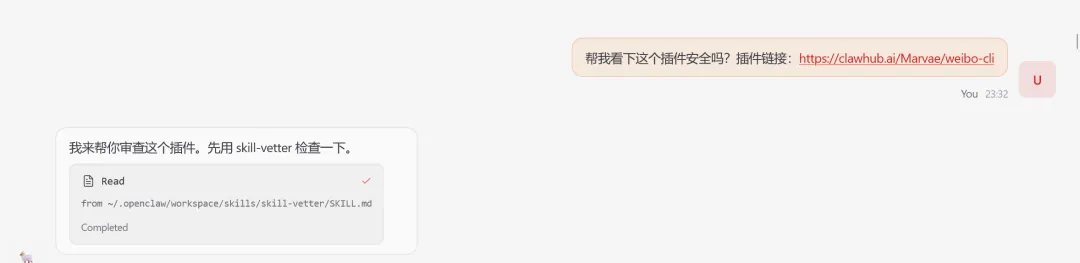

场景 1:安装新插件前,用Skill Vetter审查

给OpenClaw发指令:“帮我下载这个插件,用Skill Vetter先审查,插件链接:https://clawhub.ai/spclaudehome/skill-vetter”,等待工具生成风险报告,根据建议决定是否安装;

场景 2:扫描已装插件(可选)

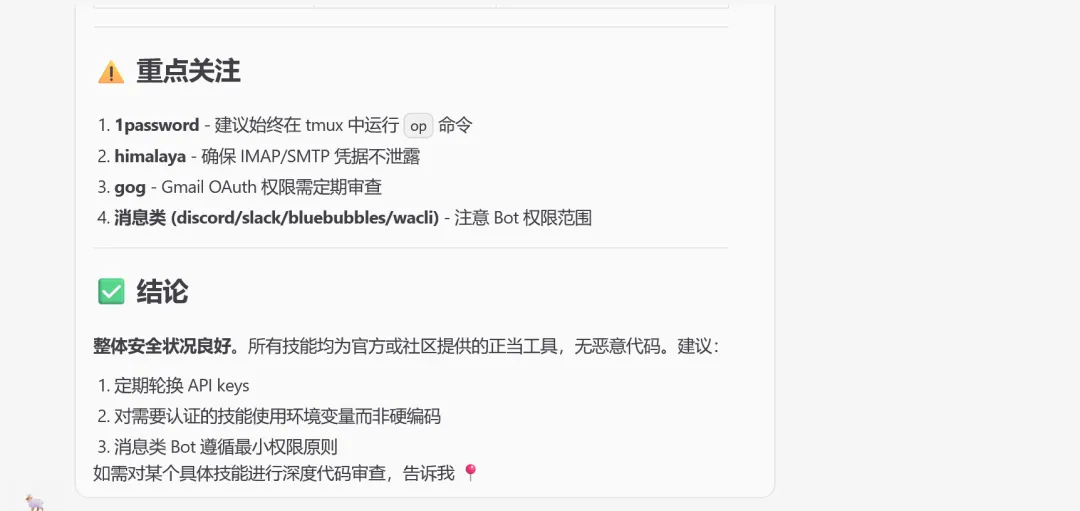

发指令:“帮我用Skill Vetter检查所有已安装的插件”,工具会生成审计报告,帮你排查已存在的风险插件,对高风险插件给出“谨慎保留”或“立即卸载”建议。

仅从OpenClaw官方渠道ClawHub(https://clawhub.ai/)安装插件,第三方镜像站是恶意插件重灾区,切勿轻信非官方平台的插件;

不要迷信“下载量大 = 安全”,恶意插件也可能刷量伪装热门,如coding-agent插件刷出2.4k star数仍为极端风险插件;

Skill Vetter仅提供风险提示,最终是否安装需结合自身需求判断,高风险、极端风险插件若非必需,建议不装;同时Skill Vetter自身不联网、不动用户文件,仅做安全审查,可放心使用。

OpenClaw确实是提升效率的好工具,但能力越强,风险越高。Skill Vetter就像一道安全防线,帮你在享受工具便利的同时,避开不必要的坑,它相当于OpenClaw插件的“安检机”,是每一位OpenClaw用户的必装工具。Agent 是未来的趋势,但安全使用才是长久之道。

如果这篇教程对你有帮助,随手点个点赞 /在看,想第一时间收到更多OpenClaw安全使用技巧,就给我加个星标吧~

夜雨聆风

夜雨聆风