凌晨 3 点,某开发者的服务器突然开始疯狂外传数据。排查后发现,是他安装的 AI 助手工具被植入了恶意 skill,悄悄执行了 rm -rf 和 curl | bash。

这不是危言耸听。当你把 AI 助手请进家里,给它文件读写、命令执行、网络访问的权限时,安全就不再是可选配置。

今天聊聊 OpenClaw 部署中那些容易被忽视的安全坑,以及怎么用正确姿势保护自己。

为什么 OpenClaw 需要特别关注安全?

OpenClaw 不是普通的聊天机器人。它是一个运行在你机器上的代理系统,拥有:

文件系统访问 - 读写任意文件 命令执行能力 - 通过 exec运行 shell 命令网络请求权限 - 调用 API、爬取网页 浏览器控制 - 自动化操作你的浏览器 消息发送能力 - 代表你发微信、Telegram、邮件

一旦失控,后果可能是灾难性的。

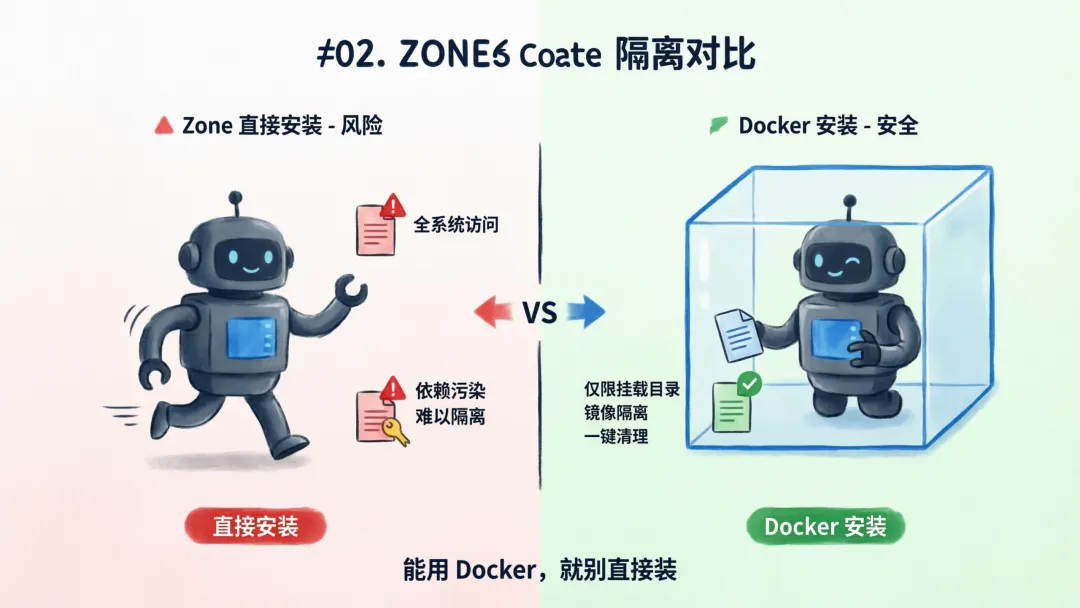

安装安全:为什么强烈推荐 Docker?

直接安装的隐患

很多教程会让你直接运行:

npm install -g openclawopenclaw gateway start看起来简单,但问题在于:

权限过大 - 以你的用户身份运行,能访问你所有的文件 依赖污染 - 全局安装的包可能混入恶意依赖 难以隔离 - 出问题时,清理不干净

Docker 安装的正确姿势

使用 Docker 部署 OpenClaw,相当于给它建了个"牢房":

docker run -d \ --name openclaw \ --restart unless-stopped \ -p 8080:8080 \ -v ./workspace:/app/workspace \ -v ./config:/app/config \ openclaw/openclaw:latest对比一下两种方式:

docker rm | ||

进阶安全配置:

docker run -d \ --name openclaw \ --read-only \ --cap-drop=ALL \ --security-opt=no-new-privileges \ -p 8080:8080 \ openclaw/openclaw:latest

记住一条铁律:能用 Docker,就别直接装。

【公众号内回复“部署”,即可免费获取完整部署流程】

Skill 安全:你的 AI 助手可能被"下毒"

OpenClaw 的强大来自 skill 系统。但这也带来了新的攻击面。

Skill 可能存在的风险

恶意 skill - 表面是工具,实际是后门 过度权限 - 一个简单的天气查询 skill 要求文件读写权限 依赖注入 - skill 依赖的第三方库被篡改 配置泄露 - skill 配置文件包含 API 密钥

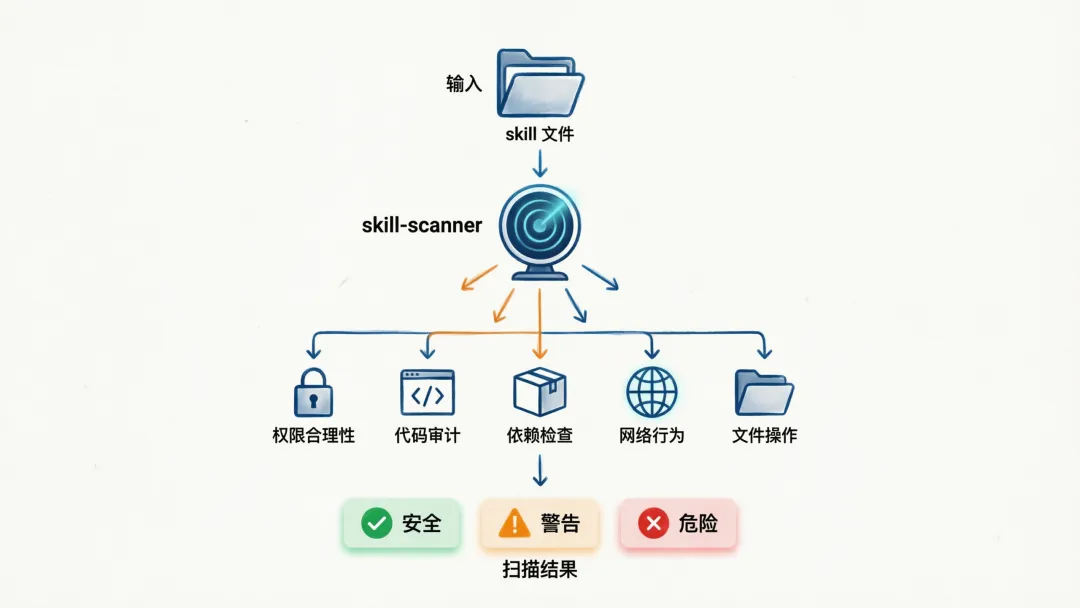

推荐安装:Skill 安全扫描工具

我们专门开发了一个 skill-scanner skill,帮你检测风险:

git clone https://github.com/openclaw/skill-scanner.gitcd skill-scannernpm install./scan.sh ~/.openclaw/skills输出示例:

[✓] weather - 安全[✓] web-search - 安全[⚠] custom-tool - 警告:请求 exec 权限但功能不需要[✗] suspicious-skill - 危险:发现可疑网络请求扫描器检查这些项目:

权限合理性 - skill 声明的权限是否与功能匹配 代码审计 - 检测可疑的 exec、curl、eval调用依赖检查 - npm/pip 依赖是否有已知漏洞 网络行为 - 是否向可疑域名发送数据 文件操作 - 是否尝试访问敏感目录如 ~/.ssh、/etc/passwd

Skill 安装最佳实践

安装 skill 前,先问自己:

这个 skill 来自哪里?(官方/社区/未知来源) 它需要什么权限?(是否超出功能需求) 代码是否开源可审计? 是否有其他用户反馈?

推荐安装渠道优先级:

OpenClaw 官方 skill 仓库 社区验证过的热门 skill 自己编写或信任的开发者 避免来源不明的 skill

其他安全建议

1. 定期更新

openclaw gateway statusopenclaw gateway update.run2. 配置审计日志

在 config.json 中启用日志:

{"logging":{"level":"info","audit":true,"retention_days":30}}3. 限制敏感操作

对于高风险命令(如 rm、sudo),配置确认机制:

{"security":{"require_confirm":["rm","sudo","curl | bash"],"blocked_commands":["mkfs","dd"]}}4. 备份工作区

tar -czf workspace-backup-$(date +%Y%m%d).tar.gz ~/.openclaw/workspace总结

OpenClaw 是强大的工具,但权力越大,责任越大。

核心安全原则:

Docker 隔离 - 永远优先容器化部署 Skill 审计 - 安装前扫描,定期检查 最小权限 - 只给必要的权限 保持更新 - 及时应用安全补丁 备份习惯 - 重要数据定期备份

AI 助手应该是你的得力帮手,不是安全隐患。花 30 分钟做好安全配置,胜过事后 3 天的灾难恢复。

安全不是终点,而是持续的过程。

如果这篇文章对你有帮助,随手点个赞、在看、转发三连吧,如果想第一时间收到推送,也可以给我个星标⭐~ 您的关注与建议,是我们持续优化内容的动力。谢谢你看我的文章,我们,下次再见。

夜雨聆风

夜雨聆风