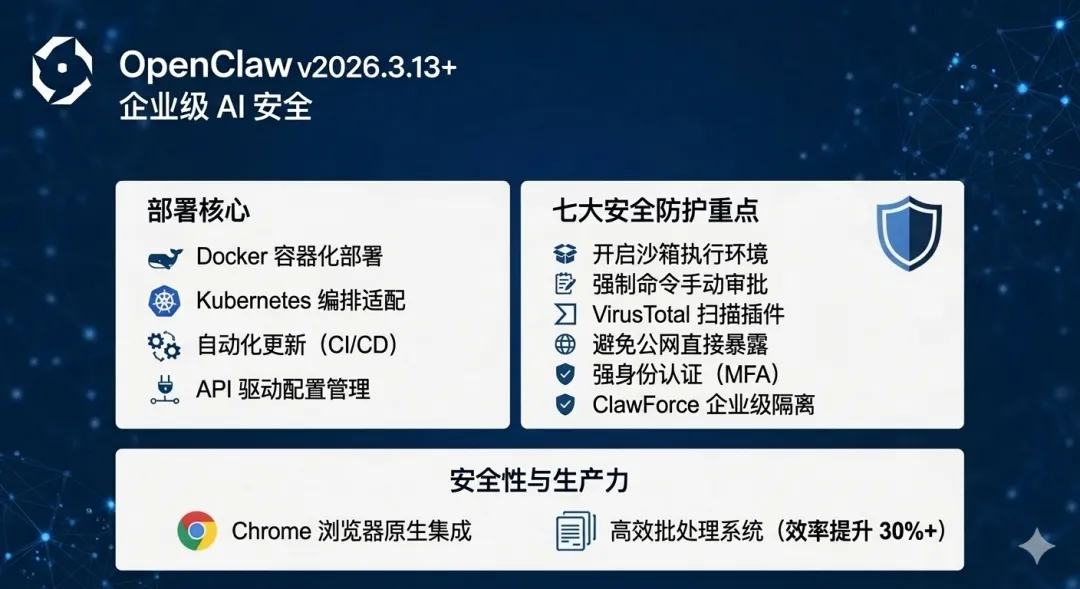

一、部署核心:为什么必须坚持“版本即正义”?

1.强制升级至最新版(v2026.3.13+)

2.灵活的部署环境适配

Docker部署:建议通过 OPENCLAW_TZ 环境变量固定时区,避免定时任务(Cron)因时区错乱而失效。同时,利用新版本加入的 /health 和 /ready 端点进行K8s或Docker的健康检查。 多平台修复:新版本针对Windows的插件安装权限、macOS的守护进程重启以及Linux的路径验证进行了深度优化。

二、七大安全防护重点:给你的AI戴上“紧箍咒”

1.开启沙箱环境(Sandbox)

2.强制命令审批

3. VirusTotal扫描Skill插件

4.避免公网暴露

5.强身份认证(MFA)

6.敏感信息清理与CSRF防护

7.企业级隔离

三、功能亮点:安全性与生产力的平衡

Chrome浏览器原生集成:通过Chrome DevTools MCP的“附加模式”,AI可以直接使用你已登录的真实浏览器(带Cookie和Session)进行操作。由于使用了原生的远程调试协议,无需安装奇怪的扩展插件,安全性更有保障。 批处理系统:新引入的操作调度算法能将多个浏览器动作(点击、填表)打包执行,效率提升30%以上,并能智能处理网络抖动带来的会话中断。

夜雨聆风

夜雨聆风