一只“龙虾”能有多大的杀伤力?自从OpenClaw这只小龙虾火了以后,关于这只“小龙虾”的安全问题也引起越来越多的讨论和重视。连央视自媒体都发布风险提示了。

如果你还没有养虾,建议赶紧养一个,有任何问题文末扫码联系作者

如果你还在为Token账单怀疑自己的腰包,点击这里

CodingPlan 每5小时1200次api 调用,一杯咖啡钱,真的太卷了,可调用kimi2.5、minimax,glm,qwen等

为了让你的“龙虾”不裸奔,我的同事做了一份73页的《OpenClaw 安全操作指南》

如何领取?关注公众号 ->回复 【安全】领取

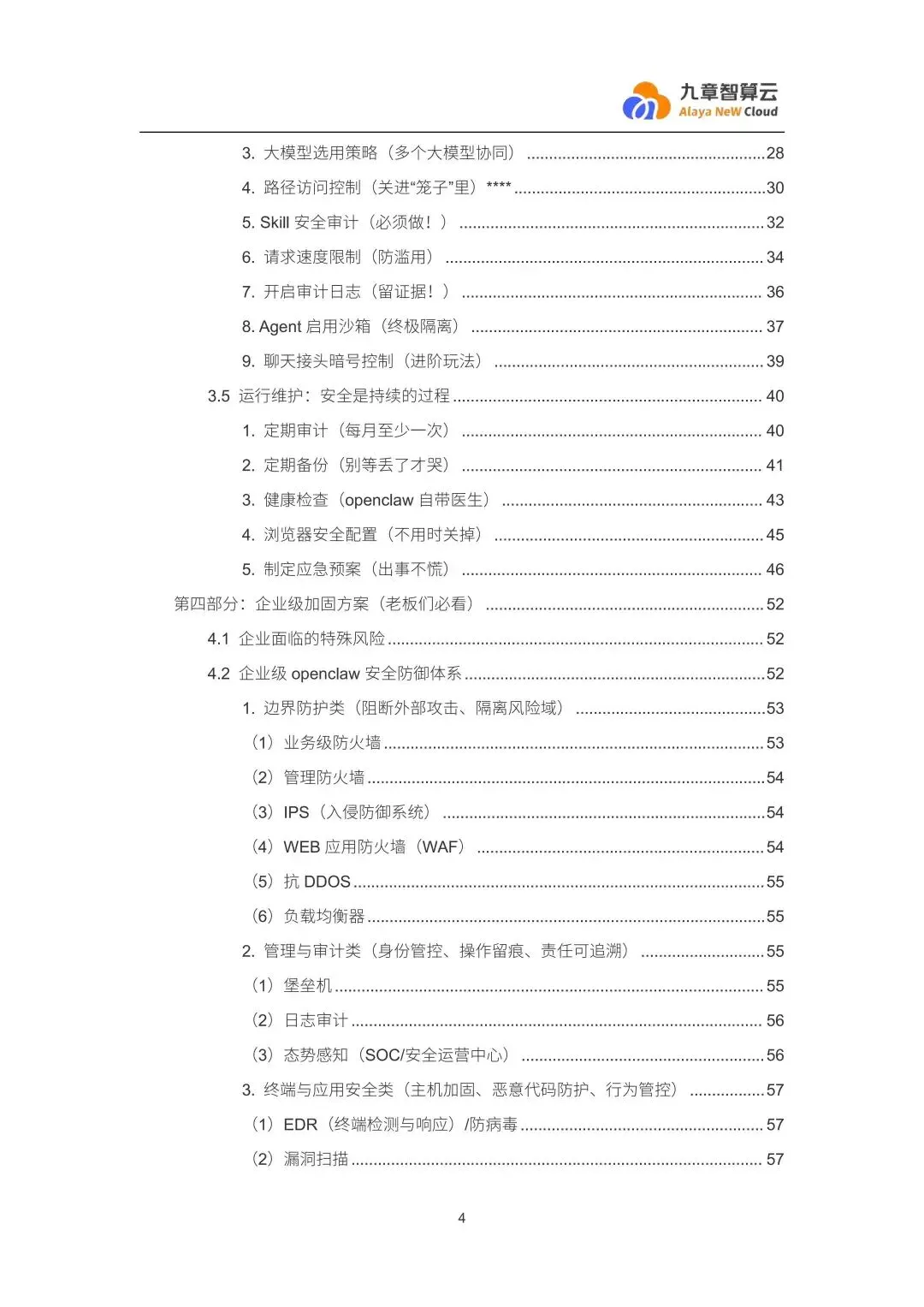

这本指南是一份从认知到实操的 OpenClaw 全场景安全手册,共 73 页,覆盖个人与企业用户,先看目录:

一、事件认知:为什么 OpenClaw 这么 “脆”

复盘 OpenClaw 从爆火到爆发安全危机的全过程,直观展示零认证、高权限、供应链投毒等真实风险场景。 拆解三大致命缺陷:权限过度授予、自动化执行失控、长管道架构单点故障,从根源理解风险。

二、个人用户:小白也能上手的安全加固

环境准备:推荐虚拟机 / 容器部署、创建非管理员用户、防火墙限制端口访问。核心配置:修改openclaw.json,实现网络隔离、Token 认证、最小工具权限、会话防污染。进阶防护:插件白名单、路径访问控制、审计日志、沙箱隔离,降低数据泄露与被入侵风险。运维规范:定期审计、备份、健康检查,建立长期安全习惯。

三、企业级:规模化合规防护方案

构建七层防护体系:边界防护(防火墙 / IPS/WAF)、管理审计(堡垒机 / 日志 / SOC)、终端应用(EDR / 漏洞扫描)、流量数据(加密 / 回溯)、国密密码、物理支撑、等保密评。提供部署前快速检查清单,提前规避合规与技术风险。

四、未来展望:安全趋势与终极建议

预判 AI 代理安全技术演进方向,给出核心使用原则:最小权限、持续审计、合规优先。

如果你还没有养虾,建议赶紧养一个,有任何问题文末扫码联系作者

如果你还在为Token账单怀疑自己的腰包,点击这里

CodingPlan 每5小时1200次api 调用,一杯咖啡钱,真的太卷了,可调用kimi2.5、minimax,glm,qwen等

如何领取?关注公众号 ->回复 【安全】领取

夜雨聆风

夜雨聆风