上一篇我们聊了OpenClaw对AI基础设施的要求。但很快,客户问了一个更尖锐的问题:"它这么能折腾,我怎么敢让它碰生产数据?"

OpenClaw的能力确实惊人——读写文件、操作软件、执行命令、7×24小时运行。但能力越大,风险越大。当AI从"聊天"变成"干活",安全不再是可选项,而是必答题。

1. OpenClaw的"七宗罪":风险盘点

OpenClaw默认配置是"裸奔"状态。直接部署在生产环境,等于给AI一把万能钥匙,还不装监控。

| 凭证泄露 | ||

| 工具越权 | ||

| 提示词注入 | ||

| 记忆投毒 | ||

| 供应链风险 | ||

| 协同失控 |

对于地理信息、自然资源、城市规划等行业,这些风险更不能忽视:自动脚本误删项目数据、批量处理任务出错导致数据损坏、错误指令修改重要工程文件——任何一个都可能造成无法挽回的损失。

2. 大厂怎么做?行业方案速览

| 火山引擎 | ||

| 360 | ||

| 奇安信 | ||

| 绿盟 | ||

| 华为云 |

共性发现:所有方案都指向三个关键词——隔离、管控、审计。

但大厂方案多为云服务,对于必须本地部署、内网运行的地理信息行业,需要更底层的硬件级安全方案。

3. 地理信息行业的"安全刚需"

地理信息行业的IT环境具有鲜明特点:

生产系统运行在内网环境,无法访问公网 数据具有高安全等级,涉及国家基础地理信息 政策合规要求严格,信创采购成为硬约束

这意味着:

不能用公有云SaaS方案(数据不能出域) 不能简单Docker容器化(宿主机安全无法保障) 不能依赖进口硬件(不符合信创政策)

行业需要的是:从芯片到虚拟化、从网络到审计的全栈国产化安全架构。

4. 政策合规:国产化的"硬要求"

近年来,信创政策持续加码:

《"十四五"国家信息化规划》:明确要求关键行业核心技术自主可控 自然资源部相关文件:地理信息系统、测绘装备优先选用国产化产品 各地政府采购清单:服务器、操作系统、数据库等核心设备必须入围信创名录

现实困境:很多单位的OpenClaw试点卡在最后一关——"服务器是进口品牌,没法过审"。

瞰融的解法:全系产品支持国产信创架构

| 服务器硬件 | ||

| 虚拟化平台 | ||

| 操作系统 | ||

| 密码设备 |

从芯片到虚拟化,从加密算法到日志审计,瞰融平台全链路国产化,让OpenClaw的部署不仅安全,而且合规。

在具体方案落地之前,需要明确一个关键认知:AI Agent安全不是单点能力,而是分层体系——平台层、系统层、应用层缺一不可。

其中,OpenClaw自身更多解决“应用层”的能力问题,而瞰融智能算力平台,则重点构建平台层与系统层的安全底座。

只有分层防护、各司其职,AI Agent才能真正从“可用”走向“可信”。

5. 瞰融智算平台方案:OpenClaw的"安全上岗证"

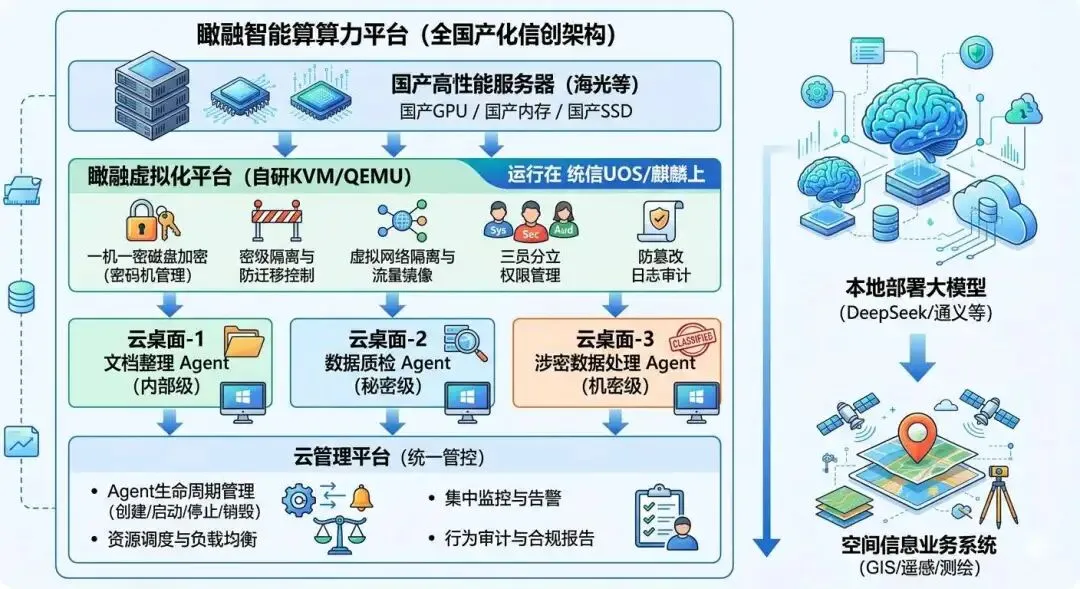

基于瞰融智能算力平台(高性能服务器+虚拟化平台+云管理平台+云桌面),我们为OpenClaw提供四位一体的安全防护。

1)一机一密+密级隔离:给每个Agent配"保险柜"

| 磁盘加密 | ||

| 一机一密 | ||

| 密级标签 | ||

| 防脱离机制 |

场景示例:某测绘单位部署了3个OpenClaw Agent——"文档整理Agent"(内部级)、"数据质检Agent"(秘密级)、"涉密数据处理Agent"(机密级)。通过密级隔离,机密级Agent的虚拟机无法迁移到普通服务器,磁盘无法被其他虚拟机读取,即使系统管理员也无法越权访问。

2)网络隔离:给Agent画"安全圈"

| 虚拟网络管控 | ||

| 流量镜像 | ||

| 安全员专管 |

场景示例:OpenClaw默认需要访问外部API(如Claude、OpenAI),但在内网环境中,通过虚拟网络限制其仅能访问本地部署的大模型服务,同时镜像流量监控是否存在试图外联的行为,从网络层阻断数据泄露通道。

3)三员分立+日志审计:谁在操作Agent环境?

| 三员设计 | ||

| 平台操作审计 | ||

| 日志外送 | ||

| 邮件告警 | ||

| 防篡改日志 |

场景示例:某晚,运行OpenClaw的虚拟机发生异常重启,并伴随策略变更操作。系统触发告警并通知安全审计员。审计员通过平台日志回溯,确认操作来源及时间节点,实现“环境侧”行为的可追溯。

若需进一步分析Agent内部执行逻辑,则可结合OpenClaw自身日志或业务系统日志进行联合审计。

4)虚拟化底座防篡改:守住“基础设施底线”

| 关键组件监控 | ||

| 异常变更告警 | ||

| 监控防关闭机制 |

该能力主要针对虚拟化宿主机及平台层,保障OpenClaw运行环境的基础设施安全。

对于虚拟机内部(如Agent程序、业务系统)的完整性保护,可结合主机安全软件或应用自身机制实现。

6. 瞰融OpenClaw的"安全上岗"部署图

关键优势:

每个Agent运行在独立加密虚拟机,故障不扩散、数据不泄露 云桌面访问,数据不落本地,防止终端侧泄密 密级隔离,高敏感任务与低敏感任务物理隔离 全链路国产化,从芯片到软件自主可控 平台操作审计,虚拟化平台管理员行为全程可溯

7. 结语:安全+合规=真正的可用

OpenClaw的爆火,标志着AI从"能说话"走向"能干活"。但在地理信息这样的高安全行业,"能干活"的前提是"敢让它干活"。

火山引擎、360、奇安信等大厂给出了云上的答案。而对于必须本地部署、内网运行的行业单位,瞰融智能算力平台提供了从硬件到虚拟化、从网络到审计的全栈安全底座。

安全不是创新的绊脚石,合规也不是发展的拦路虎。当OpenClaw拥有了"一机一密"的保险柜、"密级隔离"的防火墙、"三员分立"的监控网、"全国产化"的身份证,它才能真正成为7×24小时在岗的"可信数字员工"。

瞰融信息——地理信息行业AI基础设施专家

让AI安全落地,让创新合规先行。

【华南西南大区】王 智18108252860

【华北东北大区】郭泰安18330150978

【 西 北 大 区 】高继龙18629019347

【 其 他 大 区 】徐清海18951239653

【 项 目 服 务 】吴 倩15316687170

夜雨聆风

夜雨聆风