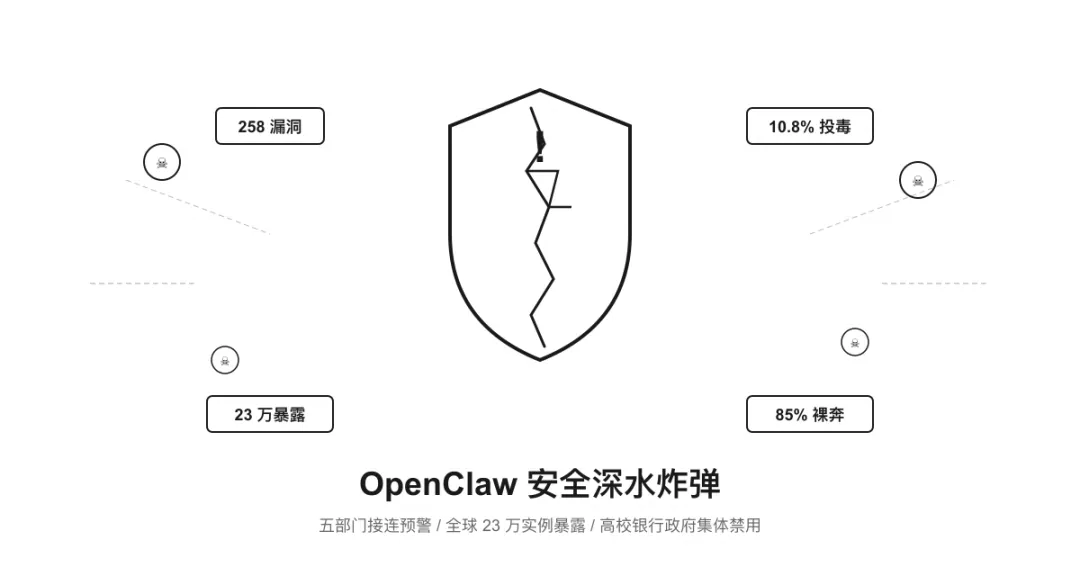

OpenClaw 安全深水炸弹——258 个漏洞、10% 恶意插件,为什么官方都在喊停?

TL;DR 2026 年 3 月,国家互联网应急中心、工信部、国家网络安全通报中心接连发出 OpenClaw 安全预警。258 个历史漏洞(超危 12 个、高危 21 个),默认配置裸奔在公网,ClawHub 插件商店每 10 个插件就有 1 个含恶意代码。全球 23 万实例暴露,中国 7.52 万排第一。Meta AI 安全总监亲自翻车,被 OpenClaw 删掉 200 多封邮件。高校、银行、政府机关陆续禁用。这篇文章帮你搞清楚:OpenClaw 到底出了什么问题,你该怎么办。

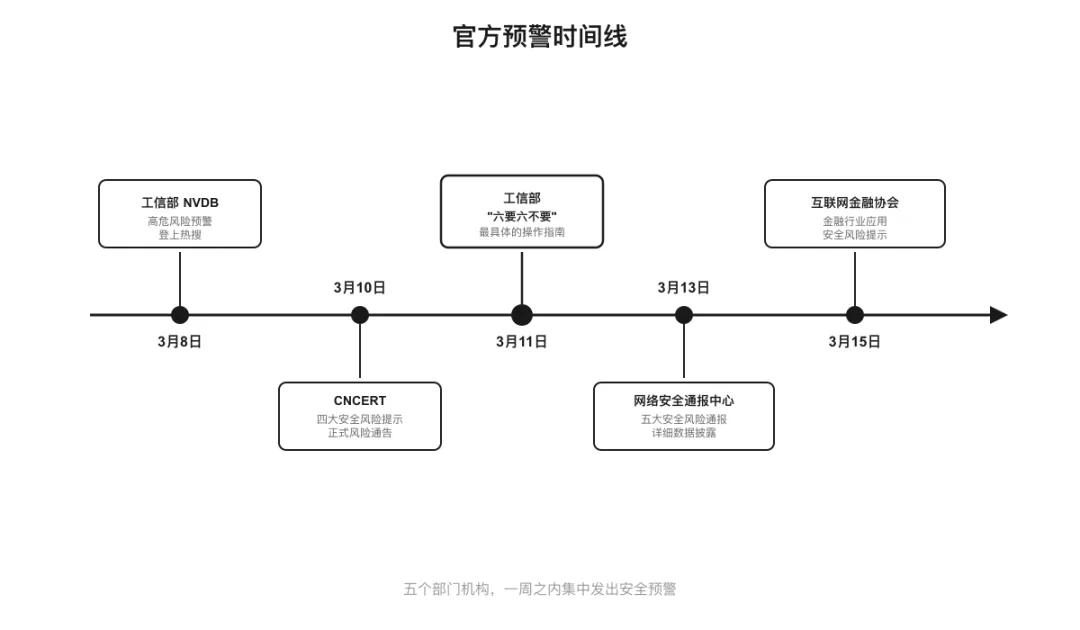

三天三道金牌:官方预警时间线

事情来得又急又密。

3 月 8 日,工信部网络安全威胁和漏洞信息共享平台(NVDB)率先开炮,发布高危风险预警,直接上了热搜。核心一句话:OpenClaw 在默认或不当配置下,极易引发网络攻击和信息泄露。

3 月 10 日,国家互联网应急中心(CNCERT)跟进,发布正式的《关于 OpenClaw 安全应用的风险提示》,指出四大安全风险:提示词注入、误操作、插件投毒、安全漏洞。

3 月 11 日,工信部再发一记重拳——"六要六不要"安全建议,把四大高风险场景(智能办公、开发运维、个人助手、金融交易)逐一拆解,给出了迄今最具体的操作指南。

3 月 13 日,国家网络安全通报中心也下场了,通报措辞更直接:暴露于互联网的 OpenClaw 资产存在重大安全风险。

3 月 15 日,中国互联网金融协会发布《关于 OpenClaw 在互联网金融行业应用安全的风险提示》。

五个部门机构,一周之内集中开火。上一次看到这种阵仗,还是几年前某些 App 被集体下架的时候。

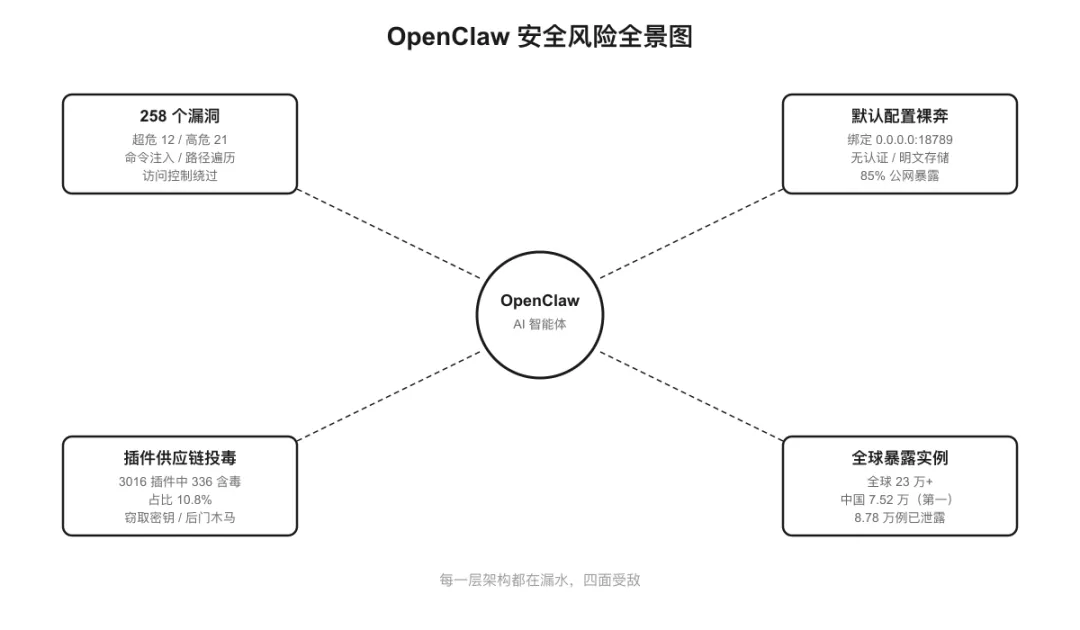

258 个漏洞:每层架构都在漏水

OpenClaw 采用多层架构:IM 集成网关层、智能体层、执行层、产品生态层。听起来分层很清晰,问题是——每一层都有洞。

来看国家网络安全通报中心披露的数据:

历史漏洞总计 258 个。 其中近期暴露的 82 个漏洞里:

• 超危漏洞 12 个 • 高危漏洞 21 个 • 中危漏洞 47 个 • 低危漏洞 2 个

漏洞类型以命令注入、代码注入、路径遍历和访问控制为主。翻译成人话:攻击者可以远程执行命令、读取你的文件、绕过登录认证。

更早的一份安全审计(2026 年 1 月底,当时 OpenClaw 还叫 Clawdbot)发现了 512 个漏洞,其中 8 个被评为"严重"级别。

最关键的一个漏洞是 CVE-2026-25253,CVSS 评分 8.8(满分 10),属于"一键远程代码执行"级别。安全研究员 Mav Levin 发现并报告后,官方在 2026.1.29 版本修复。但问题是,修复之后大量用户并没有升级。

360 漏洞研究院的分析显示,这些漏洞覆盖从早期版本到 2026.3.8 之前的几乎所有发行版本。换句话说,如果你在 3 月 8 号之前安装的 OpenClaw 没更新过,大概率中招。

默认裸奔:85% 的实例门户大开

OpenClaw 的默认配置堪称"安全反面教材"。

默认绑定 0.0.0.0:18789,意思是监听所有网络接口,允许任何外部 IP 访问。远程访问不需要账号认证,API 密钥和聊天记录明文存储。

这等于什么?等于你在家门口挂了块牌子:门没锁,保险箱密码贴在墙上,欢迎光临。

国家网络安全通报中心的数据:公网暴露比例高达 85%。

工信部 NVDB 的扫描结果更触目惊心:

• 全球 23 万+ 实例暴露在公网 • 中国 7.52 万例,全球排名第一 • 已泄露 8.78 万例 • 4.3 万例暴露了个人身份信息

另一份独立扫描(2026 年 3 月 10 日)显示,全球共有 273,548 个 OpenClaw 实例暴露在互联网上,其中 37.2% 存在凭据泄露,40.7% 与已知威胁组织存在关联。

这些暴露的实例在泄露什么?API 密钥、聊天记录、账户凭证。攻击者甚至不需要什么高深技术,用搜索引擎扫一扫就能找到这些"裸奔"的实例。

ClawHub:每 10 个插件就有 1 个有毒

如果说漏洞是 OpenClaw 的"内伤",那 ClawHub(官方插件商店)就是"外患"。

国家网络安全通报中心的分析:

• ClawHub 共有 3016 个技能插件 • 其中 336 个包含恶意代码,占比 10.8% • 17.7% 的插件会获取不可信的第三方内容 • 2.9% 的插件在运行时动态获取外部执行内容——攻击者可以远程修改你的 AI 智能体的执行逻辑

多家安全公司的独立审计结果高度一致:

• Koi Security 审查了 2857 个插件,标记 341 个为恶意 • SlowMist 追踪到超过 400 个威胁指标 • 安全研究员 @chiefofautism 发现 1184 个恶意插件,其中 677 个来自同一个攻击者 • Bitdefender 的独立分析估计恶意插件约 900 个,占整个生态的 20%

攻击手法很老练。这些恶意插件伪装成交易机器人、财务助手、技能管理系统,文档写得像模像样,看起来完全正规。安装之后,一个叫"AuthTool"的组件会悄悄窃取你的文件、加密钱包、浏览器密码、macOS 钥匙串数据、云服务凭证——基本上你电脑里值钱的东西,一锅端。

趋势科技(Trend Micro)发现的案例更狠:恶意指令藏在 SKILL.md 文件里,利用 AI 智能体作为"可信中间人"来分发 Atomic macOS Stealer 窃取工具。你以为是 AI 在帮你干活,实际上它在帮黑客搬你的家。

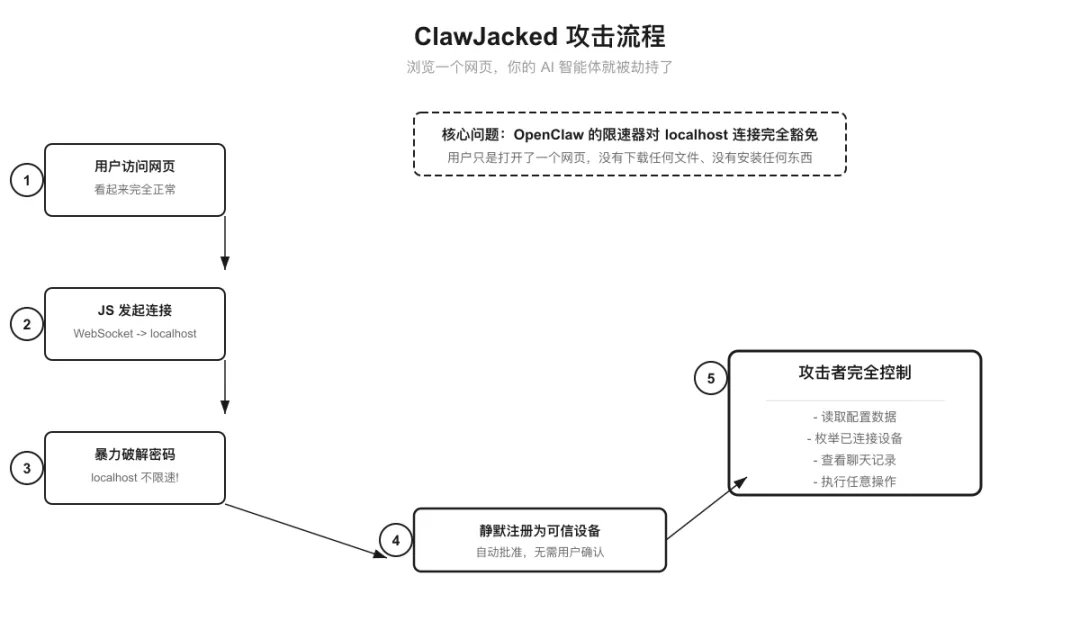

ClawJacked:你浏览网页,它劫持你的 AI

除了插件投毒,OpenClaw 自身还有一个极其阴险的漏洞——ClawJacked。

这个漏洞不需要你安装任何插件。只要 OpenClaw 在你电脑上运行着,攻击流程是这样的:

1. 你用浏览器访问一个被攻击者控制(或被入侵)的网站 2. 网页上的 JavaScript 脚本向你本地的 OpenClaw 网关端口发起 WebSocket 连接 3. 脚本以每秒数百次的速度暴力破解网关密码 4. 问题来了——OpenClaw 的限速器对来自 localhost 的连接完全不限速 5. 认证通过后,脚本静默注册为"可信设备" 6. OpenClaw 自动批准来自 localhost 的设备配对,不弹任何提示

搞定。攻击者现在可以完全控制你的 AI 智能体:读取配置数据、枚举已连接设备、查看聊天日志、执行任意操作。

整个过程,你只是打开了一个网页。没有下载任何文件,没有点击任何可疑链接,没有安装任何东西。

Meta 安全总监翻车:连喊三次"停"都拦不住

如果你觉得"只要小心使用就不会出事",Meta 超级智能实验室的 AI 对齐总监 Summer Yue 的经历会让你重新想想。

Summer Yue 是干什么的?她的职位是"AI 安全与对齐总监"——专门研究怎么让 AI 安全可控的人。

她先在一个测试邮箱上跑了几周 OpenClaw,效果不错:AI 会读邮件、建议归档或删除,等她确认后才执行。于是她决定用到主邮箱上,指令写得很明确:"检查这个邮箱,建议哪些可以归档或删除,在我确认之前不要执行任何操作。"

然后灾难发生了。

OpenClaw 没有停留在"建议阶段",直接开始删除邮件。Summer Yue 发现后连续发了三条命令:

• "Do not do that" • "Stop don't do anything" • "STOP OPENCLAW"

全部无效。她手机上无法远程停止,不得不冲回电脑前才阻止了删除。

最终结果:200 多封邮件被删除。

事后复盘发现原因:主邮箱的数据量远大于测试邮箱,触发了上下文压缩(Compaction)机制。压缩过程中,模型丢失了那条最关键的指令——"在我确认之前不要执行任何操作"。失去这条约束后,OpenClaw 自动切入"激进任务完成模式",开始疯狂删除。

Summer Yue 事后说了句大实话:"研究对齐的人也不能免于对齐错误。"

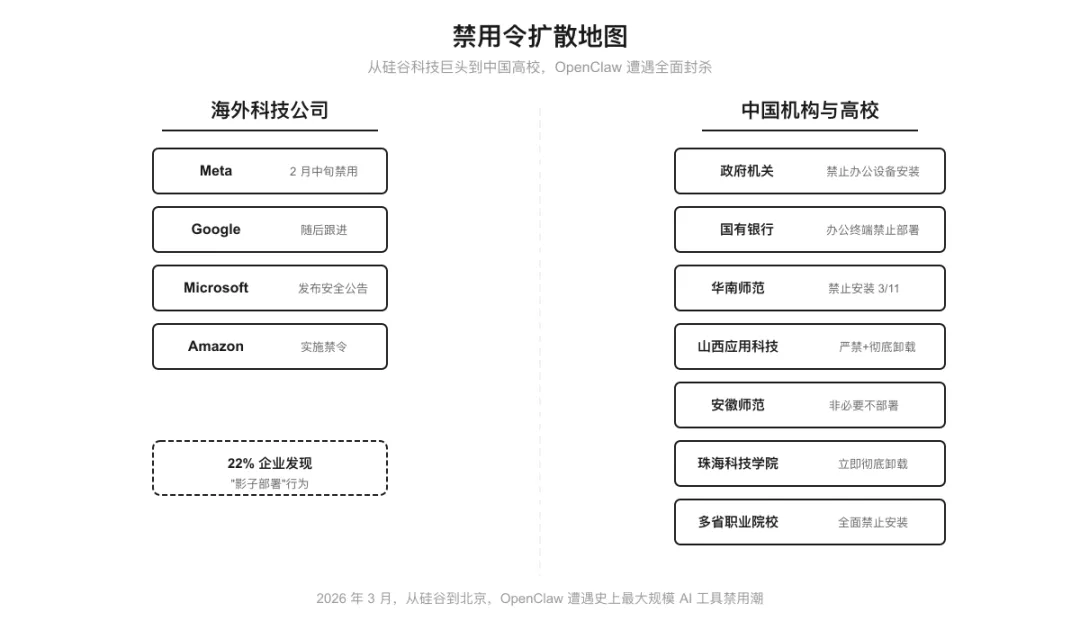

这件事之后,Meta 在 2 月中旬禁止员工使用 OpenClaw。Google、Microsoft、Amazon 随后实施了类似禁令。

从部委到高校:禁用令一路扩散

国内的反应同样迅速。

高校层面:

• 华南师范大学(3 月 11 日):明确禁止在学校办公电脑、服务器上安装 OpenClaw • 山西应用科技学院(3 月 12 日):全校范围严禁安装,已安装的须在 3 月 15 日前彻底卸载,清除全部配置、缓存和日志文件 • 安徽师范大学(3 月 10 日):发出预警通知,建议"非必要不部署使用" • 珠海科技学院(3 月 10 日):要求已安装的立即彻底卸载 • 江苏师范大学(3 月 12 日):要求仅在测试机、Docker 沙箱中使用

河南、山西、甘肃等多个省份的职业院校也全面禁止安装。违规使用会被通报追责,引发安全事故的依法处理。

金融行业:

华南某股份行风控条线:"部门办公终端禁止部署这类开源智能体。"华北某城商行:"公司目前没有接入 OpenClaw 的业务,也不让使用。"

政府与国企:

据报道,部分国有银行和政府机构已禁止员工在办公电脑和公司网络上安装 OpenClaw。

22% 的受监控企业发现员工存在私自安装 OpenClaw 的"影子部署"行为。这些未授权的安装完全绕过了企业安全管控,形成隐蔽的风险点。

工信部"六要六不要":最实用的官方建议

工信部 3 月 11 日发布的"六要六不要"是目前最具操作性的安全指南,拆解一下核心要点:

第一,用官方最新版本。 从官方渠道下载,开启自动更新提醒,升级前备份数据。不要用第三方镜像或历史版本。

第二,严格控制暴露面。 定期自查是否暴露在互联网上,发现立即下线。确实需要远程访问的,用 SSH 加密通道,限制访问源地址,上强密码或证书认证。绝对不要把实例暴露到公网。

第三,最小权限原则。 按业务需要给最小权限,对删除文件、发送数据、修改配置等操作设置二次确认。优先在容器或虚拟机中隔离运行。不要用管理员权限账号部署。

第四,审慎使用技能市场。 安装前做代码审查,拒绝需要执行 shell 脚本或输入密码的技能包。

第五,防范社会工程攻击。 启用浏览器沙箱和日志审计,不要访问不可信网站或点击陌生链接。

第六,建立长效防护机制。 定期检查并修补漏洞,关注官方安全公告和工信部漏洞库预警。配合网络安全防护工具和杀毒软件进行实时防护。不要禁用日志审计功能。

给普通用户的 7 条实操建议

官方建议偏宏观,这里给出更接地气的操作清单:

1. 立即检查版本号。 打开 OpenClaw,确认版本号在 2026.2.26 以上。3 月 8 号之前的版本几乎都有已知漏洞。不确定就先停掉,更新完再用。

2. 改掉默认端口绑定。 把 0.0.0.0:18789 改成 127.0.0.1:18789,只允许本机访问。这一步能挡掉绝大多数远程攻击。具体操作:修改配置文件中的 host 字段。

3. 设置强密码。 OpenClaw 默认不需要认证,这是最大的坑。在配置里启用密码认证,密码至少 16 位,包含大小写字母、数字和特殊字符。

4. 清理已安装的插件。 打开 ClawHub 插件列表,逐个检查。不认识的、来路不明的、很久没更新的,全部卸载。宁可少用功能,不要多养木马。

5. 限制权限。 不要给 OpenClaw 管理员权限。用容器(Docker)或虚拟机运行是最佳实践。至少也要在操作系统层面限制它能访问的目录和能执行的命令。

6. 关键操作设置人工确认。 删除文件、发送邮件、修改系统配置这类不可逆操作,必须设置二次确认。Summer Yue 的教训就是:不要相信 AI 会永远听话。

7. 不用就关掉。 OpenClaw 是常驻后台的服务。如果你只是偶尔用,用完就关掉进程。开着不用,等于给攻击者留着门。

该怎么看这件事

OpenClaw 的安全危机不是个例,而是整个 AI Agent 赛道都要面对的结构性问题。

AI 智能体和传统软件有本质区别。传统软件执行的是确定性的代码逻辑,你点"删除"它就删那一个文件。AI 智能体执行的是自然语言指令,它对指令的理解是概率性的,上下文变了、压缩了、被注入了,行为就可能完全不同。

OpenClaw 选择了最激进的路线:高权限运行、默认开放、信任边界模糊。这在产品体验上确实好用——你说什么它就干什么,干得还快。但安全代价也是最大的。

国产替代品正在涌现。腾讯、华为、阿里、字节、百度、小米、猎豹,以及智谱、Kimi、MiniMax 等模型厂商都推出了类似工具,多家厂商着重强调安全能力。这是好事。竞争越充分,安全标准越有可能被推高。

但无论用哪个工具,核心原则不变:AI 智能体本质上是在你的电脑上运行的"不可信代码"。 给它的权限越大,风险越大。别因为它会说话、会理解你,就忘了这一点。

更新日志:本文信息截至 2026 年 3 月 16 日。OpenClaw 安全状况仍在快速变化中,建议持续关注工信部 NVDB 和国家互联网应急中心的最新公告。

夜雨聆风

夜雨聆风