🔥 从“龙虾”热潮到安全警醒:你的AI助手安全吗?

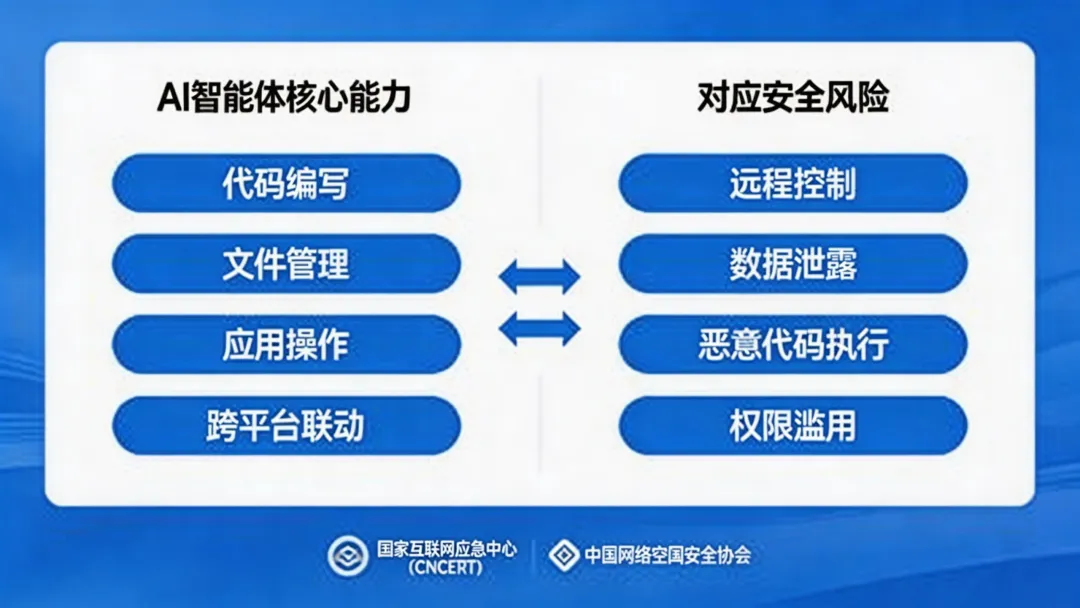

最近,“OpenClaw(龙虾)”这类具备高权限的AI智能体工具火遍全网,国产大平台也纷纷上线了功能相似的“数字员工”或“智能助手”。它们能帮你写代码、管文件、甚至操作应用,堪称“全能打工人”。

但强大的能力也伴随着巨大的风险。这类工具就像一把“双刃剑”:如果配置不当,你的电脑可能会被远程控制、隐私数据可能泄露、甚至被植入恶意代码。为了帮大家安全“玩转”龙虾,国家互联网应急中心(CNCERT)和中国网络空间安全协会联合发布了权威安全指南,以下为核心要点梳理:

📖 官方安全指南核心速览

👤 一、普通用户:管好你的“数字管家”

给“龙虾”一个“单间”(环境隔离)

旧电脑:用闲置电脑单独运行,清空个人数据。

虚拟机/容器:用VMware、Docker等工具创建独立空间,与主机隔离。

云服务器:部署在云端,本地仅远程访问。

别让它住主卧:不建议在日常主力电脑上直接安装。

三种“隔离房”方案:

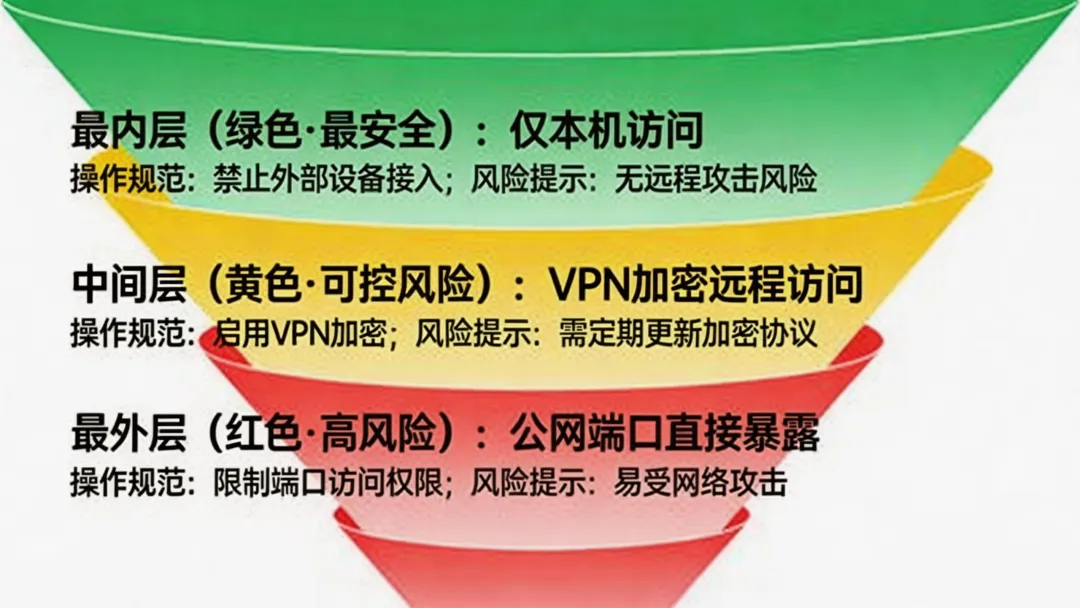

关好“门窗”(网络访问)

别直接露脸:不要将默认端口(18789/19890)暴露在公网上。

本地访问最安全:只设置成仅本机可访问(127.0.0.1)。

远程必须走“暗道”:如需远程,必须通过VPN,并开启验证码等强认证。

别给它“万能钥匙”(权限控制)

最低权限:创建一个普通账号运行它,别用管理员权限。

限制“手脚”:关闭无障碍、屏幕录制等高危权限;禁止访问桌面、文档、密码等隐私目录。

切断“危险指令”:关闭系统命令执行功能,限制它只能访问必要的AI服务和API。

不乱装“外挂”(插件管理)

警惕不明来源:谨慎安装第三方技能插件。

远离黑灰产:拒绝任何“自动赚钱、撸羊毛”等非法或可疑的技能。

不交“家底”(数据处理)

不碰核心隐私:别让“龙虾”处理银行卡、密码、身份证等核心敏感数据。

勤“打补丁”(版本更新)

及时更新到最新版本,关注官方安全公告。

🏢 二、企业用户:制度化管控“数字员工”

立规矩:明确智能体能做什么、不能做什么,建立使用规范和审批流程。

建高墙:用防火墙、VPN限制访问,做好主机入侵检测和漏洞修补。

严授权:遵循最小权限原则,限制文件、网络、数据库的访问边界。

留痕迹:监控智能体行为,记录关键操作日志,便于事后追溯和定责。

设保险:对删除数据、资金交易等高危操作,设置人工二次确认。

管源头:审核引入的第三方插件和依赖库,禁止执行未经验证的代码。

护密钥:敏感凭据必须用专业系统管理,用后即焚,定期更换。

常演练:培训员工安全意识,制定应急预案并定期模拟演练。

☁️ 三、云服务商:筑牢“云上防线”

默认安全:确保云主机默认配置安全(如强密码、不暴露公网),做好用户间隔离。

基础防护:提供入侵监测、防DDoS等基础安全能力。

供应链安全:定期扫描漏洞,只提供经过安全检测的技能插件,支持调用已备案大模型,增强提示词注入等防御能力。

👨💻 四、技术开发者/爱好者:从源头“武装”代码

配置加固

必须开锁:配置高强度密码或Token,聊天软件配对模式切勿设为

open。网络隐身:管理界面绝不暴露公网,推荐使用VPN安全隧道。

环境隔离

首选容器:建议将整个Gateway或工具执行放在Docker容器中运行,实现沙箱隔离。

白名单机制:禁用高危工具,敏感目录只读挂载,限制文件访问范围。

自检工具:使用官方

openclaw security audit命令定期扫描并修复安全隐患。供应链防范

代码审查:别盲目安装热门插件,安装前用

clawhub inspect检查可疑指令。明确禁区:禁止Agent执行危险命令、修改权限、外发密钥等操作。

📎 原文链接

(国家互联网应急中心CNCERT、中国网络空间安全协会 联合发布)[OpenClaw安全使用实践指南]

【关于云鹰汇,一个关于“主角”的邀请】

👉点击关注,开启你的“主角”光环之旅

夜雨聆风

夜雨聆风