AI安全盾牌守护智能体生态

第 089 期

2026年3月22日

AI智能体安全攻防战,从漏洞发现到防护加固

OpenClaw漏洞华为昇腾950PRAI安全智能体防护芯片突破

今日核心看点

1

OpenClaw高危漏洞事件

360安全团队独家发现WebSocket无认证升级0day漏洞,攻击者可无需认证直接夺取智能体网关控制权,创始人Peter Steinberger亲自确认并致信感谢。

2

华为昇腾950PR芯片重磅发布

单卡算力达到英伟达H20的2.87倍,国产化率超90%,采用中芯国际N+3工艺,打破海外技术壁垒。

3

腾讯QClaw全量公测

微信生态AI智能体正式出笼,支持微信扫码绑定,实现"人机分离"异步协作,内置5000+预定义技能。

今日头条

OpenClaw曝致命0day漏洞!你的AI智能体可能已"裸奔"

AI安全漏洞警示

2026年3月22日,360安全云团队成功发现并上报OpenClaw Gateway WebSocket无认证升级高危0day漏洞,项目创始人Peter Steinberger已通过官方邮件正式确认。这是由中国安全团队独家发现的AI智能体领域重大安全隐患。

OpenClaw是当下全球最火的开源AI智能体平台,被网友称作"小龙虾",主打本地部署、主动执行任务,能连接聊天软件与大模型,实现文件处理、自动化办公等功能,凭借低门槛、强实用性迅速风靡开发者社区,全球部署量超20万个。

此次被发现的漏洞属于零日(0Day)高危漏洞,威胁等级极高。攻击者无需账号密码、无需用户交互,仅通过WebSocket通道就能静默绕过所有权限认证,直接夺取智能体网关的最高控制权。一旦被恶意利用,黑客可随意消耗系统资源、瘫痪服务,甚至进一步渗透内网、窃取敏感数据。

【主编视点】

赛道:智能体安全从"模型层"升级到"执行层",安全架构亟需重构。机会:安全检测工具、隔离运行方案、权限管控系统将成为刚需。成本:单个智能体部署成本约100-500元,安全加固需额外投入20%-30%时间与资金。

深度解析

一、漏洞深度解析:攻击者如何得手?

OpenClaw的Gateway组件在处理WebSocket连接升级请求时,未进行严格的身份认证检查。攻击者可通过构造恶意WebSocket握手请求,直接绕过登录验证,建立与管理员同等权限的连接。

成功建立连接后,攻击者可向网关发送任意指令,包括调用所有已注册的AI智能体技能、执行系统级命令、窃取API密钥和聊天记录等敏感数据。由于智能体通常运行在用户本地或内网环境中,攻击者获取网关控制权后,可进一步渗透内网其他系统,造成连锁安全事件。

二、影响范围:谁在"裸奔"?

根据国家网络与信息安全信息通报中心监测数据:

- 全球活跃资产:

超过20万个OpenClaw互联网资产 - 境内活跃资产:

约2.3万个,主要集中在北京、上海、广东、浙江、四川、江苏等互联网资源密集区域 - 公网暴露比例:

高达85%的实例绑定公网地址并允许所有外部IP访问

高危用户画像:开发者本地测试环境(未配置防火墙)、中小企业服务器(使用默认配置)、公网部署的个人用户(未启用身份认证)、开放API接口的商用服务(访问控制不当)。

三、紧急修复指南:三步走保护你的智能体

步骤1:立即升级版本

npm install -g openclaw@latest

步骤2:优化网络配置

禁止公网访问,仅绑定本地地址(127.0.0.1) 如需远程访问,配置反向代理+身份认证 启用IP白名单,限制访问来源

步骤3:加固权限管控

启用强密码认证(禁止使用默认密码) 配置命令白名单,仅允许执行必要操作 审查已安装的第三方插件,卸载不明来源插件

四、行业影响:智能体安全进入新阶段

此次漏洞暴露出AI智能体生态的核心痛点:安全风险已从模型层的幻觉、偏见问题,升级到执行层的系统权限、命令注入、沙箱绕过等传统安全问题。OpenClaw的开源特性使其快速普及,但也导致安全更新滞后、用户默认配置风险高等问题。

360此次成功发现并处置国际顶级开源AI项目的高危漏洞,标志着中国网络安全能力已站在全球AI安全前沿。未来,安全能力将成为AI智能体平台的核心竞争力之一。

行业要闻

华为昇腾950PR芯片性能碾压英伟达

单卡算力达到H20的2.87倍,FP4精度算力1.56P,国产化率超90%。7家华为核心伙伴同步发布基于Atlas 350的服务器整机产品,科大讯飞星火大模型宣布全面适配昇腾生态。

腾讯QClaw全量公测

支持微信扫码绑定,手机端指令远程操控电脑执行任务,内置5000+预定义技能。马化腾在财报会中提及"龙虾"类应用带来的启发,微信小程序未来也将被"Agent化"。

清华"紫荆AI医院"系统升级

42位AI医生覆盖21科室,通过数字孪生模拟病例自我迭代,学习速度达现实百倍,在清华医院内测日均接诊提升25%。推动"AI首诊+专家复核"分级诊疗模式。

关键观点

观点1:开源不等于安全

事实:开源项目同样存在安全漏洞,且由于公开源码,攻击者更容易分析并发现漏洞。OpenClaw默认绑定0.0.0.0:18789并允许所有外部IP访问,85%的公网暴露实例存在默认配置风险。生产环境必须进行安全加固。

观点2:智能体时代需要"以模治模"

360集团创始人周鸿祎提出,智能体时代需要坚持"以模治模",通过安全能力对智能体运行全过程进行约束与监测。

观点3:法律边界亟待明确

智能体可帮用户发消息、做决策、谈合作,从"会说话"到"会办事"的转变瓦解了传统隐私和法学理论,法律边界亟待明确。

数据与榜单

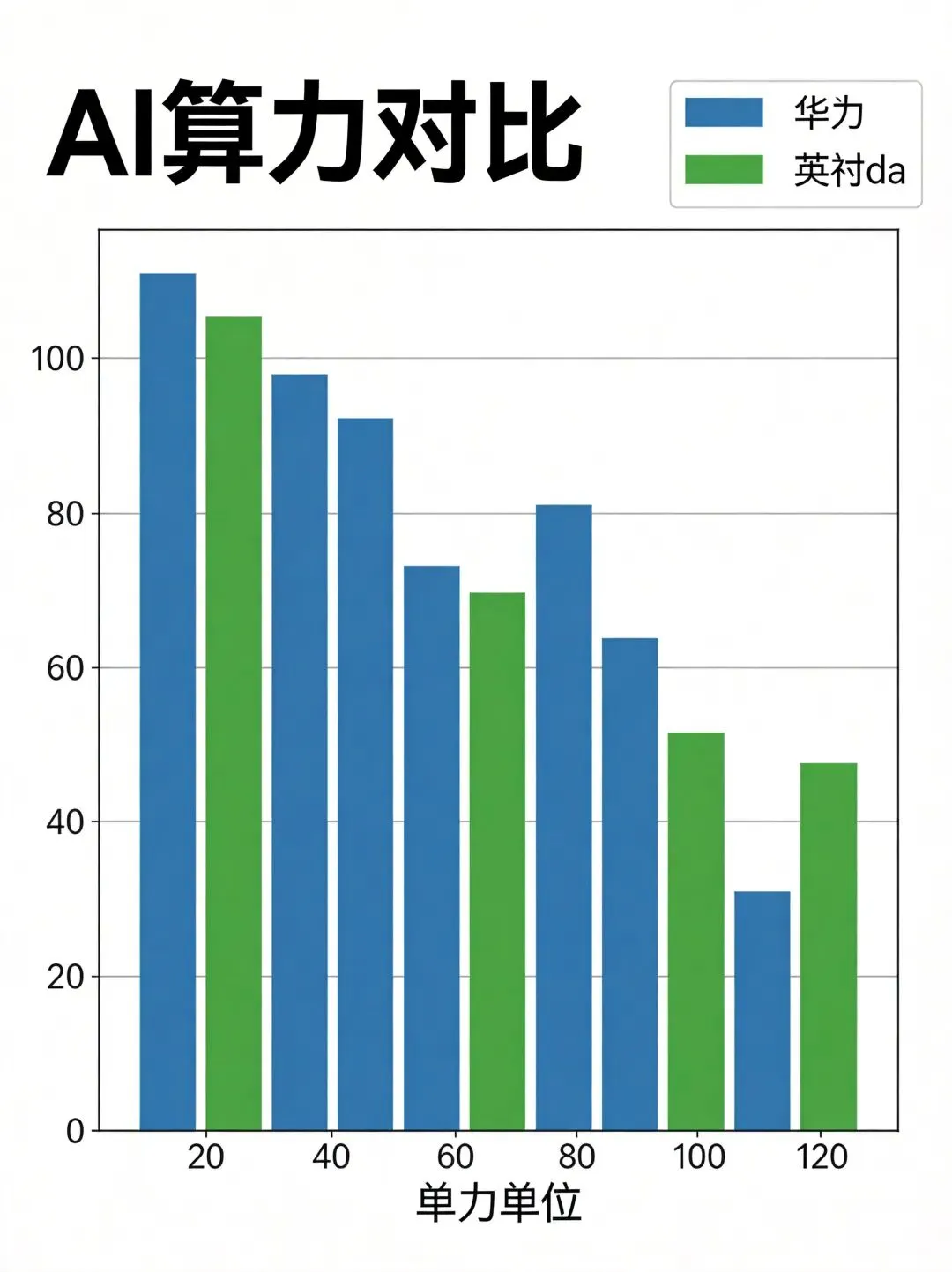

华为昇腾950PR vs 英伟达H20 性能对比

数据解读

1. 算力对比

华为昇腾950PR:FP4精度1.56P FLOPS英伟达H20:FP4精度约0.54P FLOPS结论:华为芯片单卡算力是H20的2.87倍

2. 内存容量

华为昇腾950PR:112GB HBM英伟达H20:96GB HBM结论:华为芯片内存容量是H20的1.16倍

3. 国产化率

华为昇腾950PR:国产化率超90%工艺:中芯国际N+3(等效5nm)

4. OpenClaw部署规模

全球活跃资产:超20万个境内活跃资产:约2.3万个公网暴露比例:85%风险:约19.5万个实例存在安全风险

每日一言

安全是智能体的基石

"开源不等于开放风险,便利不能牺牲安全。智能体时代,安全不再是附加项,而是底线。"

解读:AI智能体快速普及带来了效率革命,但也暴露出严重的安全隐患。OpenClaw漏洞事件警示我们:在拥抱新技术的同时,必须将安全视为不可妥协的底线。开源项目的便利性不应以牺牲安全为代价,用户需要主动进行安全加固,开发者需要建立完善的安全机制,监管者需要明确法律边界。只有构建起"技术+机制+法律"的三重防护体系,智能体才能真正安全地服务于人类社会。

一页纸行动清单

OpenClaw安全加固10步走

1. 检查版本

运行openclaw --version确认当前版本

2. 立即升级

升级至2026.3.8-beta.1或最新版本

3. 备份配置

导出当前配置文件,备份重要数据

4. 禁用公网

绑定本地地址127.0.0.1,禁止公网访问

5. 启用认证

设置强密码,开启身份认证机制

6. 配置白名单

仅允许执行必要的系统命令

7. 审查插件

卸载不明来源的第三方插件

8. 限制权限

限制文件访问范围,禁止操作敏感目录

9. 监控日志

启用访问日志,定期审计异常行为

10. 定期更新

关注官方安全公告,及时修复新漏洞

参考来源

1) 环球网 - OpenClaw创始人回信确认360独家发现漏洞

2) 央广网 - 华为重磅发布新一代算力芯片

3) 今日头条 - 腾讯QClaw全量公测 + 清华发布AI全科医生

4) 央视新闻 - 被AI"偷走"声音 配音演员集体维权

5) 国家网络安全通报中心 - OpenClaw安全风险预警

6) 360安全云 - OpenClaw漏洞技术分析报告

质量检查

夜雨聆风

夜雨聆风